目录

一,账号安全基本措施

系统账号清理

- 将非登录用户的shell设为/sbin/nologin

- 锁定长期不使用的账号

- 删除无用的账号

- 锁定账号文件passwd,shadow

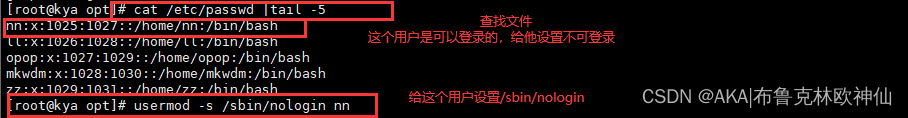

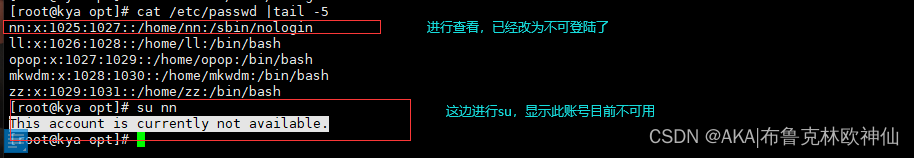

1,将非登录用户的shell设为/sbin/nologin

2,锁定长期不使用的用户

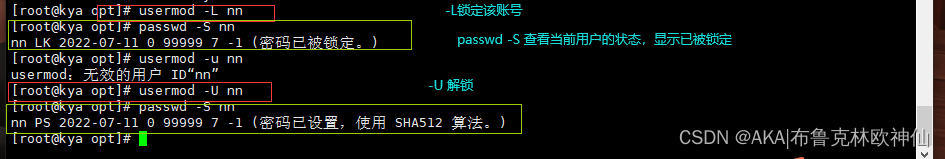

1,使用usermod锁定接受用户

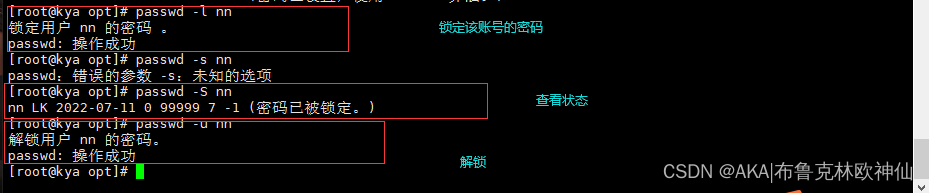

2,使用passwd锁定解锁用户

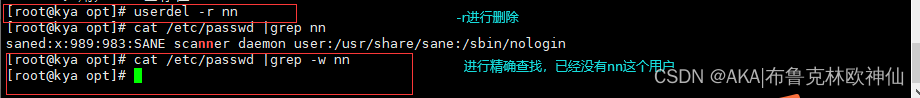

3,删除无用账号

3,锁定账号文件passwd,shadow

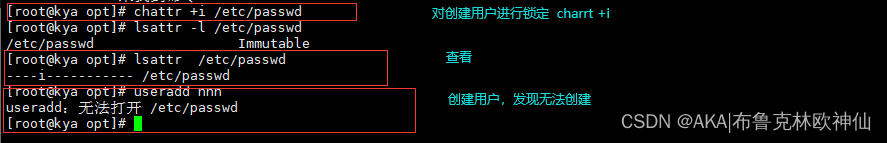

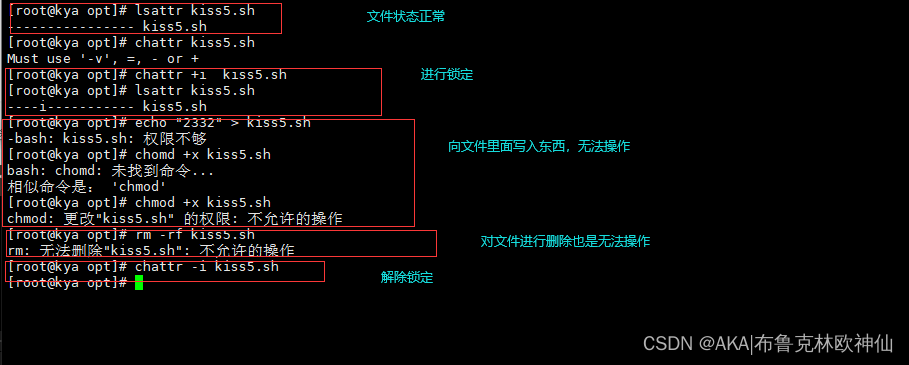

锁定账号文件passwd、shadow(冻结不让创建新用户)

锁定账号文件(或者普通文件)禁止修改、写入、删除

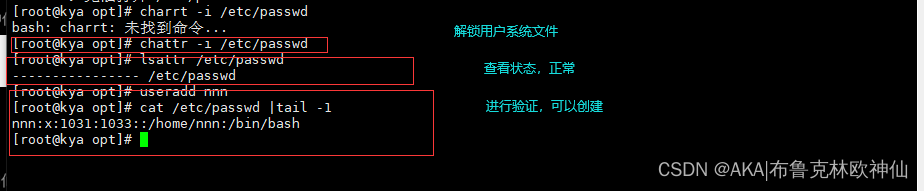

chattr -i /etc/passwd /etc/shadow

解锁账号文件(或者普通文件)

lsattr /etc/passwd /etc/shadow

例如:锁定账户文件,禁止创建新用户

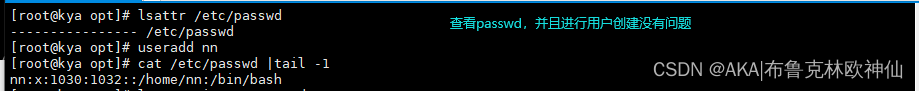

例如,能否对文件进行锁定

4,密码安全控制

- 设置密码有效期

- 要求用户下次登录时修改密码

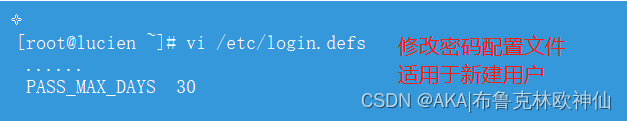

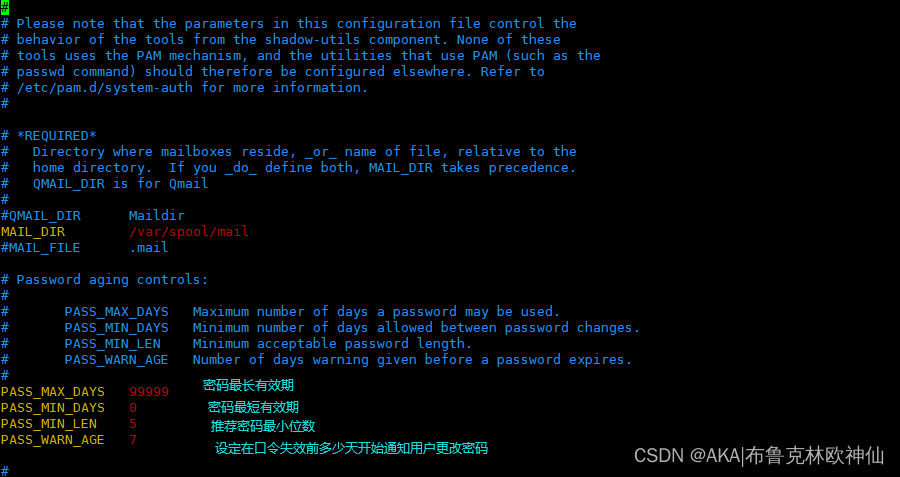

1,设置密码有效期

把PASS_MAX_DAYS: 密码最长有效期99999改为30时,新增账户密码有效期变为30天

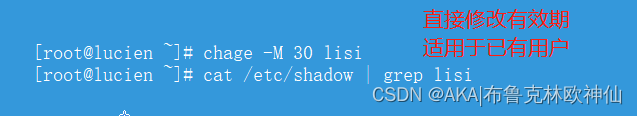

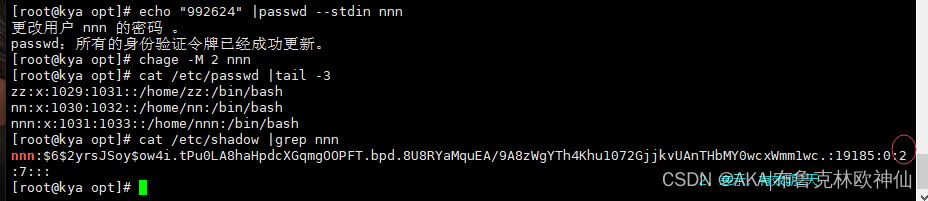

对于已经拥有的用户

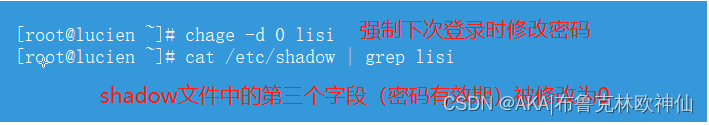

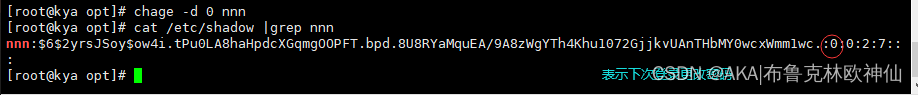

2,限制用户下次登录就改密码

5, 命令历史限制

- 减少记录的命令条数

- 注销时自动清空命令历史

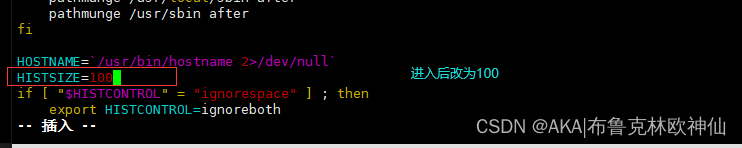

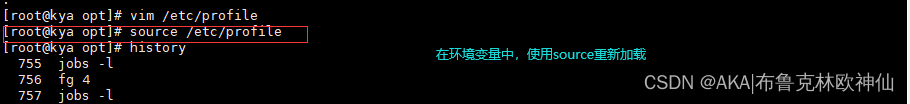

想要减少历史记录的命令条数,我们先进入/etc/profile环境变量文件中进行设置,保存退出后将其设置为生效,命令为:soure /etc/profile,或者直接重启,示例

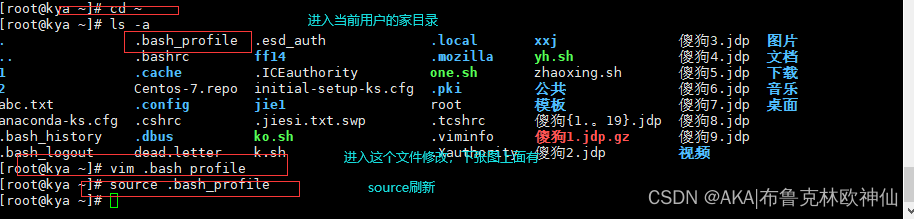

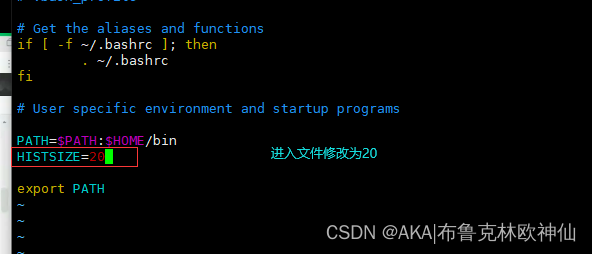

或者对当前环境变量下,单独用户

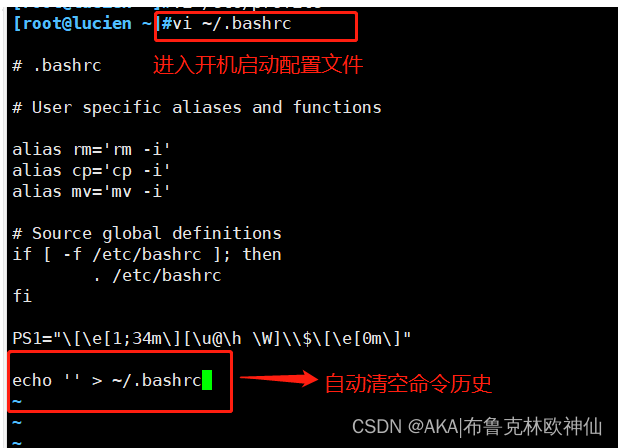

,6,注销时自动清空

7, 终端自动注销

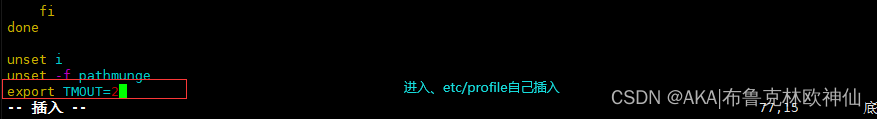

限制600秒自动注销

source /etc/profile

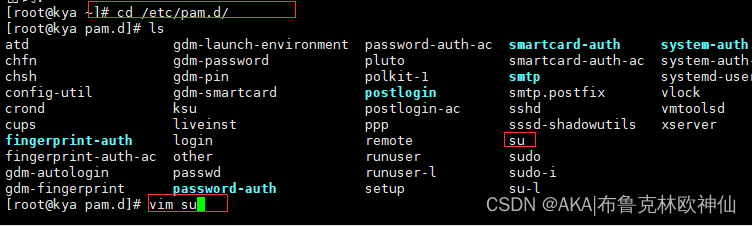

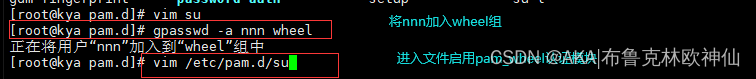

8,限制su命令用户

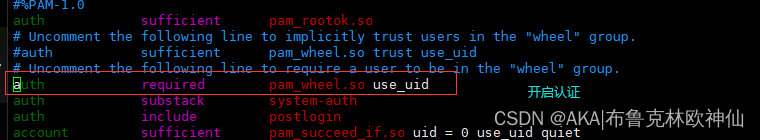

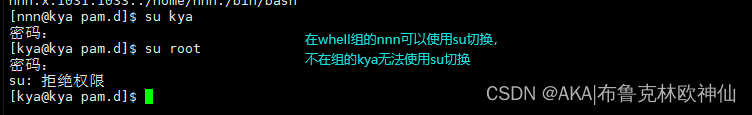

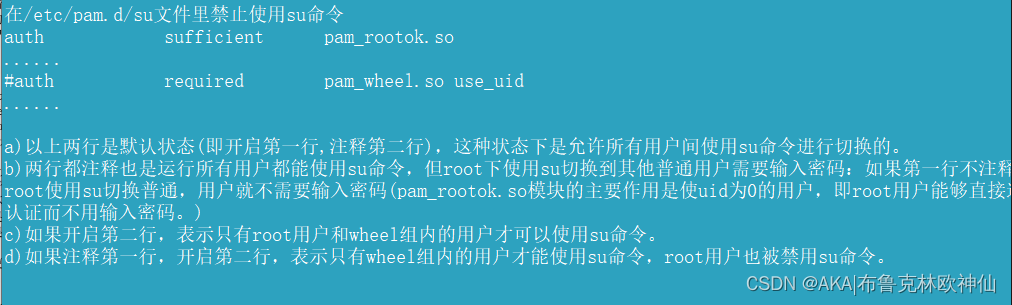

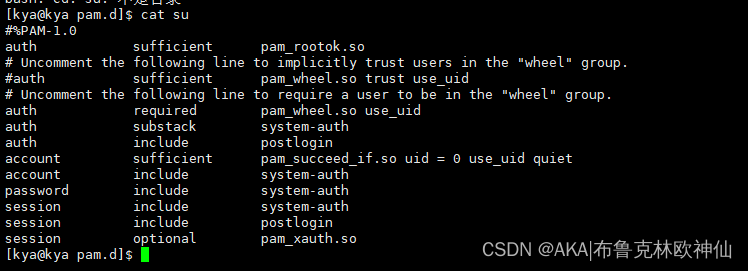

默认情况下,如何用户都允许使用su命令,从而与机会反复尝试其他用户的登录密码,这样带来了安全风险。为了加强su命令的使用控制,可以借助于pam_wheel认证模块只允许极个别用户使用 su 命令进行切换。实现过程如下:将授权使用 su 命令 的用户添加到 wheel 改/etc/pam.d/su 认证配置以启用 pam_wheel 认证。

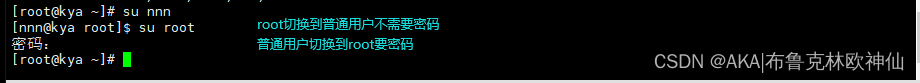

- oot→任意用户,不验证密码

- 普通用户→其他用户,验证目标用户的密码

- 借用pam_wheel命令来限制用户su命令进行切换

- 将授权使用su命令的用户添加到whell组

如果开启第二行,表示只有root用户和whell组内的用户才可以使用su命令

9,安全PAM安全认证

1,PAM认证一般1遵循的顺序:service(服务)- PAM(配置文件)-pam *.so:

2,PAM认证首先要确定哪一项应用服务,然后加载相应的pam配置文件,/etc/pam.d下。不同的应用程序所对应的PAM模块也是不同的

1, 每一行都是一个独立的认证过程,

2 ,每一行可以区分为三个字段

- 认证类型

- 控制类型

- PAM模块及其参数

PAM认证类型

- 认证管理

- 接受用户名和密码,进而对该用户的密码进行认证

- 账户管理

- 检查账户是否被允许登录系统,账号是否已经过期,账号的登录是否有时间段的限制

- 密码管理

- 主要用来修改用户的密码

- 会话管理

- 主要是提供对会话的管理和记账

PAM控制类型

- required验证失败时仍然继续,但返回Fail

- requisite验证失败则立即结束整个验证过程,返回Fail

- sufficien验证成功则立即返回,不再显示,否则忽略结果并继续

- optional不用于验证,只是显示信息(通常用于session类型)

1303

1303

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?