DoS 和 DDoS 攻击虽然名称相似,但其实施方式、攻击目标、攻击力度以及防御手段都有着显著的不同。本篇文章将详细介绍这两种攻击的定义、工作原理、类型以及它们之间的区别,并提供一些有效的防御策略。

1、DoS(Denial of Service)拒绝服务攻击

是指攻击者通过向目标服务器或网络发送大量无效请求,导致目标系统的资源耗尽,最终无法正常响应合法用户的请求,从而使服务中断。DoS 攻击的基本原理很简单:攻击者通过发送大量的请求或数据包,超出目标服务器的处理能力,使其无法处理正常的用户请求,导致服务不可用。

1)常见的 DoS 攻击方式包括:

流量耗尽攻击:攻击者发送大量数据流量,消耗目标服务器的带宽和计算资源,导致正常流量无法通过。

资源耗尽攻击:攻击者通过发送大量请求,使目标服务器的CPU、内存或数据库连接池等资源被占满,造成系统崩溃。

2)DoS 攻击的常见类型

TCP SYN泛洪(SYN Flood):利用TCP连接建立的三次握手过程中的漏洞,发送大量SYN请求到目标服务器,但不完成握手过程,导致服务器资源耗尽。

Ping泛洪(Ping Flood):发送大量的ICMP Echo Request(ping命令)包到目标主机,消耗目标主机资源。

UDP泛洪(UDP Flood):向目标服务器发送大量无用的UDP数据包,消耗带宽和处理能力。

分片炸弹(Fragmentation Bombs):利用IP分片机制,发送精心设计的分片数据包,导致目标系统无法正确重组,消耗资源。

缓冲区溢出:发送超出预期长度的数据,导致数据溢出,可能执行恶意代码或导致程序崩溃。

IP欺骗DoS攻击:伪造源IP地址发送数据包,导致目标系统向虚假地址发送响应,浪费资源。

LAND攻击:发送TCP或UDP数据包,源IP和目的IP都设置为目标主机的IP地址,导致系统崩溃或性能下降。

Smurf攻击:向网络广播地址发送ICMP Echo Request包,源地址伪装成目标主机,导致目标主机带宽和处理能力耗尽。

2、DDoS(Distributed Denial of Service)分布式拒绝服务攻击

是一种通过多个受感染计算机或设备,向目标系统发起大规模攻击的形式。DDoS 攻击与 DoS 攻击的根本区别在于,DDoS 攻击并非来自单一来源,而是来自大量的分布式“僵尸”主机(botnet)。DDoS 攻击的运作方式与 DoS 攻击类似,但攻击流量来源分布在全球多个地点,这使得攻击的强度和隐蔽性大大增强。攻击者通过控制大量被感染的设备(这些设备可能是个人电脑、物联网设备等),利用这些设备共同向目标发起攻击,从而使目标服务器或网络陷入瘫痪。

DDoS 攻击有多种实施方式,常见的类型包括:

容量耗尽攻击:通过僵尸网络和放大技术,向终端资源注入大量流量来阻止正常用户访问。

UDP洪水攻击:使用大量的ICMP请求或ping命令,耗尽受害者服务器带宽。

ICMP洪水攻击:发送大量的UDP数据包到受害主机,耗尽资源。协议攻击:利用协议工作方式的漏洞发起攻击。

SYN洪水攻击:利用TCP三次握手机制的漏洞,不返回ACK数据包给服务器,导致服务器资源耗尽。

死亡之Ping攻击:使用Ping命令发送超大数据包,导致系统冻结或崩溃。

应用程序攻击:针对Web应用程序的攻击,如HTTP洪水、DNS查询洪水等,通过模拟正常用户请求来耗尽应用程序资源。

流量型攻击:通过多个随机源“肉鸡”向攻击目标发送大量的数据包,占用攻击目标网络资源和处理单元。

连接型攻击:利用目标用户获取服务器资源时需要交换DNS数据包的特性,发送大量的伪装DNS数据包导致目标用户网络拥塞。

特殊协议缺陷攻击:利用目标用户平时使用服务所需要的协议漏洞,通过协议漏洞向目标用户递送大量的数据交换包。

与 DoS 攻击相比,DDoS 攻击由于来源分布广泛、攻击流量巨大,通常更具破坏性。DDoS 攻击不仅会导致目标系统停机,还可能导致网络带宽的完全耗尽,甚至可能造成目标企业的商业和信誉损失。

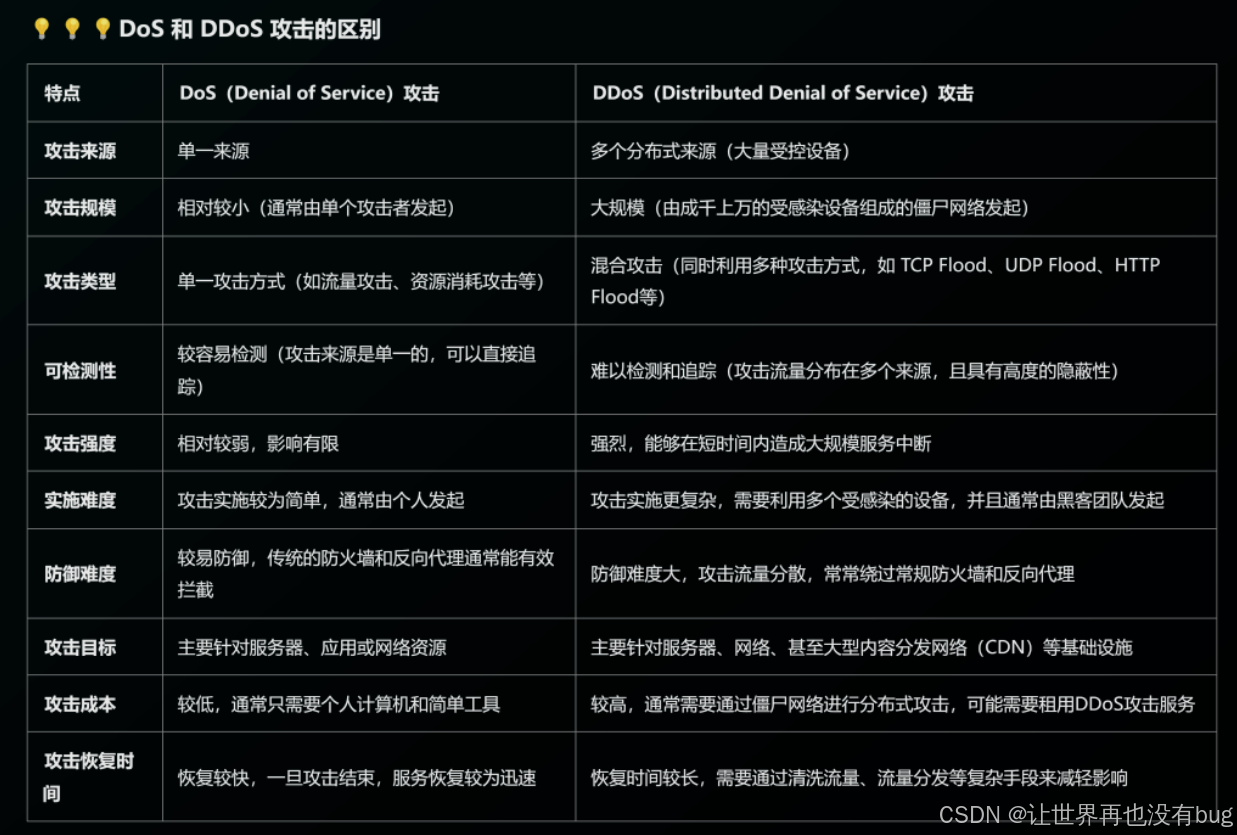

3、DoS 和 DDoS 攻击的区别

1)攻击来源

DoS 攻击:通常由单个攻击者发起,攻击流量来自单一设备。

DDoS 攻击:由多个计算机或设备(通常是受感染的“僵尸网络”)共同发起,攻击流量分布在多个位置。

2)攻击规模

DoS 攻击:攻击规模通常较小,攻击流量较低,容易被防火墙或入侵检测系统识别并阻止。

DDoS 攻击:攻击规模庞大,攻击流量可能达到数百 GBps,难以阻挡,且攻击的持续时间更长。

3)难度和隐蔽性

DoS 攻击:由于攻击来源单一,攻击路径容易追踪,一旦发现,可以迅速采取防御措施。

DDoS 攻击:攻击源头分布广泛,追踪源头非常困难,攻击者可以隐藏真实身份,增加了防御的难度。

4)防御难度

DoS 攻击:由于攻击来自单一源,防御较为简单,常规的防火墙和网络流量过滤即可有效阻止。

DDoS 攻击:由于攻击来源分散,防御更为复杂,需要依靠多层次的防御措施,如流量清洗、负载均衡、云端防护等。

5)攻击速度

DoS 攻击:攻击速度较慢,通常需要较长时间才能积累足够的攻击流量。

DDoS 攻击:攻击速度非常快,流量一旦开始,迅速达到饱和状态,通常在数分钟内即可使目标服务崩溃。

6)攻击类型

DoS 攻击类型:常见的攻击方式包括 Ping of Death、SYN Flood、Teardrop 等。

DDoS 攻击类型:常见的攻击方式包括 UDP Flood、ICMP Flood、SYN Flood、HTTP Flood、NTP 放大攻击等。

511

511

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?