首先进入插件,需要配置 Vulfocus 账号名和 License 值。LocalVulAddress 为本地漏洞环境的地址,注意应该确保 LocalVulAddress 的格式为 http://ip:port 的形式,UsernameLocal 为本地漏洞环境的账户名,LicenseLocal 为本地漏洞环境的 License 值。若没有本地漏洞环境则只需填写 Username 和 License,无需填写后三项配置项。

对应的信息可以在 Vulfocus 官网登陆你的靶场账户获得:

插件会去在线获得 Vulfocus 官网的漏洞镜像等相关数据,所以需要在可以访问互联网的网络环境中使用。

0×03 插件展示

3.1 设置过滤漏洞环境的条件

支持选择漏洞环境来自 Vulfocus 官方或者来自本地,也可以设置操作的过滤条件,只看在 Goby 中有对应的 PoC 可以进行漏洞扫描的镜像:

3.2 信息展示

插件界面可以查看漏洞的 CVE 或者 CNVD 编号以及漏洞名称,鼠标移动到编号上,可以在浮窗中查看该漏洞的描述信息。

3.3 启动镜像和下发扫描

点击启动按钮启动对应某一漏洞镜像后,如提示成功,在该漏洞启动按钮旁会出现扫描按钮,点击即可一键快速扫描该漏洞环境所在的地址和端口。由于在线环境的限制,同时启动漏洞镜像的数目也会有限制。此外,根据镜像的大小,启动时间会有不同的延迟,一般在几秒以内。所以如果启动了漏洞环境但未扫描到,可以稍等几秒再尝试扫描。

扫描到所启动镜像对应的漏洞后,即可进入 Goby 的后续正常流程:漏洞验证→拿到 Shell → Shell 中获得需要的数据。

0×04 小结

有了 Vulfocus 插件,既可以用 Goby 去做打靶训练练习技术技能,也可以反向用靶场来验证 Goby 漏洞库中漏洞的应用效果。对于 Goby 中不包含的漏洞,可以通过自定义 PoC 的方式来将自己写的 PoC 也添加进该插件,只需要将自定义 PoC 的 CVE 编号正确填写包含进 PoC 名称中即可。

最后,感谢 @叶落凡尘 师傅关于插件开发的宝贵指导,笔者对靶场的使用和经验有限,必定是不如阅文至此的老师傅们的,所以关于插件的功能,以及其他方方面面关于 Goby 产品的问题,如果大家有任何的建议和指导,都欢迎在社区群或者单独小窗来交流,期待与师傅们共同学习进步~

插件开发文档: https://gobies.org/docs.html

关于插件开发在B站都有详细的教学,欢迎大家到弹幕区合影~

如果表哥/表姐也想把自己上交给Goby社区(获取红队专版),戳这里领取一份插件任务?

https://github.com/gobysec/GobyExtension/projects

文章来自Goby产品经理:Zhe,转载请注明出处。

下载Goby内测版,请关注微信公众号:GobySec

下载Goby正式版,请关注网址:https://gobies.org

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

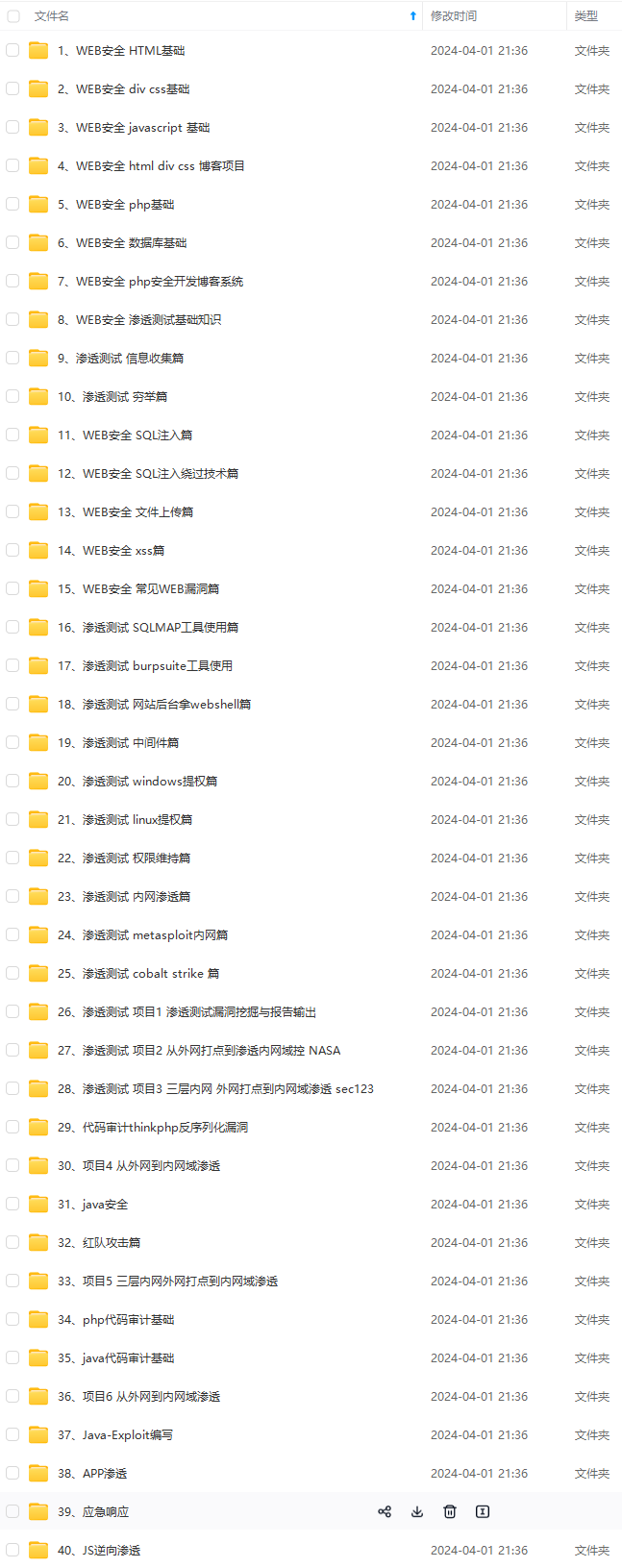

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

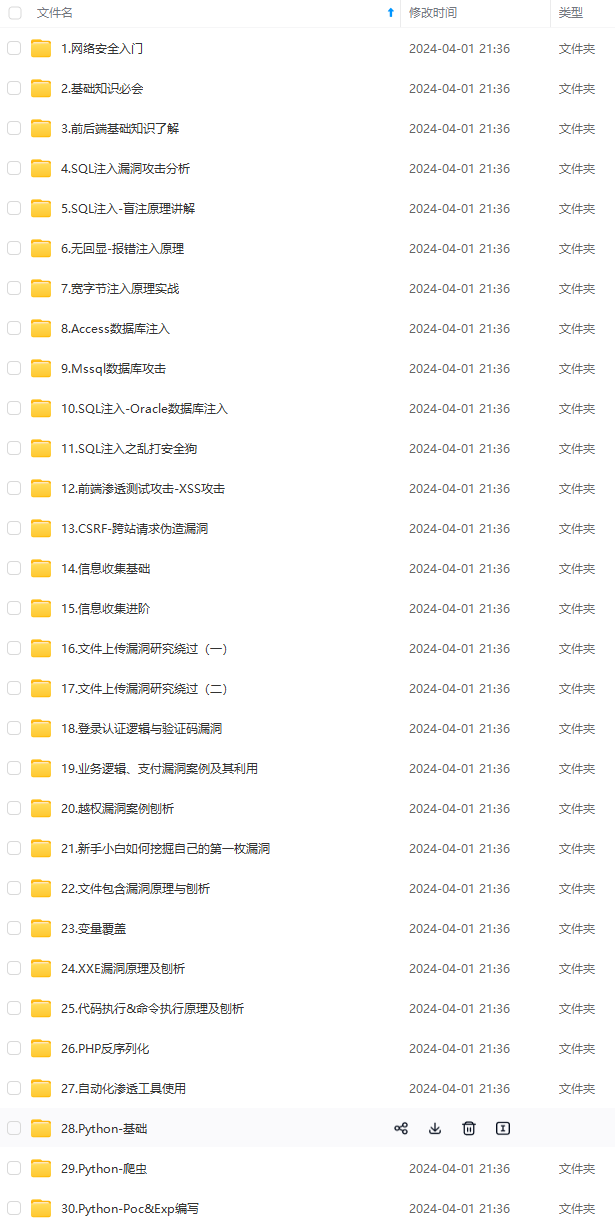

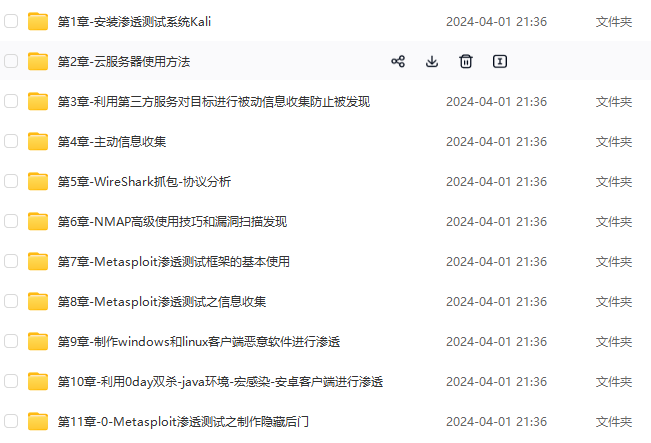

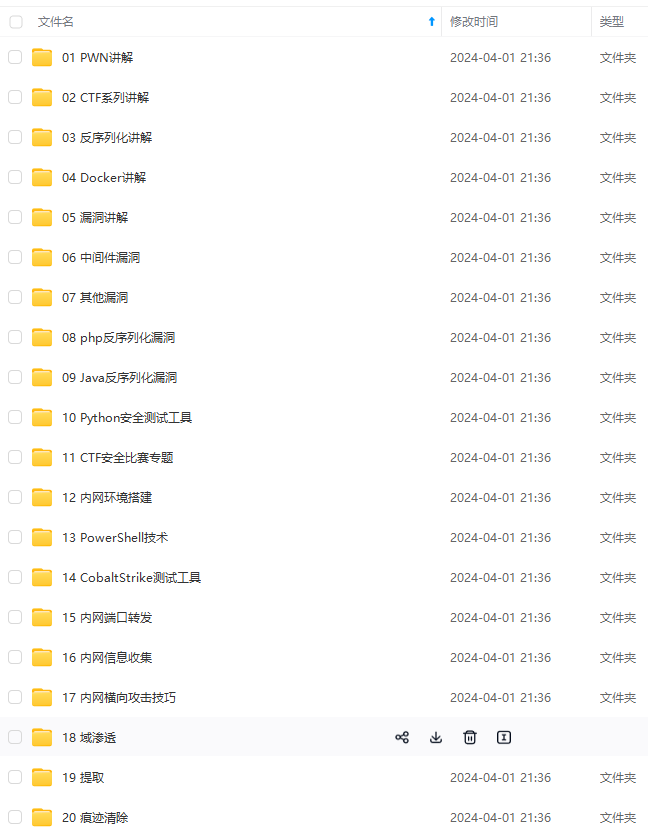

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

956e.png)

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-04ZVSr7K-1712906975301)]

6318

6318

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?