(1)原理

web服务器经常需要从别的服务器获取数据,比如文件载入、图片拉取、图片识别等功能,如果获取数据的服务器地址可控,攻击者就可以通过web服务器自定义向别的服务器发出请求。因为web服务器常搭建在DMZ区域,因此常被攻击者当作跳板,向内网服务器发出请求。

(2)分类

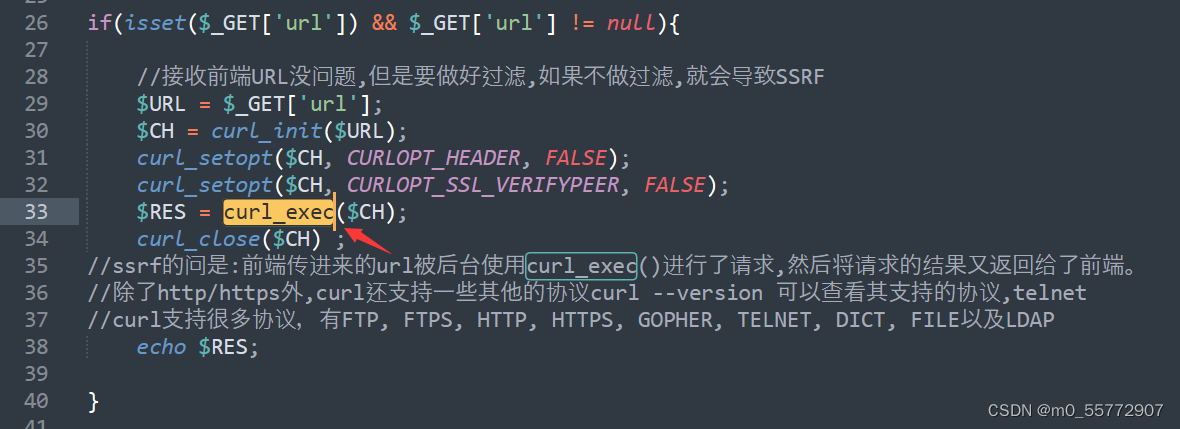

1)curl_exec

发现存在url传递。在这里提交url参数和内容,服务器用函数curl_exec()执行,并将结果输出

在下面页面做测试发现可以正常跳转,所以可以在此去执行一些恶意操作。

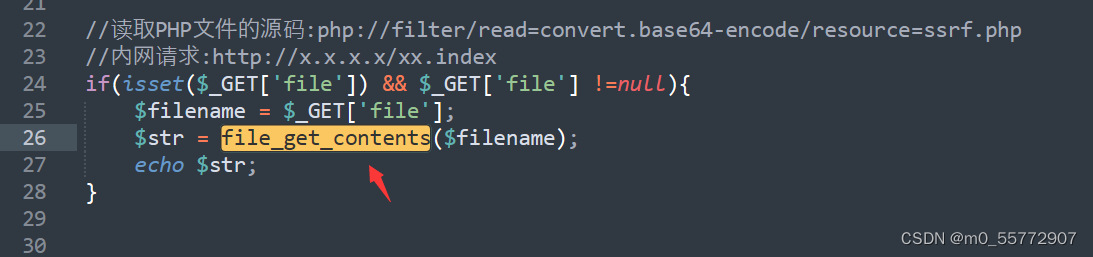

2)file_get_content

发现跳转页面存在file函数。file_get_content()函数的功能是对本地和远程的文件进行读取。

在本地先创建一个11.txt的文本,然后写在file函数后,观察到只要服务器支持就可输出。

(3)代码审计要点

1)一些危险函数:curl_exec()、fsockopen()、file_get_contents()、fopen()

curl_exec():

函数发起curl请求

url参数用户可控会导致ssrf

fsockopen():

函数打开一个网络连接或者一个unix套接字连接

host和port参数用户可控会导致ssrf

$sf = fsockopen('www.test.com',80,$errno,$errstr,30);

host port timeout

还有pfsockopen()和dfsockopen()等函数

file_get_contents()/foprn()函数:

本质上是文件读取函数,但它也能读取远程web页面,所以会导致ssrf。

若该函数中的参数可控,同时也会存在任意文件读取漏洞。

ssrf需要将php.ini的allow_url_fopen设置成on才能利用。

2)

找到危险函数之后

分析其中参数是否可控;

是否存在绕过;

是否限制url(黑/白名单);

是否限制请求协议(file://、ftp://、gopher://、dict://等);

是否限制请求端口

......

parse_url与cu

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7335

7335

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?