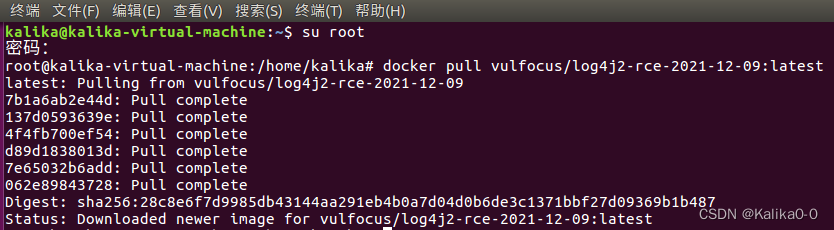

拉取镜像docker pull vulfocus/log4j2-rce-2021-12-09:latest

查看镜像docker images

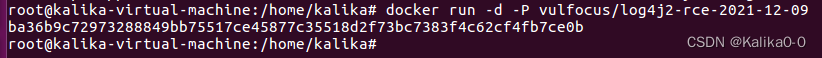

创建环境docker run -d -P vulfocus/log4j2-rce-2021-12-09

docker ps -a

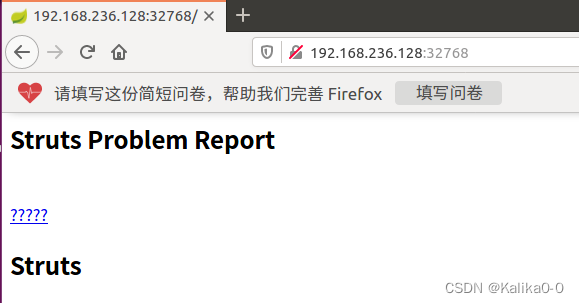

访问漏洞环境http://192.168.236.128:32768

修复apache log4j2(CVE-2021-44228)漏洞:

在修复前先备份系统或应用程序数据,并在测试环境中进行修复。

升级至Log4j 2.16.0版本或更高版本,该版本已经修复了漏洞。可以从Log4j的官方网站(https://logging.apache.org/log4j/2.x/download.html)下载最新版本,解压并替换原有的Log4j库文件。

如果无法升级至最新版本,可以进行临时修复:

方法一:禁用Log4j的JNDI Lookups功能。可以在应用程序或服务器的启动参数中添加如下参数:-Dlog4j2.formatMsgNoLookups=true。该参数会禁用Log4j的JNDI Lookups功能,从而防止攻击者利用该功能进行攻击。

方法二:在服务器上配置安全措施。可以在服务器上配置安全措施,如WAF、IDS/IPS等,对入站请求进行检查和过滤,以防止恶意请求进入服务器。

优先考虑升级至最新版本,因为该版本不仅修复了漏洞,还包括其他修复和改进。如果无法升级,可使用方法一进行修复。如果无法使用方法一,可使用方法二。在修复完成后,建议进行全面的安全性测试,确保修复效果。

如果使用的是较旧版本的Log4j,且不打算升级至最新版本,建议监视并关注Log4j的官方通告,并在发布新的安全补丁时及时进行更新。

3168

3168

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?