目录

一,网站源码

可以利用burpsuite进行爆破(毕竟提示已经给的很明显了,爆破就行),但这里我们采用一个新的工具dirsearch

python3 dirsearch.py -u http://challenge-dd21f3eb2063db9e.sandbox.ctfhub.com:10800/ -e* -i 200,300-399

参数说明:

-u 目标url

-e 包含的文件拓展名(逗号分隔) 如-e php,asp,这里*指所有类型

-i 保留的响应状态码(以逗号分隔,支持指定范围) 如(-i 200,300-399)

注:如果一次没扫出来不要慌,扫多几次

然后去url后面加上www.zip

下载后打开

在url后面加上(方式多种,自行尝试)

![]()

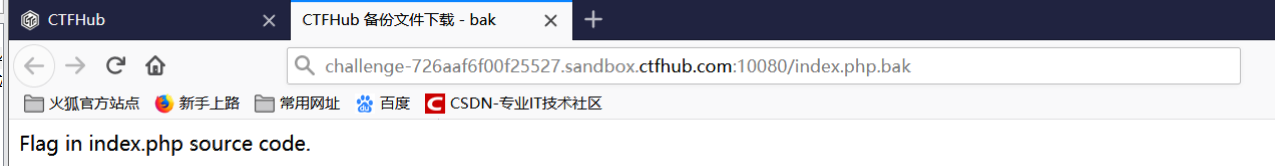

二,bak文件

这里提示已经给到脸上了,所以

直接下载index.php.bak打开即得flag

TIPS:

在打开bak文件时可以直接用vim打开,或者重命名删除后缀名.bak然后打开。

三,vim

当开发人员在线上环境中使用 vim 编辑器,在使用过程中会留下 vim 编辑器缓存,当vim异常退出时,缓存会一直留在服务器上,引起网站源码泄露。

当你打开一个文件,vi编辑器就会生成这么一个.swp文件防止出现意外情况(类似微软word的缓存文件机制),如果正常退出那么这个swp文件将会自动删除。

当你强行关闭vi或者SSH连接时,比如电源断了或者使用了Ctrl+ZZ,vi自动生成一个.swp文件,下次你再编辑时,就会出现一些提示。

所以在url后面直接添加.index.php.swp下载后vim源文件index.php

输入R恢复打开即得flag

四,Ds_Store

.DS_Store 是 Mac OS 保存文件夹的自定义属性的隐藏文件。通过.DS_Store可以知道这个目录里面所有文件的清单。

直接url后面添加访问** .DS_Store**可下载文件,然后在终端打开:

.txt后边的不要复制,我们试着去访问,得到flag。

其实这一章节的内容基本就是在后面加上他给的提示进行下载就行,当然了,这样做肯定不服,所以还是直接用dirsearch去扫来得实在,没事扫一扫,健康永常在。

后面的操作这里就不再赘述,学会利用工具可以使你的效率事半功倍,当然了,前提是得先学会基础知识。

1179

1179

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?