Starting Nmap 7.94 ( https://nmap.org ) at 2024-02-04 09:33 CST

Nmap scan report for 192.168.1.100

Host is up (0.00054s latency).

Not shown: 65533 closed tcp ports (conn-refused)

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

MAC Address: 00:0C:29:AE:CD:05 (VMware)

仅开放了22和80两个端口!

nmap -sT -sC -sV -O -p22,80 192.168.1.100 -oN details.nmap

Starting Nmap 7.94 ( https://nmap.org ) at 2024-02-04 09:33 CST

Nmap scan report for 192.168.1.100

Host is up (0.00041s latency).

PORT STATE SERVICE VERSION

22/tcp open ssh OpenSSH 7.9p1 Debian 10 (protocol 2.0)

| ssh-hostkey:

| 2048 ac:0d:1e:71:40:ef:6e:65:91:95:8d:1c:13:13:8e:3e (RSA)

| 256 24:9e:27:18:df:a4:78:3b:0d:11:8a:92:72:bd:05:8d (ECDSA)

|_ 256 26:32:8d:73:89:05:29:43:8e:a1:13:ba:4f:83:53:f8 (ED25519)

80/tcp open http Apache httpd 2.4.38 ((Debian))

|_http-server-header: Apache/2.4.38 (Debian)

|_http-title: Site doesn’t have a title (text/html).

MAC Address: 00:0C:29:AE:CD:05 (VMware)

Warning: OSScan results may be unreliable because we could not find at least 1 open and 1 closed port

Device type: general purpose

Running: Linux 3.X|4.X

OS CPE: cpe:/o:linux:linux_kernel:3 cpe:/o:linux:linux_kernel:4

OS details: Linux 3.2 - 4.9

Network Distance: 1 hop

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 8.11 seconds

22端口是OpenSSH 7.9p1,80端口为Apache 2.4.38

nmap -sT --script=vuln -p22,80 192.168.1.100 -oN vuln.nmap

Starting Nmap 7.94 ( https://nmap.org ) at 2024-02-04 09:33 CST

Pre-scan script results:

| broadcast-avahi-dos:

| Discovered hosts:

| 224.0.0.251

| After NULL UDP avahi packet DoS (CVE-2011-1002).

|_ Hosts are all up (not vulnerable).

Nmap scan report for 192.168.1.100

Host is up (0.00037s latency).

PORT STATE SERVICE

22/tcp open ssh

80/tcp open http

|_http-dombased-xss: Couldn’t find any DOM based XSS.

|_http-stored-xss: Couldn’t find any stored XSS vulnerabilities.

|http-csrf: Couldn’t find any CSRF vulnerabilities.

| http-enum:

| /logs.php: Logs

| /robots.txt: Robots file

MAC Address: 00:0C:29:AE:CD:05 (VMware)

默认漏洞脚本的信息探测结果显示:80端口上存在两个页面,分别是logs.php 和 robots.txt文件!

寻找立足点

访问80端口上的服务:

首页是对该靶机的一个介绍!查看上面信息收集过程中的两个文件:

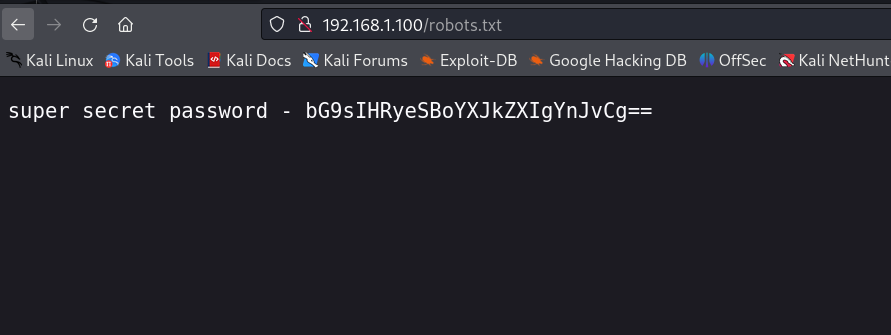

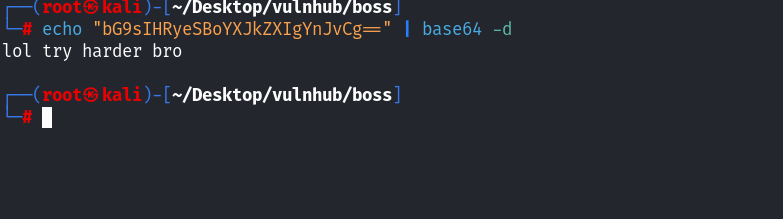

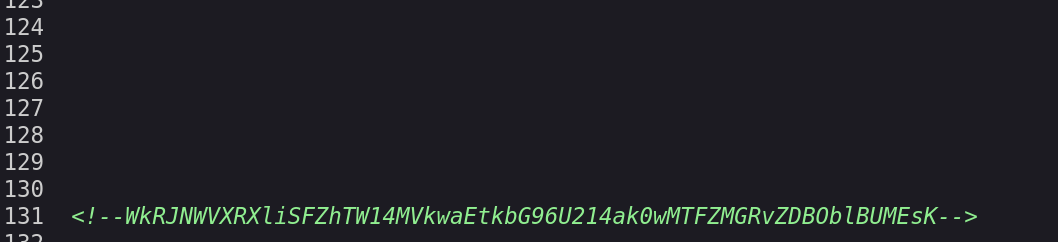

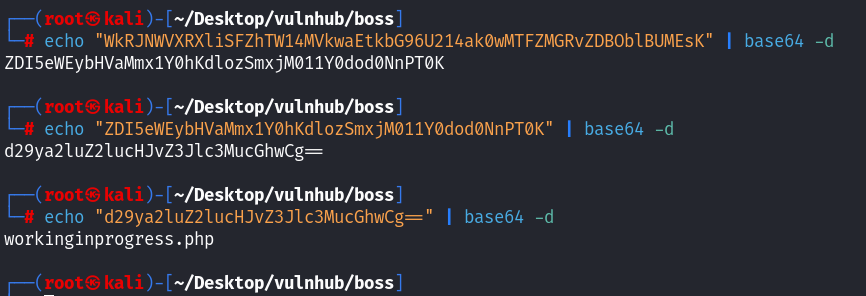

看到了疑似base64编码的字符串信息,同时前面的字符串说是超级秘密密码!尝试解密:

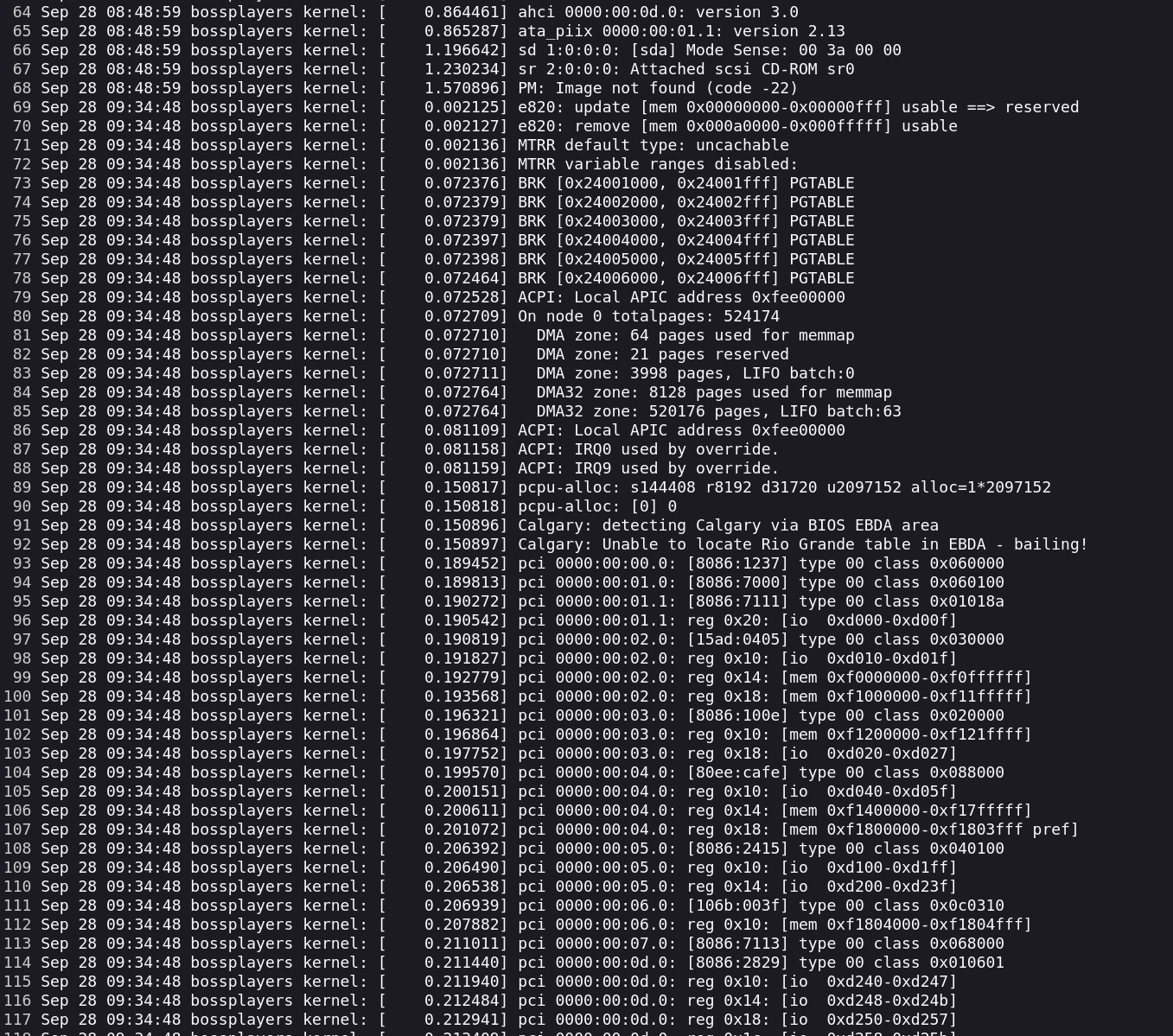

提示我们继续努力!再看看logs.php文件;发现了是日志文件:

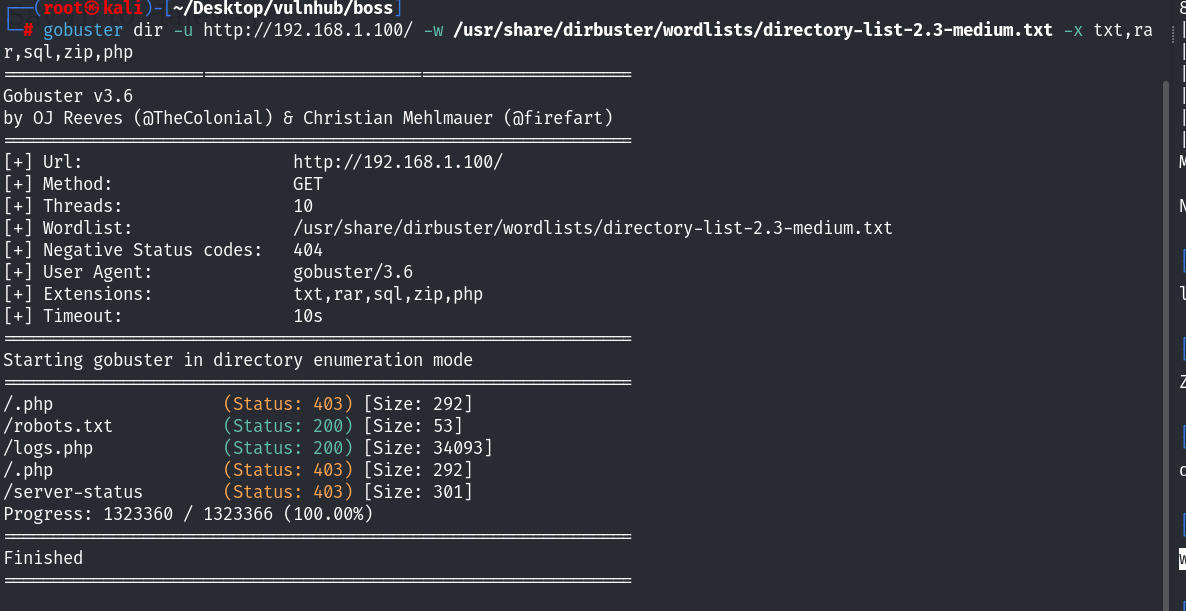

这个日志文件暂时我也没在里面发现什么敏感的信息,刚才的robots文件中提示我们lol try harder bro? 尝试做一下目录扫描:

发现还是这两个文件!于是回到了首页看一下源码,想起来源码还没看呢!

有了新的发现,可能还是base64!尝试解码,base64解码三次得到一个路径:

得到了workinginprogress.php文件,尝试进行访问!

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

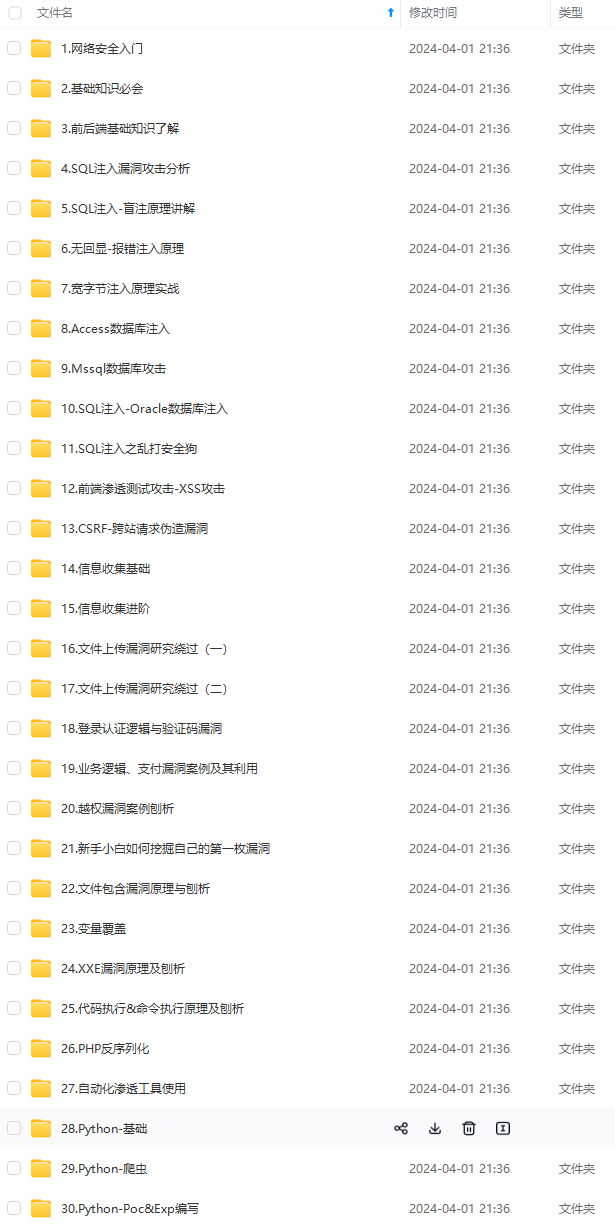

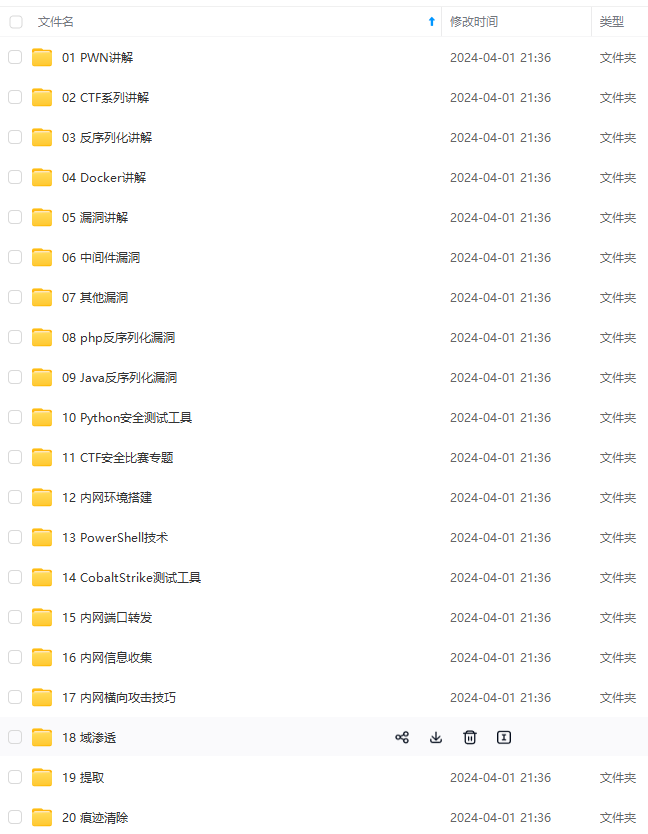

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算**

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?