目录

官方WP:暂无

CRYPTO

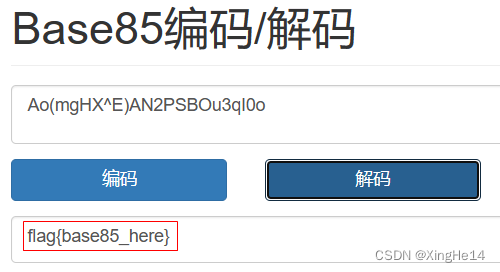

签到题

根据观察发现是base85加密,使用 http://www.atoolbox.net/Tool.php?Id=934 解密得到flag。

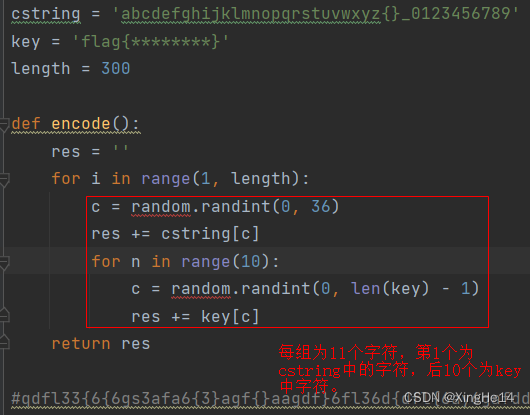

抱我

得到py文件并进行分析,再使用脚本跑出flag。

代码分析:将每11个字符为一组,第一个字符去除,再将后10位去重得到key中字符集,重组为flag。

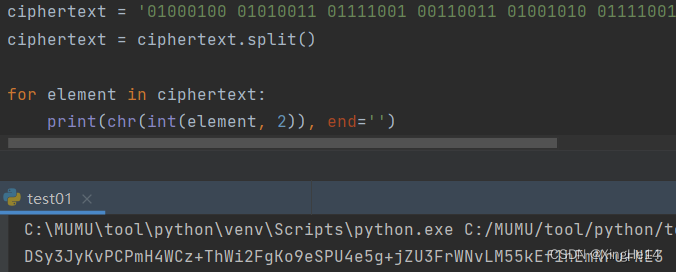

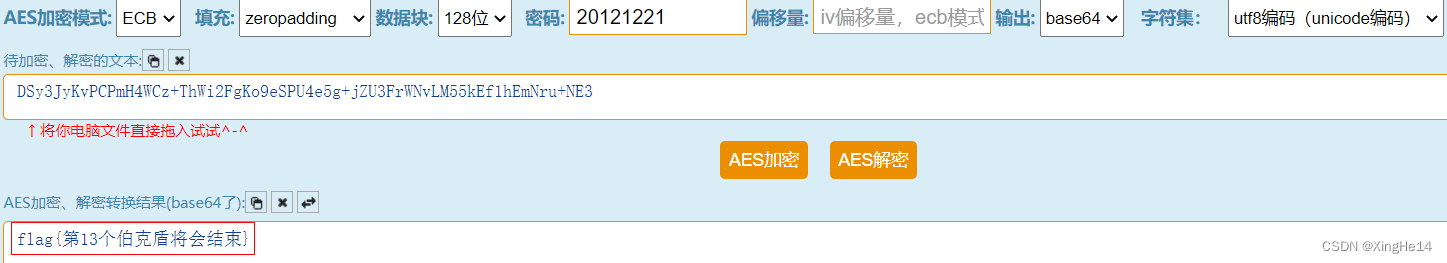

妈呀,完了

密文是一大串二进制数,使用脚本转换成ASCII码字符串。

得到有一个密文,使用base64解码无用,尝试使用AES解码(http://tool.chacuo.net/cryptaes)得到flag。

注意:密码在比赛群中由群主发布了(20121221)。

MISC

萌新福利

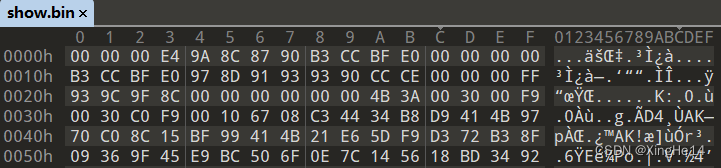

得到文件使用010Editor打开查看,没有有效信息,尝试取反后发现是m4a文件,保存文件后打开m4a文件得到flag(音频播放为flag{ctfshow萌新福利})。

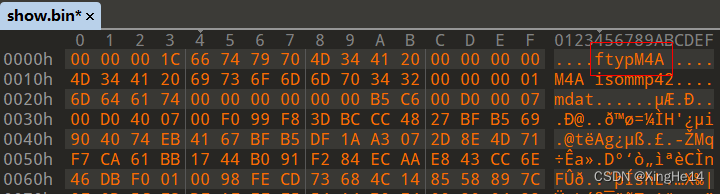

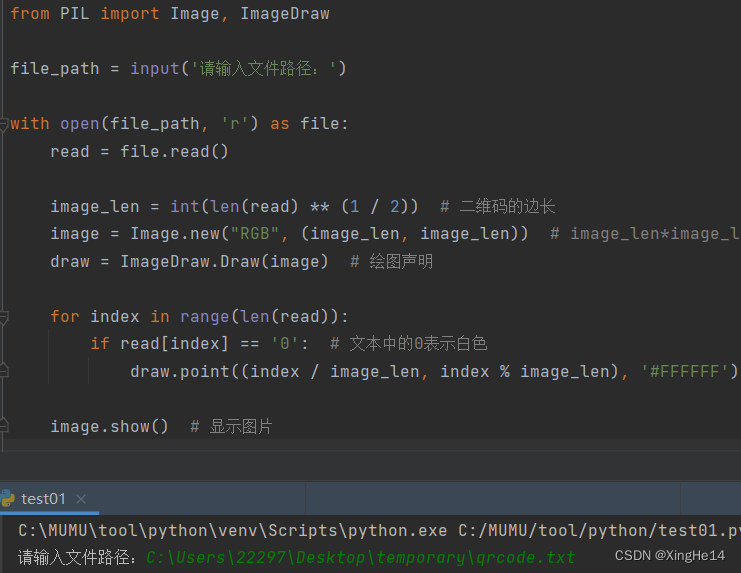

qrcode

文本里面只有一串01字符串,根据文件名提示将01转成二维码,使用01字符串生成二维码脚本生成二维码,https://www.mazhuren.com/saoma/ 扫码得到flag。

![]()

WEB

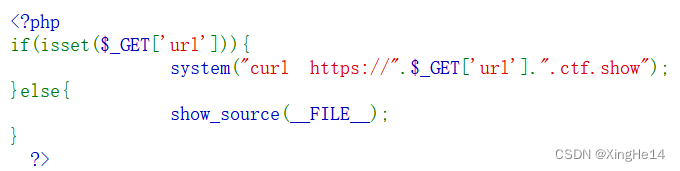

签到题

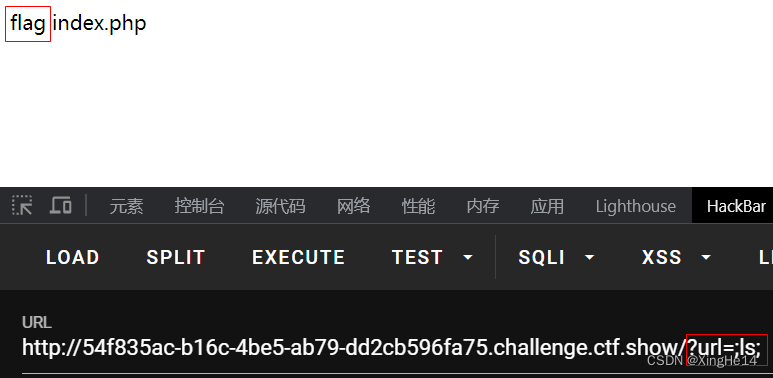

进入链接有段PHP代码,使用GET进行传参,传入?url=;ls;可以得到文件列表,找到flag文件,再传入?url=;cat flag;显示出flag。

272

272

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?