模块一

1、电子商务安全问题主要涉及哪些方面?

信息的安全问题、信用的安全问题、安全的管理问题、安全的法律问题

2、电子商务系统安全由系统哪些部分组成

实体安全、系统运行安全、系统信息安全

3、电子商务安全的基本需求包括哪些

数据保密性,防止传输的数据遭到被动攻击,比如建立TCP连接,防止TCP连接上传输的任何用户数据的泄露;

数据完整性,用于处理消息流、面向连接的完整性服务保证收到的消息和发出的消息一致,保证消息未被复制、插入、修改、更改顺序或重放;

认证,用以保证通信的真实性,在通信前,先通过认证服务确保发送方和接收方两个主体可信,包括对等实体认证,对通信双方进行身份认证;数据源认证,对数据来源提供确认;

访问控制,限制和控制通过通信连接对主机与应用进行访问的一种能力,通过认证识别赋予相应访问权限;

不可否认性,安全性服务,采取自动防御措施,阻止或恢复分布式系统中被破坏了的可用性功能

4、电子商务安全依靠哪些方面支持

技术措施,包括安全机制,如加密、数字签名、访问控制、认证交换、流量填充、路由控制等

管理措施,

法律环境,

5、身份鉴别,信息鉴别

身份鉴别,是提供对用户身份鉴别,主要用于阻止非授权用户对系统资源的访问

信息鉴别,是提供对信息正确性、完整性和不可否认性的鉴别

6、数论

b|a,a = mb,b为a的因子;

模运算,a mod n,如11 mod 7 = 4;

同余性质,(1)若n|(a-b),则a≡b(mod n);(2)若a≡b(mod n),即b≡a(mod n);

(3)若a≡b(mod n),b≡c(mod n),则有a≡c(mod n)

欧几里得算法求最大公因子,迭代gcd(a,b)= gcd(b,a mod b); 如gcd(18,12)=gcd(12,6)=gcd(6,0)=6

模块二

1、信息传输中加密方式主要有哪些?

链路-链路加密、节点加密、端-端加密、ATM网络加密、卫星通信加密

2、对称加密

明文——加密算法(密钥)——解密算法——明文

|(密钥传输)——— |

密钥通过安全通道传输,加密算法可不必保密, 但密钥必须保密

破译方法:密码分析法(通过密文关键词分析推断出密钥或者原文)、穷举法

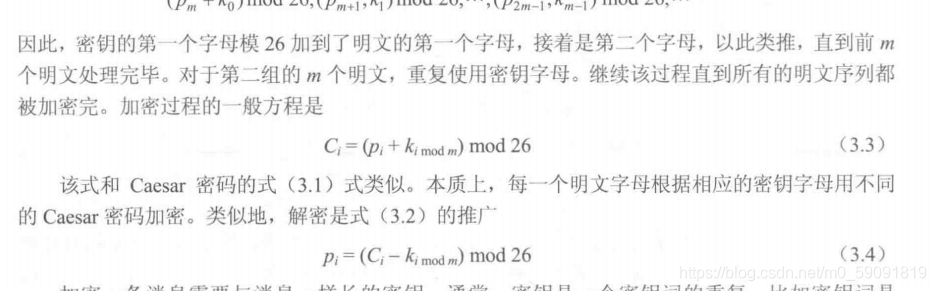

3、凯撒密码,字母移位,C = E(k,p)=(p+k)mod(26),k代表移位;

解密算法:p = D(k,C)=(C-k)mod(26)

4、 单表代替,容易被攻破,因为它带有原始字母使用频率的统计学特征;

多字母代替(playfair密码),hill加密;

多表代替加密,密钥为一个序列,每一项对应原文的每一个字母,一个字母一个密钥(如维吉尼亚密码)

5、置换技术,按照密钥标号作为列顺序进行字母置换,一列排完之后再换新一列

6、DES: 初始IP置换,得出L0,R0,然后经过十六轮运算,再进行逆置换,得到密文(一次只能加密64比特,因此需要对数据进行分组)

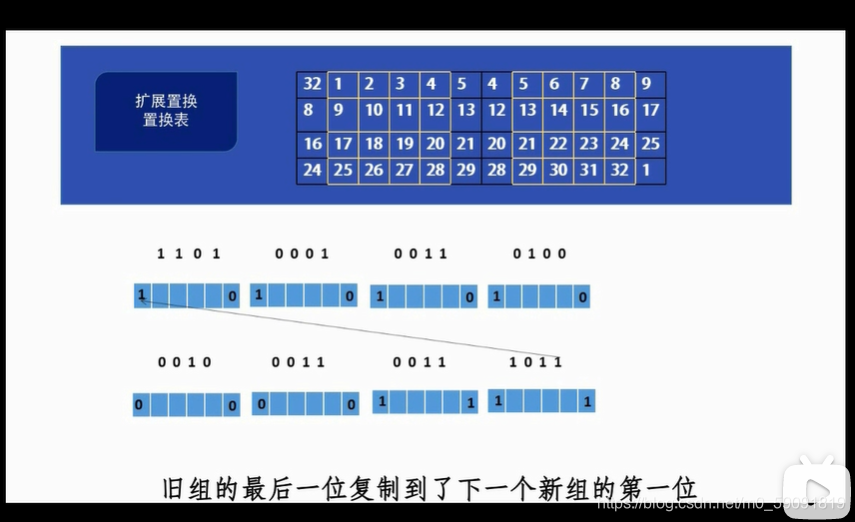

L0 = R0,然后R0首先通过E盒扩展置换,32位分成八组,每组最后一位作为下一组新扩展的首位,每组首位作为下一组新扩展的末尾位,如图:

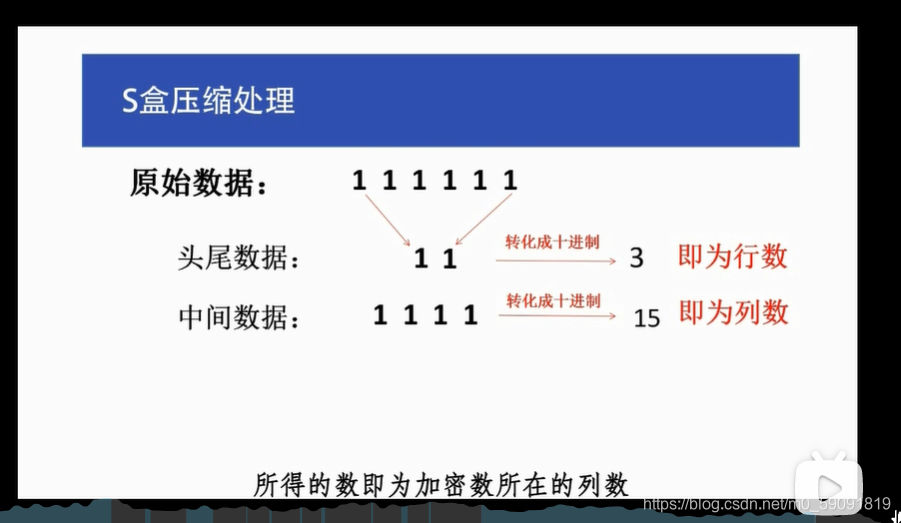

从而将32位扩展到48位,首先与子密钥进行异或运算,然后进行S盒压缩处理,一共八张S盒表,将原始数据分成八组,一一对应,如图

最后通过P盒置换运算得到输出,然后再与L0进行异或运算作为下一组迭代的R0

密钥的生成,首轮先进行PC-1置换,然后每轮进行循环左移位,然后再进行PC-2置换得到每轮子密钥

7、AES: 初始轮(Initial Round) 1次、普通轮(Rounds) N次、最终轮(Final Round) 1次

AES128:10轮

AES192:12轮

AES256:14轮

普通轮,字节代替(SubBytes)、行移位(ShiftRows)、列混淆(MixColumns)、加轮密钥(AddRoundKey)

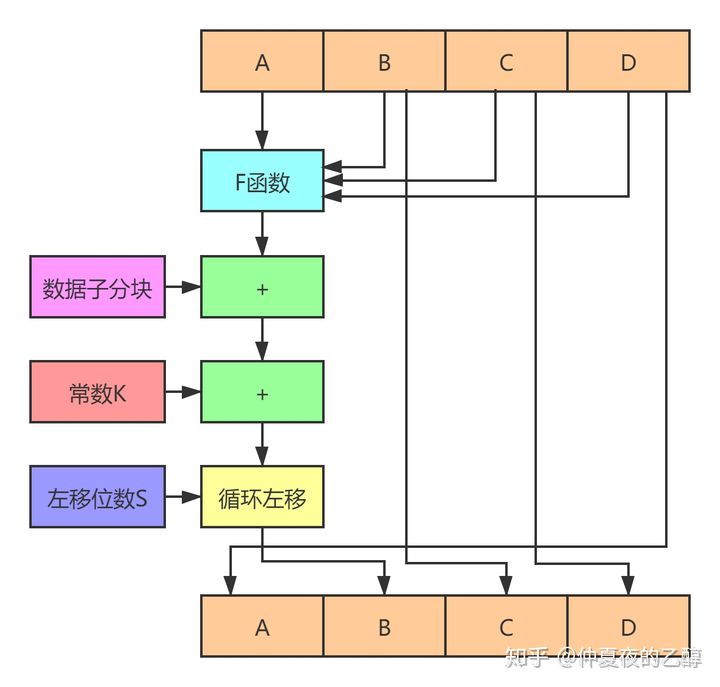

8、MD4:

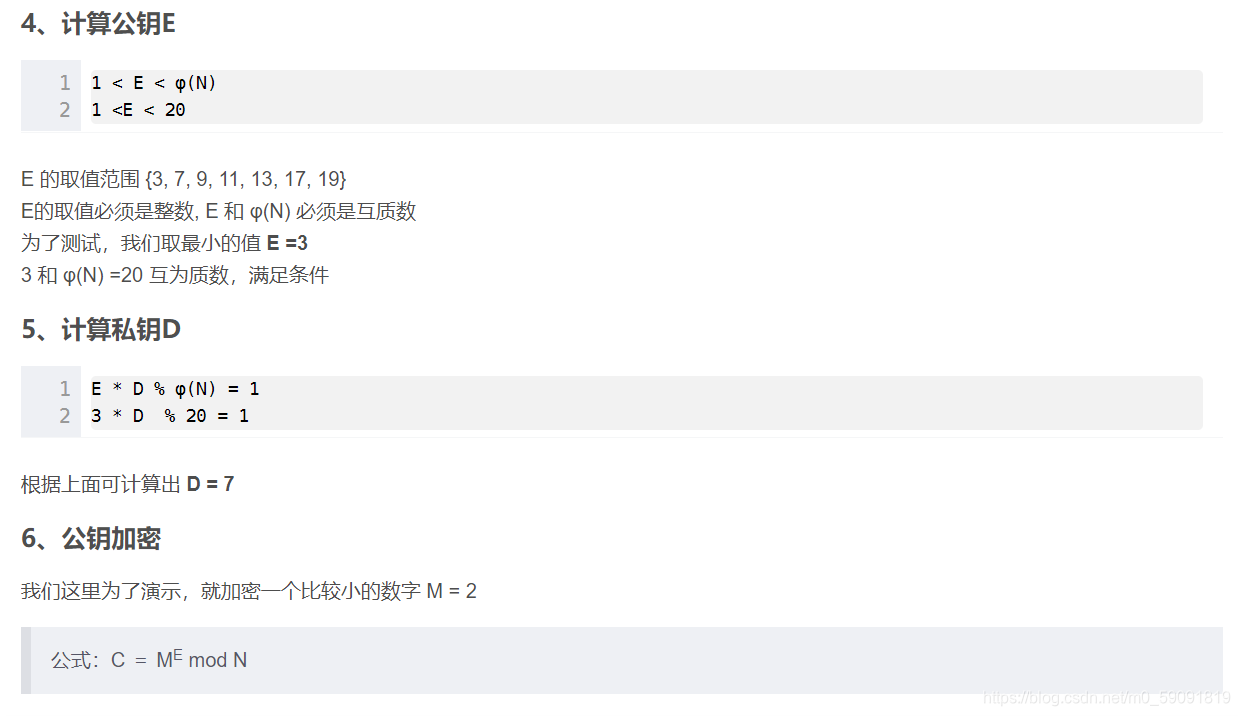

9、RSA:

本文探讨了电子商务安全的各个方面,包括信息与信用安全、系统安全需求、技术与管理措施,以及法律环境的支持。深入讲解了数据保密性、完整性、认证、访问控制和不可否认性的关键作用。此外,还介绍了身份鉴别、数论基础,如欧几里得算法。模块二重点关注加密技术,如对称加密、DES和AES算法,以及RSA加密原理。

本文探讨了电子商务安全的各个方面,包括信息与信用安全、系统安全需求、技术与管理措施,以及法律环境的支持。深入讲解了数据保密性、完整性、认证、访问控制和不可否认性的关键作用。此外,还介绍了身份鉴别、数论基础,如欧几里得算法。模块二重点关注加密技术,如对称加密、DES和AES算法,以及RSA加密原理。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?