前言

今天是用漏洞提权,讲了一下查主机信息,发行版本,内核版本。

附带讲了一下脏牛漏洞,也在网上有poc。

今天用的都是已知的漏洞来进行提权,对现在来讲比较老了。

没有看很多课时,今天主要就是用了一个CVE-2021-4034t

因为polkit pkexec 中对命令行参数处理有误,导致参数注入,能够导致本地提权。

我不怎么懂这个漏洞,稍微查了一下,总结来说是数组越界了,导致这个漏洞产生

网上有公开的poc,会找poc也是学习的一部分

信息收集

发行版本

主要是 cat /etc/*-release

内核版本

uname -a #用这个就可以,主要是这个

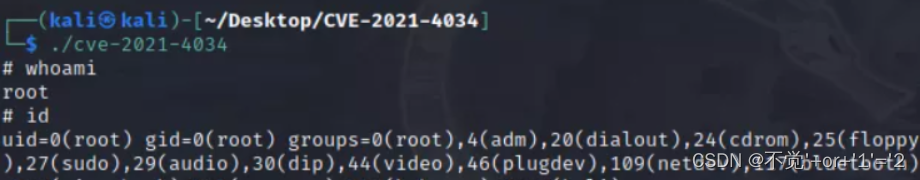

利用CVE-2021-403提权

两个github上面的poc

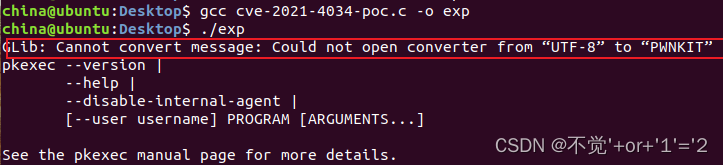

这里我是没有用他的靶机,我用自己的Ubuntu,是18.04的版本

但是没有成功,因为不存在这个漏洞

稍微看了一下,出现这个表示不存在这个漏洞

正常情况下,直接提权成功

1006

1006

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?