} catch (InvalidKeyException e) {

e.printStackTrace();

} catch (BadPaddingException e) {

e.printStackTrace();

} catch (IllegalBlockSizeException e) {

e.printStackTrace();

} catch (InvalidAlgorithmParameterException e) {

e.printStackTrace();

}

return encodeStr;

}

/**

-

AES CTR 解密

-

填充为PKCS5

-

@param encode 加密过后的文件

-

@param iv 偏移量

-

@param key 秘钥文件

*/

public static String decryptCRT(String encode, String iv, String key) {

String decoded = “”;

try {

byte[] bytes = Hex.decode(encode);

IvParameterSpec ivSpec = new IvParameterSpec(

iv.getBytes());

Key keys = new SecretKeySpec(key.getBytes(), “AES”);

Cipher cipher = Cipher.getInstance(“AES/CTR/PKCS5Padding”);

cipher.init(Cipher.DECRYPT_MODE, keys, ivSpec);

byte[] ret = cipher.doFinal(bytes);

decoded = new String(ret);

return decoded.trim();

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

} catch (InvalidKeyException e) {

e.printStackTrace();

} catch (InvalidAlgorithmParameterException e) {

e.printStackTrace();

} catch (NoSuchPaddingException e) {

e.printStackTrace();

} catch (IllegalBlockSizeException e) {

e.printStackTrace();

} catch (BadPaddingException e) {

e.printStackTrace();

}

return decoded;

}

/**

-

AES ECB加密

-

填充为 “\0” noPadding

-

@param content 要加密的内容

-

@param key 加密文件的秘钥

-

@return 输出Base64的结果

**/

public static String encryptECB(byte[] content, String key) {

String encodeStr = “”;

try {

byte[] keyBytes = key.getBytes();

SecretKeySpec secretKeySpec = new SecretKeySpec(keyBytes, “AES”);

Cipher cipher = Cipher.getInstance(“AES/ECB/NoPadding”);

cipher.init(Cipher.ENCRYPT_MODE, secretKeySpec);

//加密数据

int length = content.length;

int add = 16 - length % 16;

if (add == 16) {

add = 0;

}

byte[] contentNew = new byte[length + add];

//用’\0’加密

for (int i = 0; i < length + add; i++) {

if (i < length) {

contentNew[i] = content[i];

} else {

contentNew[i] = ‘\0’ ;

}

}

byte[] resultBytes = cipher.doFinal(contentNew);

//结果用Base64

encodeStr = new String(Base64Util.encode(resultBytes));

return encodeStr;

} catch (NoSuchAlgorithmException e) {

e.printStackTrace();

} catch (NoSuchPaddingException e) {

e.printStackTrace();

} catch (InvalidKeyException e) {

e.printStackTrace();

} catch (BadPaddingException e) {

e.printStackTrace();

} catch (IllegalBlockSizeException e) {

e.printStackTrace();

}

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数Android工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年Android移动开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Android开发知识点,真正体系化!

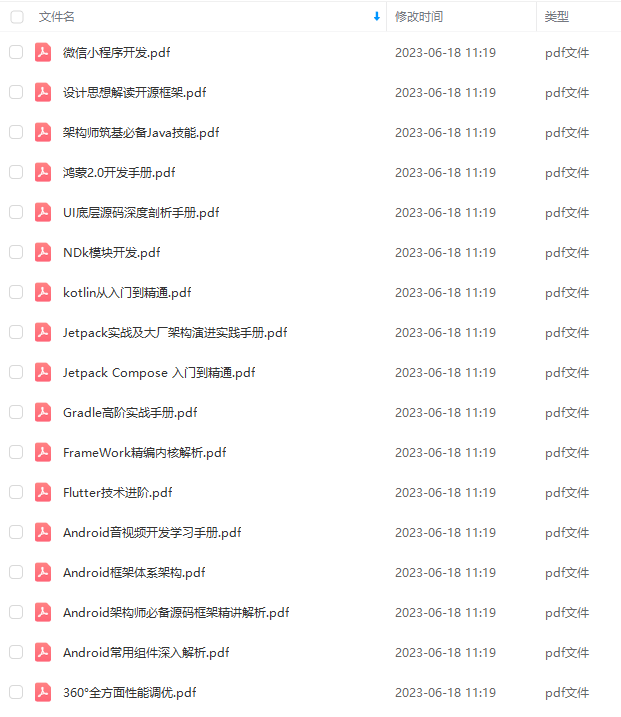

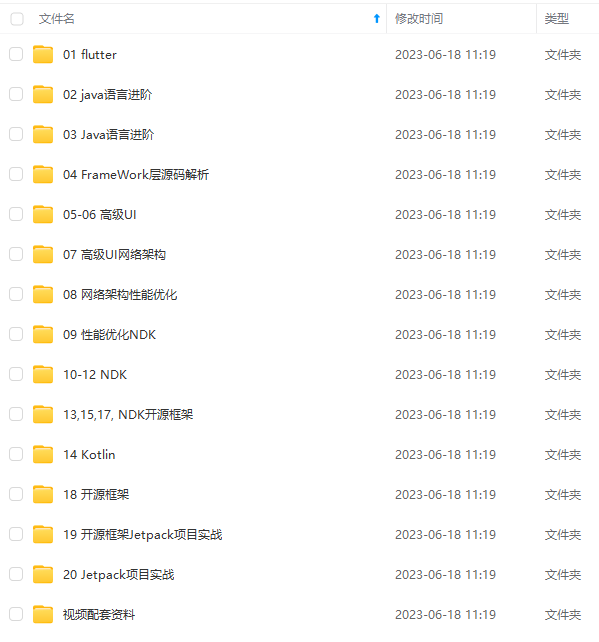

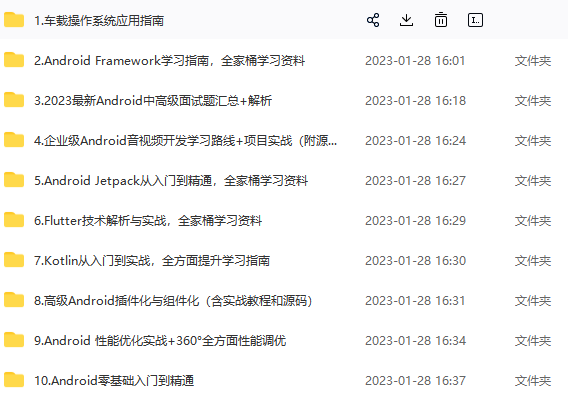

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加V获取:vip204888 (备注Android)

最后

最后为了帮助大家深刻理解Android相关知识点的原理以及面试相关知识,这里放上相关的我搜集整理的24套腾讯、字节跳动、阿里、百度2019-2021BAT 面试真题解析,我把大厂面试中常被问到的技术点整理成了视频和PDF(实际上比预期多花了不少精力),包知识脉络 + 诸多细节。

还有 高级架构技术进阶脑图 帮助大家学习提升进阶,也节省大家在网上搜索资料的时间来学习,也可以分享给身边好友一起学习。

Android 基础知识点

Java 基础知识点

Android 源码相关分析

常见的一些原理性问题

希望大家在今年一切顺利,进到自己想进的公司,共勉!

脉络 + 诸多细节。

还有 高级架构技术进阶脑图 帮助大家学习提升进阶,也节省大家在网上搜索资料的时间来学习,也可以分享给身边好友一起学习。

Android 基础知识点

Java 基础知识点

Android 源码相关分析

常见的一些原理性问题

[外链图片转存中…(img-MXFsn2PR-1711725692915)]

希望大家在今年一切顺利,进到自己想进的公司,共勉!

776

776

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?