第一个证pte,纪念一下,11.16考完。

Threat hunting 就是一个在系统或者网络中寻找恶意病毒活动和artifacts 的过程。artifacts 工艺品,指“An artifact is an assembly of your project assets that you put together to test, deploy, or distribute your software solution or its part. ”是一个了集合你的项目,来测试部署或者分发你的软件解决方案的这么个控件。所以,不论(regardless of whether)这个威胁有没有被自动安全设备检测出来,这个Treat hunting 在环境中都会间歇性的开展起来(intermittently)。有些威胁可能潜伏在组织基础设施内部,等待时机从休眠(dormant)中苏醒然后攻击弱点。

因此threat hunting 就变得至关重要,它可以在病毒发作前阻止其发生。为了有效地进行威胁捕捉,这个threat hunter必须有一套系统的模仿敌方行为的方法,因此查看对抗样本 adversarial behavior决定了那些artifacts 可以指示正在进行或运行过得恶意行为。

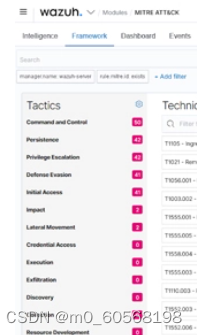

过去呢,安全社区观察到了些共同点,比如他们都使用了共同的套路,技术,方法(TTPs),来黑入网络,提权获取机密数据。这就引出今天的主题,MITRE ATT&CK 安全框架来描绘出攻击者的活动和方法。

MITRE ATT&CK 是MITRE Adversarial Tactics ,Techniques, Common Knowledge, 基于真实威胁案例的有据可查(well-documented)的知识架构,MITRE就是黑客部署的科技与狠活,通过id列举。

Wazuh

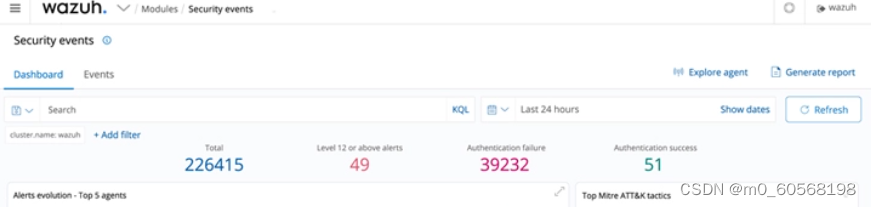

这是一个集成XDR 和SIEM的开源平台。解决方案为一个部署在终端,作用为威胁检测和自动响应的通用代理。主要组成:Wazuh 服务器,indexer索引器,dashboard 控制盘。可视化分析安全事件,用来保护线下或者云上流量。

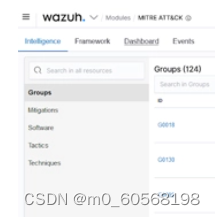

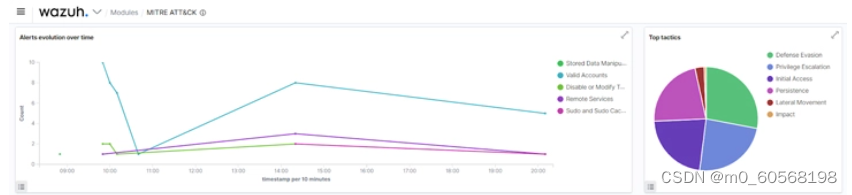

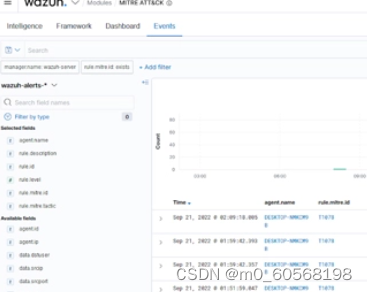

安全监控,文件完整性(intergrity)监控,终端配置评估(assessment)等功能。模型分为四部分:a.情报(组,缓解mitigation:应急和减缓有害影响的计划流程,软件,策略,技术)目的是识别归类不同TTPs。b.框架作用为细分威胁和受感染终端,查看所有事件。c.仪表盘目的总结事件和对基础设施图表化。d.事件:实时事件展示。

SCA安全配置评估

终端扫描来探测系统或应用错误配置,以及可以文件,或病毒创建的文件夹。通过分析终端软件服务,清单目录,配置修改提高威胁检测能力。

因为开源所以通过API与virustotal,URLHaus,MISP,AbuselPDB整合。

Wazuh archives:收集储存终端安全事件。不但通过这项功能提前设置规则防御还可以提交审计日志来配合iso等标准审计工作。

仅限个人学习用途。

jAdversary emulation with CALDERA and Wazuh · Wazuh · The Open Source Security Platform

898

898

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?