非对称加密

-

浏览器发送给服务端 一系列加密方法

-

服务端发送给浏览器 加密方法以及公钥

之后浏览器通过公钥将数据加密传输给服务端,服务端收到数据使用私钥进行解密。服务端给浏览器发送数据,则使用私钥进行加密,浏览器收到服务端发送过来的数据,使用公钥进行解密。

存在的问题:

-

非对称加密效率太低, 这会严重影响加解密的速度,进而影响到用户打开页面的速度。

-

无法保证服务器发送给浏览器的数据安全, 服务器的数据只能用私钥进行加密(因为如果它用公钥那么浏览器也没法解密啦),中间人一旦拿到公钥,那么就可以对服务端传来的数据进行解密了,就这样又被破解了。

HTTPS使用对称加密和非对称加密结合

传输数据阶段依然使用对称加密,但是对称加密的秘钥我们采用非对称加密传输。

HTTPS加密

-

浏览器向服务器发送client_random和加密方法列表。

-

服务器接收到,返回server_random、加密方法以及公钥。

-

浏览器接收,接着生成另一个随机数pre_master, 并且用公钥加密,传给服务器。(重点操作!)

-

服务器用私钥解密这个被加密后的pre_master。

到此为止,服务器和浏览器就有了相同的 client_random、server_random 和 pre_master, 然后服务器和浏览器会使用这三组随机数生成对称秘钥。有了对称秘钥之后,双方就可以使用对称加密的方式来传输数据了。

CA (数字证书)

使用对称和非对称混合的方式,实现了数据的加密传输。但是这种仍然存在一个问题,服务器可能是被黑客冒充的。这样,浏览器访问的就是黑客的服务器,黑客可以在自己的服务器上实现公钥和私钥,而对浏览器来说,它并不完全知道现在访问的是这个是黑客的站点。

服务器需要证明自己的身份,需要使用权威机构颁发的证书,这个权威机构就是 CA(Certificate Authority), 颁发的证书就称为数字证书 (Digital Certificate)。

对于浏览器来说,数字证书有两个作用:

-

通过数字证书向浏览器证明服务器的身份

-

数字证书里面包含了服务器公钥

下面我们来看一下含有数字证书的HTTPS的请求流程

含有数字证书的HTTPS的请求流程

相对于不含数字证书的HTTPS请求流程,主要以下两点改动

-

服务器没有直接返回公钥给浏览器,而是返回了数字证书,而公钥正是包含数字证书中的;

-

在浏览器端多了一个证书验证的操作,验证了证书之后,才继续后序流程。

参考

–

-

如何用通俗易懂的话来解释非对称加密?[1]

-

十分钟搞懂HTTP和HTTPS协议?[2]

-

HTTPS 原理分析——带着疑问层层深入[3]

-

图解HTTP[4]

-

浏览器工作原理与实践[5]

小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数初中级前端工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年Web前端开发全套学习资料》送给大家,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

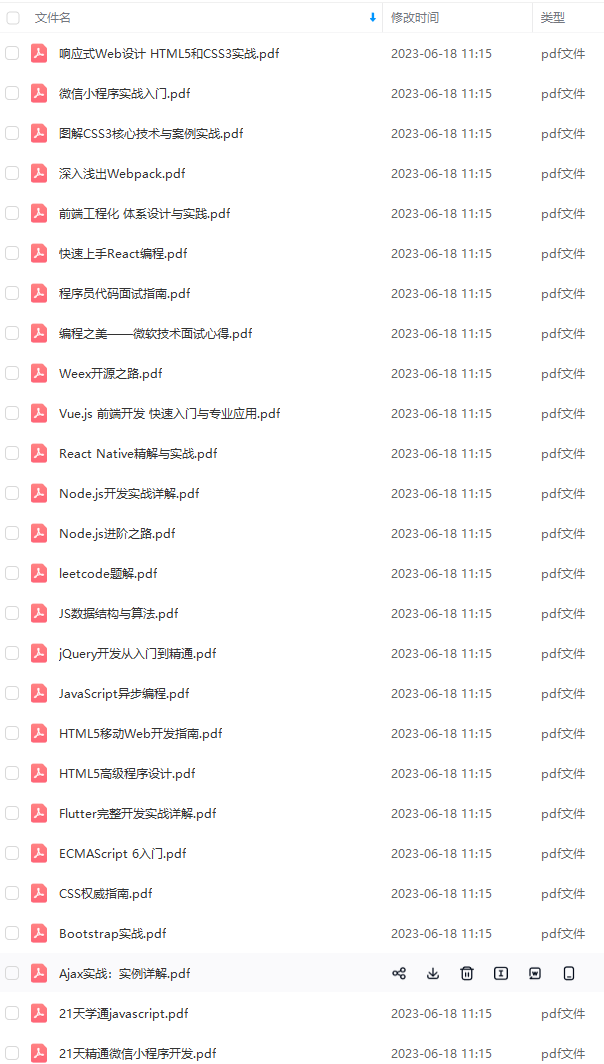

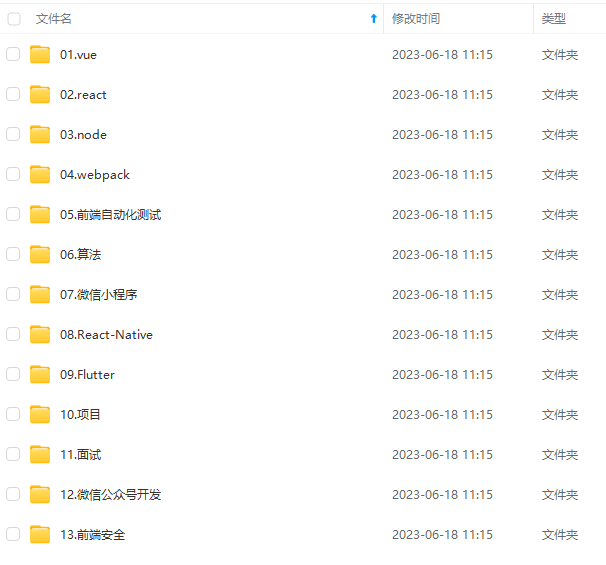

由于文件比较大,这里只是将部分目录截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频

如果你觉得这些内容对你有帮助,可以添加下面V无偿领取!(备注:前端)

最后

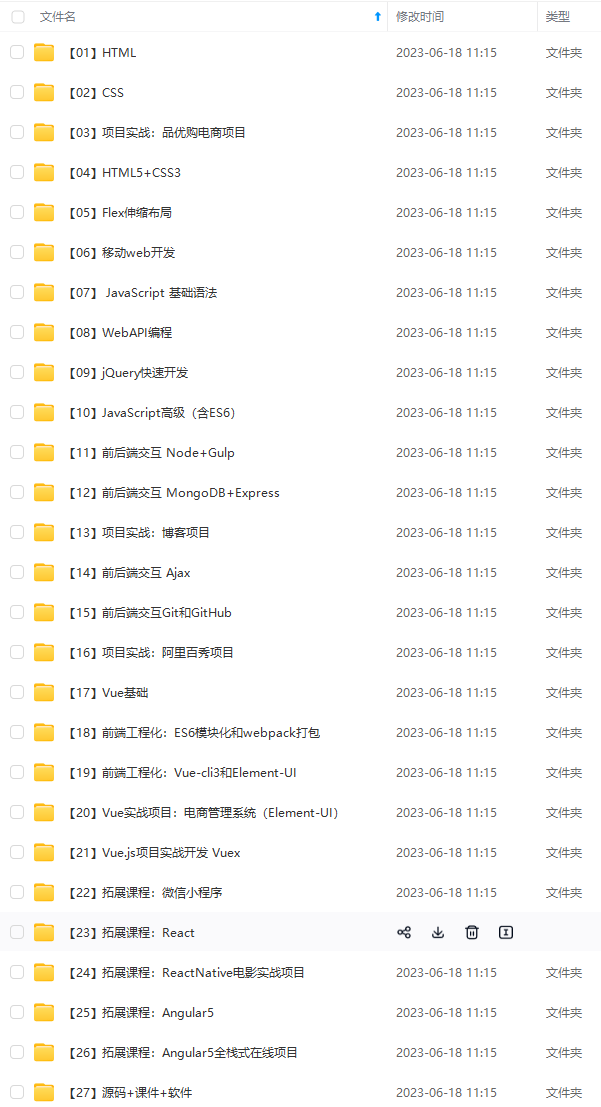

在面试前我花了三个月时间刷了很多大厂面试题,最近做了一个整理并分类,主要内容包括html,css,JavaScript,ES6,计算机网络,浏览器,工程化,模块化,Node.js,框架,数据结构,性能优化,项目等等。

包含了腾讯、字节跳动、小米、阿里、滴滴、美团、58、拼多多、360、新浪、搜狐等一线互联网公司面试被问到的题目,涵盖了初中级前端技术点。

-

HTML5新特性,语义化

-

浏览器的标准模式和怪异模式

-

xhtml和html的区别

-

使用data-的好处

-

meta标签

-

canvas

-

HTML废弃的标签

-

IE6 bug,和一些定位写法

-

css js放置位置和原因

-

什么是渐进式渲染

-

html模板语言

-

meta viewport原理

7cb47cd552a892ba710477f64.png)

444

444

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?