为了做好运维面试路上的助攻手,特整理了上百道 【运维技术栈面试题集锦】 ,让你面试不慌心不跳,高薪offer怀里抱!

这次整理的面试题,小到shell、MySQL,大到K8s等云原生技术栈,不仅适合运维新人入行面试需要,还适用于想提升进阶跳槽加薪的运维朋友。

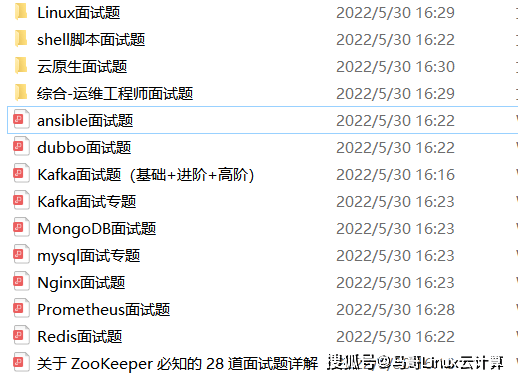

本份面试集锦涵盖了

- 174 道运维工程师面试题

- 128道k8s面试题

- 108道shell脚本面试题

- 200道Linux面试题

- 51道docker面试题

- 35道Jenkis面试题

- 78道MongoDB面试题

- 17道ansible面试题

- 60道dubbo面试题

- 53道kafka面试

- 18道mysql面试题

- 40道nginx面试题

- 77道redis面试题

- 28道zookeeper

总计 1000+ 道面试题, 内容 又全含金量又高

- 174道运维工程师面试题

1、什么是运维?

2、在工作中,运维人员经常需要跟运营人员打交道,请问运营人员是做什么工作的?

3、现在给你三百台服务器,你怎么对他们进行管理?

4、简述raid0 raid1raid5二种工作模式的工作原理及特点

5、LVS、Nginx、HAproxy有什么区别?工作中你怎么选择?

6、Squid、Varinsh和Nginx有什么区别,工作中你怎么选择?

7、Tomcat和Resin有什么区别,工作中你怎么选择?

8、什么是中间件?什么是jdk?

9、讲述一下Tomcat8005、8009、8080三个端口的含义?

10、什么叫CDN?

11、什么叫网站灰度发布?

12、简述DNS进行域名解析的过程?

13、RabbitMQ是什么东西?

14、讲一下Keepalived的工作原理?

15、讲述一下LVS三种模式的工作过程?

16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟?

17、如何重置mysql root密码?

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

- 安装OpenSSL,

- 重写编译Nginx添加http_ssl_module模块,

- 生成证数,

- Nginx添加配置。

安装环境:

[root@tcloud ~]# cat /etc/centos-release

CentOS Linux release 7.9.2009 (Core)

2.安装OpenSSL

本次安装的版本为openssl-1.1.1s.tar.gz,安装脚本opensslInstall.sh内容如下:

#!/bin/bash

echo "(1/4): 安装依赖 gcc zlib..."

yum -y install gcc zlib

echo "(1/4): 依赖 gcc zlib安装完毕"

echo "(2/4): 解压$1.tar.gz安装文件..."

tar -zxvf $1.tar.gz -C /usr/local

sleep 3

echo "(2/4): 安装文件解压完毕"

echo "(3/4): 检测OpenSSL安装环境..."

cd /usr/local/$1

./config shared zlib --prefix=/usr/local/openssl

echo "(3/4): OpenSSL安装环境检测成功"

echo "(4/4): 编译安装OpenSSL..."

make && make install

echo "(4/4): OpenSSL编译安装完成"

cat <<'EOF' > /etc/profile.d/openssl.sh

export OPENSSL=/usr/local/openssl/bin

export PATH=$OPENSSL:$PATH:$HOME/bin

EOF

sleep 1

source /etc/profile.d/openssl.sh

脚本调用:

# 脚本参数为安装文件的版本信息 也就是解压后的文件夹

./opensslInstall.sh openssl-1.1.1s

这里要特别注意:tar -zxvf $1.tar.gz -C /usr/local,实际安装完成后OpenSSL的文件存储在/usr/local/openssl-1.1.1s路径下,后边Nginx安装http_ssl_module会用到这个文件夹。

3.Nginx安装http_ssl模块

#!/bin/bash

echo "(1/4): 安装依赖pcre-devel..."

yum -y install pcre-devel

sleep 5

echo "(1/4): 依赖pcre-devel安装完毕"

echo "(2/4): 解压Nginx安装文件..."

tar -zxvf nginx-1.23.1.tar.gz

sleep 3

echo "(2/4): Nginx安装文件解压完毕"

echo "(3/4): 检测Nginx安装环境..."

cd nginx-1.23.1/

./configure --with-http_ssl_module --with-openssl=/usr/local/openssl-1.1.1s --prefix=/usr/local/nginx1.23.1

echo "(3/4): Nginx安装环境检测成功"

echo "(4/4): 编译安装Nginx..."

make & make install

echo "(4/4): Nginx编译安装完成"

这里有个大坑--with-http_ssl_module --with-openssl=/usr/local/openssl-1.1.1s里的--with-openssl=/usr/local/openssl-1.1.1s是OpenSSL解压后的源码文件夹而不是安装后的文件夹,需要特别注意。

4.自签名证数生成

4.1 分步骤生成

# 1.生成长度为1024的RSA密钥对并使用Triple DES算法进行加密

openssl genrsa -des3 -out test-en.key 1024

# 输入密码并验证密码【第2和第3步】都会用到这个密码

Enter pass phrase for test-en.key:

Verifying - Enter pass phrase for test-en.key:

# 2.创建新的证数签名

openssl req -new -key test-en.key -out test.csr

# 输入【第1步的密码】

Enter pass phrase for test-en.key:

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter '.', the field will be left blank.

-----

# 除 Common Name 外都可为空

Country Name (2 letter code) [XX]:CN

State or Province Name (full name) []:HN

Locality Name (eg, city) [Default City]:ZZ

Organization Name (eg, company) [Default Company Ltd]:TEST

Organizational Unit Name (eg, section) []:DC

Common Name (eg, your name or your server's hostname) []:192.168.0.1

Email Address []:.

Please enter the following 'extra' attributes

to be sent with your certificate request

A challenge password []:.

An optional company name []:.

# 3.去掉密码

openssl rsa -in test-en.key -out test.key

# 输入【第1步的密码】

Enter pass phrase for test-en.key:

writing RSA key

# 4.生成一个自签名的X.509数字证书 有效期365天

openssl x509 -req -days 365 -in test.csr -signkey test.key -out test.crt

# 成功标志

Signature ok

- -x509:指定生成 X.509 数字证书的命令。

- -req:指定输入的文件是证书签名请求。

- -days 3650:指定证书的有效期为 365 天(约1年)。

- -in test.csr:指定输入的证书签名请求文件为 test.csr。

- -signkey test.key:指定用于签名证书的私钥文件为 test.key。

- -out test.crt:指定生成的自签名数字证书文件的名称为 test.crt,并将生成的证书保存在该文件中。

该命令根据提供的证书签名请求文件 test.csr 和私钥文件 test.key,生成一个自签名的 X.509 数字证书,并将生成的证书保存在 test.crt 文件中。自签名证书是由私钥持有者自行签署的证书,不需要经过第三方证书颁发机构(CA)的认证。

生成的自签名证书可以用于各种目的,例如用于测试、开发环境中的安全通信、内部网站等。请注意,自签名证书在公共环境中可能会被浏览器或其他应用程序视为不受信任,因为它们没有受到公共信任的第三方机构的认证。

4.2 自动化生成

最后的话

最近很多小伙伴找我要Linux学习资料,于是我翻箱倒柜,整理了一些优质资源,涵盖视频、电子书、PPT等共享给大家!

资料预览

给大家整理的视频资料:

给大家整理的电子书资料:

如果本文对你有帮助,欢迎点赞、收藏、转发给朋友,让我有持续创作的动力!

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

的动力!**

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

8617

8617

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?