.user.ini文件中 存在两个字段,auto_prepend_file string&auto_append_file string

指定一个文件,自动包含在要执行的文件前,类似于在文件前调用了require()函数。而auto_append_file类似,只是在文件后面包含。 使用方法很简单,直接写在.user.ini中:

auto_prepend_file=test.jpg

或者

auto_append_file=test.jpg

然后将图片马传上去,再访问index.php,注意是上传目录下的index.php,执行任意命令即可,也可蚁剑连接

-

构造.user.ini文件

-

- auto_append_file=1.png (将1.png包含的内容按照php代码执行)

-

- 然后上传1.png(含有一句话木马)

- 然后上传1.png(含有一句话木马)

- 查看php.ini文件 查看user.ini_cache_ttl=300 代表300秒即5分钟生效

- 等待5分钟后 利用蚁剑连接 成功

第二种解法 利用php. . (点空格点 )绕过

-

查看源码 根据代码提示 删除末尾的点 然后进行首尾去空

-

那么构造后缀名为".php. ." 的文件 :过滤机制—首先他发现有一个点,这时会把“点”去掉,又发现有一个空格,也会把它去掉,我们这时还有一个点,也就是.php. 就变成.php.的文件(在Windows服务器中,后缀名之后的点,在保存时,会被自动忽略。)就可以上传成功 并能够解析

-

- 上传.php文件 bp抓包修改后缀 成功上传

- 上传.php文件 bp抓包修改后缀 成功上传

-

蚁剑连接 测试

6、Pass-06 黑名单验证 大小写绕过

-

点击查看源码

-

- 第五关

- 第五关

-

第六关 相比于第五关 没有strtolwer函数 没有转换大小写

-

所以 此关可以使用大小写进行绕过

-

蚁剑连接(蚁剑连接编码使用base64)

7、Pass-07 黑名单验证 空格+. 绕过

-

查看源码

-

- 过滤机制

-

-

- 为黑名单验证,不区分大小写

-

-

没有进行首尾去空格的trim函数(删除左右两边的空格)

-

- 绕过思路

-

-

- 那么就可以在上传时抓包,然后在php文件的后面增加空格来绕过限制

-

-

上传后的文件名为php+空格(注:这里利用了window与linux的一个处理机制不同的小点,window会自动忽略空格,但是linux就不会,因此这种绕过方式只能在windows中使用)

-

bp截取数据包,修改后缀名

-

蚁剑连接测试

8、Pass-08 黑名单验证 . 绕过

-

查看源码

-

- 过滤机制

-

-

- 过滤了所有可以解析的后缀

-

-

不区分大小写&&去掉左右空格

-

- 绕过思路

-

-

- 与之前代码之前不同之处,缺少去掉后缀为 . 的函数deldot()

-

-

那么可以在后缀+. 进行绕过

-

bp抓包测试

-

-

蚁剑测试连接 连接成功

-

9、Pass-09 黑名单验证 ::$DATA绕过

- 源码查看 与之前代码相比 缺少过滤 ::$DATA

- 直接后缀名+ ::$DATA绕过

- 蚁剑连接

10、Pass-10 黑名单验证 .空格+. 绕过

- 源码:根据源码查看,此关类似第七关 过滤 点 空格

- deldot()函数从后向前检测,当检测到末尾的第一个点时会继续它的检测,但是遇到空格会停下来 所以后缀名为 .php. . 经过过滤后变为 .php.

- 后缀+. . 绕过

- 蚁剑连接

11、Pass-11 黑名单验证 双写绕过

-

查看源码 过滤机制

-

- f i l e _ n a m e = t r i m ( file\_name = trim( file_name=trim(_FILES[‘upload_file’][‘name’]);: 从上传的文件信息中获取文件名,并使用trim函数去除文件名两端的空格。

-

f i l e _ n a m e = s t r _ i r e p l a c e ( file\_name = str\_ireplace( file_name=str_ireplace(deny_ext,“”, f i l e _ n a m e ) ; ∗ ∗ : 使用 ∗ ∗ s t r _ i r e p l a c e ∗ ∗ 函数,将在 ∗ ∗ file\_name);**: 使用**str\_ireplace**函数,将在** file_name);∗∗:使用∗∗str_ireplace∗∗函数,将在∗∗deny_ext数组中定义的不允许的文件扩展名(可能是黑名单)从文件名中移除。这样可以防止上传不受允许的文件类型。

-

根据源码可以看出 过滤机制可能会把黑名单限制的后缀名去空

-

- 绕过 双写绕过 后缀名写为.Pphphp

- 绕过 双写绕过 后缀名写为.Pphphp

-

可以看出上传后的文件 后缀变为Php

-

利用蚁剑连接测试

12、Pass-12 白名单 get-0x00截断

此关通过前提 关闭魔术开关 php版本<5.3.4

magic_quotes_gpc 着重偏向数据库方面,是为了防止sql注入,但magic_quotes_gpc开启还会对$_REQUEST, G E T , _GET, GET,_POST,$_COOKIE 输入的内容进行过滤

-

move_uploaded_file 遇到0x00会截断,0x00表示16进制对应–URL中 %00

-

根据提示、上传路径可控

-

查看源码 发现使用了白名单机制,只允许上传指定的后缀文件 那么之前的绕过就不能够使用

-

通过查看路径代码 发现img_path 是直接拼接的路径 可以使用%00进行截断绕过

-

上传.jpg文件,在bp中修改。变量save_path= 代表路径可控,且在GET参数中,%00会自动解码,所以可以直接修改存储路径。在1.php后面加上%00,其后面的内容就会被截断,上传成功后就是php文件。

-

利用蚁剑连接

13、Pass-13 白名单 Post 0x00截断

- 查看源码 同样是路径可控 只不过提交方式变为post

- 同理,bp截取数据包,在save_path …/upload/加上1.php%00 由于%00在post的数据包中会被认为是普通字符串,不会自动解码,所以手动解码后提交

- 然后提交数据包

- 蚁剑测试连接

14、Pass-14 图片马

如图 14关页面显示,此次任务是提交图片马到服务器

-

查看页面提示 本关检查图标开头两个字节

-

那么 根据任务提示和页面提示 本关的解题思路 也就是

-

- 利用正常的图片+一句话木马文件 生成后缀名为.jpg .png .gif的图片马

-

利用文件包含漏洞 运行图片马中的代码

-

利用蚁剑连接

-

尝试绕过

-

- 制作图片马

-

-

- 在文件目录下 打开cmd命令行,使用如下命令生成图片马

-

copy 1.jpg/b + 1.php/a 14.jpg

#/b是二进制文件,/a是ASCII文件,14.jpg是新生成的图片马的文件

b. 上传14.jpg文件 上传成功 复制图片链接地址 得到上传后的图片名7720240307141128.png

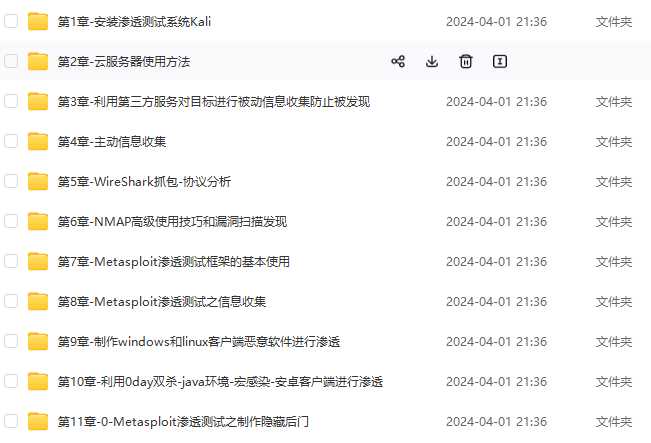

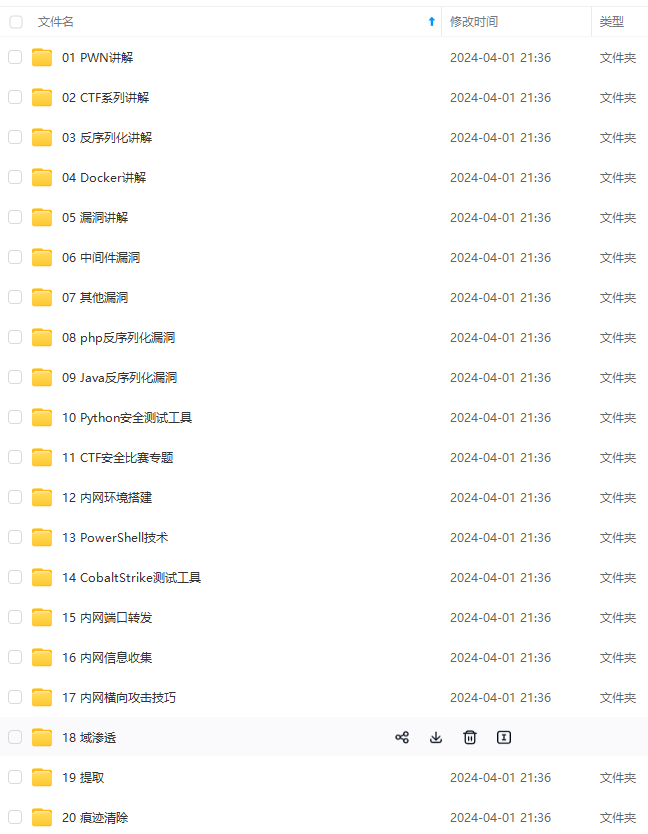

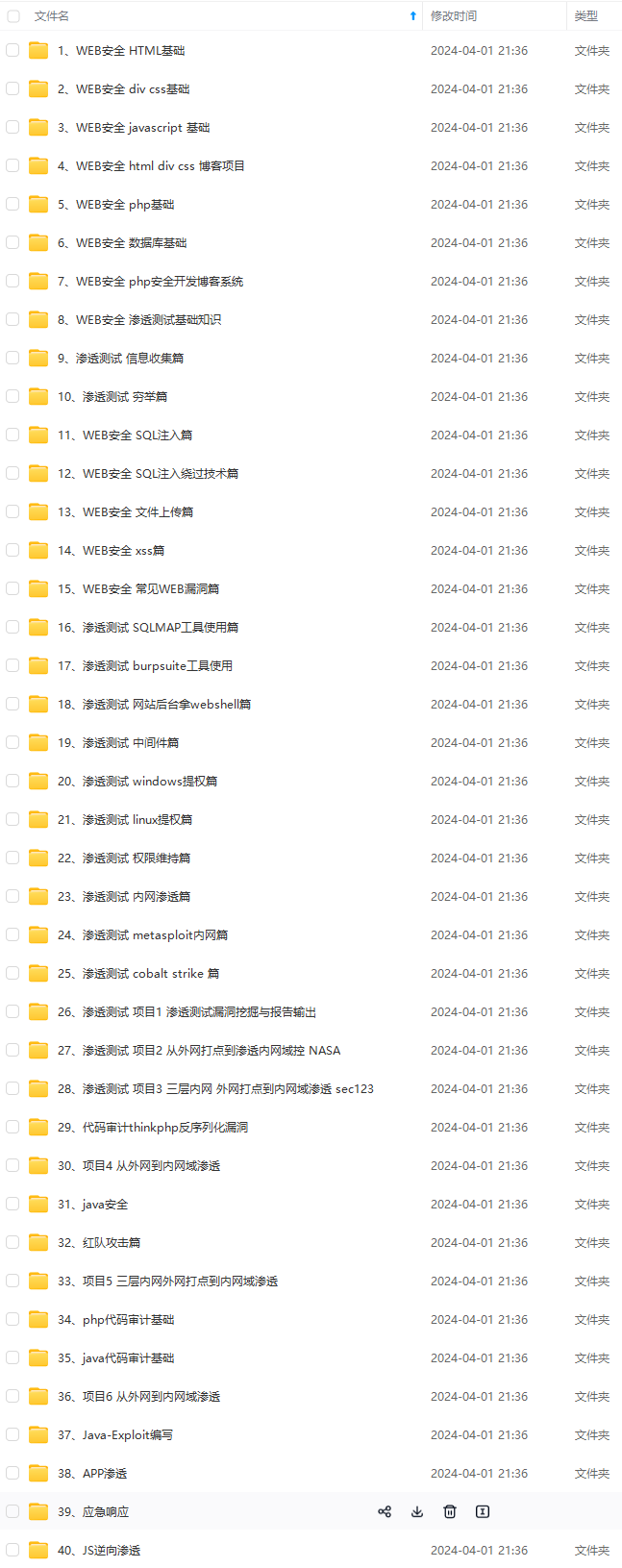

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1f5462e7df433b981dc2430bb9ad39.png#pic_center)

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-OjY4xO3r-1712554123929)]

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?