云存储服务的基本安全功能包括以下几个方面:

-

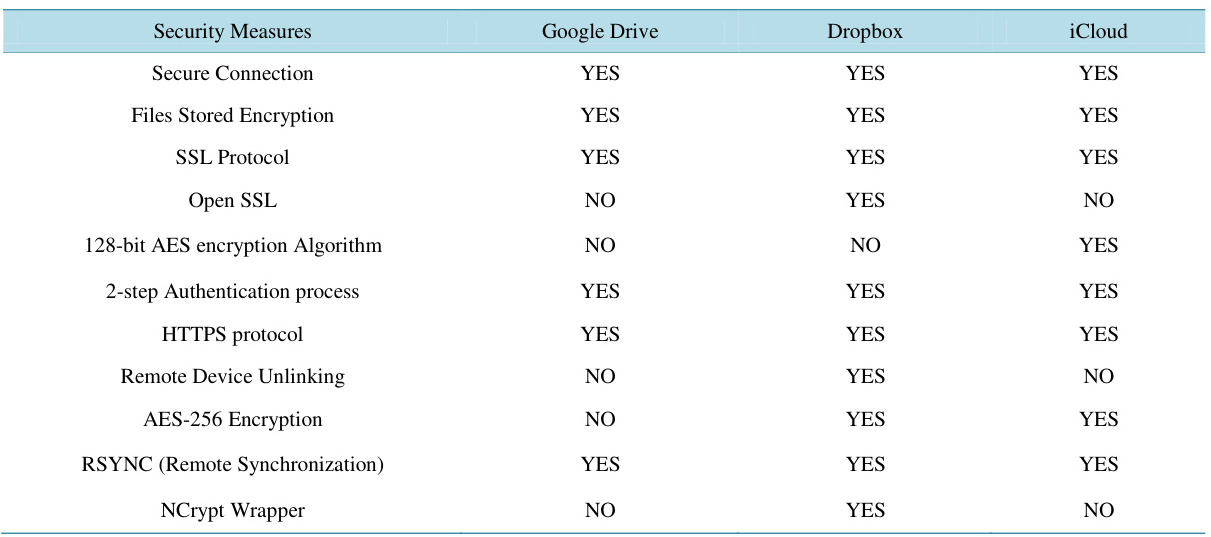

数据加密:云存储服务提供商使用多种加密技术确保数据在传输和存储过程中的安全性。常见的加密算法包括AES-256加密算法[5]。此外,云存储系统还支持数据加/解密功能,通过密钥管理策略实现全生命周期的密钥管理[7]。

-

权限管理和访问控制:云存储服务提供灵活的权限管理功能,基于角色的访问控制(RBAC)确保数据仅被授权用户访问[20]。此外,云安全系统还支持用户权限管理和数据管理[4]。

-

备份与恢复机制:云存储服务采用多重备份和冗余技术,确保数据的可靠性和完整性。例如,数据复制到多个物理位置,以防止数据丢失[19]。

-

基础安全防护:云存储服务应具备基础的安全防护功能,如Web应用防火墙、拒绝服务攻击防护、入侵检测等[2]。这些措施可以保护云存储服务免受外部攻击和内部威胁。

-

日志保护和审计:云存储服务应具备日志保护能力,包括存储、导出、审计等功能,记录用户操作行为,确保服务合规安全[2][7]。

-

敏感数据保护:云存储服务应提供敏感数据保护功能,包括自动识别、脱敏、审计等服务[2]。此外,云安全系统还支持密文检索服务,确保检索内容不被泄露[7]。

-

合规性和隐私保护:云存储服务应遵循相关法律法规,如《个人信息保护法》及GB/T 35273,确保用户数据的隐私保护[6]。

-

多租户环境和资源共享:云存储系统应支持多租户环境,允许多个用户共享或操作其他用户的外包数据,同时确保数据机密性、完整性和可用性[15]。

-

灾难恢复和容灾备份:云存储服务应具备灾备和恢复能力,即使服务器故障或地点发生灾害,也能从备份中心恢复数据[17]。

-

安全策略管理:云存储服务应能够对自身的安全设置和安全属性进行管理,并向第三方厂商开放管理接口[2]。

综上所述,云存储服务的基本安全功能涵盖了数据加密、权限管理、备份与恢复、基础安全防护、日志保护、敏感数据保护、合规性和隐私保护、多租户环境、灾难恢复和安全策略管理等多个方面,以确保数据的安全性和可靠性。

安全地使用云存储服务需要从技术配置、策略管理和用户行为等多方面综合施策。以下是基于最新研究和行业实践的详细指南:

一、强化加密与认证机制

1:数据全生命周期加密

传输加密:所有主流云存储服务均默认使用SSL/TLS协议和HTTPS协议保障传输安全。

建议用户避免通过非加密协议(如HTTP)访问数据。

存储加密:采用AES-256算法对静态数据进行加密,优于128位AES。部分服务(如Dropbox)支持客户端加密工具(如NCrypt Wrapper),可在上传前实现本地加密,避免服务端密钥泄露风险。

2:双因素认证(2FA)

-

- 所有云存储服务均支持2FA,建议强制启用。例如通过短信验证码、安全令牌(如Google Authenticator)或生物识别(指纹/面部识别)叠加密码保护。研究表明,2FA可阻止99%的自动化攻击。

3:密码管理

- 使用12位以上混合字符密码,避免重复使用。推荐密码管理器(如1Password)存储,而非明文文本。

- 定期更换密码,尤其是高权限账户,并监控异常登录行为。

二、精细化权限管理

- 最小权限原则

- 基于角色(RBAC)或属性(ABAC)分配权限。例如:

- 阿里云RAM:通过策略限制用户仅能访问特定存储桶。

- 腾讯云COS:自定义策略控制子账号操作范围。

- 避免授予公共读写权限(如Bucket ACL设置为public-read-write),优先使用临时访问凭证。

-

动态权限审查

- 定期审计共享链接和文件权限,撤销失效授权。例如设置共享链接有效期(如24小时)。

- 使用日志分析工具(如AWS CloudTrail)追踪异常访问行为。

-

设备与网络隔离

- 启用远程设备解绑功能(如Dropbox支持此功能),防止丢失设备导致的数据泄露。

- 通过VPC隔离敏感数据流量,配置防火墙规则限制IP白名单。

三、数据备份与恢复策略

-

多版本与多地备份

- 采用混合备份策略:全量备份(周/月)+增量备份(日)结合,平衡存储成本与恢复效率。

- 遵循3-2-1规则:3份副本、2种介质、1份异地存储。例如本地NAS+云端冷存储。

-

恢复测试与演练

- 每季度模拟数据丢失场景(如勒索软件攻击),验证备份完整性和恢复时效性。

- 启用版本控制功能,可回溯至特定时间点的数据状态。

四、合规性保障

-

法规适配

- GDPR:确保数据跨境传输机制合法(如标准合同条款),设立数据保护官(DPO)。

- HIPAA:医疗数据需端到端加密,并记录数据访问审计日志。

- 中国标准:符合《GB/T 35273-2020》个人信息保护要求,支持用户自主密钥管理。

-

供应商审核

- 选择通过ISO 27001、SOC 2等认证的服务商。验证其是否提供合规工具(如AWS Artifact的合规报告)。

五、应对常见安全威胁

-

防御针对性攻击

- DDoS防护:部署流量清洗服务(如Cloudflare),启用弹性带宽。

- API安全:限制API调用频率,部署Web应用防火墙(WAF)拦截恶意请求。

-

内部威胁管控

- 实施零信任模型,所有访问需持续验证。

- 通过行为分析检测异常操作(如非工作时间大量下载)。

-

漏洞管理

- 建立补丁管理流程,确保30天内修复高危漏洞。

- 使用云安全态势管理(CSPM)工具扫描配置错误(如公开的S3存储桶)。

六、用户教育与技术工具

-

培训计划

- 定期开展钓鱼邮件识别、安全共享操作等培训。案例教学可提升30%的防御意识。

-

技术工具推荐

- 加密工具:VeraCrypt(客户端加密)、Boxcryptor(跨平台集成)。

- 日志分析:ELK Stack(开源)或Splunk(企业级)。

总结

云存储安全需采用“纵深防御”策略,结合技术手段(加密/认证)、管理流程(权限/备份)和合规框架,形成多层防护。用户应定期参考NIST SP 800-144等标准更新策略,并关注服务商的安全公告(如AWS Security Bulletins)以应对新型威胁。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?