misc 第二题:

wireshark打开直接搜字符串flag,发现4个字段含有flag,其中一个发现是zip文件,想把它提取出来,

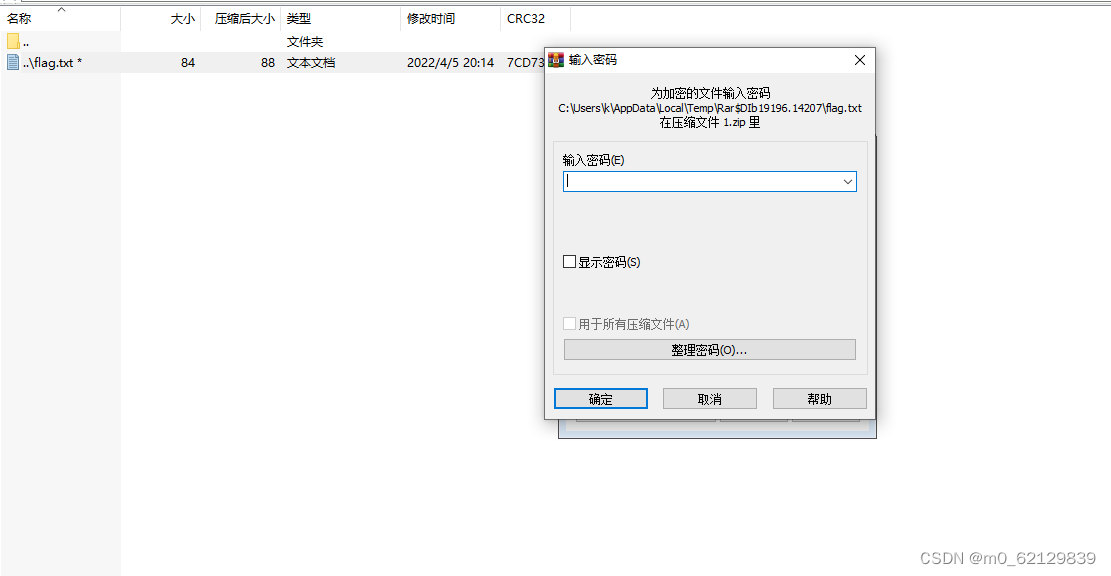

将他数据导入一个新的zip文件,打开

在50段找到密码加密字段,找好格式用base64解码,得到密码,解开得到flagPaSsZiPWorD

第三题熟悉的猫:

被卡住了,下载好了keepass,可是解码工具却一直下不好,下好了也用不上。暂时搁置。

继续,意识到我们可以不使用wp中的解码工具,我们打开kali,将文件通过keepassjohn2转化为hash值格式,然后crush密码,直接爆破。

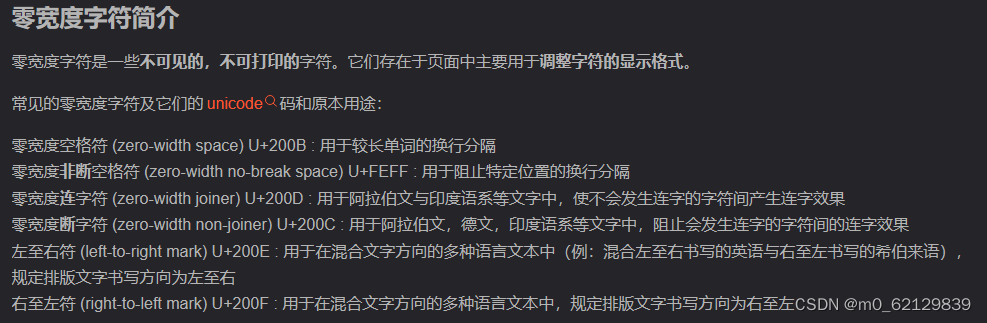

爆破得到密码,然后再将密码输入keepass得到压缩包密码,打开压缩包得到hint.txt根据wp来说是零宽度字符隐写,去查了一下零宽度字符隐写

这玩意明显你看了也看不懂什么。但是继续浏览能得到一些有用的

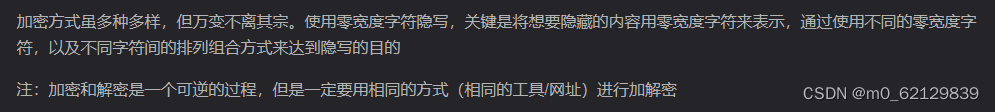

wp上提示我们看到k应该想到tupper解密虽然不理解,但是早就不能理解了,只能硬着头皮看,em,wp也没告诉我们那个网址解密出来是正确答案。开始尝试,很妙的是网上找不到相关网站,tupper关键词搜索也没搜到。跳过这一部分,然后他用得到的两个数据写了一个代码,eem

不懂,然后他猫转换,去查一下

蛮高级的。就这样吧,他转换完,就得到了flag

BinDunDun:

这道题解压出来有十万个压缩包,觉得很费解,然后直接点开其中一个文档

前面那一段感觉是数据,然后发现不太对,他只有14个,看wp说他需要补高。

照着网上的写了一个,做出来了,得到一串01下一步操作:

抄的大佬wp

jphs5这玩意我接触过,当图片里有隐藏信息的时候我们可以通过这个软件把隐藏文件解出来。到那时这道题明显是不一样的。

最后一个misc没找到wp也就不复现了。

再来看看web吧,这个需要专心一点了。

web:

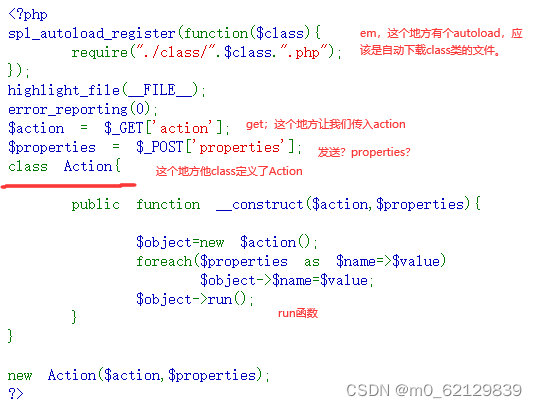

热身一个php代码审计

这是我的审计。 感觉应该是,自动下载我们传入的action然后再运行它

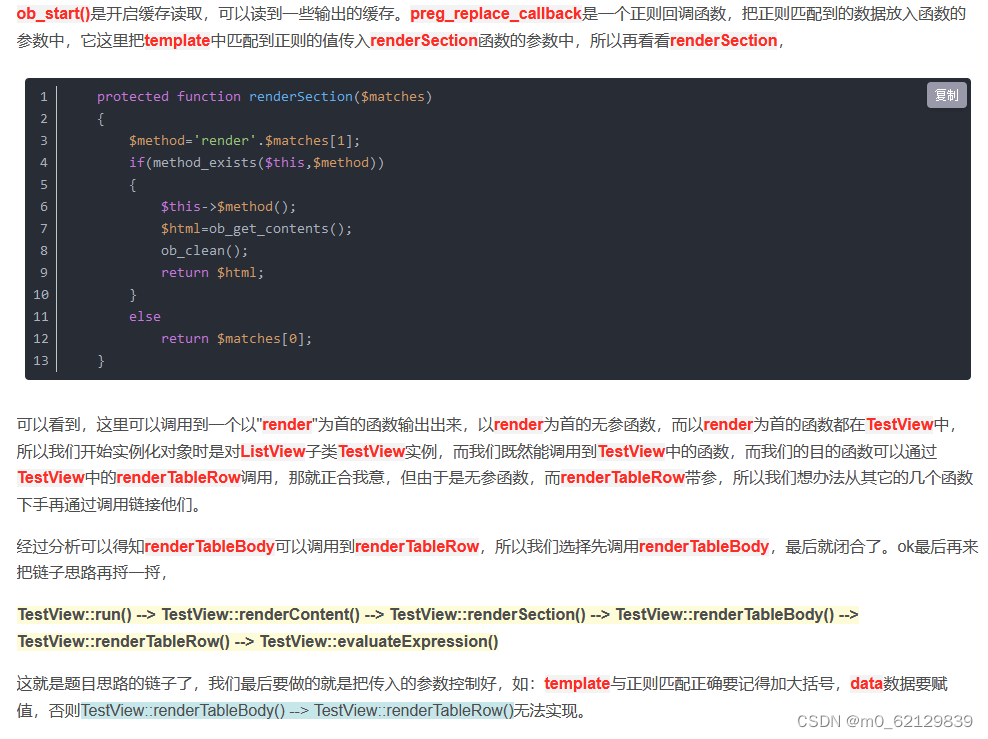

大佬:主页代码逻辑就是自动加载class下类文件,然后动态调用一个类,并设置成员变量。最后调用类的run()方法。

em感觉差距很大。确实没懂决定再看两个大佬的wp。只找到另一个大佬的wp但是发现他根本都没讲这一步,真实了。

再对比大佬和我,em,action应该是他动态调用的一个类。 所以action和properties应该是他的成员变量了吧。

去查了啥叫成员变量。觉得这一篇讲的比较清晰。

下一步,以为要在页面内下载文件,搞了一会没搞出来,结果发现他自带了文件。

只能说第一次遇见这么长的代码审计,开始难搞:

这个说明我写的有一点合理性。

这个地方我不懂。

eval函数,em 这个地方我有点懵,感觉好多漏洞都是eval函数

去查一下eval函数到底是啥

可以说是第一次接触php代码审计的线性思路![]()

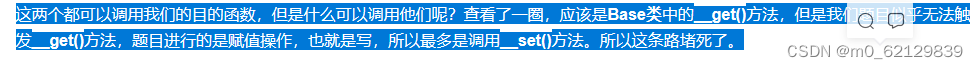

接下来再找调用filter类和testview类的函数最后发现只有get()才能够调用,但是get()

只能说又是一个不懂的地方,他说题目是赋值操作,最多是调用_set()方法。这里就很疑惑,不知道这一点从何谈起。然后继续看吧

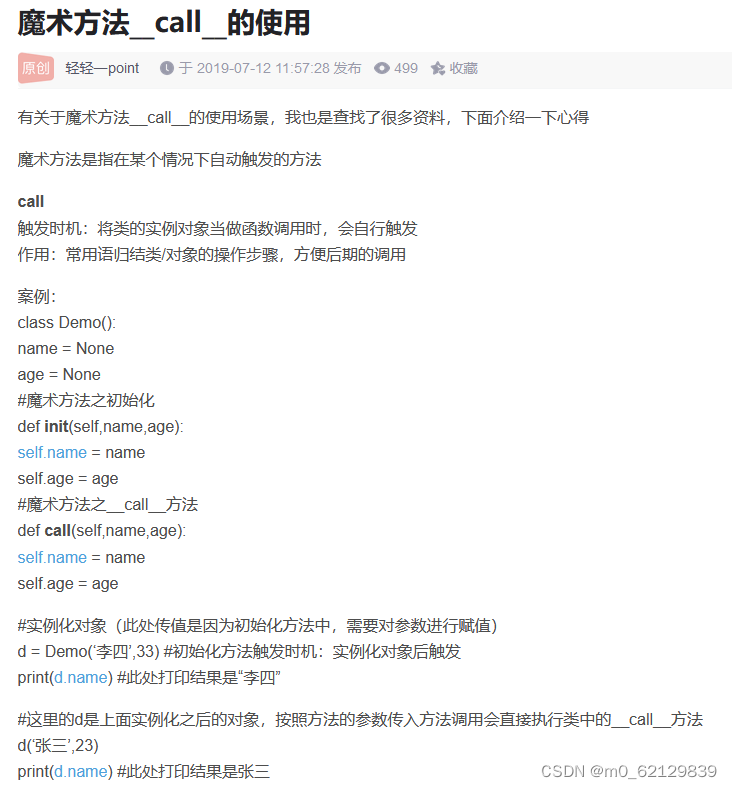

简直花哨解析,小白折磨者,这里去查call()魔术方法

好家伙,确实魔术,反复看了几遍,还是迷的。大概他想表达,我直接传参,然后剩下的call自动就运行了。

一篇蛮有意思的文章,只能说看了这篇文章解开了很多疑惑。慢慢积累呗,他下面几条都还没见过。

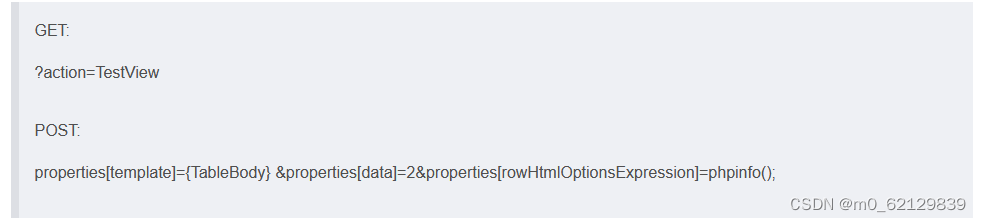

仔细观察。get和post分为了两部分。get里action=testview。确定了类

post:传参给properties[]看不懂了。

easy_php:

看了几遍师傅的wp,觉得很难。主要是不是我能力能接受的。

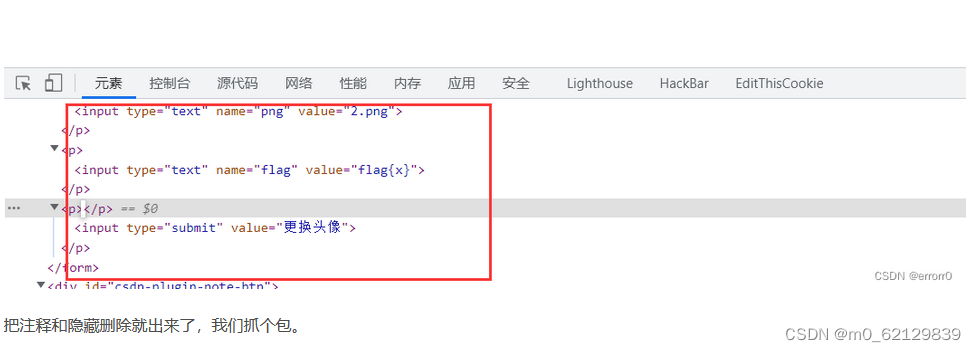

这里觉得还能接受,还有逻辑。下一步我不懂为啥他要把注释隐藏删除

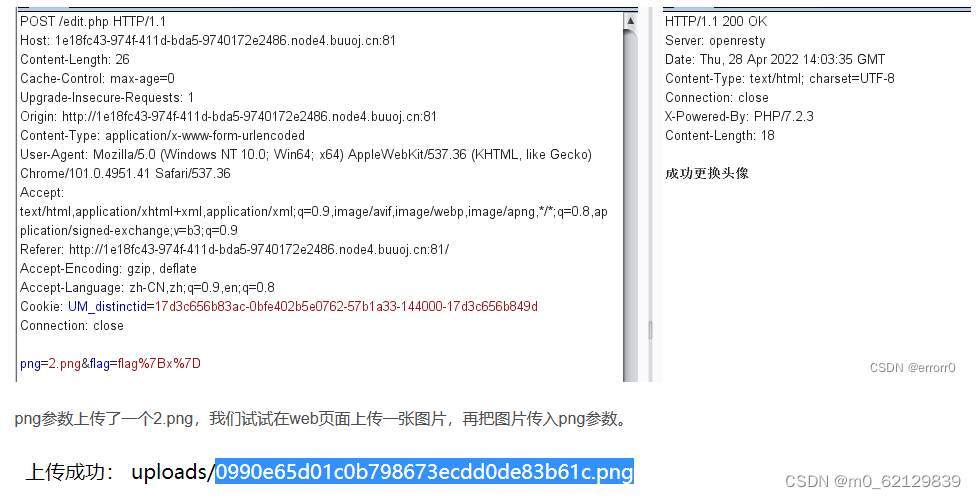

抓包勉强能理解

觉得可能我太年轻了,因为见过的题少,所以差点以为是一句话木马上传。但是不重要,师傅的wp重要。

接下来我是实在没看懂,还有是心态有点不好,觉得有点疲惫了。收藏起来下次再看吧。

2022DASCTF Apr X FATE 防疫挑战赛 部分web复现_errorr0的博客-CSDN博客

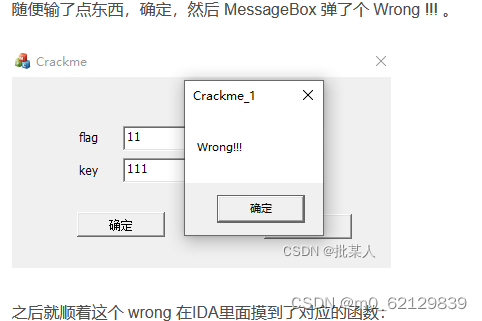

逆向crackme:

这里就卡了,不知道他说的顺着wrong找是什么意思。

这里混淆函数。wp没写我就去搜了下,看样子我是没法看到他ida里混淆函数的位置 了。

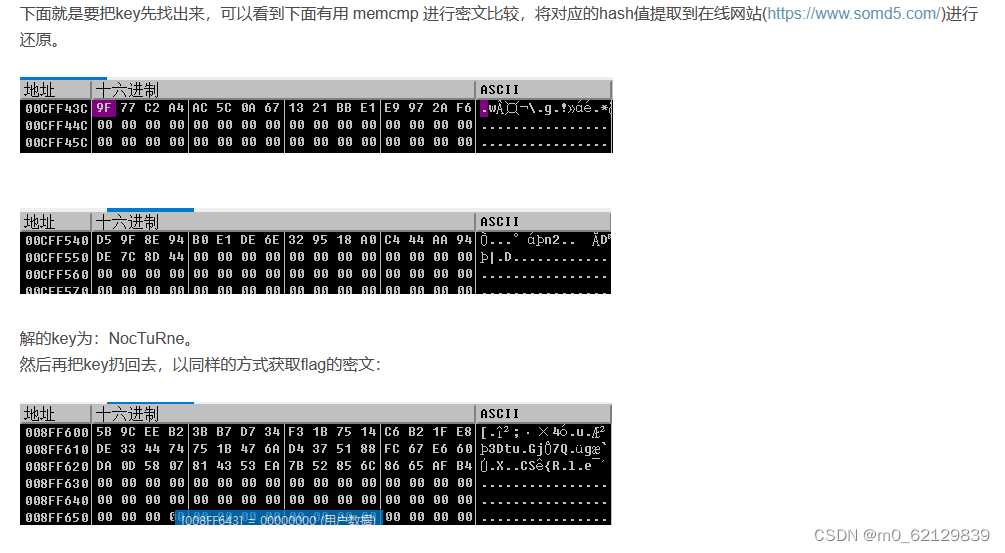

md5这种混淆函数我们得找到key才能解出来,不然只能在线网站碰运气呢

memcmp不会呢,看了也不会

最后写一个程序对flag进行解密

根据大佬指示:

我们可以学一点base64这些

然后学呗。

2214

2214

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?