实训6 CTF之MISC(安全杂项)

实训目的

了解CTF竞赛的规则及流程。

了解MISC的相关概念和所含范畴。

掌握流量分析的基本方法。

掌握图片隐写的基本方法。

掌握压缩包分析的基本方法。

实训准备及注意事项

1.硬件:装有Windows操作系统的计算机1台。

2.软件:winhex19、Stegsolve、ntfsstreamseditor、010_Editor、Advanced-Archive-Password-Recovery、wireshark、binwalk-master、F5-steganography。

3.严格按照实验步骤进行实验,实验结果以截图的形式进行保留。

实训背景知识

CTF

全称Capture The Flag,是一种网络安全技术人员之间进行技术竞技的一种比赛形式。这种竞赛形式起源于1996年DEFCON全球黑客大会,以代替之前黑客们通过互相发起真实攻击进行技术比拼的方式。CTF竞赛已经成为网络安全领域重要的技术交流和竞技平台。

CTF竞赛的形式多种多样,包括解题模式、攻防模式、混合模式等。在解题模式(Jeopardy)中,参赛队伍需要通过分析各种网络安全问题,寻找并解决其中的安全漏洞,以获得分数。这些问题可能涉及漏洞利用、密码分析、逆向工程等多个方面。攻防模式(Attack-Defense)则更侧重于实际网络环境的攻防对抗,参赛队伍需要在保护自身系统安全的同时,尝试攻击其他队伍的系统。混合模式则是将解题模式和攻防模式结合起来,既有解题挑战,也有实际的攻防对抗。

CTF竞赛的意义在于提供一个安全、可控的环境,让网络安全技术人员能够展示他们的技能,学习新的知识和技术,并与其他同行进行交流和合作。通过参与CTF竞赛,技术人员可以提升自己的实战能力,增强对网络安全威胁的应对能力。同时,CTF竞赛也是选拔和培养网络安全人才的重要途径,优秀的参赛者往往能够脱颖而出,成为网络安全领域的佼佼者。

MISC

在CTF(Capture The Flag)竞赛中,MISC(Miscellaneous)是一个重要的分类,涵盖了各种非传统、跨学科的网络安全挑战。MISC题目通常要求参赛者运用广泛的知识和技能,包括但不限于文件分析、隐写术、数字取证、编码解码、密码学、社会工程学等,来解决各种复杂的问题。

MISC培训的目的在于帮助参赛者提升在这些领域的技能和知识,以便更好地应对CTF竞赛中的MISC挑战。通过培训,参赛者可以学习如何识别和分析不同类型的文件,掌握隐写术的基本原理和技巧,了解数字取证的基本流程和方法,以及熟悉各种编码解码技术和密码学原理。

MISC培训的意义在于培养参赛者的综合素质和问题解决能力。由于MISC题目通常涉及多个领域的知识和技能,因此参赛者需要具备跨学科的思考和学习能力。通过培训和实践,参赛者可以逐渐提升自己在这些领域的能力,并培养出对未知问题的敏锐洞察力和解决问题的能力。

Writeup

CTF的Writeup是指对参赛者在CTF夺旗赛中解题过程的详细记录和解释。这通常是一个题目的解答报告,包括解题思路、方法、技术运用以及最终结果的说明。Writeup的目的是为了帮助其他人学习和理解解题思路,从而提升他们的网络安全技能。

一个标准的CTF Writeup通常包含以下内容:

题目描述:写明题目的名称、分类、得分和难度等信息,这有助于读者对题目有一个初步的了解。

题目分析:对题目进行深入的分析,包括理解题目的要求、查找相关的资料、分析题目所涉及的技术或概念等。

解题过程:详细描述解题的步骤、方法和过程截图,包括使用的工具、技术、遇到的挑战以及如何解决这些挑战等。

结果展示:展示解题的最终结果,包括得到的flag(标志)、分数或其他形式的验证。

总结与反思:对整个解题过程进行总结,分享解题的经验教训,以及可能的改进方向。

通过Writeup,参赛者不仅可以展示自己的解题能力,还可以与他人分享学习成果,促进网络安全社区的交流与发展。同时,对于其他参赛者或学习者来说,阅读Writeup可以帮助他们更快地掌握解题技巧和方法,提高自己的网络安全技能水平。

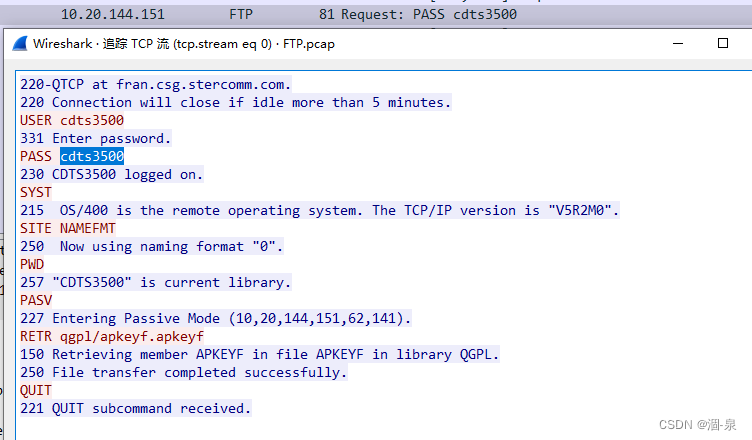

实训任务1 FTPASS

题目要求:密码在哪里?

提示1:巧用追踪流

提示2:找到FTP密码即可

过滤ftp项,追踪流得到密码

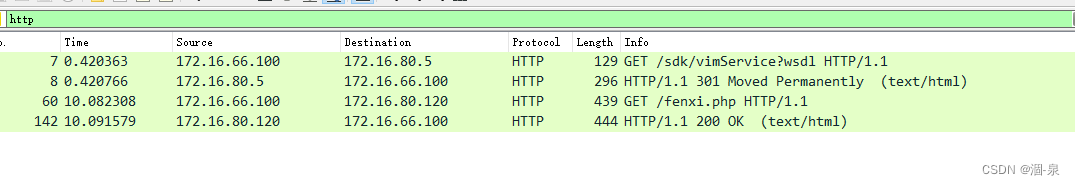

实训任务2 数据包中的线索

公安机关近期截获到某网络犯罪团伙在线交流的数据包,但无法分析出具体的交流内容,聪明的你能帮公安机关找到线索吗?

提示1:追踪与获取文件有关的HTTP报文

提示2:文件内容的编码

提示3:转码网站:the-x.cn

提示4:结果为flag{}

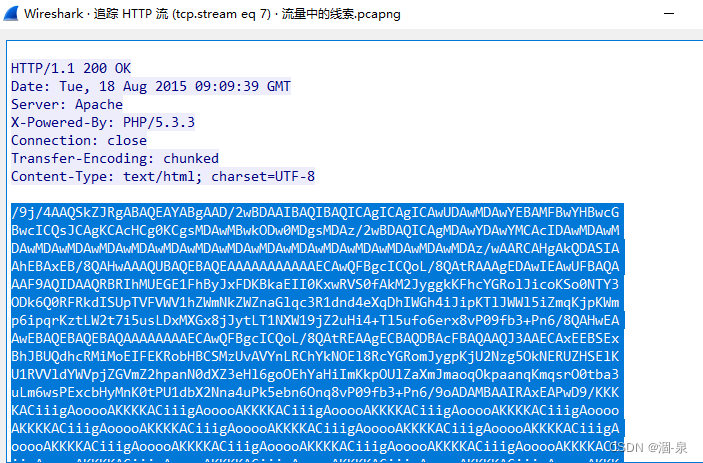

过滤http项,查看get请求中的数据,发现内容被加密了

Base64解密得到图片

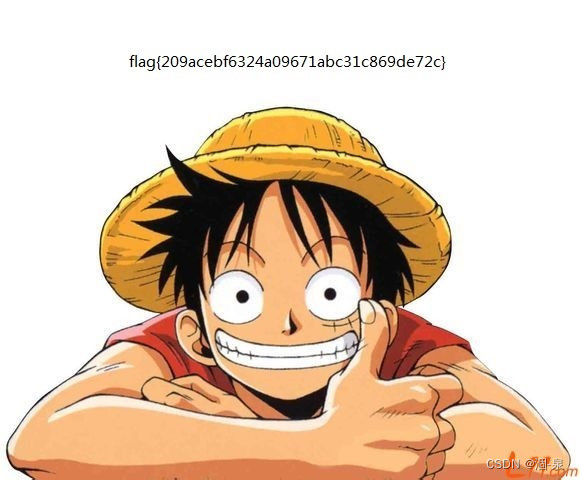

另存为图片,发现flag在图片正上方

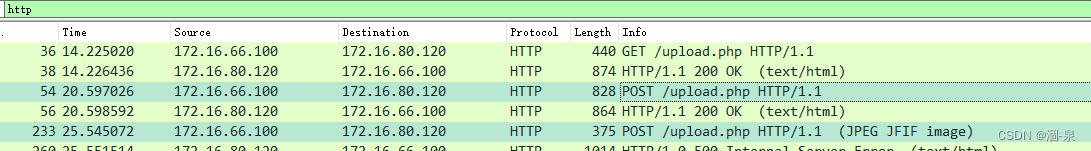

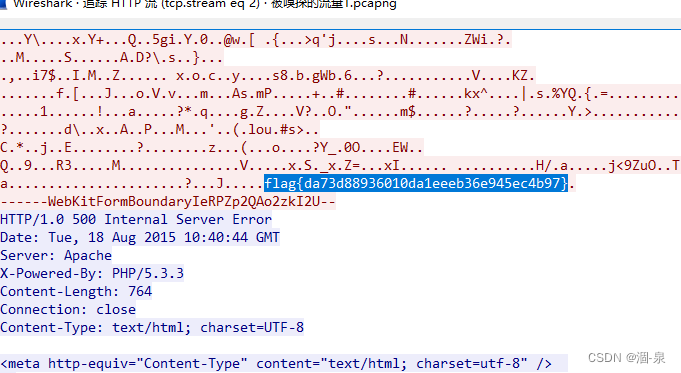

实训任务3 被嗅探的流量

某黑客潜入到某公司内网通过嗅探抓取了一段文件传输的数据,该数据也被该公司截获,你能帮该公司分析他抓取的到底是什么文件的数据吗?

提示1:HTTP流量

提示2:追踪上传文件相关的痕迹(POST请求)找到flag

提示3:结果为flag{}

过滤http项,其中有两项为POST请求,追踪http流得到flag

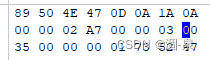

实训任务4 大白

看不到图? 是不是屏幕太小了。

提示1:图显示不全

提示2:如何修改图片大小显示出隐藏的部分?(winhex软件)

提示3:结果为flag{}

打开图片发现图片显示不全,用HXD修改图片高度,得到大白身上的flag

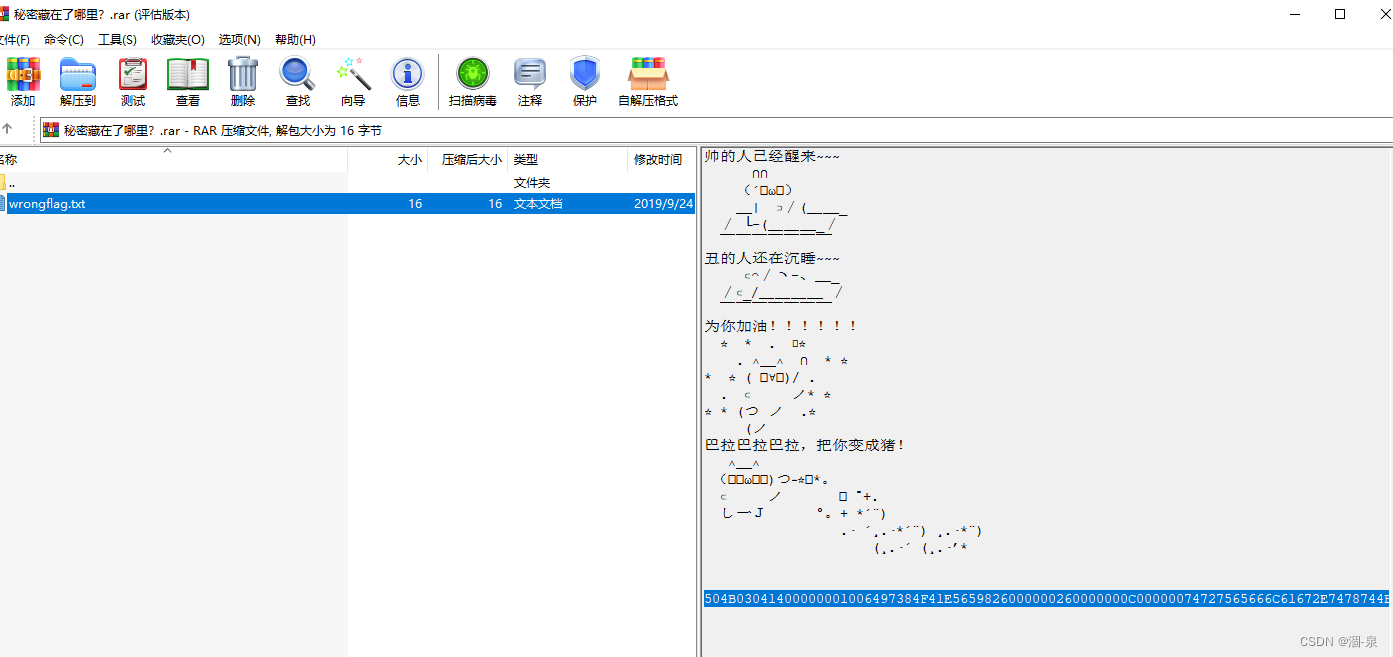

实训任务5秘密藏在了哪里?

RT。

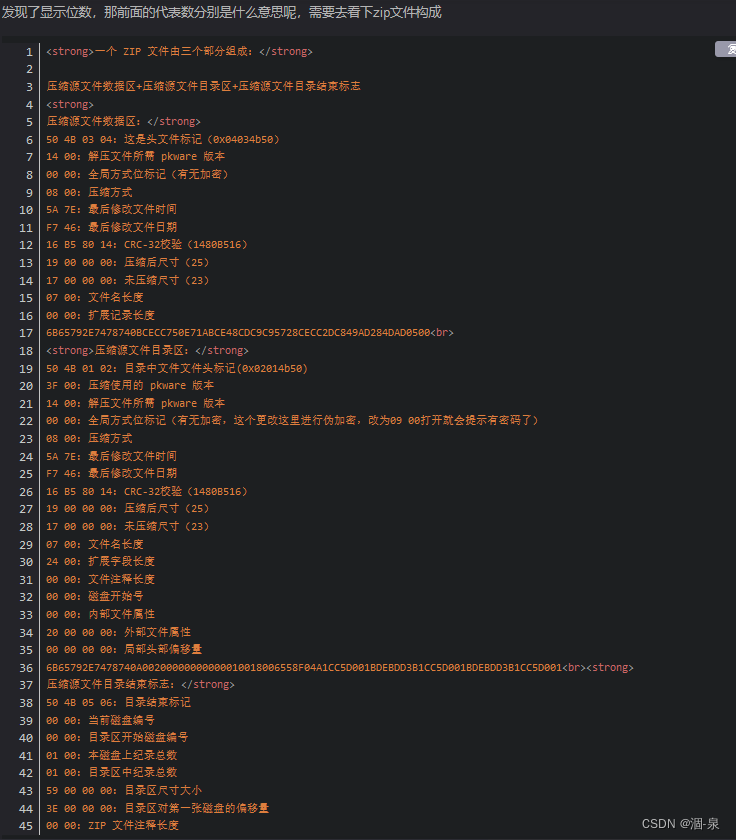

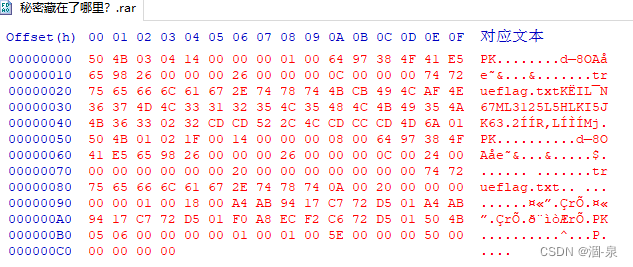

提示1:压缩包注释信息是真正的压缩包(但数据有损坏)

提示2:如何根据压缩文件的头尾特征修复损坏的数据?(Hxd软件)

提示3:保存为文件后解压。

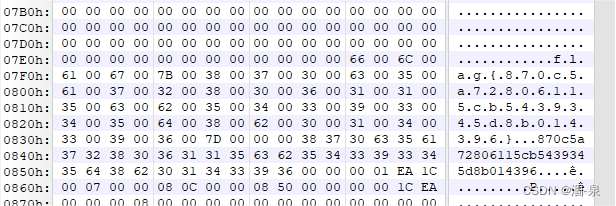

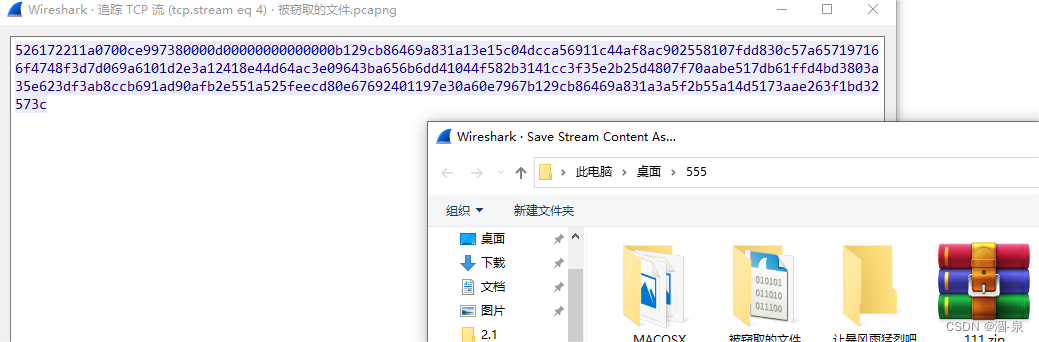

打开文件解压界面,看到右侧下方的一长串16进制数,复制一下

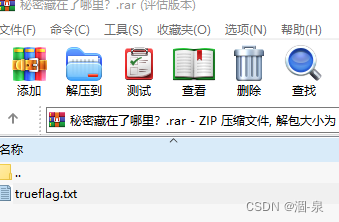

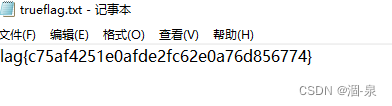

将复制的内容覆盖原内容,打开zip文件看见里面内容为tureflag.txt

了解zip隐写后可以发现其标记位均为01,更改后打开文件得到flag

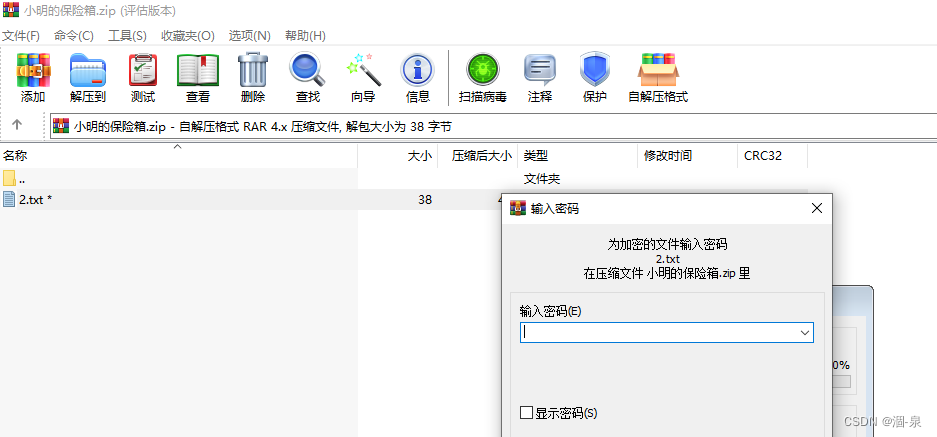

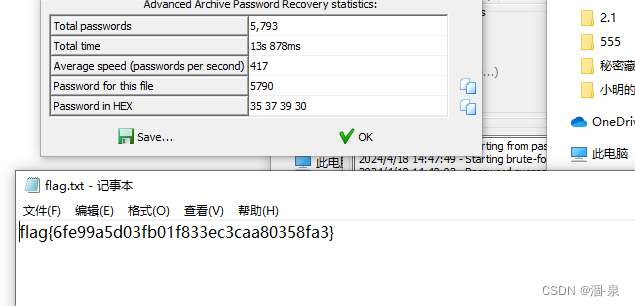

实训任务6小明的保险箱

小明有一个保险箱,里面珍藏了小明的日记本,他记录了什么秘密呢?告诉你,其实保险箱的密码是小明的银行密码。

提示1:winhex打开,查看图片中是否包含zip、rar(通过文件头判断)等文件?

提示2:修改图片后缀得到加密压缩包

提示3:密码是小明的银行卡密码(有什么特征?),压缩包密码爆破(AAPR工具)。

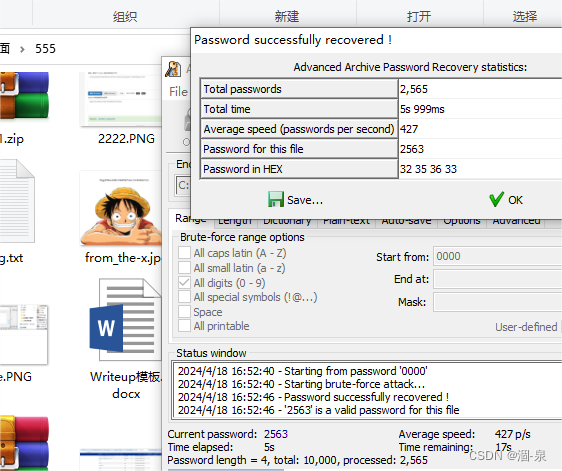

用HXD工具查看该图片前缀为PK,标准的zip文件

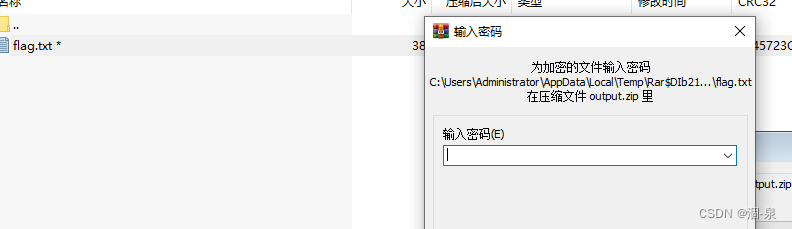

修改图片后缀得到压缩包,发现被加密了

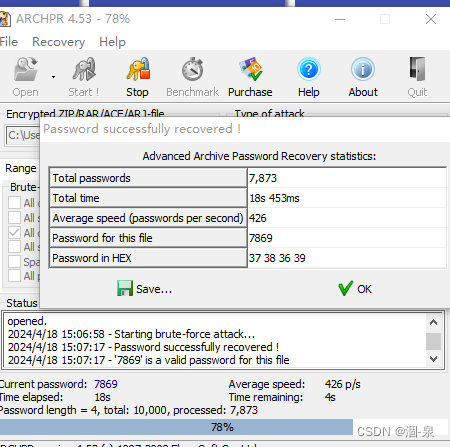

使用AARP工具暴力破解

解压后成功得到flag

实训任务7 刷新过的图片

RT。

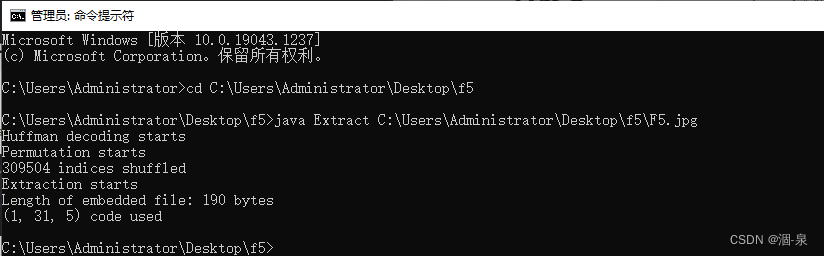

提示1:图片 F5 隐写解密(https://github.com/matthewgao/F5-steganography)

提示2:zip 伪加密,如何修复被改动的数据?(010 editor工具)

提示3:结果为flag{}

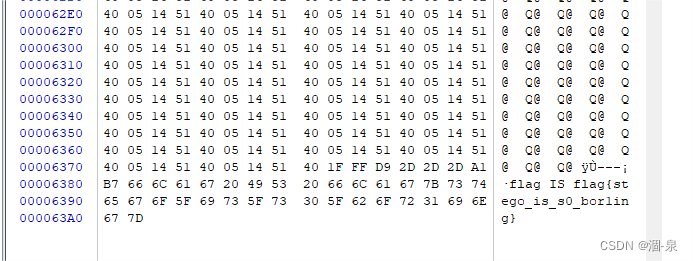

先获取F5隐写解密工具,使用脚本后得到输出

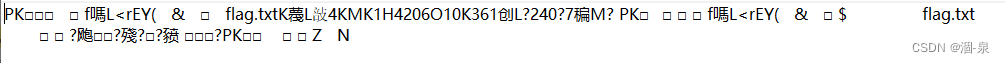

查看output.txt得到以下内容

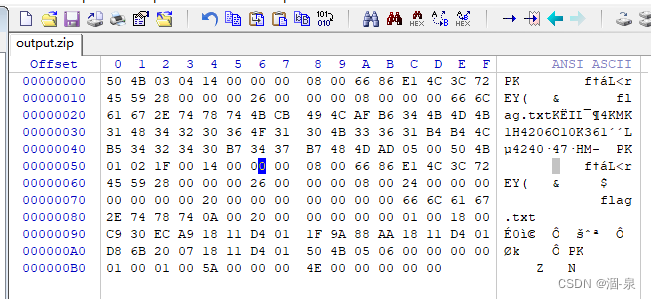

将后缀改为.zip解压,提示文件存在加密

使用winhex更改全局标记位

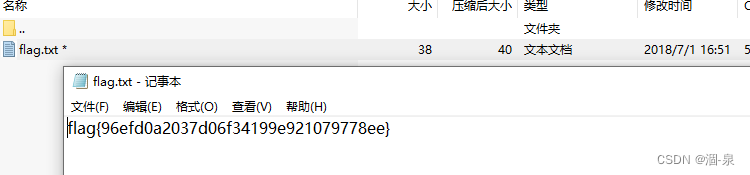

得到flag

Biubiu

观察图片属性无备注,用HXD打开得到flag

让暴风雨猛烈些吧

HXD打开未发现flag

尝试暴力破解

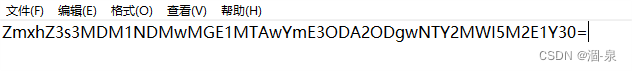

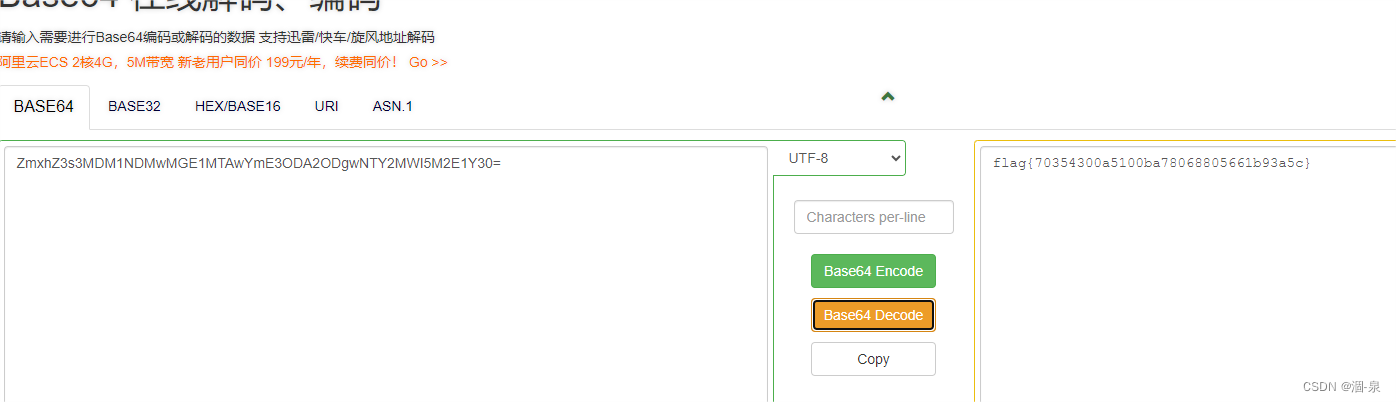

解压打开文件,内容使用base64加密,解密后得到flag

So easy

确实easy,HXD打开发现内容中包含flag

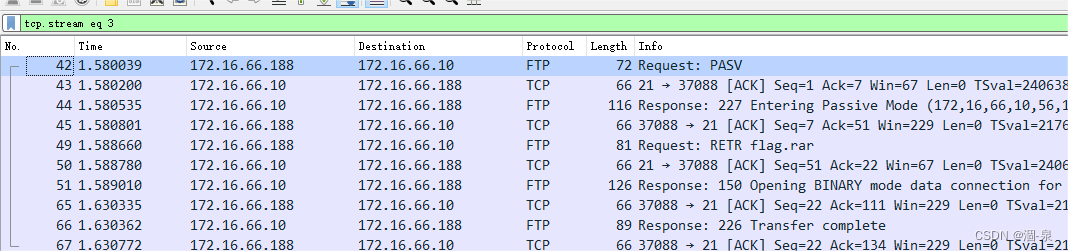

被窃取的文件

过滤tcp项

对request请求进行追踪,发现内容为压缩包文件

保留其数据并尝试解压

解压失败尝试暴力破解,得到flag

2255

2255

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?