平时没事挖挖洞,和往常一样,挑选好,目标。

先上awvs扫一下,然后找一下真实的IP然后nmap看一下能不能找到后台登录的入口。

但是没有找到后台呢,awvs便传来了喜报。

xss!!好嘛,信心还是百分百。

去手测一下。

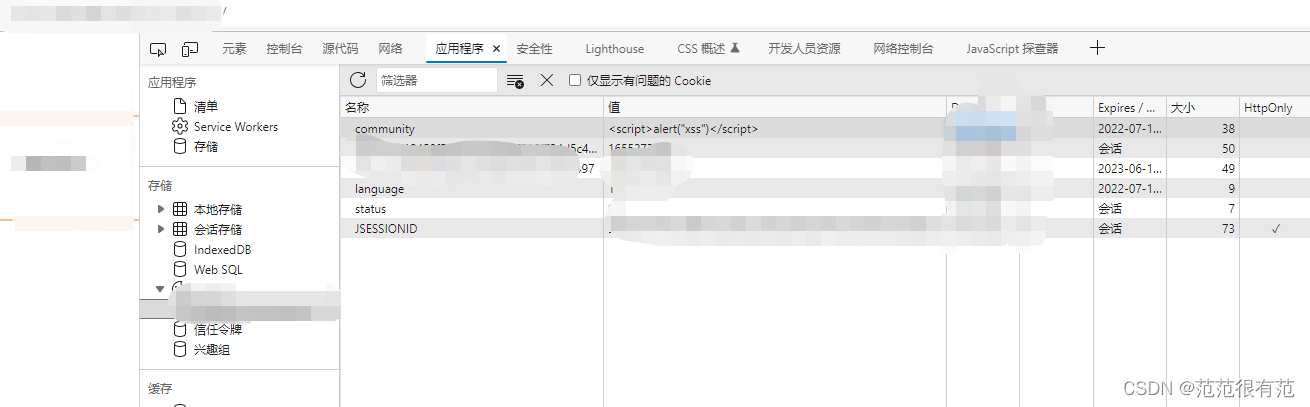

awvs扫出来的是cookie的第一个值存在xss。

构造payload,

好像可以但是,输入的结果不是我控制的参数唉。

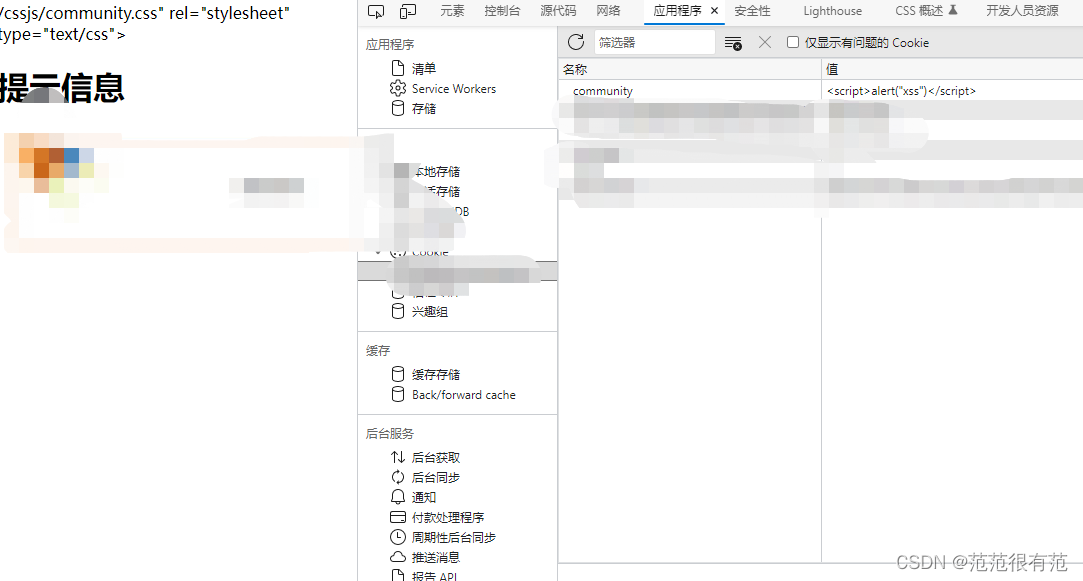

看一下源代码。

![]() 输入的内容到了这里。

输入的内容到了这里。

那么思路便清晰了,双引号闭合一下,试试。

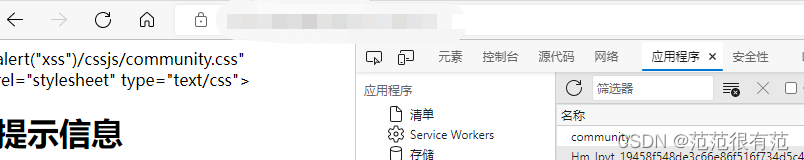

但是还没有弹窗哎。

再想办法在前边构造一个闭合,是后边的语句可以单独被浏览器执行。

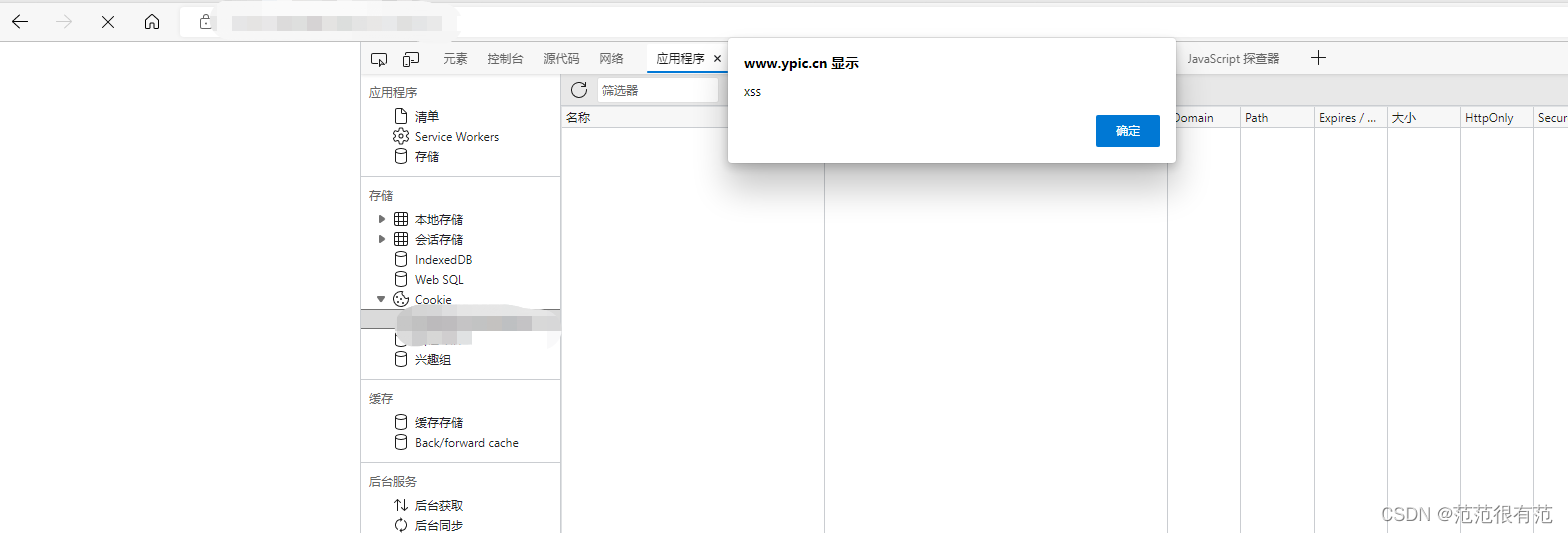

payload:"<h1><h1><script>alert("xss")</script>

达到目的了。

![]()

喜提中危。嘿嘿嘿

2166

2166

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?