目录

一、VPN

具体来说,VPN技术可以通过以下方式工作:

加密:VPN技术使用加密技术对数据进行加密,确保数据在传输过程中不会被窃取或篡改。加密算法通常使用AES、DES等强加密算法,以保护数据的安全。

隧道:VPN技术使用隧道技术将数据包装在一个安全的通道中进行传输,确保数据不会在传输过程中被劫持或篡改。隧道技术可以使用多种协议实现,如PPTP、L2TP、IPSec等。

认证:VPN技术使用认证技术对用户进行身份验证,以确保只有经过授权的用户才能访问网络。认证技术通常包括用户名和密码、数字证书、双因素认证等。

1.分类

业务划分:

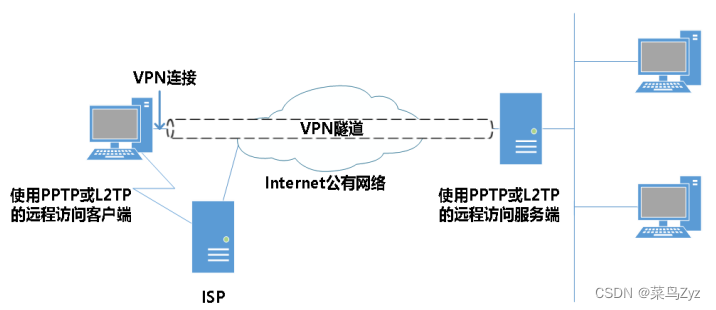

client to LAN (access vpn)

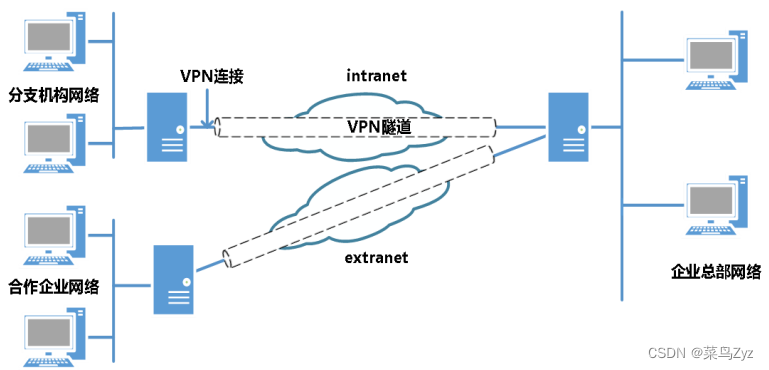

LAN to LAN (site to site)

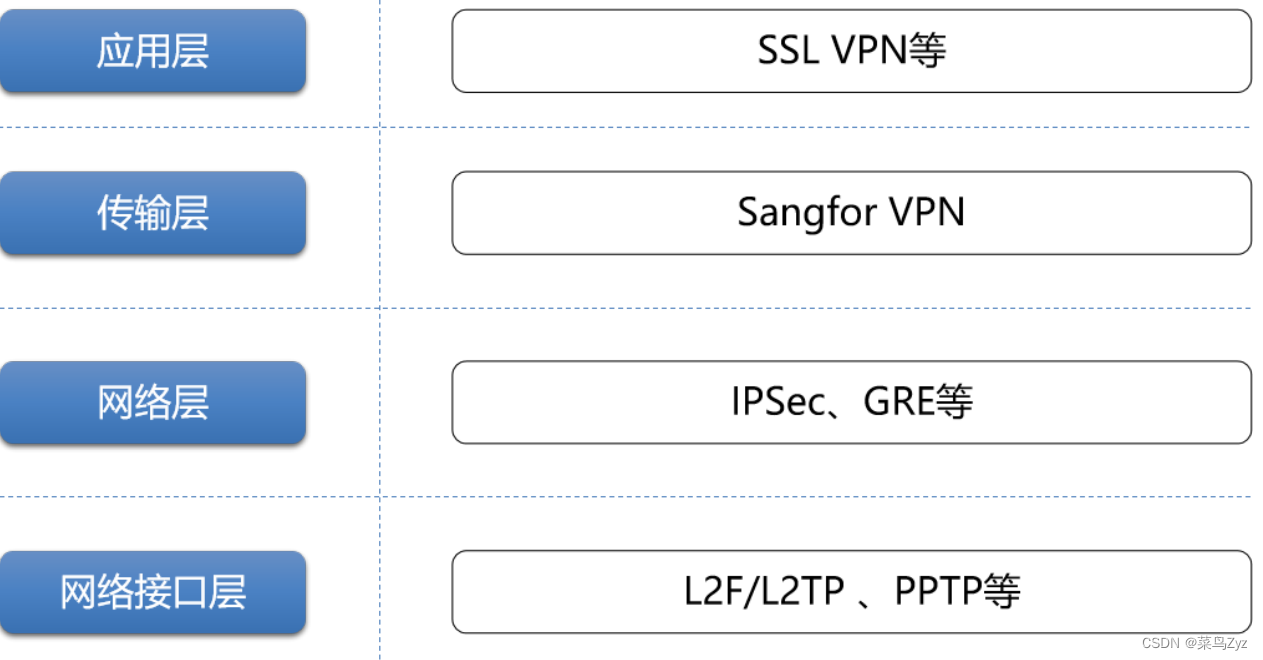

网络层次划分 :

2.VPN的常用技术

隧道技术加解密技术数据认证技术 什么是数据认证?身份认证技术 什么是身份认证?密钥管理传输技术

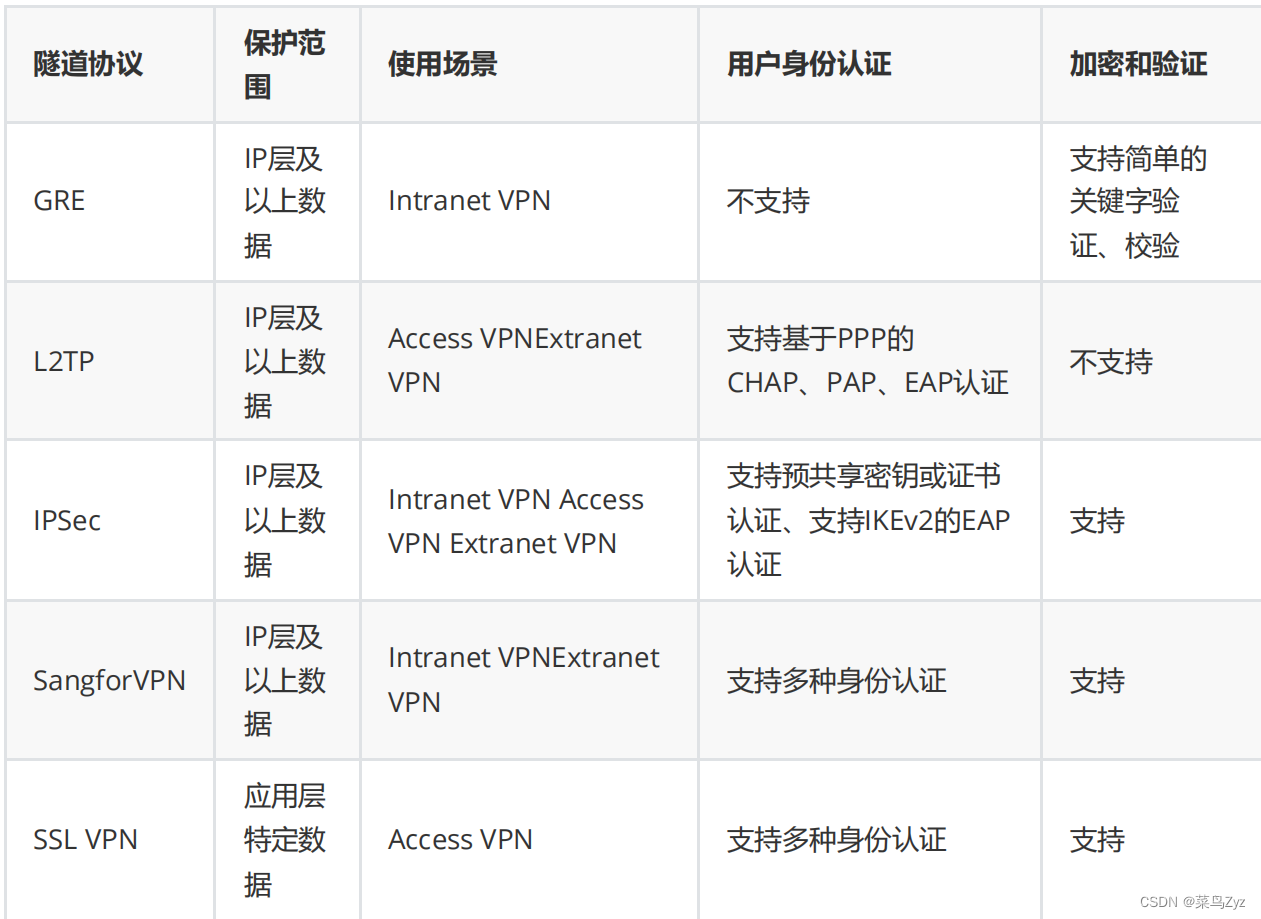

隧道技术之间的比较

二、 IPSEC VPN

二、 IPSEC VPN

ipsec 是一种基于网络层,应用密码学的安全通信协议族。目的是在网络层环境ipv4,ipv6提供灵活的安全传输服务。

ipsec vpn 基于ipsec构建在ip层实现的安全虚拟专用网。

1.ipsec的安全服务

机密性完整性数据源鉴别重传保护不可否认行

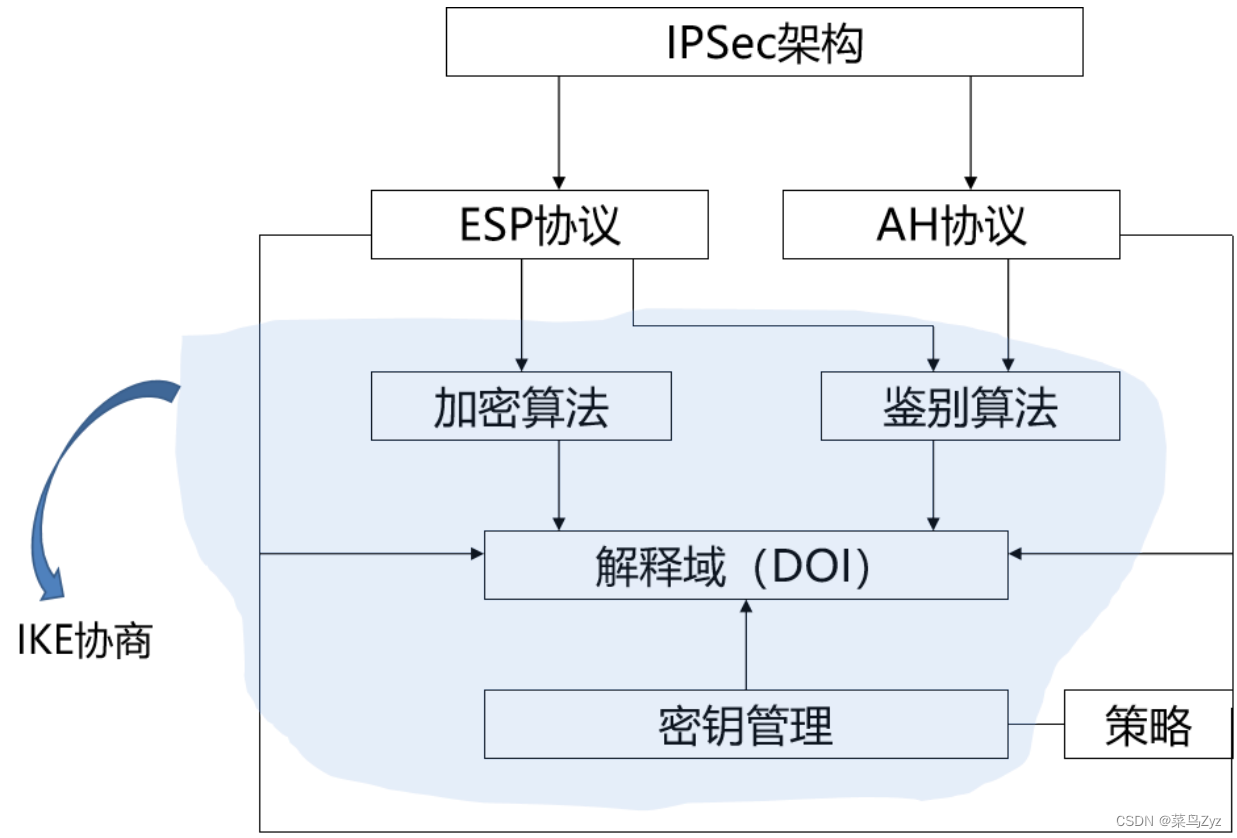

2.IPSEC的技术协议族架构

ESP

AH

IKE internet key exchange

可用性密钥管理与分发协议

IKE

协商封装协议以及工作模式 esp ah

两种工作模式

俩个通信协议

密钥管理协议

IKE阶段 1主模式野蛮模式阶段 2快速模式

俩个数据库

解释域

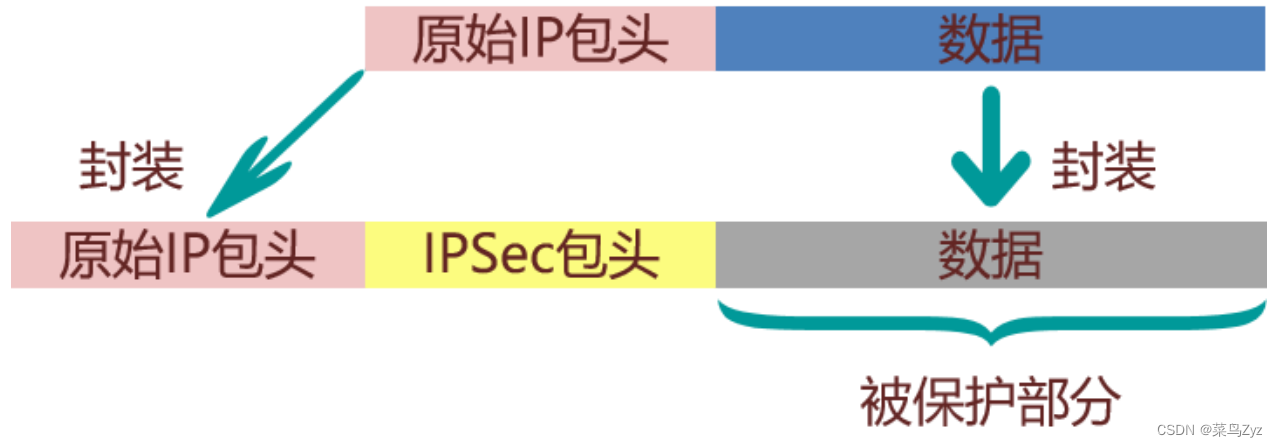

三、传输模式

在传输模式下,IPSec 协议处理模块会在 IP 报头和高层协议报头之间插入一个 IPSec 报头。IP 报头与原始 IP 分组中的 IP 报头是一致的,只是 IP 报文中的协议字段会被改成 IPSec 协议的协议号(50 或者 51) ,并重新计算 IP 报头校验和。传输模式保护数据包的有效载荷、高层协议,IPSec 源端点不会修改 IP 报头中目的 IP 地址,原来的 IP 地址也会保持明文。

传输模式只为高层协议提供安全服务。

主要应用场景:经常用于主机和主机之间端到端通信的数据保护。

封装方式:不改变原有的 IP 包头,在原数据包头后面插入 IPSec 包头,将原来的数据封装成被保护的数据。

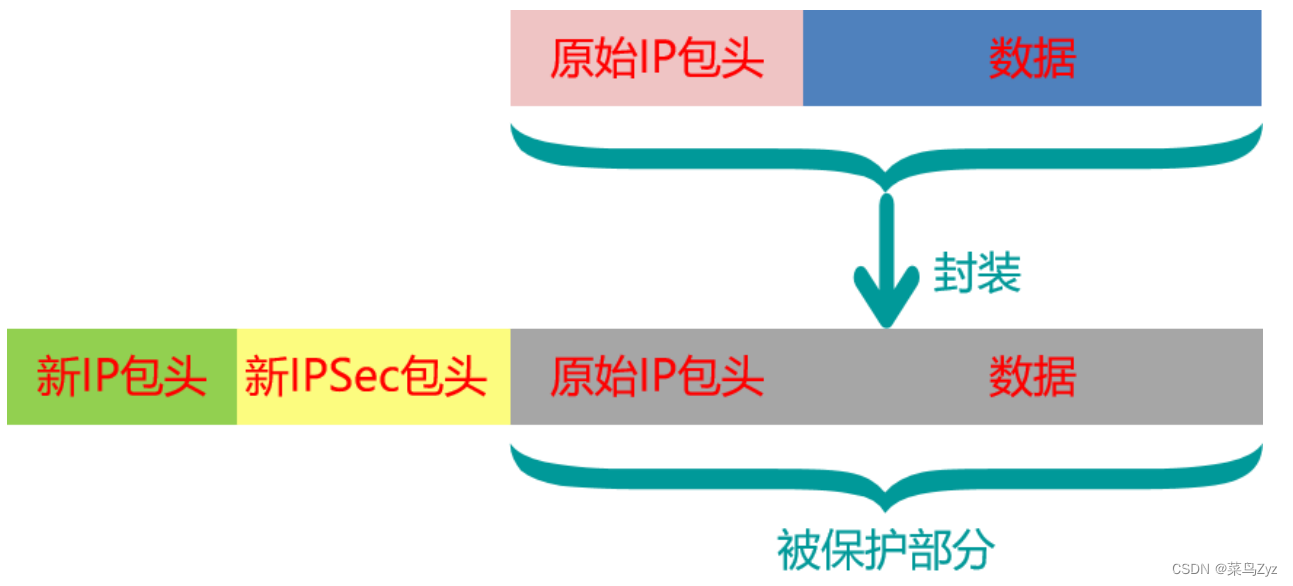

四、隧道模式

传输模式不同,在隧道模式下,原始 IP 分组被封装成一个新的 IP 报文,在内部报头以及外部报头之间插入一个 IPSec 报头,原 IP 地址被当作有效载荷的一部分受到 IPSec 的保护。通过对数据加密,还可以隐藏原数据包中的 IP 地址,这样更有利于保护端到端通信中数据的安全性。

封装方式:增加新的 IP(外网 IP)头,其后是 ipsec 包头,之后再将原来的整个数据包封装。

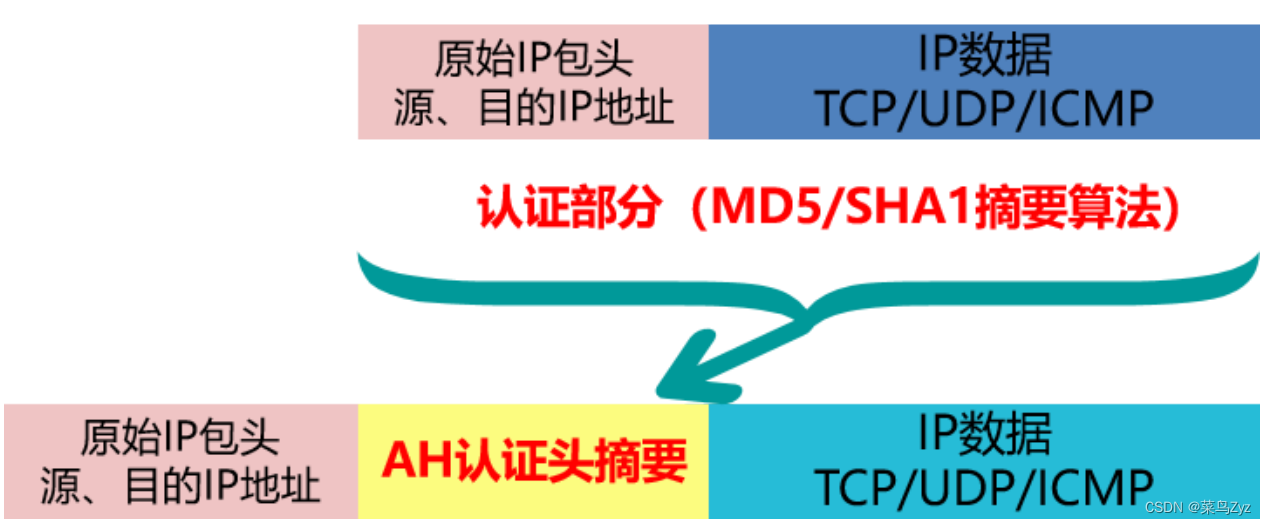

五、AH

1.安全服务

数据源认证 ---- 通过计算验证码时加入一个共享密钥来实现,和 ospf 的认证类似。数据抗重放 ---AH 包头中的序列号数据完整性 ---hash 算法,校验 hash 值来实现没有机密性,没有使用加密算法

2.传输模式

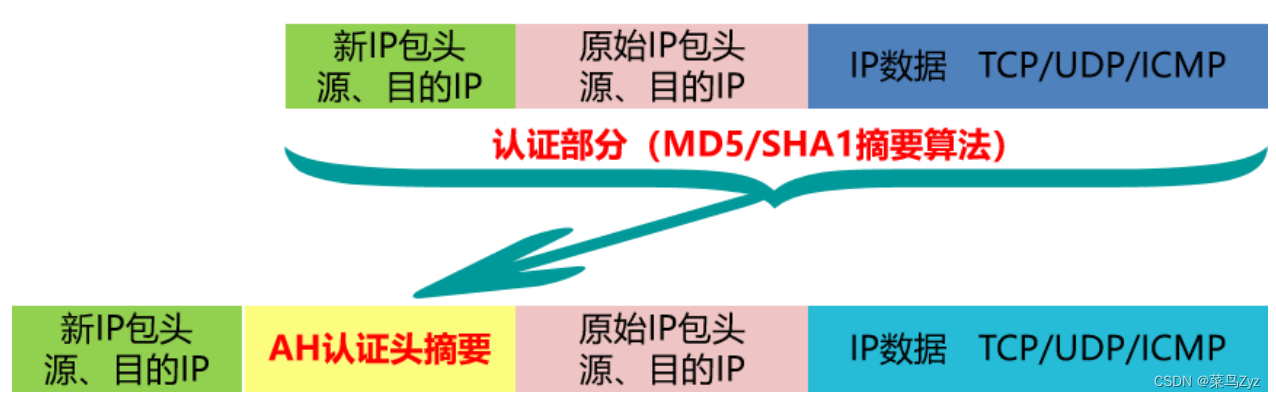

3.隧道模式

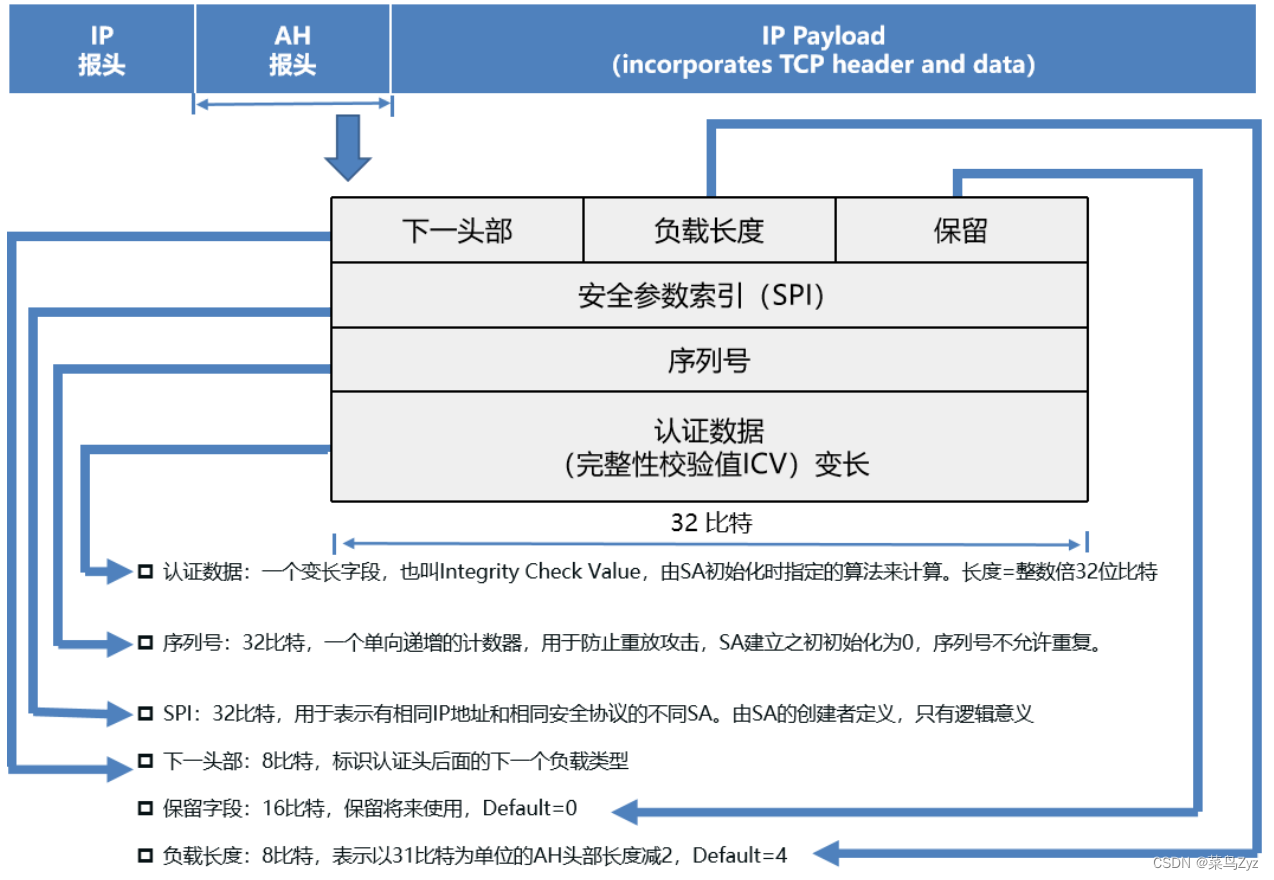

4.AH头部结构

做认证时对于易变值是不做认证的,IP包中TTL和TOS是不参与认证的。

六、ESP

1.安全服务:

数据完整性数据源认证数据抗重放数据机密性数据流保护

2.传输模式

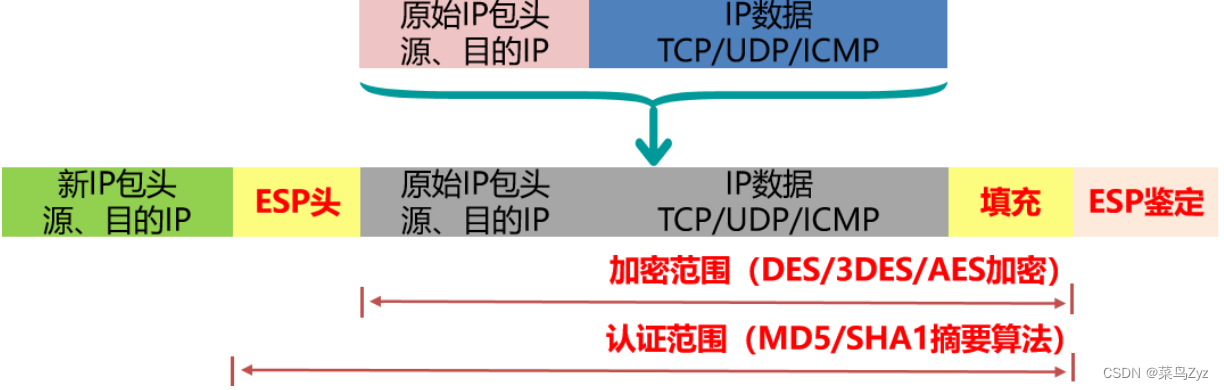

3.隧道模式

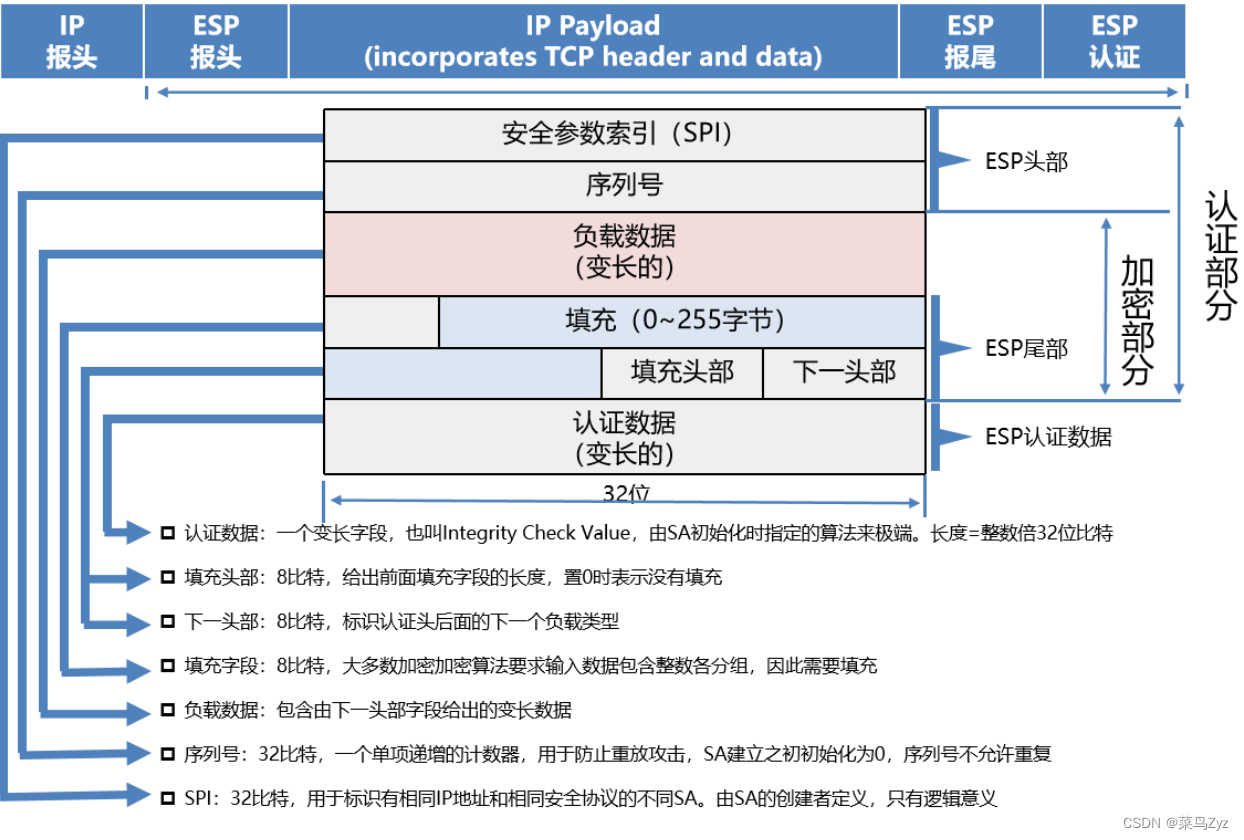

4.ESP头部结构

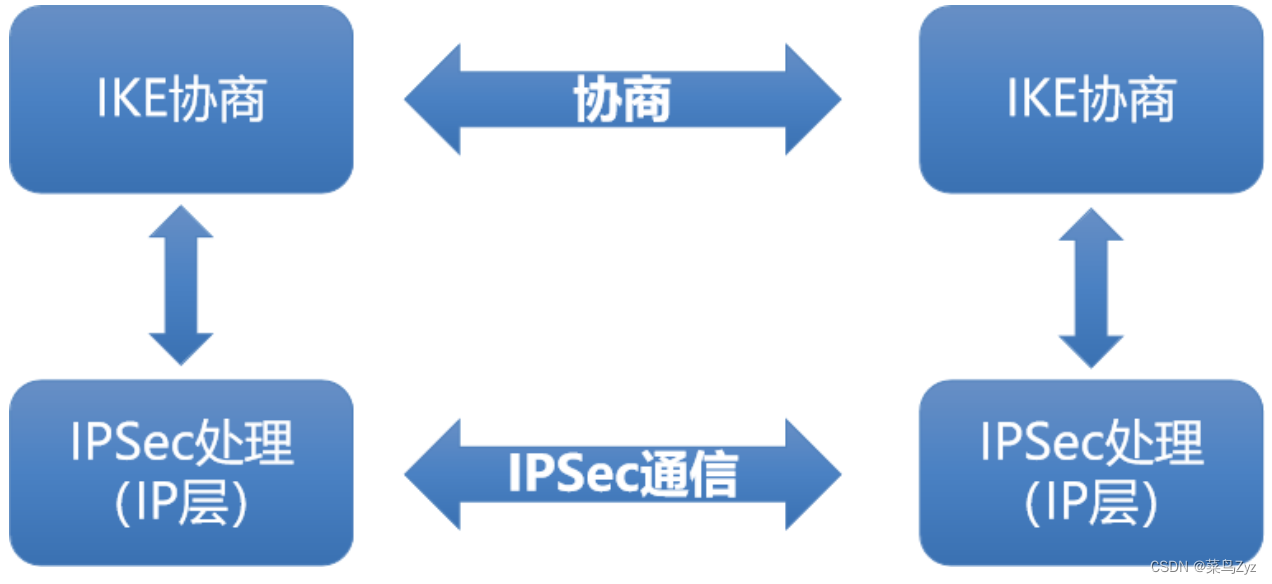

七、IKE

ike用途:

1.安全联盟

2.IKE工作过程

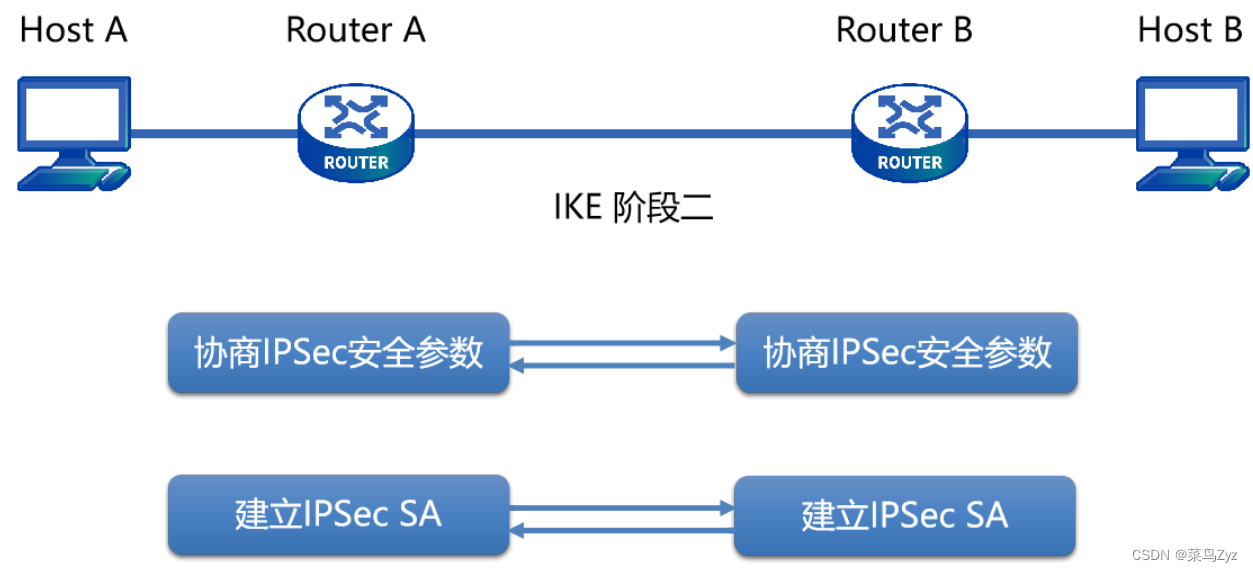

IKE经过俩个阶段为ipsec进行密钥协商病建立安全联盟:

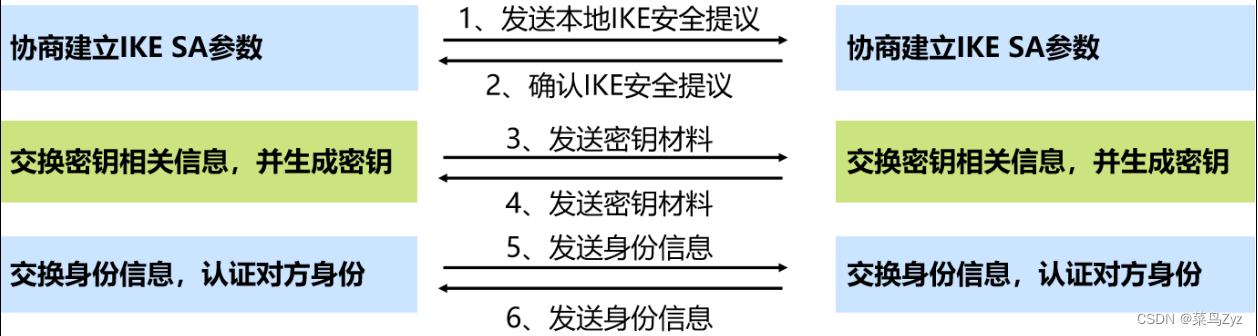

第一个阶段:

第二个阶段:

3.IKE SA

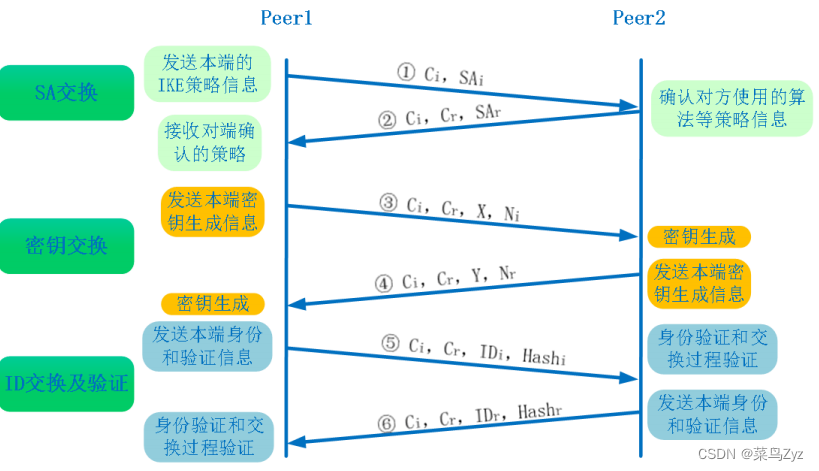

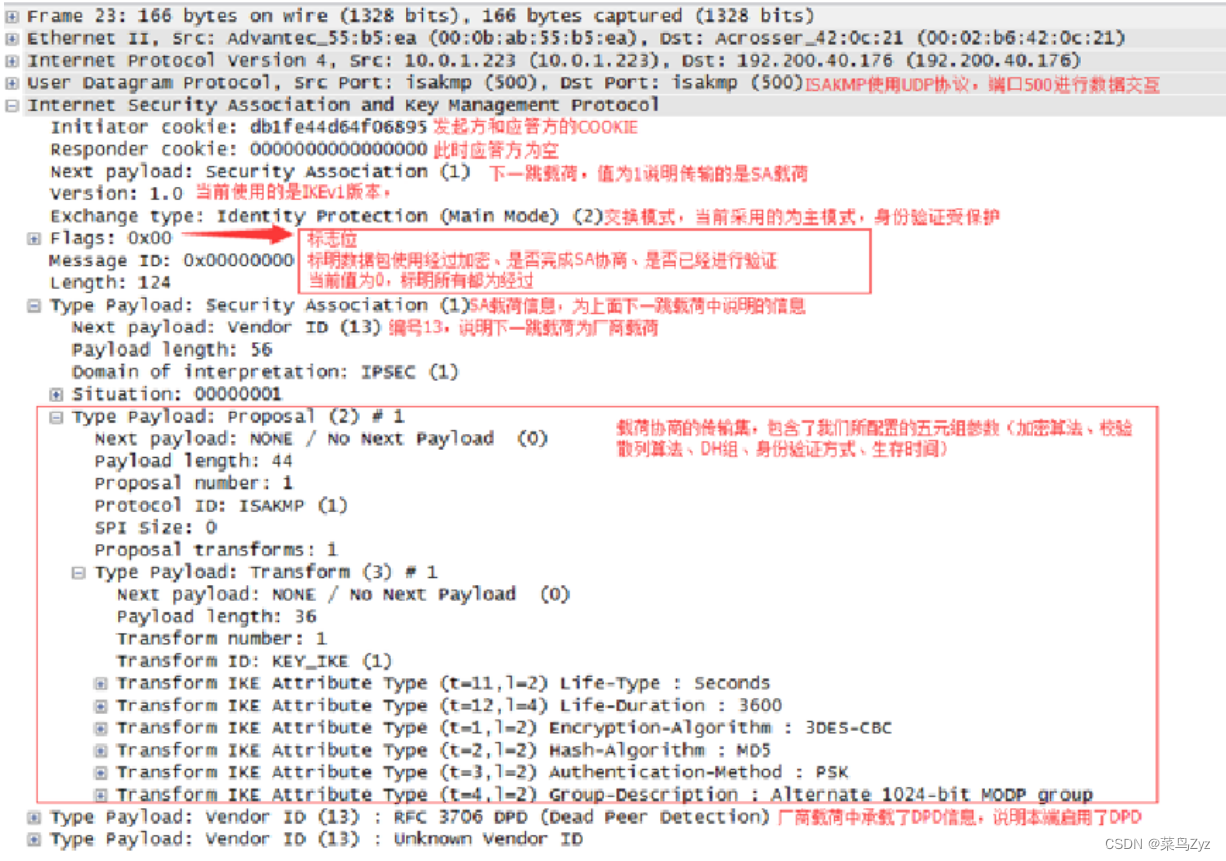

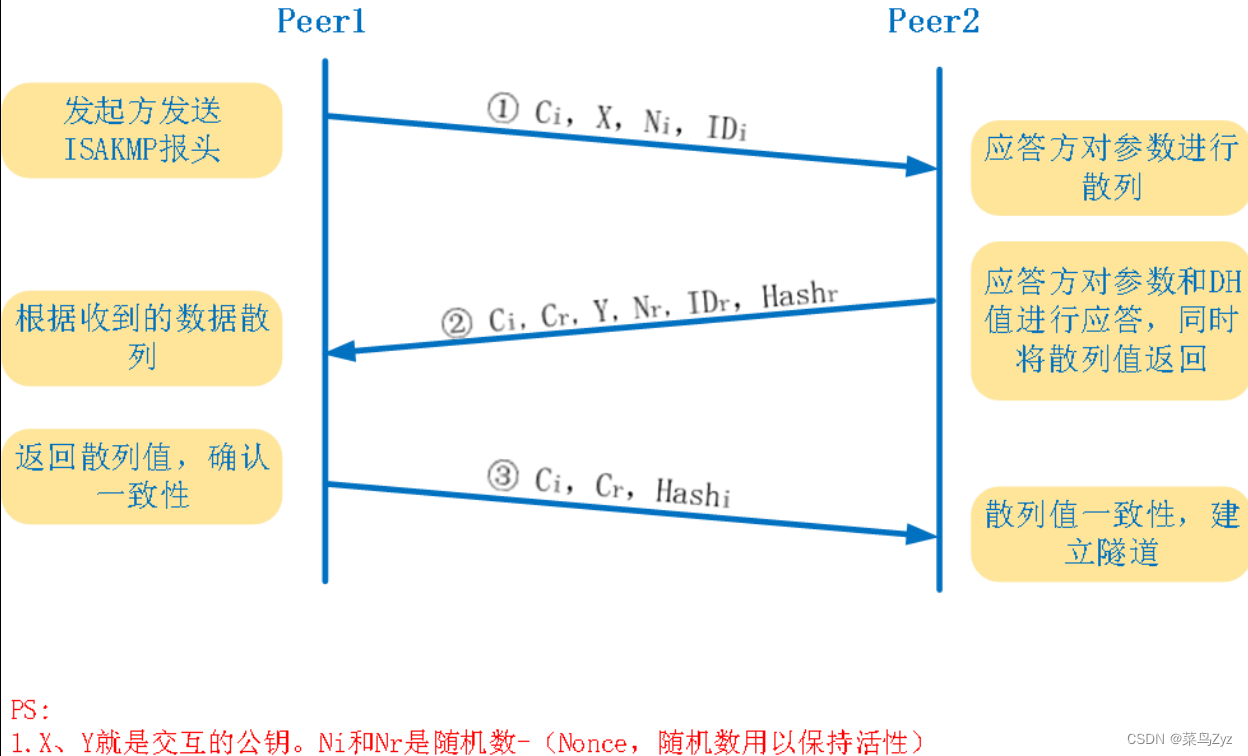

1.主模式

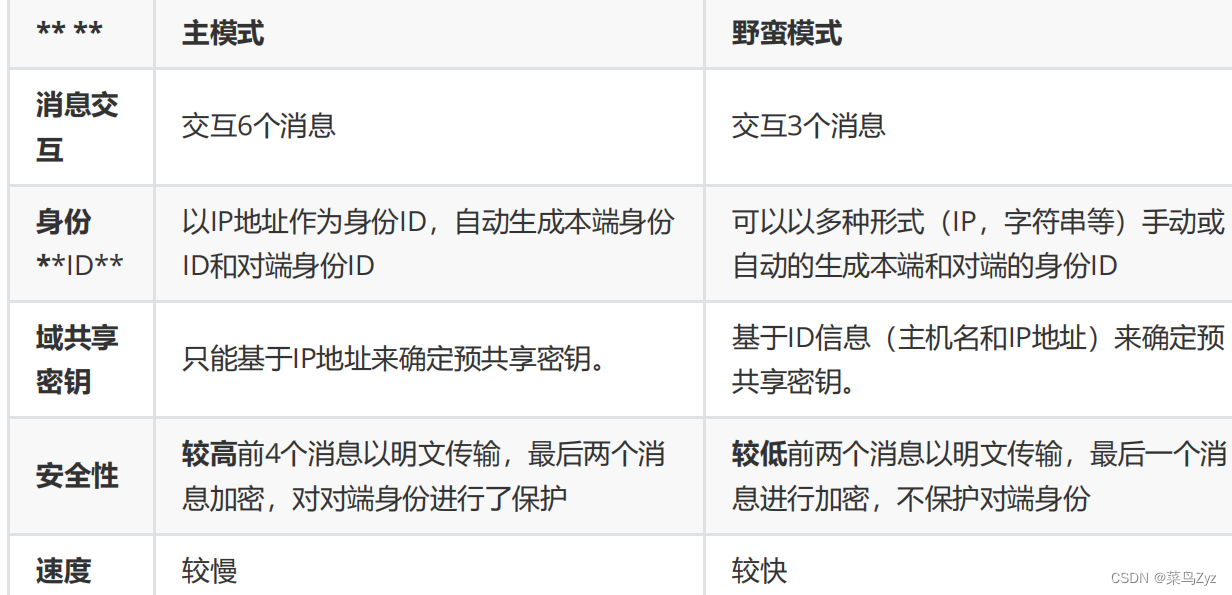

6个包交互,默认使用IP地址作为身份标识,默认传递自己的接口地址作为身份标识,对方的公网地址作为对端身份标识去检查。 安全提议:加密算法、hash算法、身份认证方式、密钥交换算法、密钥有效期

安全提议:加密算法、hash算法、身份认证方式、密钥交换算法、密钥有效期

2.野蛮模式

3.对比

4.IPSec SA

快速模式 安全参数:封装协议、模式、加密算法、hash算法与认证、密钥有效期

安全参数:封装协议、模式、加密算法、hash算法与认证、密钥有效期

八、DBD

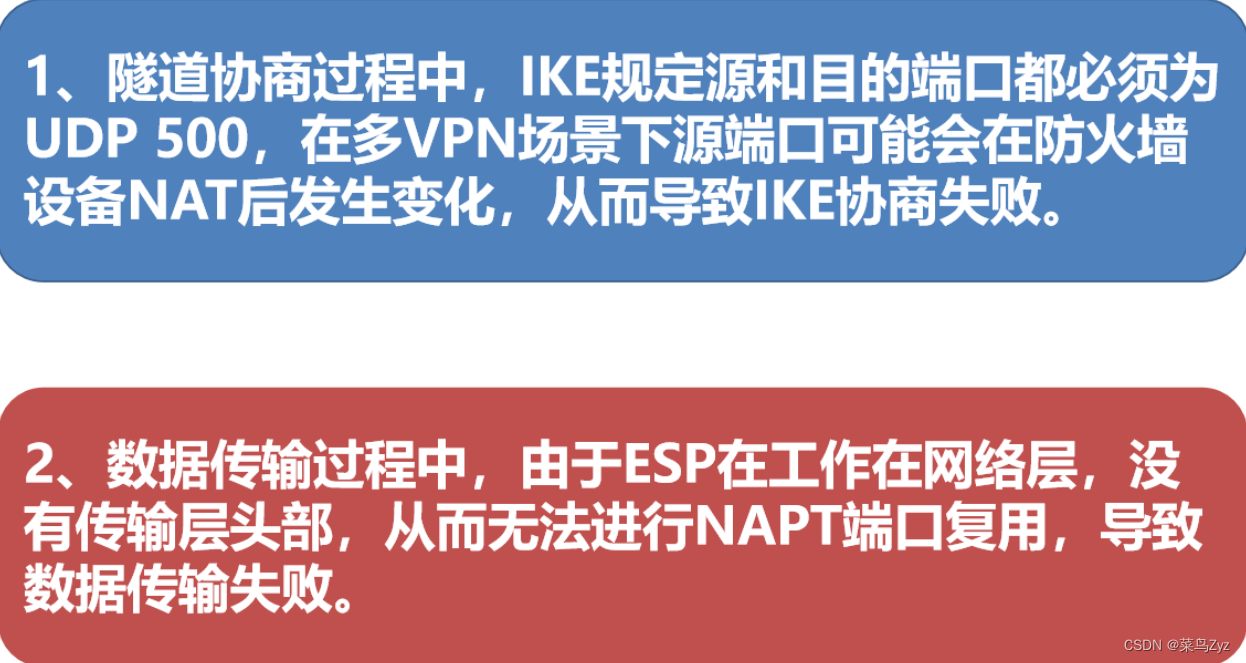

九、IPSEC的NAT问题

我们需要详细分析IPSEC在第一阶段、第二阶段与NAT具体兼容情况:

-

第一阶段的主模式

-

第一阶段的野蛮模式

-

第二阶段ESP的传输模式

-

第二阶段ESP的隧道模式

-

第二阶段AH的传输模式

-

第二阶段AH的隧道模式

第一阶段的主模式:第5、6包的认证ID,由于NAT的破坏无法完成身份认证。

第一阶段的野蛮模式:由于ID可以自定义为字符串,NAT无法破坏,可以正常完成第一阶段身份认证。

第二阶段AH的传输模式与隧道模式:AH协议会校验外层IP地址,无论是传输还是隧道NAT都会转换外层头IP地址,所以完整性都会被破坏,AH协议无法与NAT兼容。

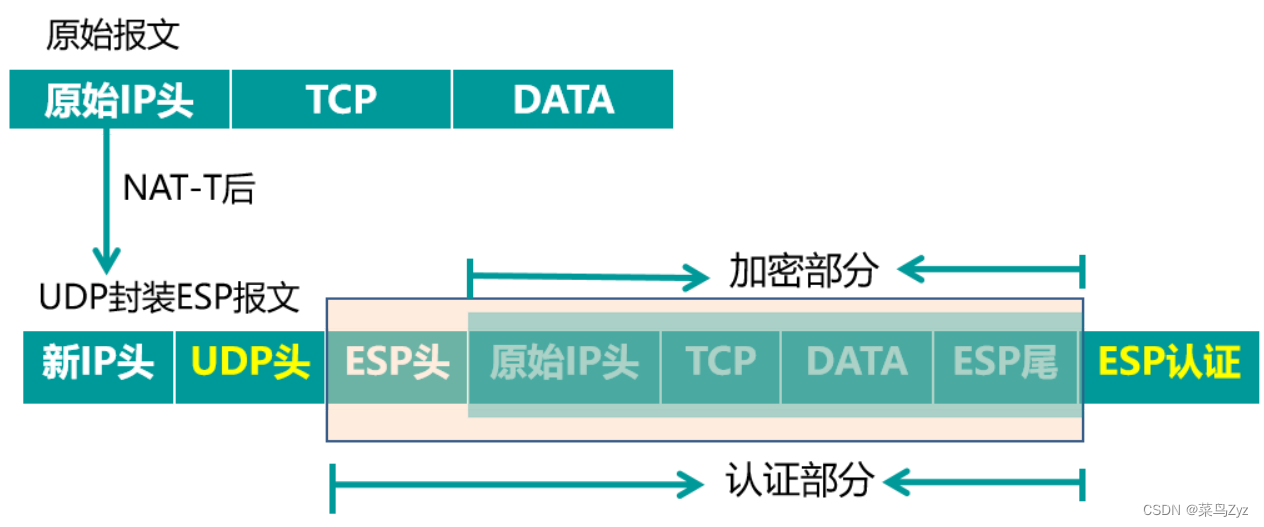

第二阶段ESP的隧道模式与传输模式:ESP不会对外层IP做认证或校验,所以完整性算法不会被NAT破坏,但是由于存在尾首部校验,传输模式也被破坏(nat在修改IP地址的时候也要修改伪首部校验和,这样就不会出现伪首部校验失败的问题,但是ESP等加密封装把4层加密后nat就无法修改伪首部校验和,导致校验失败)。

十、IPSEC 的多VPN问题

当企业需要架设多条VPN线路,但是公网接口有限,由于ESP协议没有端口号,无法完成一对多端口的映射。

ESP加密数据----ESP是三层协议没有端口号

5045

5045

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?