web21

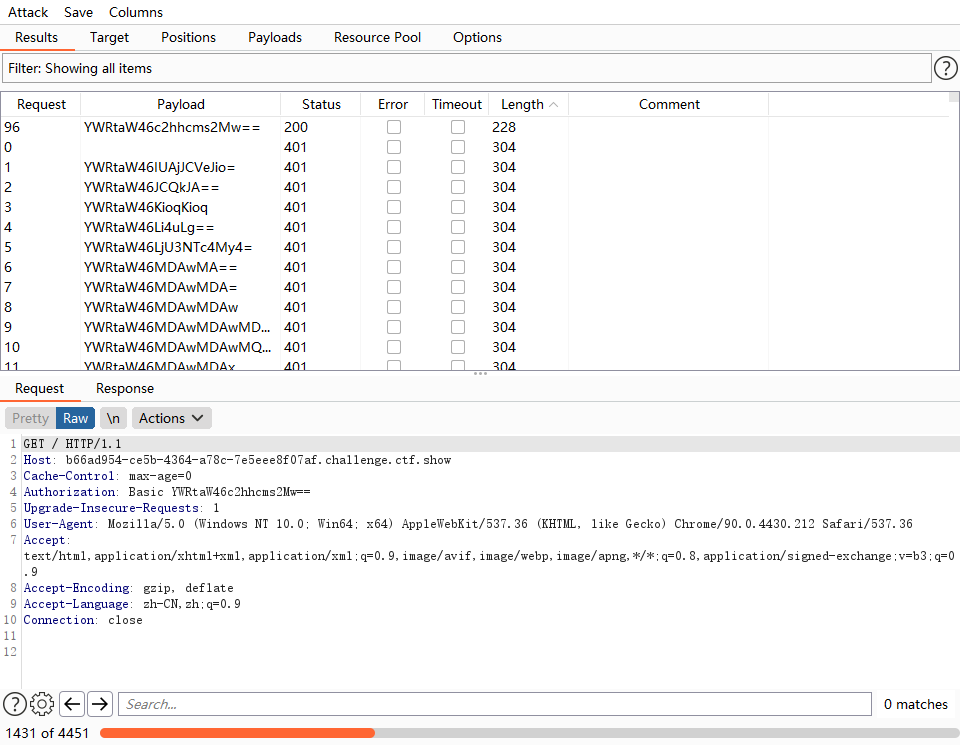

base64编码爆破

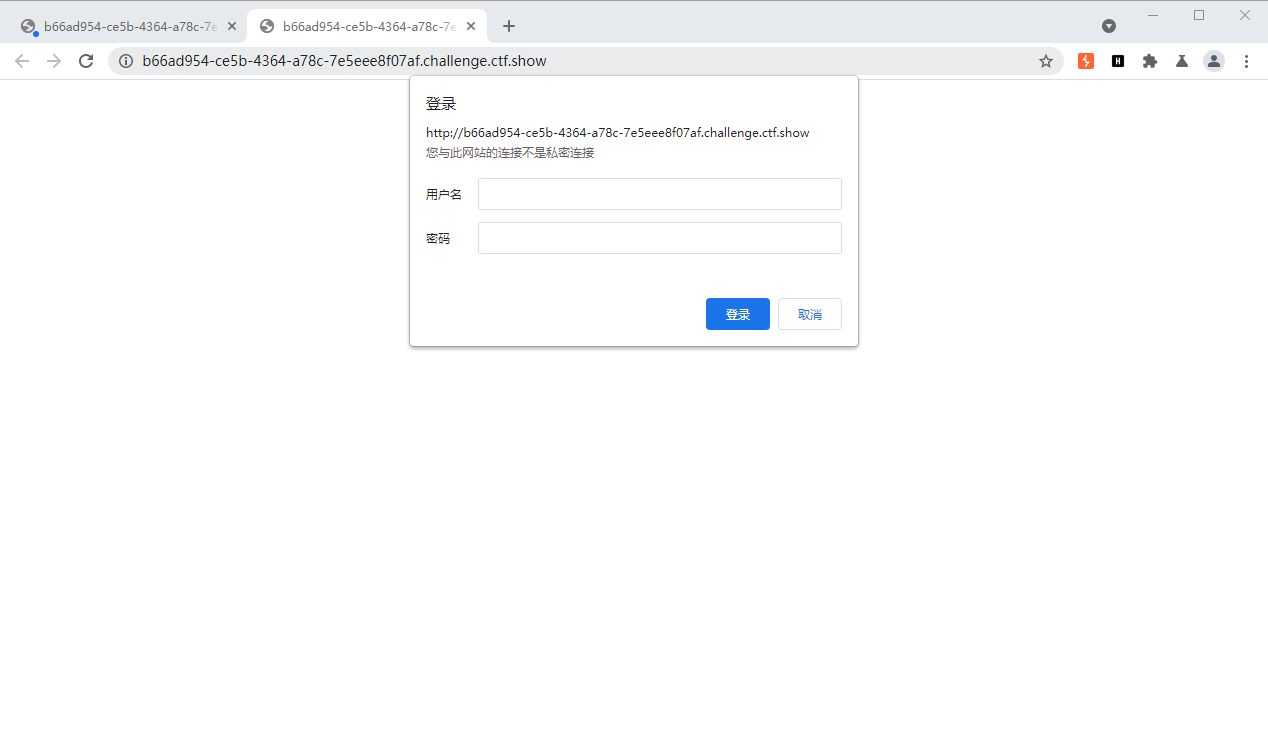

抓包发现并没有使用get和post提交

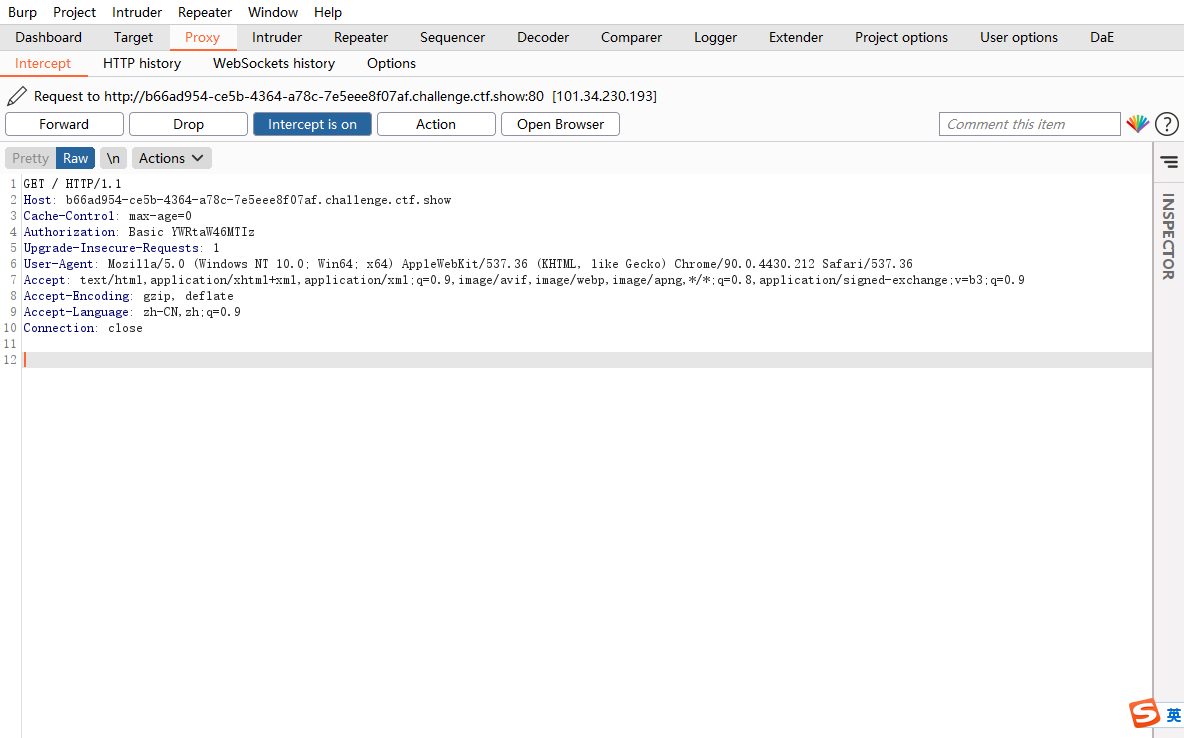

发现一个basic 解码base64是密码

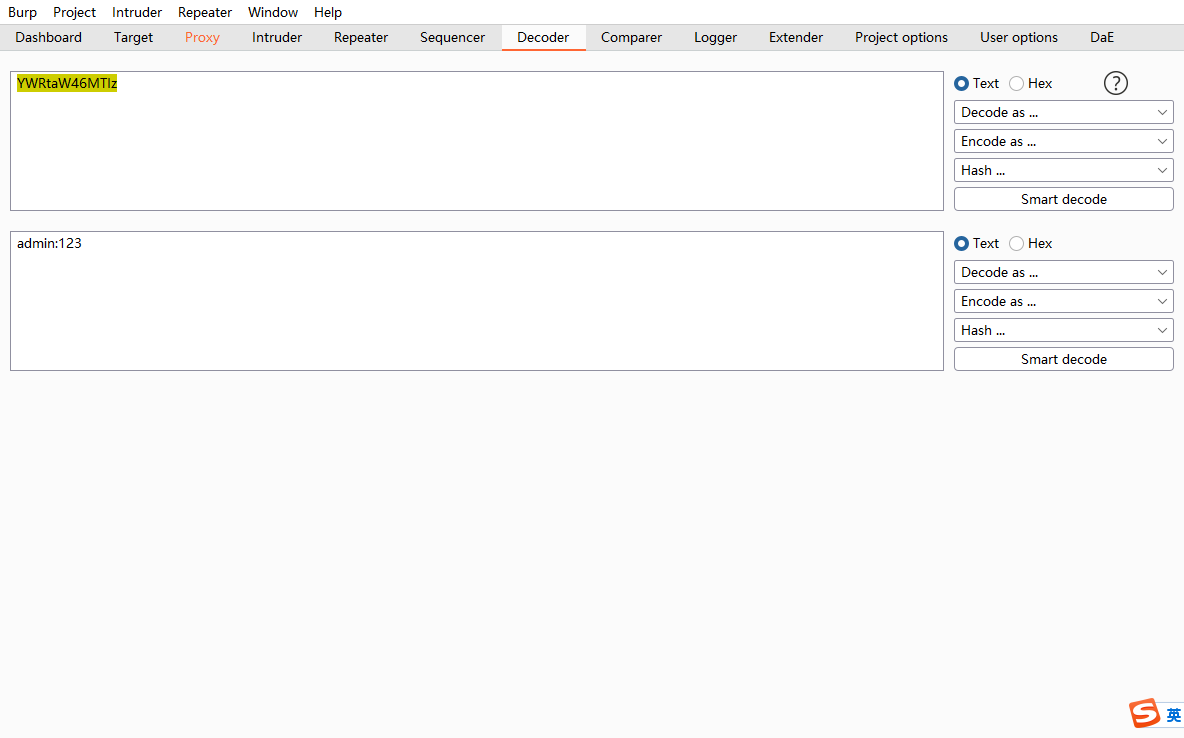

开始爆破,添加位置

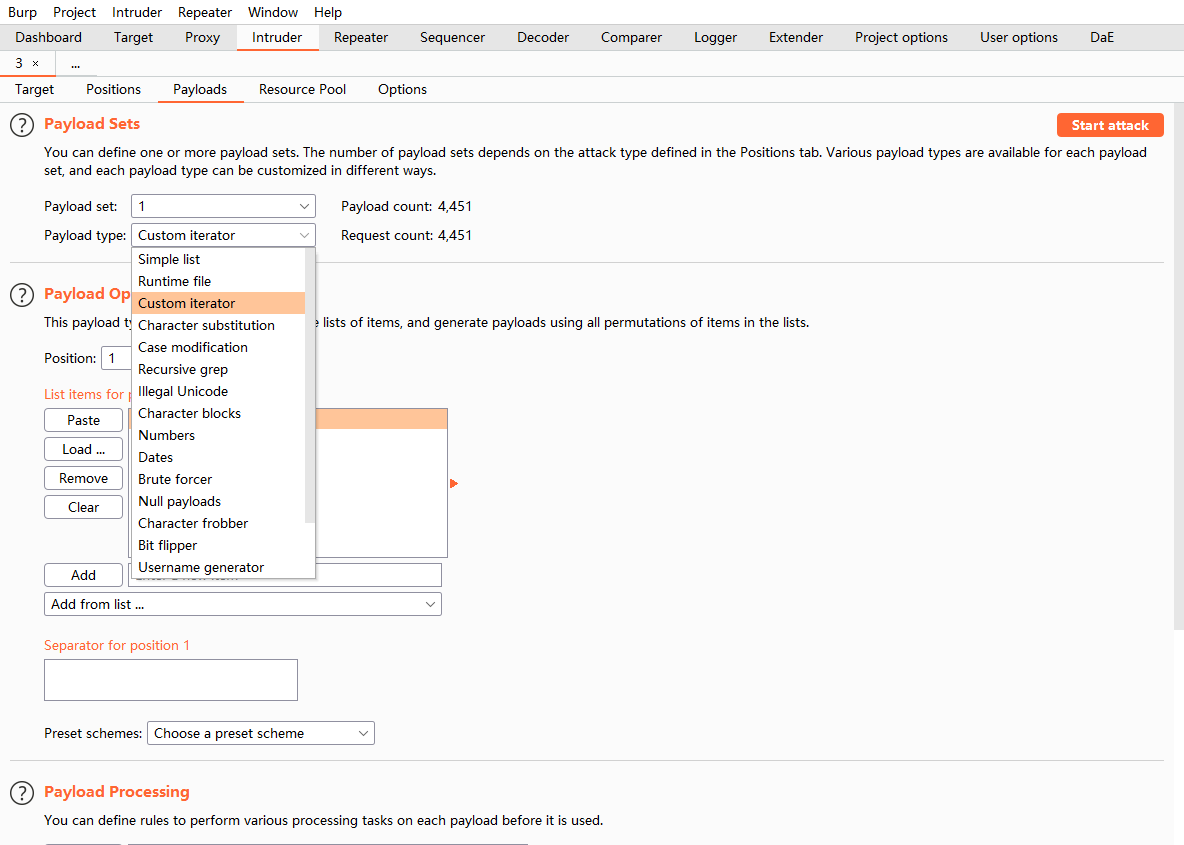

选择用户自定义

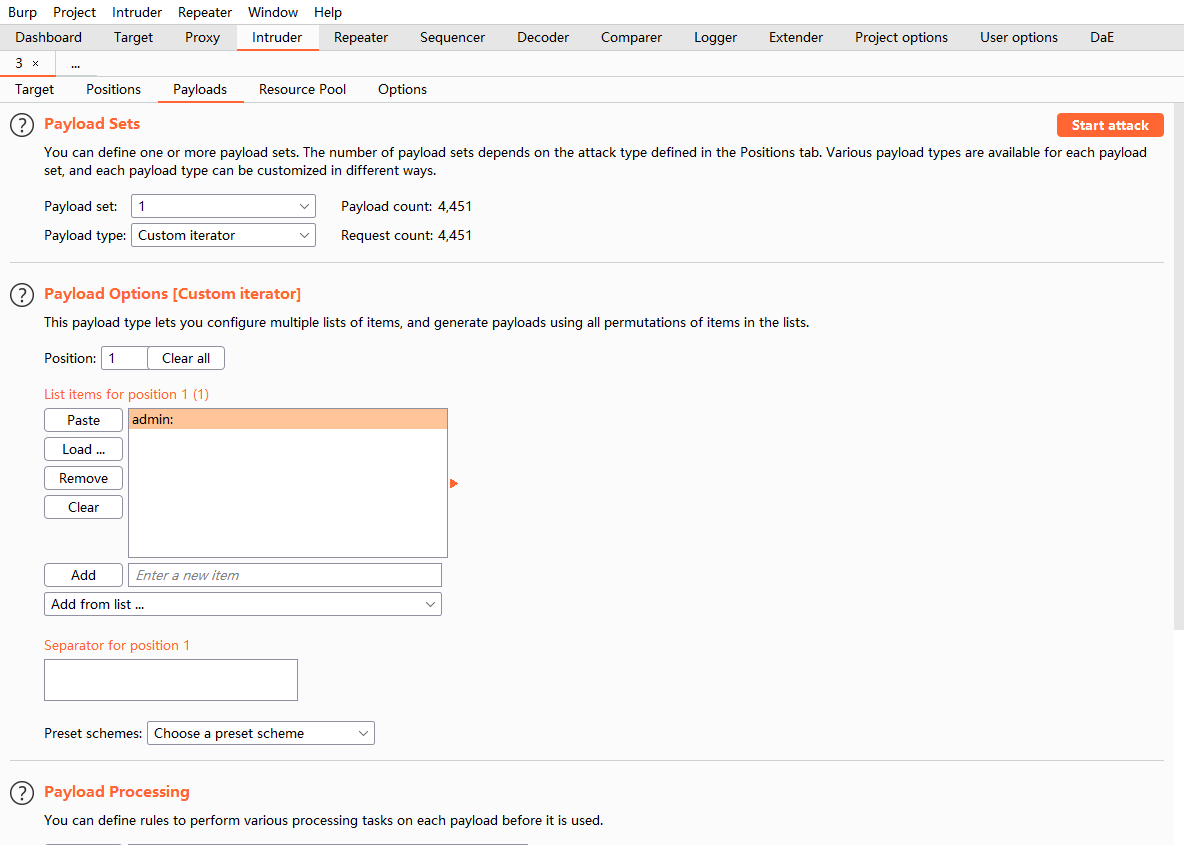

在一填admin:

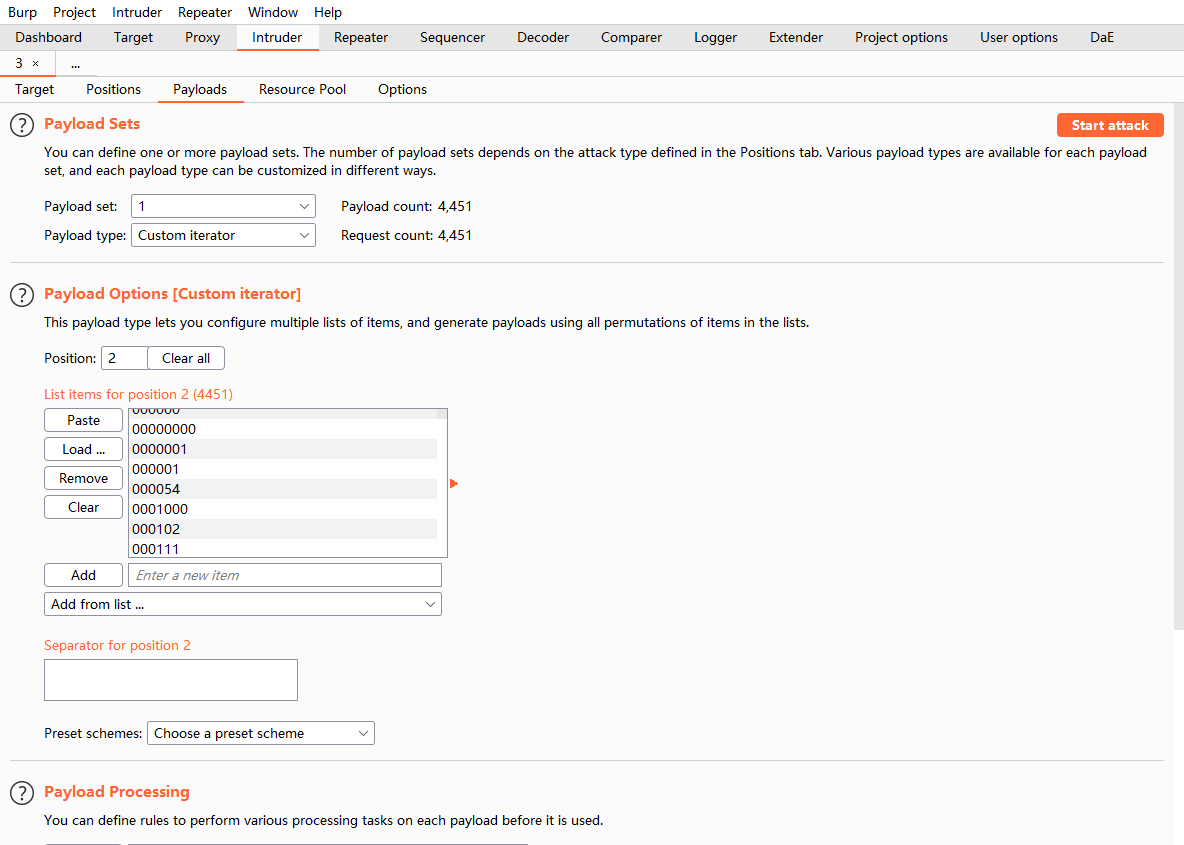

二加上刚才的字典

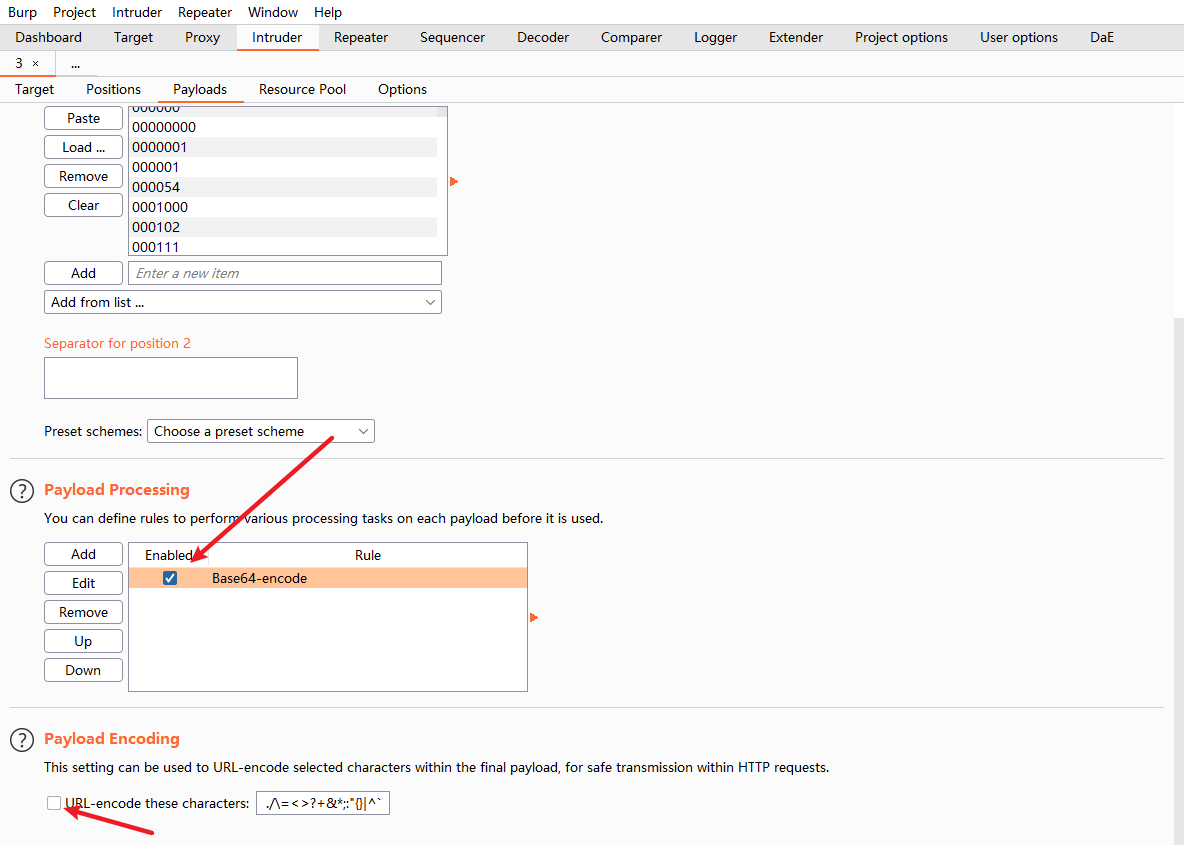

添加base64编码,取消下面的url编码

查看响应

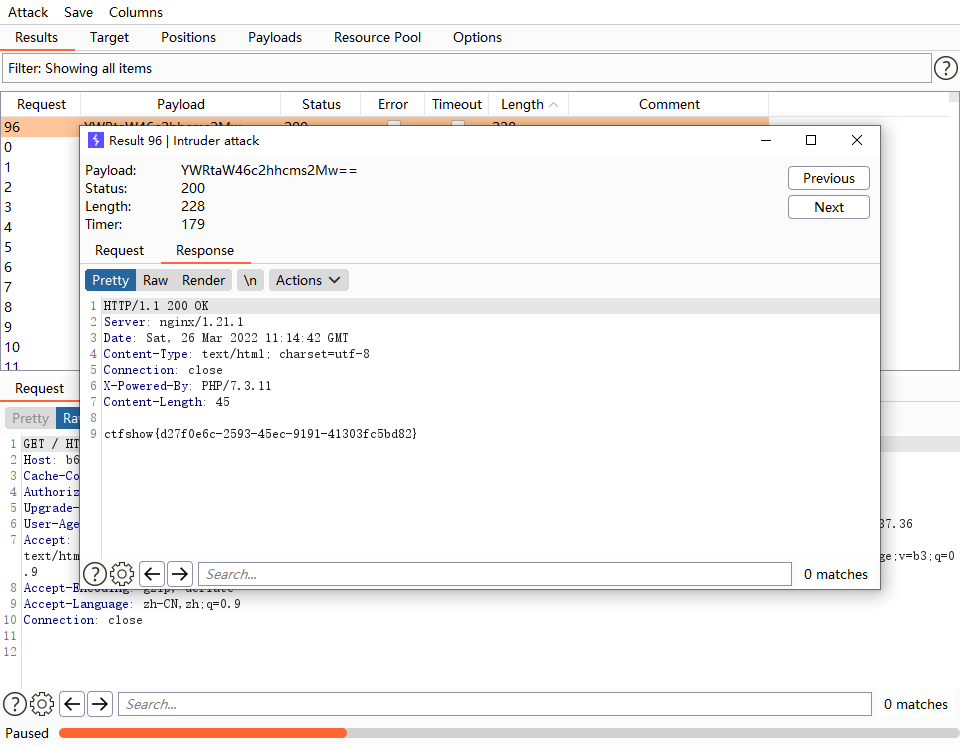

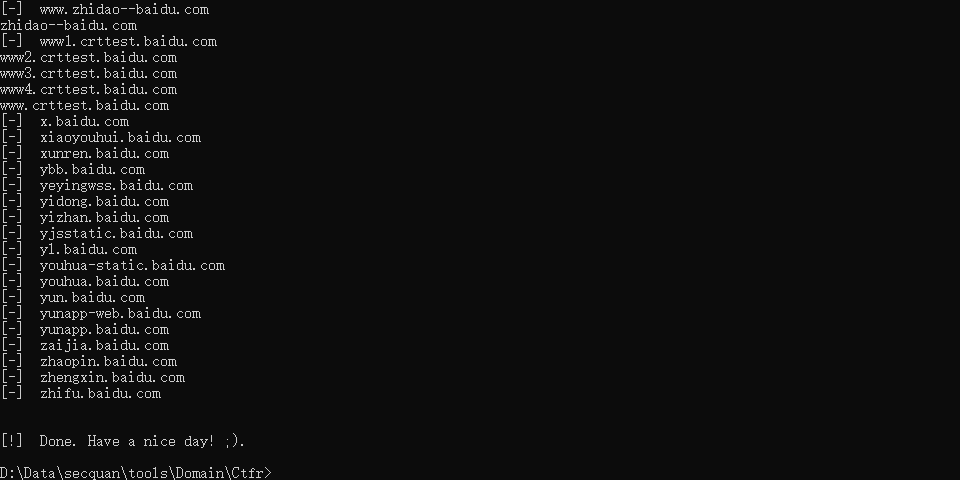

web22

子域名爆破

扫一下百度吧,记录下工具

ctfr

python ctfr.py -d baidu.com

oneforall

python oneforall.py --targets baidu.com run

layer

web23

<?php

/*

# -*- coding: utf-8 -*-

Author: h1xa

Date: 2020-09-03 11:43:51

Last Modified by: h1xa

Last Modified time: 2020-09-03 11:56:11

email: h1xa@ctfer.com

link: https://ctfer.com

*/

error_reporting(0);

include('flag.php');

if(isset($_GET['token'])){#得到token

$token = md5($_GET['token']);#对token进行MD5加密

if(substr($token, 1,1)===substr($token, 14,1) && substr($token, 14,1) ===substr($token, 17,1)){

#截取token的第二位,如果等于token的第15位 并且token的第15位等于token的第18位

if((intval(substr($token, 1,1))+intval(substr($token, 14,1))+substr($token, 17,1))/substr($token, 1,1)===intval(substr($token, 31,1))){

#截取到的token的第2位专换成数字+15位+18位的和除以第二位等于第32位的话就结束

echo $flag;

}

}

}else{

highlight_file(__FILE__);

}

?>

<?php

error_reporting(0);

$dir = "0123456789qazwsxedcrfvtgbyhnujmikolp";

for ($i = 0; $i < 36; $i++){

for ($j =0;$j < 36; $j++){

$token = $dir[$i].$dir[$j];

$token = md5($token);

if(substr($token,1,1) === substr($token,14,1)&& substr($token,14,1)===substr($token,17,1)){

if ((intval(substr($token,1,1))+intval(substr($token,14,1)) + intval(substr($token,17,1))/intval(substr($token,1,1)) === intval(substr($token,31,1)))){

echo $dir[$i].$dir[$j];

exit(0);

}

}

}

}

#3j

428

428

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?