第1章 Linux 安全渗透简介

第2章 高级测试实验室

2.1 使用VMwareWorstation

2.2 攻击WordPress

2.2.1 获取WordPress应用程序

第3章 基本网络服务

3.1 DNS

DNS代表域名系统(Domain Name System),它是互联网中用于将域名转换为相应IP地址的分布式命名系统。

在互联网上,每个设备(如计算机、服务器、路由器等)都被分配一个唯一的IP地址,用于在网络上进行通信。然而,IP地址是一串数字(如192.168.0.1),不易记忆和识别。为了简化互联网使用体验,域名系统将易于记忆的域名(如www.example.com)映射到对应的IP地址。

DNS的工作方式是通过将域名查询发送到DNS服务器来进行解析。当用户在Web浏览器中输入一个域名时,计算机会首先向本地DNS服务器发出查询请求。如果本地DNS服务器缓存了这个域名的IP地址,它会直接返回该地址。否则,本地DNS服务器将向根DNS服务器发送查询请求,根DNS服务器将指导本地DNS服务器继续查询下一级的DNS服务器,最终找到负责管理该域名的DNS服务器。一旦找到域名对应的IP地址,本地DNS服务器将返回给用户,用户的设备就可以通过这个IP地址与目标服务器建立连接。

除了将域名解析为IP地址,DNS还提供其他功能,如反向解析(将IP地址转换为域名)、邮件服务器查找(将电子邮件域名映射到邮件服务器)等。

总之,DNS是一种重要的互联网基础设施,它允许用户通过易于记忆的域名访问互联网上的各种资源,并在后台负责将域名转换为对应的IP地址。

| 记录类型 | 描述 | 示例 |

|---|---|---|

| A | 将域名映射到IPv4地址 | example.com IN A 192.0.2.1 |

| AAAA | 将域名映射到IPv6地址 | example.com IN AAAA 2001:db8::1 |

| CNAME | 为域名创建别名 | www.example.com IN CNAME example.com |

| MX | 指定接收域名邮件的邮件服务器 | example.com IN MX 10 mail.example.com |

| NS | 指定域名的授权域名服务器 | example.com IN NS ns1.example.com |

| TXT | 存储与域名关联的任意文本信息 | example.com IN TXT "Some text information" |

| SRV | 指定提供特定服务的服务器 | _http._tcp.example.com IN SRV 10 0 80 www.example.com |

| SOA | 指定管理域名的权威服务器 | example.com IN SOA ns1.example.com admin.example.com |

第4章 信息收集

第5章 漏洞扫描

5.1.1 Nessus简介

Nessus是一款广泛使用的网络漏洞扫描器,用于评估计算机系统、网络设备和应用程序的安全性。它由Tenable Network Security开发和维护,可以帮助管理员和安全专业人员发现系统中存在的安全漏洞和弱点。

- Nessus可以扫描目标系统,识别潜在的漏洞,并生成报告,以帮助组织了解其网络安全状况。它使用一系列预定义的漏洞检测规则和模式,对目标系统进行全面扫描,并提供漏洞的详细描述、风险评估和建议的修复措施。

- Nessus支持扫描各种操作系统、网络设备和应用程序,包括Windows、Linux、UNIX、网络路由器、防火墙和Web应用程序等。它还可以执行漏洞利用尝试,以验证系统的安全性,并识别可能导致系统遭受攻击的弱点。

- Nessus是一个功能强大的安全工具,被广泛用于企业和组织中,以帮助他们发现和解决系统中的安全问题,从而提高网络的安全性。

- Nessus 是全球部署最广泛的网络安全技术之一,针对现代攻击面而量身打造。每个功能都旨在让漏洞评估简单、轻松且直观。利用 Nessus,只需投入更少的时间和精力即可评估漏洞,并进行优先级分析和修复,始终领先攻击者一步。

-

官方网站:[Tenable® - Cyber Exposure 管理公司](Tenable® - Cyber Exposure 管理公司)

[Tenable Nessus Essentials 漏洞扫描程序 |成立®](Tenable Nessus Essentials Vulnerability Scanner | Tenable®)

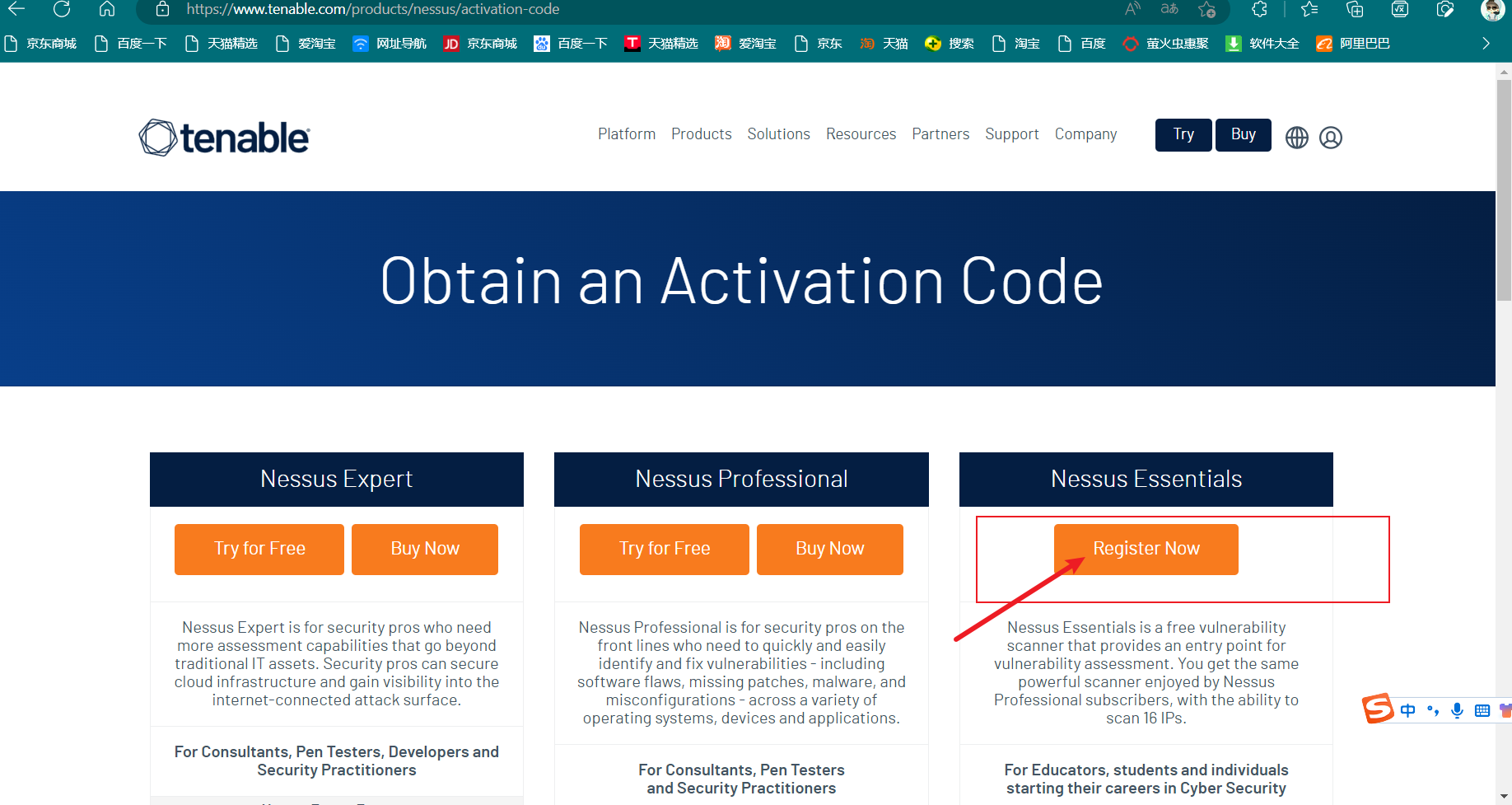

5.1.2 安装和配置Nessus

- 安装Nessus

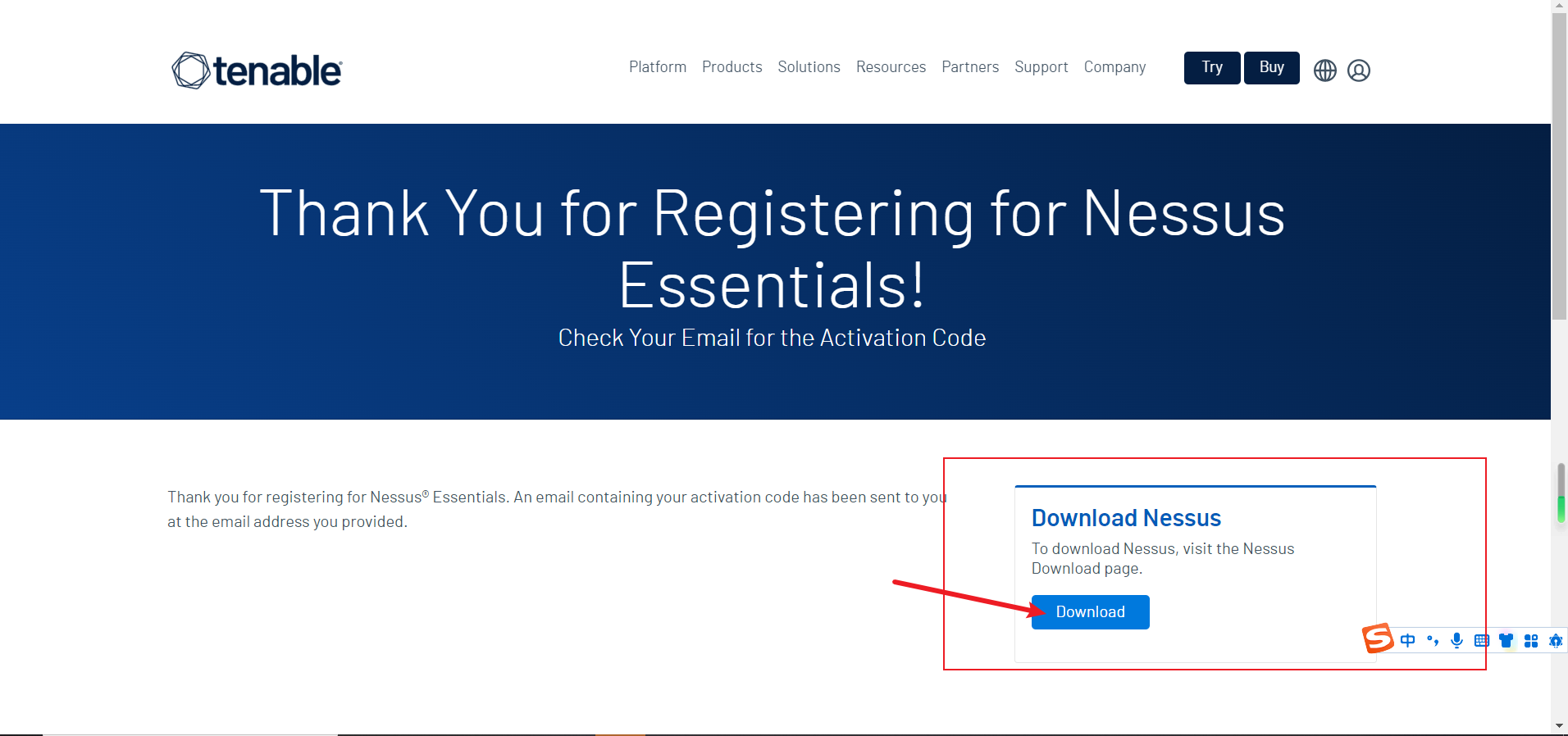

- 登录官方网站,点击Register Now(注册)

必须填真实的邮箱,用于接收激活码。

稍等一下,进入到下载页面,下载链接:Download Nessus | Tenable®

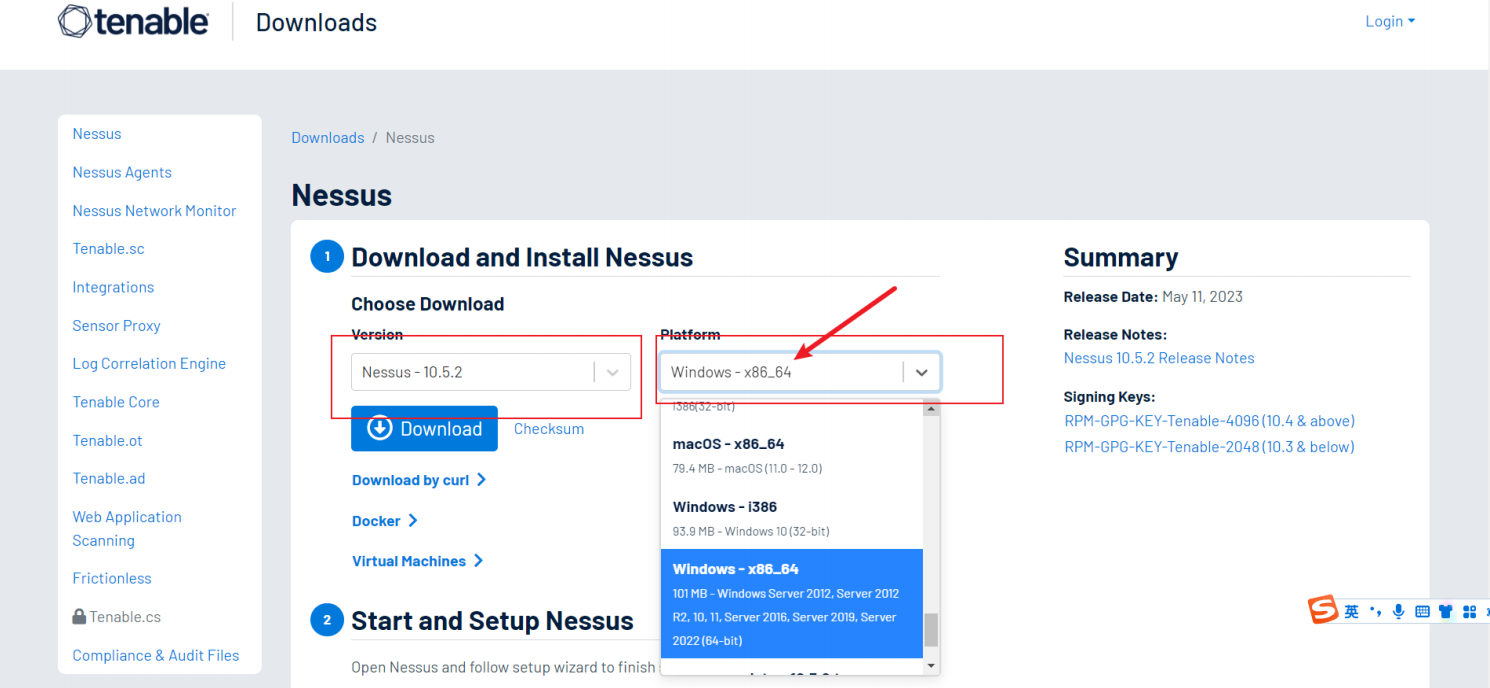

选择你要下载的版本和系统

我们选择的是:Nessus-10.5.2-debian10_amd64.deb,用于kali linux

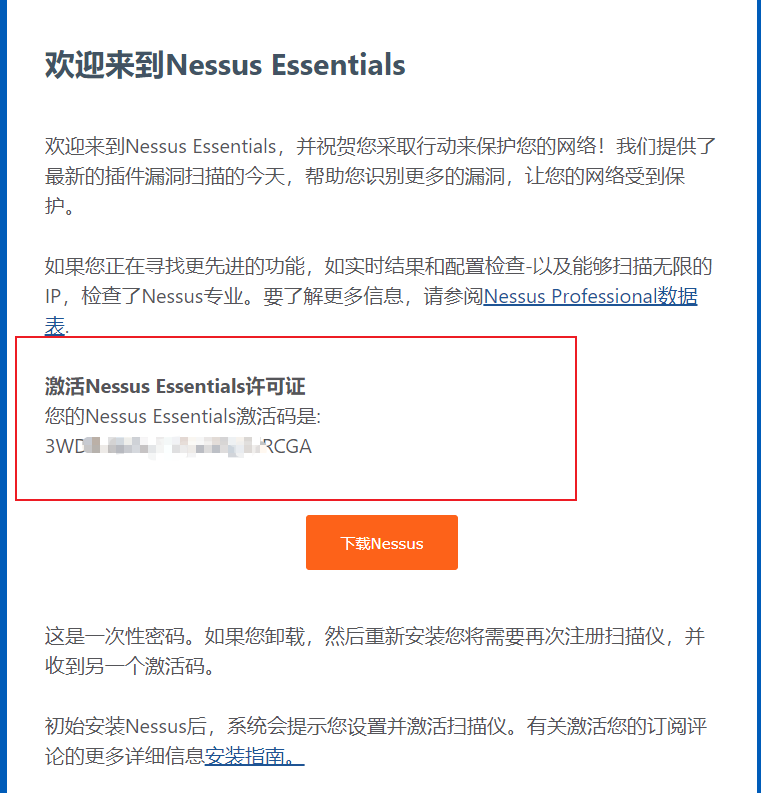

邮箱收到的激活码

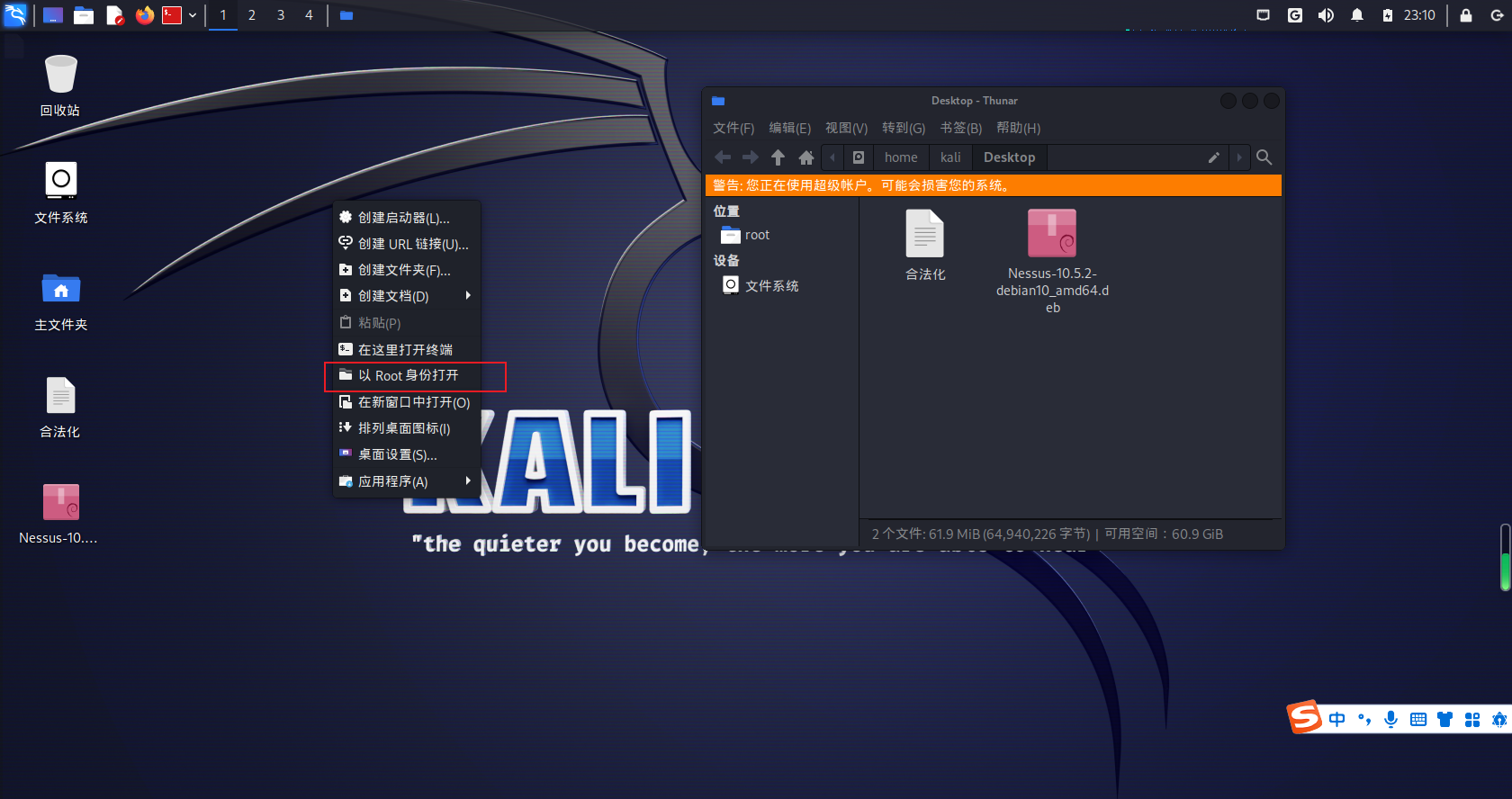

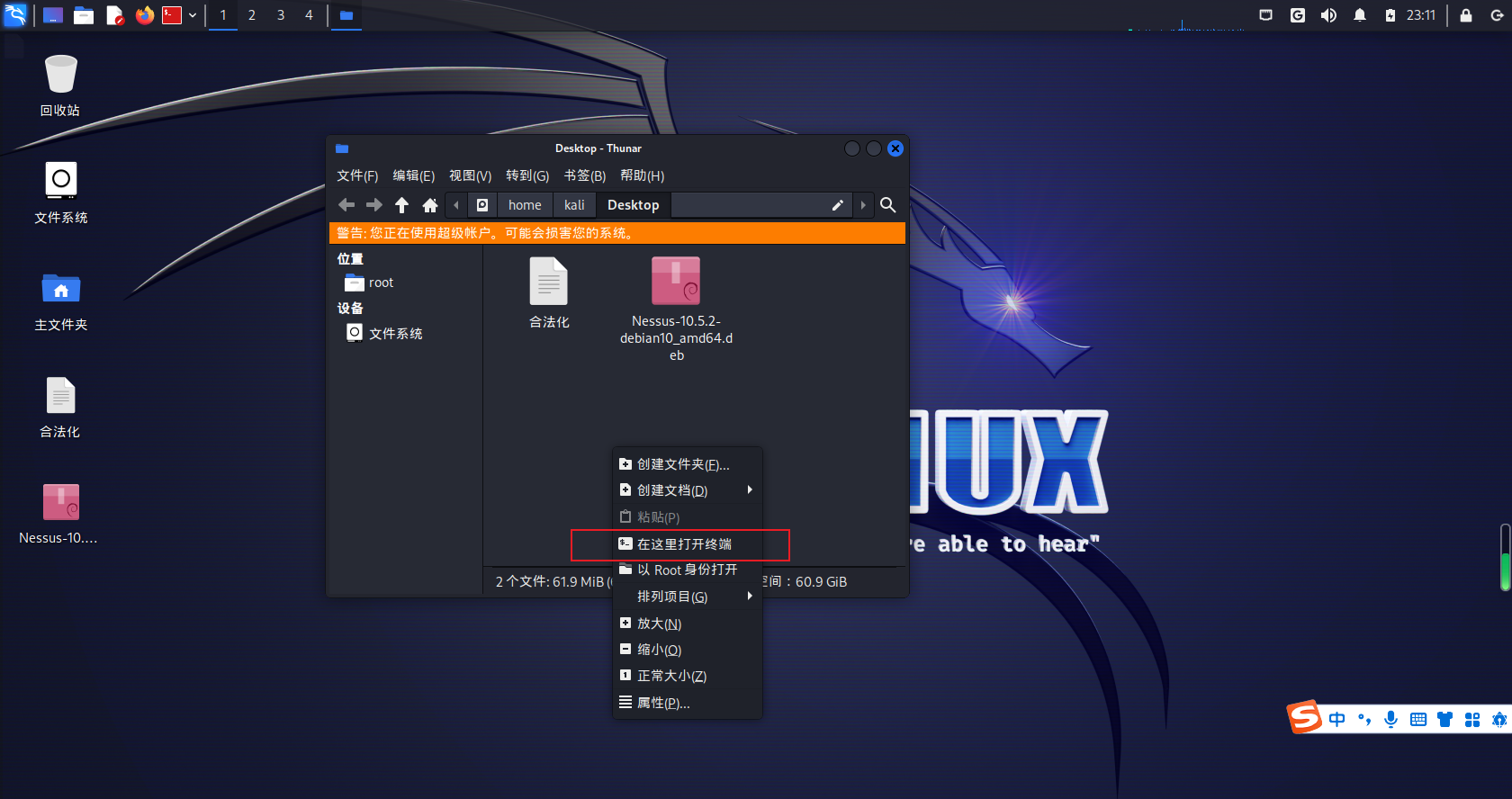

- 开启kali linux虚拟机,将我们下载好的Nessus-10.5.2-debian10_amd64.deb文件拖进来

- 桌面右键,以root身份打开

- 右键选择:在这里打开终端

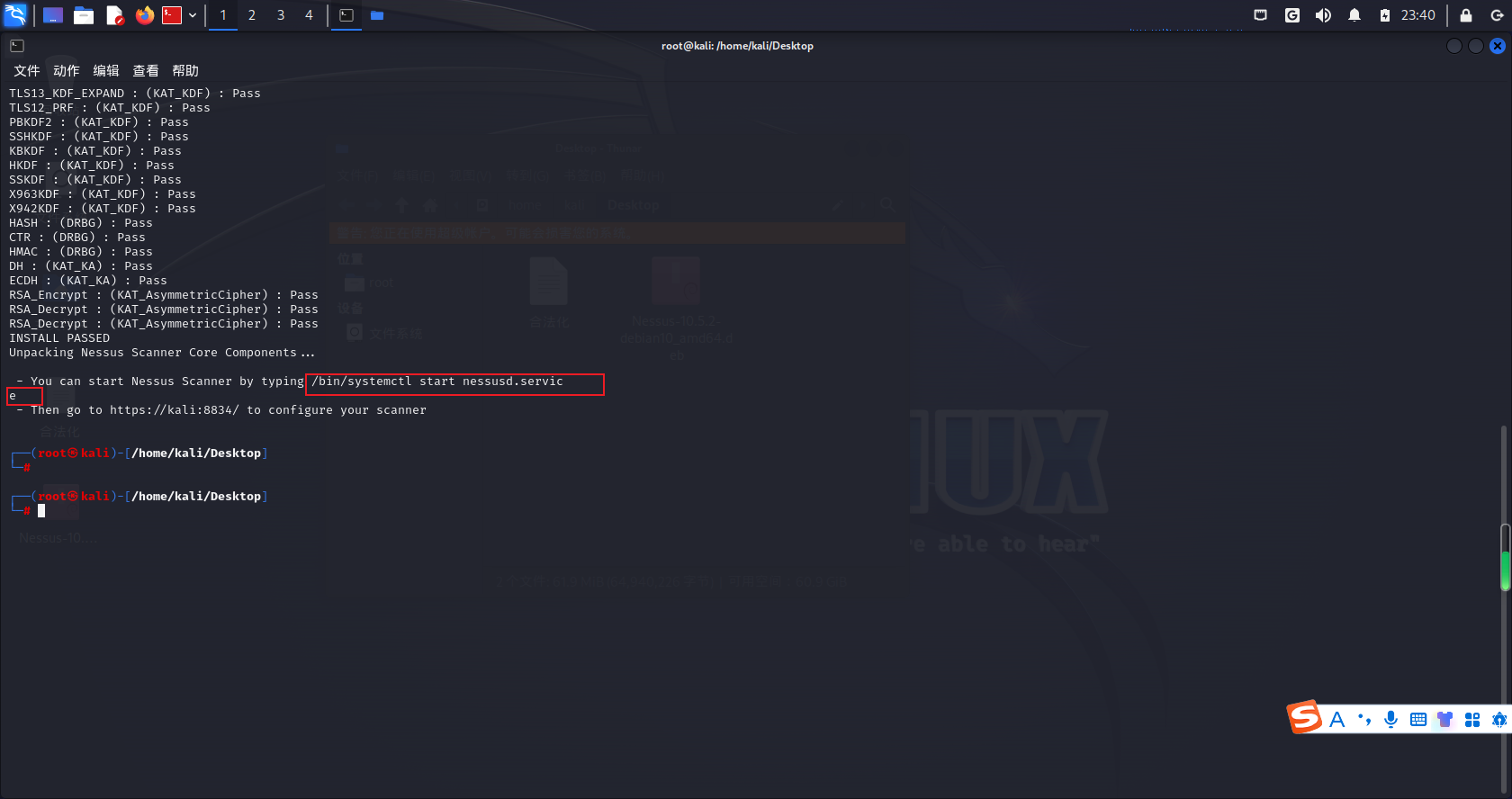

- 执行安装命令

dpkq -i +‘安装包名称’

dpkg -i Nessus-10.5.2-debian10_amd64.deb

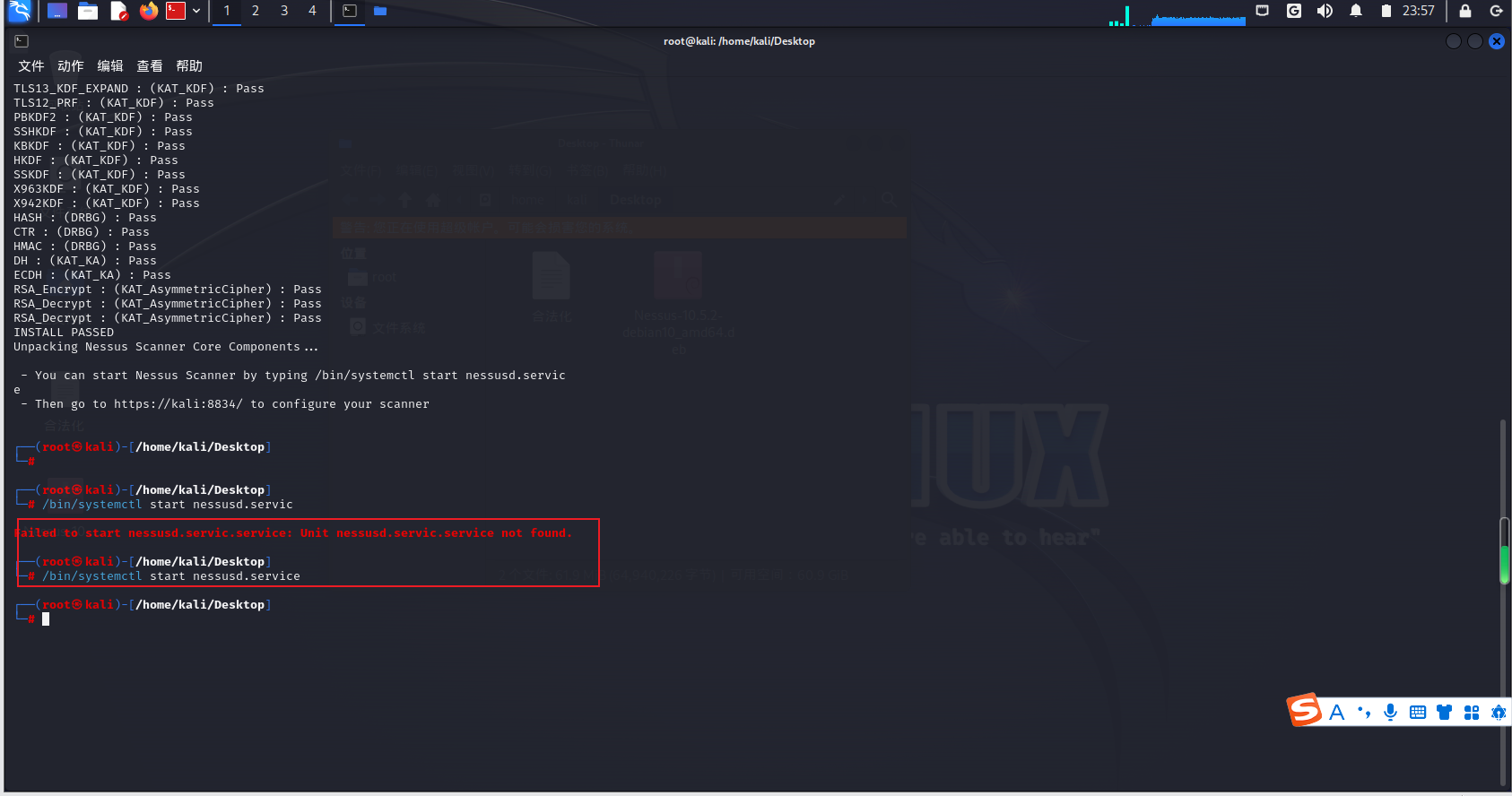

- 复制输入下面一段码

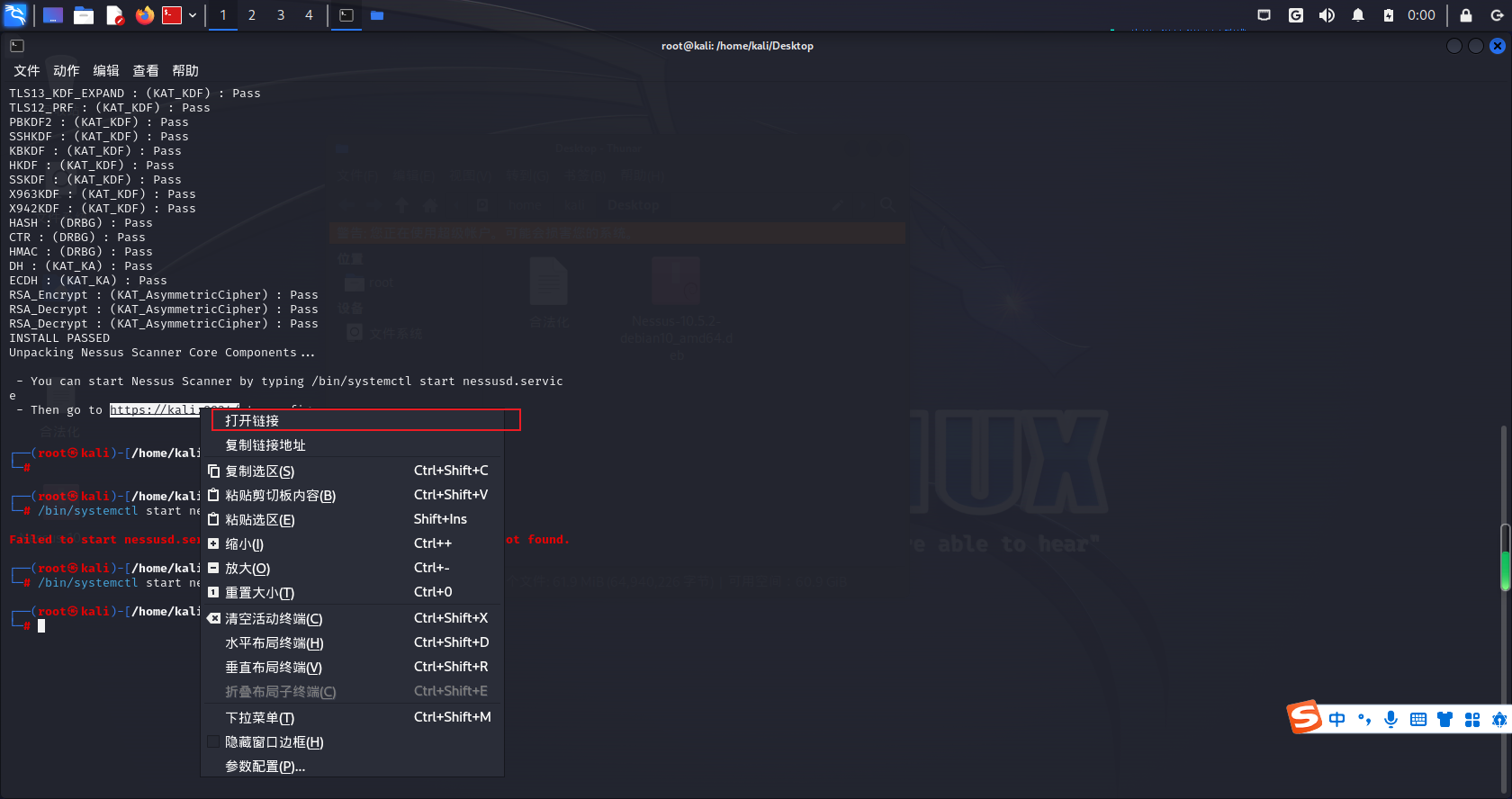

- 点击这个链接右键:打开链接

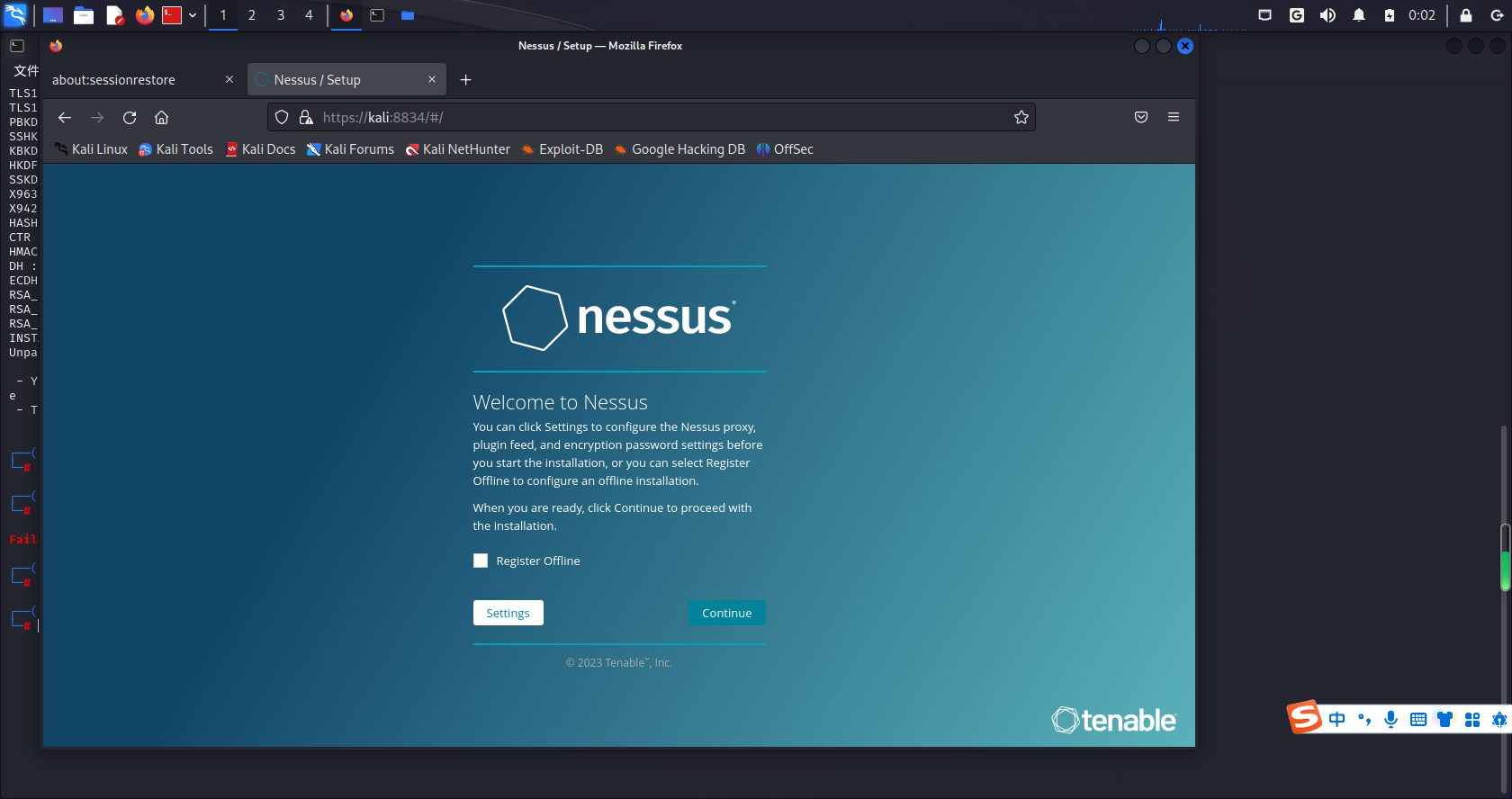

- 进入该页面

翻译如下:

- 选择继续

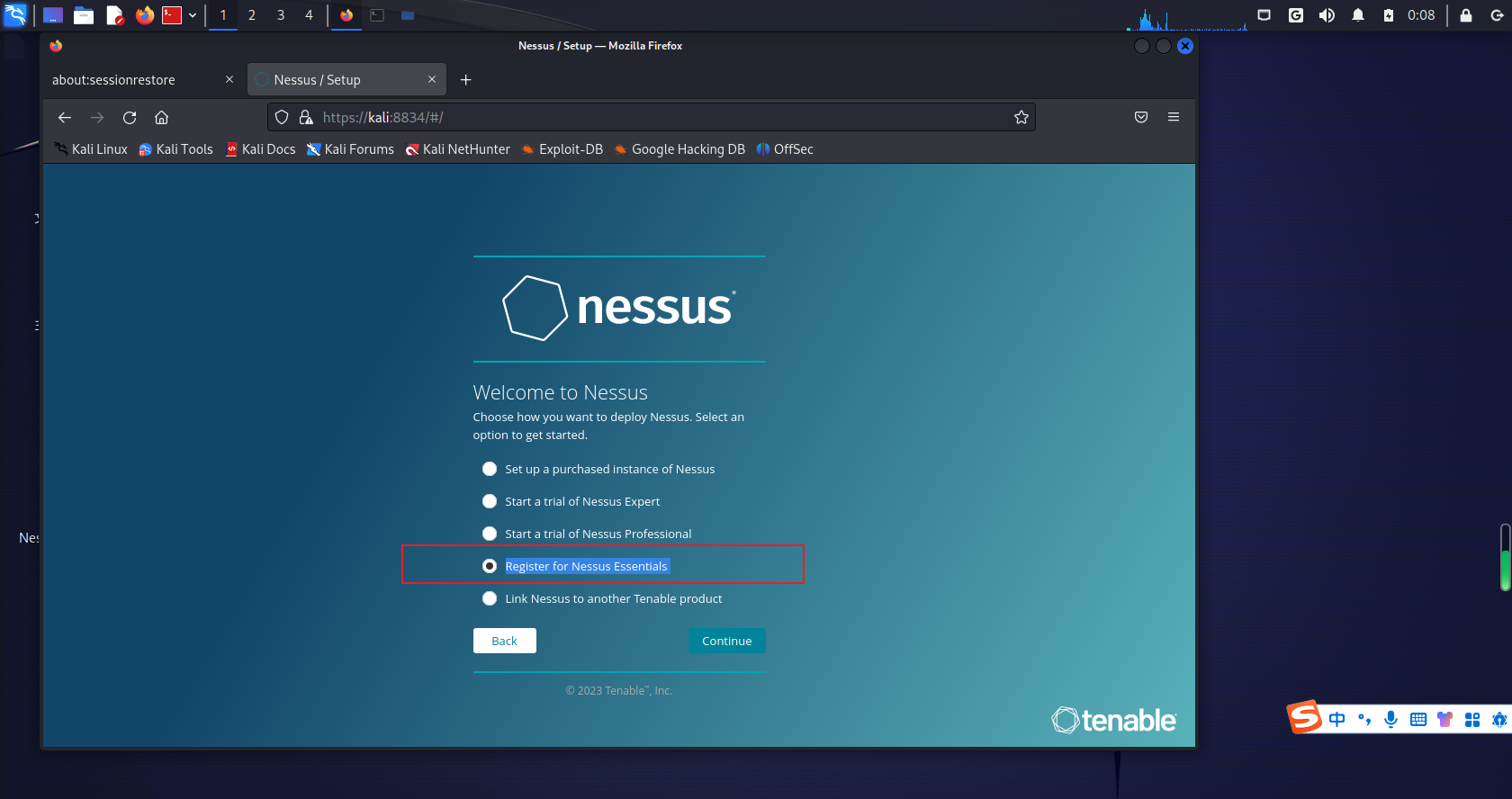

- 选择:Register for Nessus Essentials

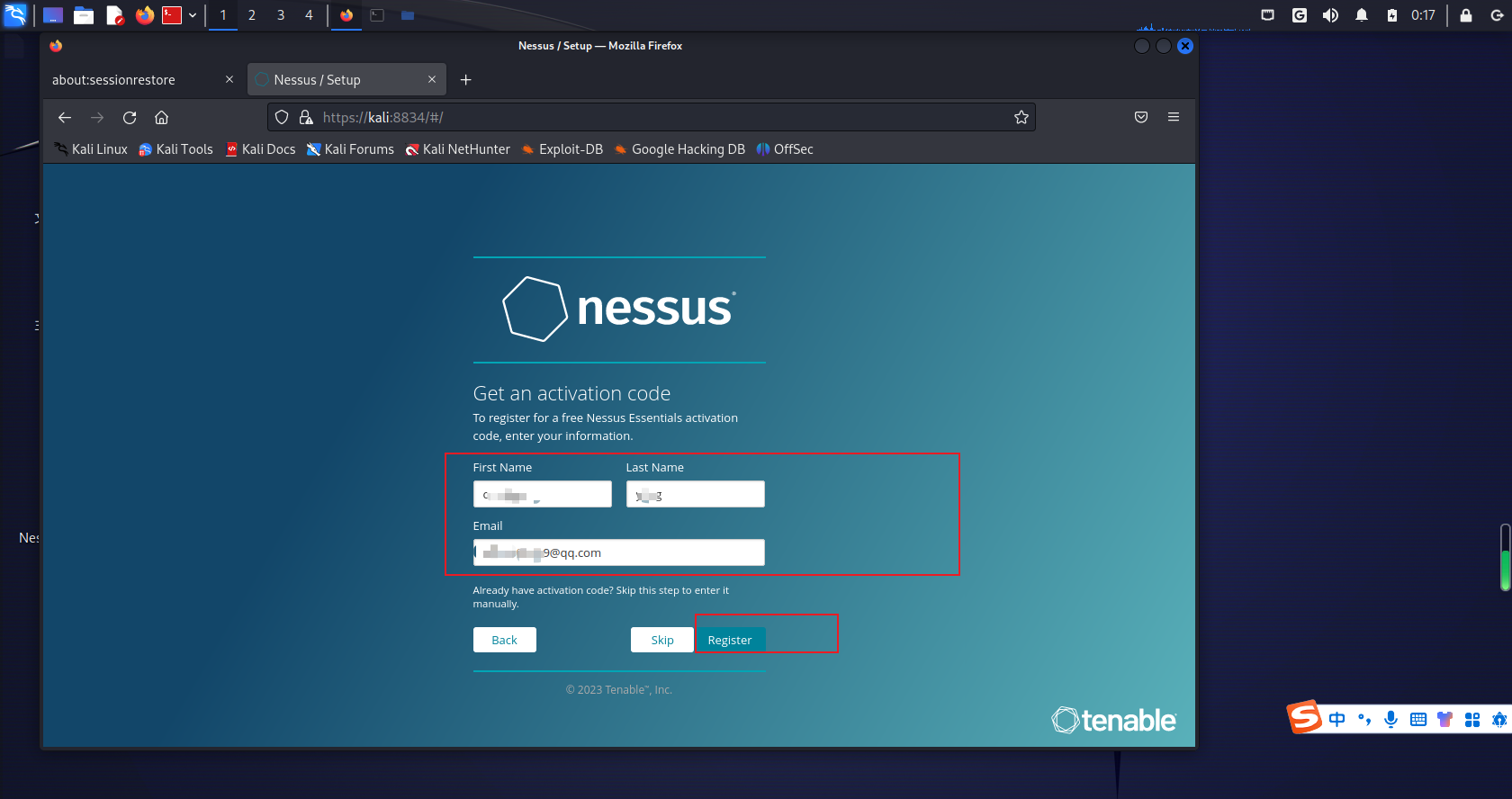

- 注册Nessus网站(注意这里的邮箱使用真实邮箱,用来接收激活码,前提是你没有去官网注册)

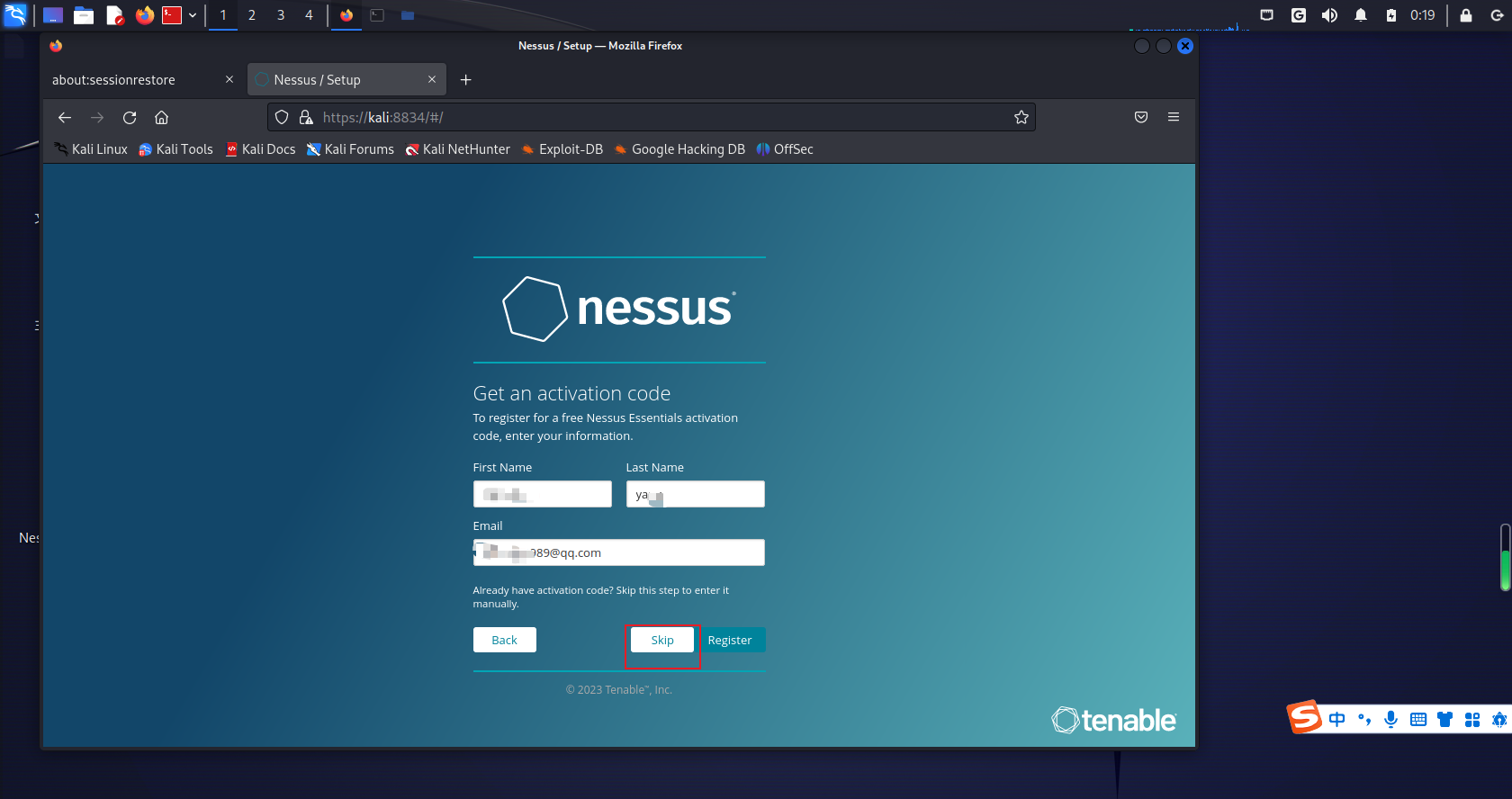

我们前面注册、下载Nessus-10.5.2-debian10_amd64.deb时已注册过,不用再注册,可以点击Skip(跳过)

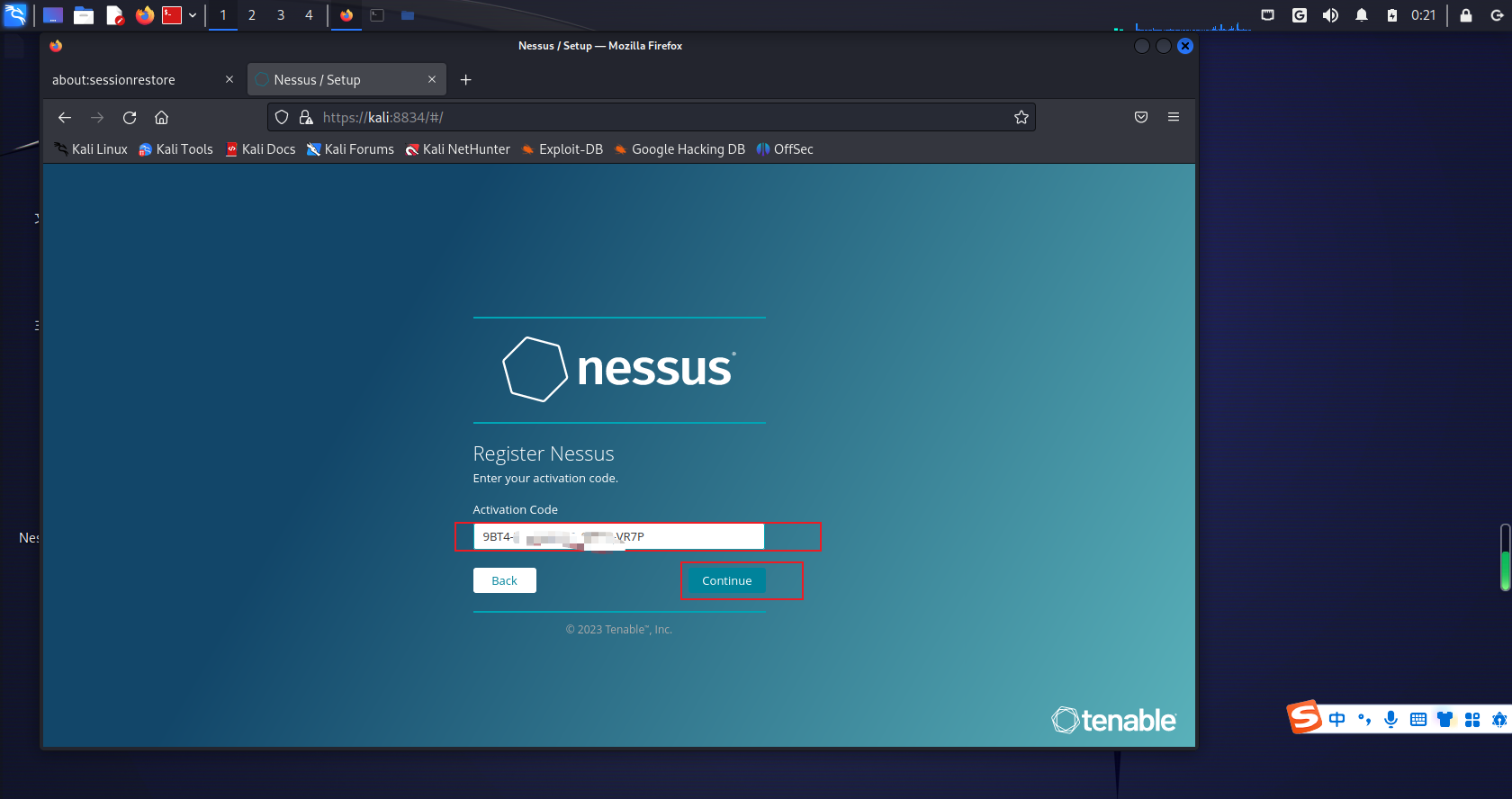

将我们邮箱收到的激活码输入即可

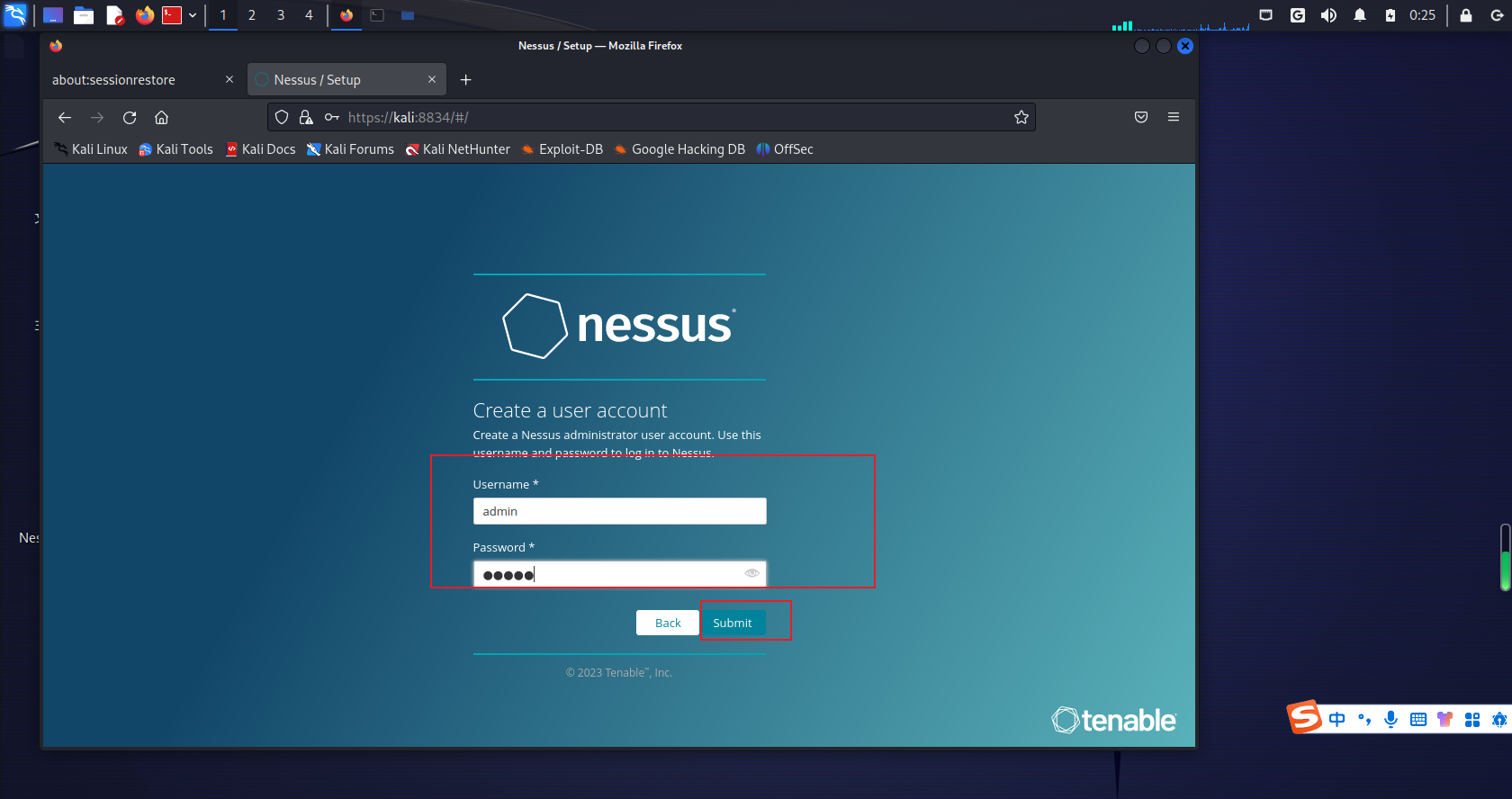

- 创建一个Nessus账号

用户名:admin

密码:***,点击submit

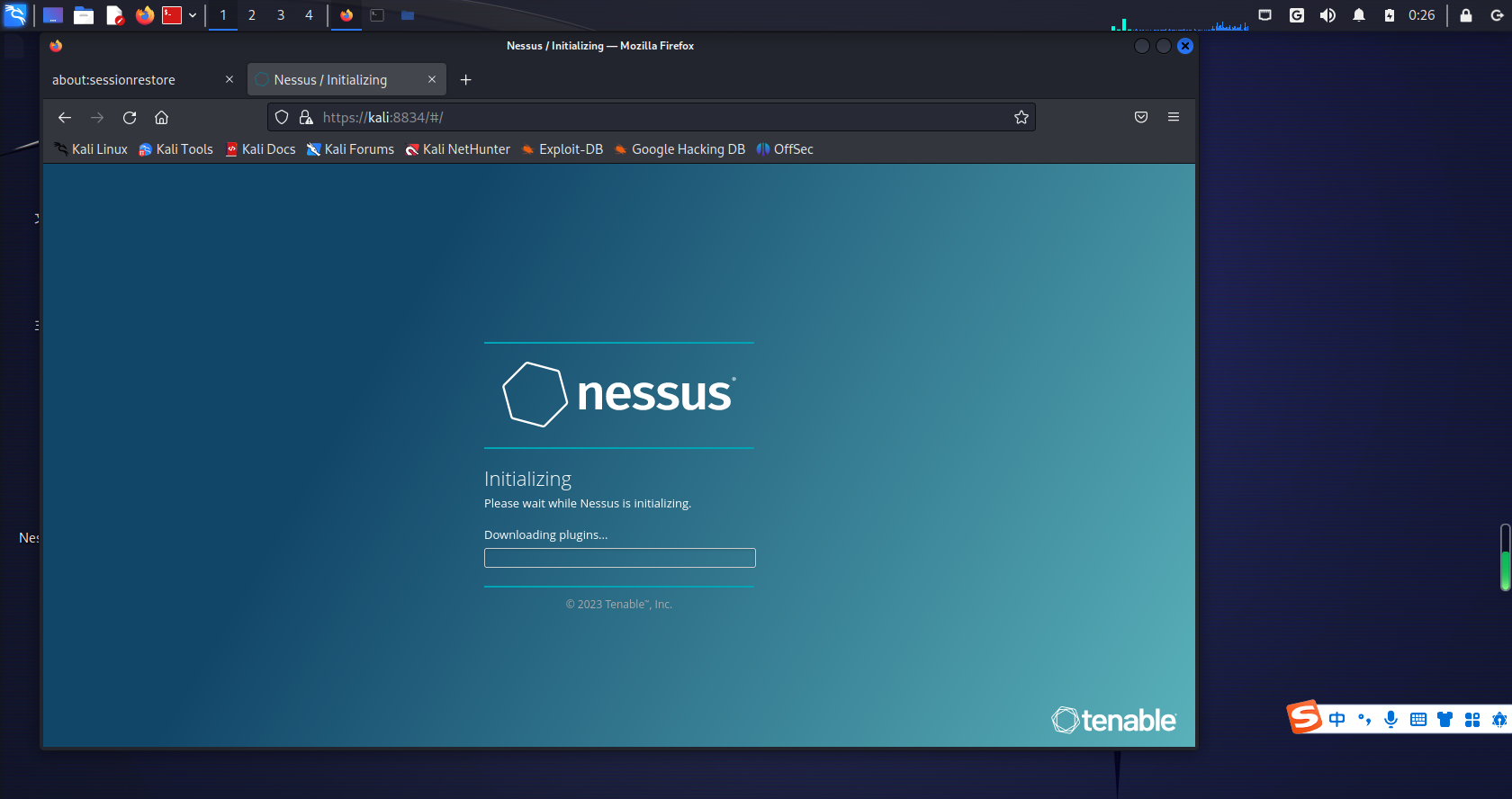

设置完成后,会开始下载nessus中的插件(插件是国外网站的,如果网络不稳定,将会导致下载失败)

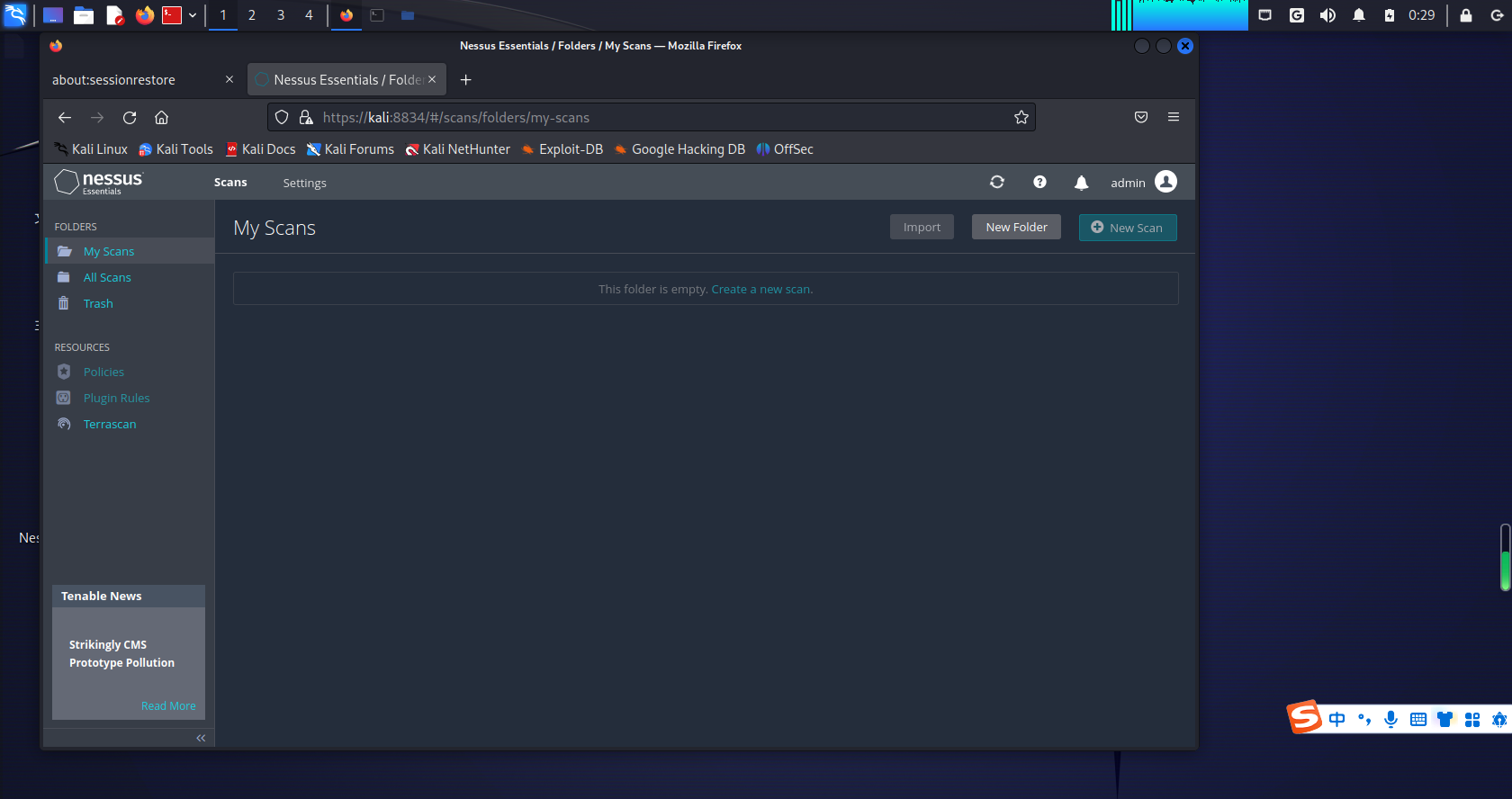

安装完成后直接就进入Nessus,

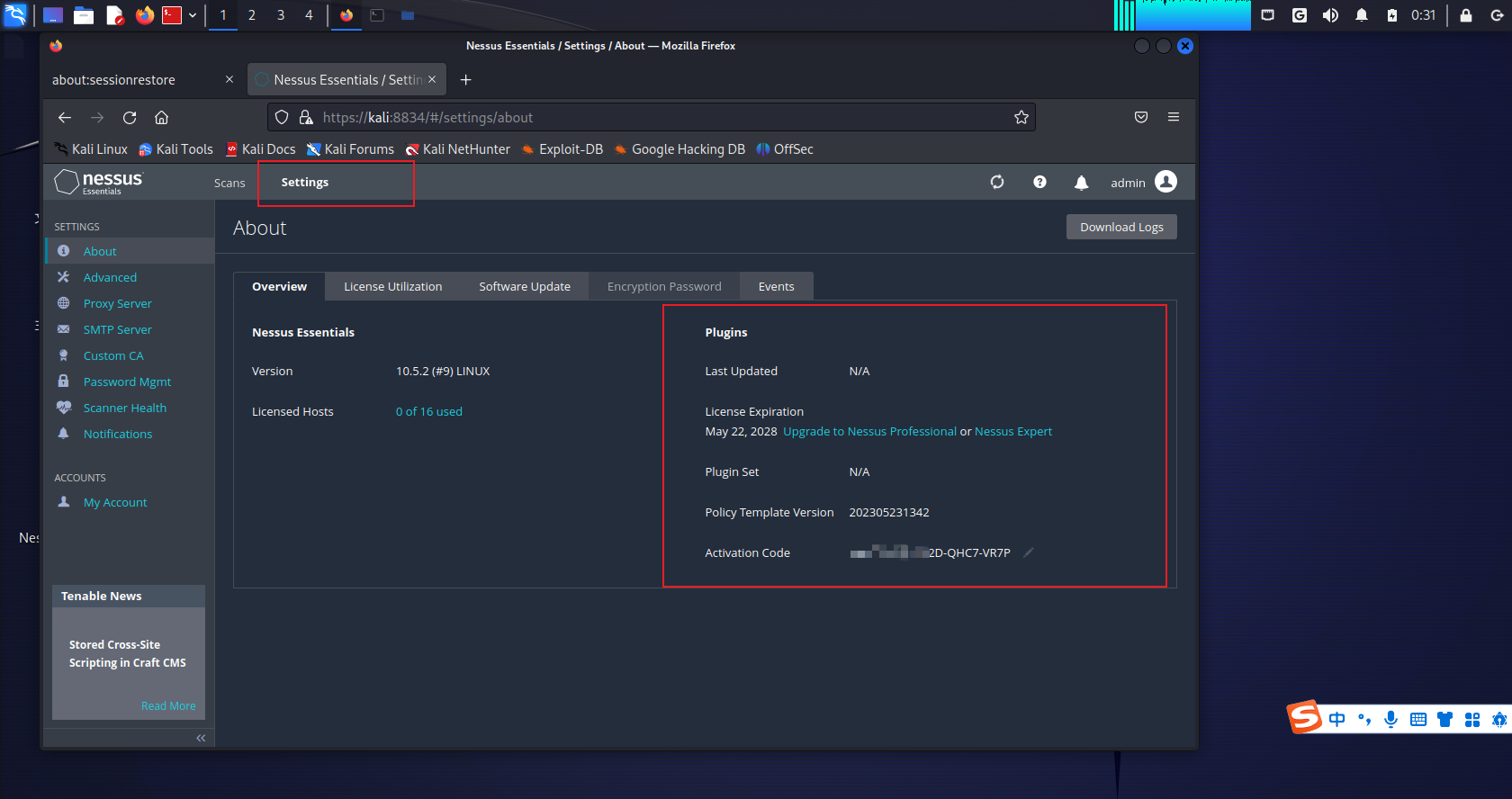

我们可以在settings里查看许可证等信息

Nessus正在进行插件的编译和更新。插件是Nessus用于检测和评估系统漏洞的组件。

在编译过程中,一些Nessus的功能可能会受到限制或无法使用,直到编译完成为止。这是因为插件需要更新,以包含最新的漏洞检测和安全测试。

编译的时间取决于插件的数量和您系统的速度。建议在编译过程完成之前等待一段时间,然后再尝试使用Nessus进行扫描或评估。一旦编译完成,Nessus将具备最新的插件并恢复完全功能。

请注意,编译过程是Nessus操作的正常部分,重要的是确保插件定期更新,以保持漏洞扫描的有效性

注:免费版Nessus只可以扫描16个IP

至此,Nessus的安装完成。

在kali本地浏览器打开如下任意一个网址:

-

https://ip:8834/ (kali的本地IP)

-

https://localhost:8834/

就可以访问Nessus了

第6章 漏洞利用

Metasploitable操作系统

Metasploitable 是一个由 Rapid7 发布的故意设计存在漏洞的虚拟机镜像,旨在用于测试漏洞扫描和渗透测试技术。

以下是 Metasploitable 操作系统的特点:

故意设计了多个漏洞

Metasploitable 故意设计了大量的漏洞,包括 Web 应用程序漏洞、操作系统漏洞等等,以测试扫描和渗透测试工具的检测和攻击能力。

基于 Ubuntu Linux

Metasploitable 是基于 Ubuntu Linux 操作系统构建的,安装了常见的 Linux 服务和软件,例如 SSH、Apache、MySQL、PHP 等。

可配置的网络设置

Metaspoitable 支持多种网络设置,包括 NAT、桥接和仅主机模式。

支持虚拟化平台

Metasploitable 可运行在多种虚拟化平台上,如 VirtualBox 和 VMware。

用于漏洞测试和渗透测试

Metasploitable 被用于漏洞测试和渗透测试培训,以测试安全专业人员的技能和工具。

官方网址:Metasploitable - 在 SourceForge.net 浏览 /Metasploitable2

该系统是一个虚拟机文件,从网站下载解压之后可以直接使用,无需安装。

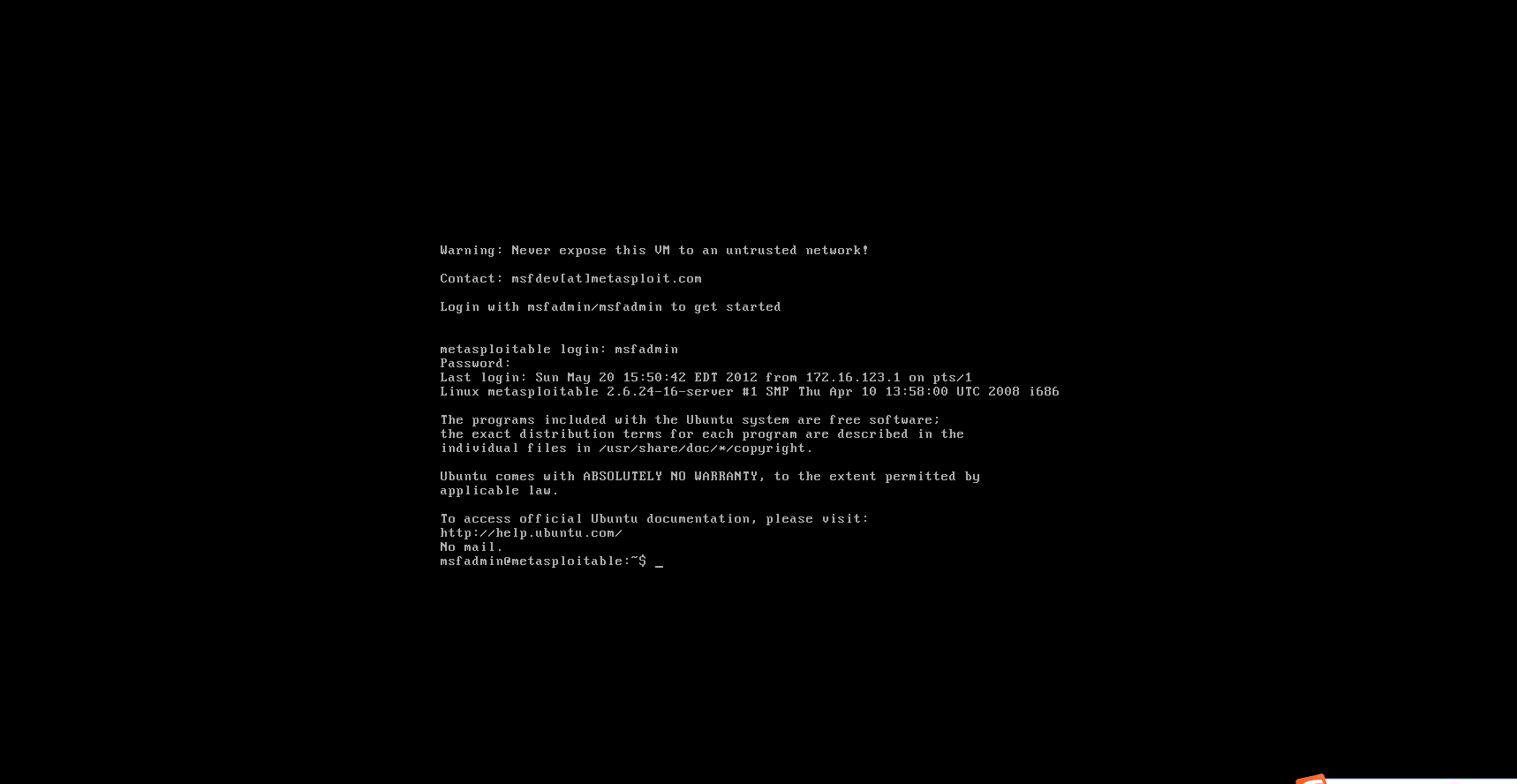

启动Metasploitable

- 用户名:msfadmin

- 密码msfadmin

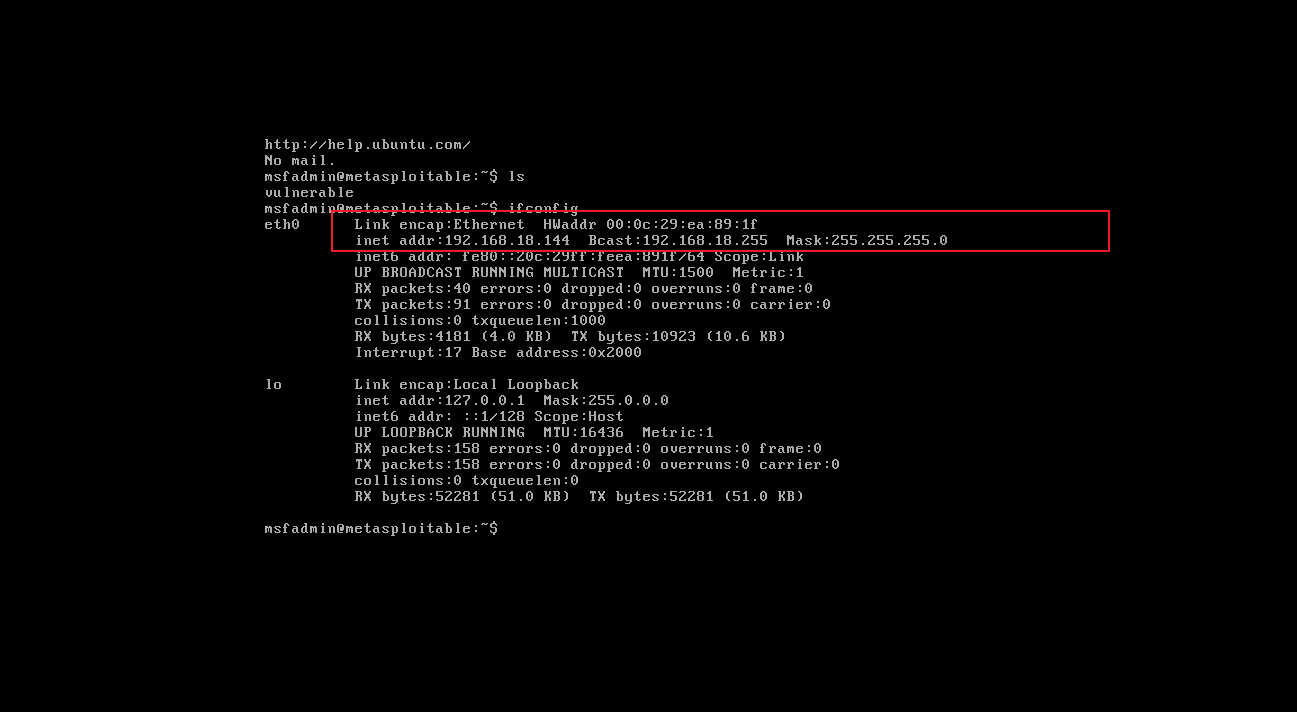

通过“ifconfig”来查看IP地址

ip地址为:192.168.18.144

需要笔记请私信或关注微信公众号回复:kali笔记 获取!

1409

1409

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?