目录

一、简介

kali :基于Debian的Linux的发行版,专门针对渗透测试和安全审计的需求而设计,有许多流行的工具,包括但不限于 Namp、msf、BurpSuite等。

vulhub : 基于Docker和Docker-compose的漏洞环境集合,包含各种漏洞的靶场环境,大幅度节省了环境搭建的时间。

docker : 一个开源的容器化平台,将程序以及程序所有的依赖都打包到Docker container ,Docker可以屏蔽环境差异,只要程序打包到了Docker中,程序无论运行在什么环境下行为都是一致的。

二、安装步骤

1.环境安装

vulhub依赖于docker运行,所以先安装docker

1.更新apt

apt-get update

2.安装https协议、CA证书

apt-get install -y apt-transport-https ca-certificates

3.安装docker

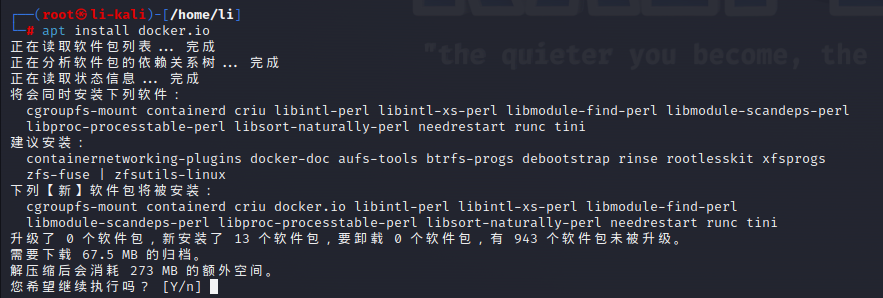

apt install docker.io

4.查看docker安装是否成功

查看版本:

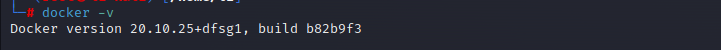

docker -v

查看开启的环境:

docker ps -a

5.安装docker-compose

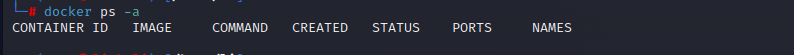

apt install docker-compose

6. 查看docker-compose安装是否成功

docker-compose -v

2.下载Vulhub

项目地址: GitHub - vulhub/vulhub: Pre-Built Vulnerable Environments Based on Docker-Compose

1.git克隆代码 (科学上网 可以下载更快不然有可能失败 )

git clone https://github.com/vulhub/vulhub.git

2. 使用xftp传输

修改相关配置文件 /etc/ssh/sshd_config

将PermitRootLogin改为yes 使它能够使用密码进行登录

修改完成后保存退出

重启服务

/etc/init.d/ssh restart

3.解压文件 切到文件所在目录

unzip vulhub-master.zip

3. 使用

每个环境目录下都有相应的说明文件,请阅读该文件,进行漏洞/环境测试。

1.启动环境

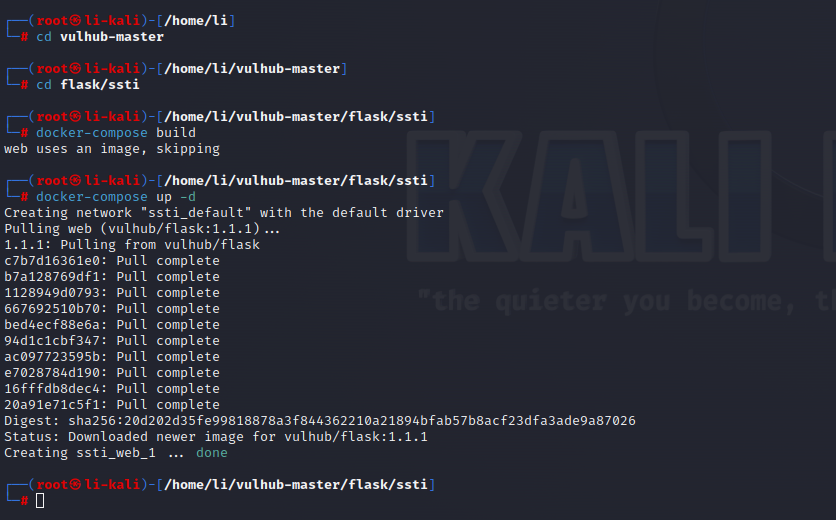

cd vulhub-master# 进入某一个漏洞/环境的目录 cd flask/ssti # 自动化编译环境 docker-compose build # 启动整个环境 docker-compose up -d

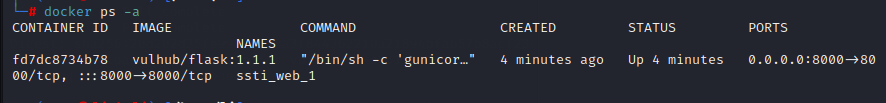

2.查看环境

3.测试完成后,删除整个目录

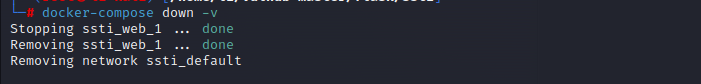

注:docker-compose会默认根据当前目录下的配置文件启动容器,在关闭及移除环境的时候,也需要在对应目录下

docker-compose down -v

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?