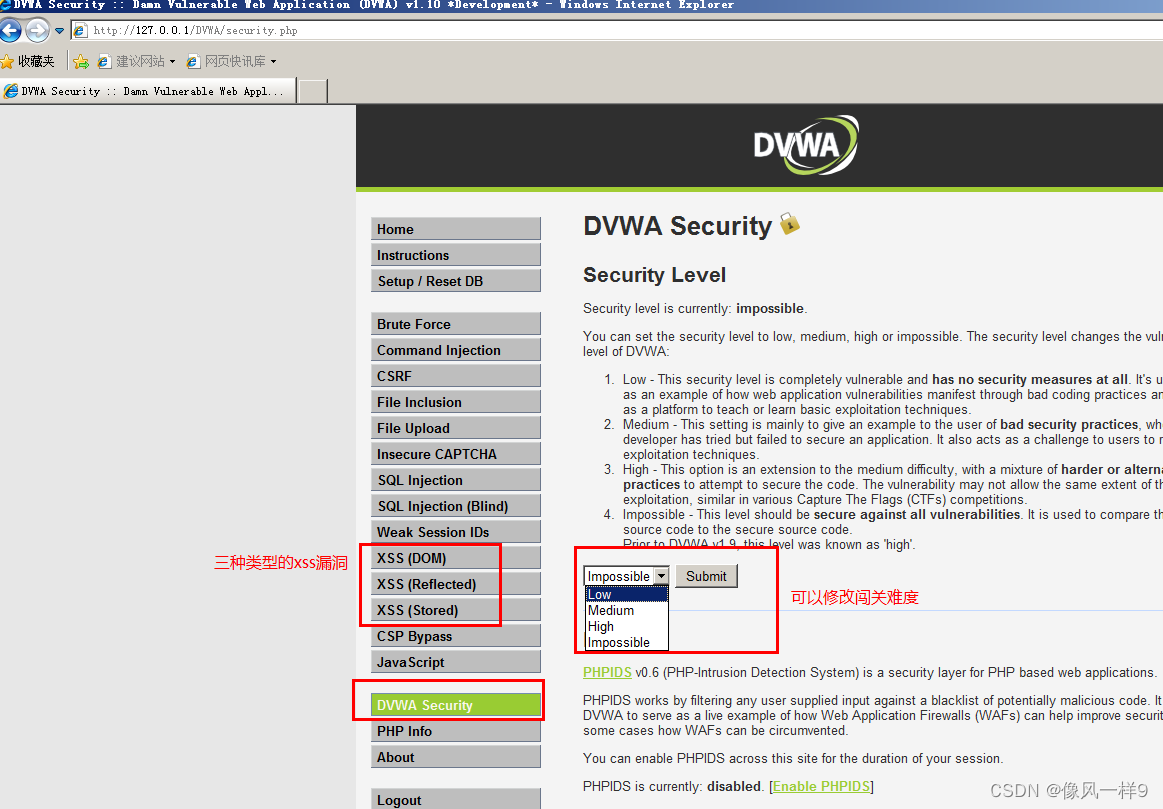

DVWA是一个功能较全的XSS靶场环境,漏洞类型齐全,包含在XSS三种类型的漏洞,各有4个级别的破解难度。

1 WAMP环境部署

在本实验中,所搭建的sqli-labs漏洞靶场依托于WAMP环境,在win2008上安装phpstudy的过程请参考文章《【语言环境】WAMP环境部署及优化—以win2008R2SP1为操作系统》,本文不再赘述。

注意: PHP 版本一定要设置成 PHP5 以上,PHP7 以下,PHP5 以上才有 information_schema 库,PHP7 之后的 mysql_ 都改成了 mysqli_** 了,所以用其他版本的 PHP 可能会出错。

2 DVWA漏洞靶场搭建步骤

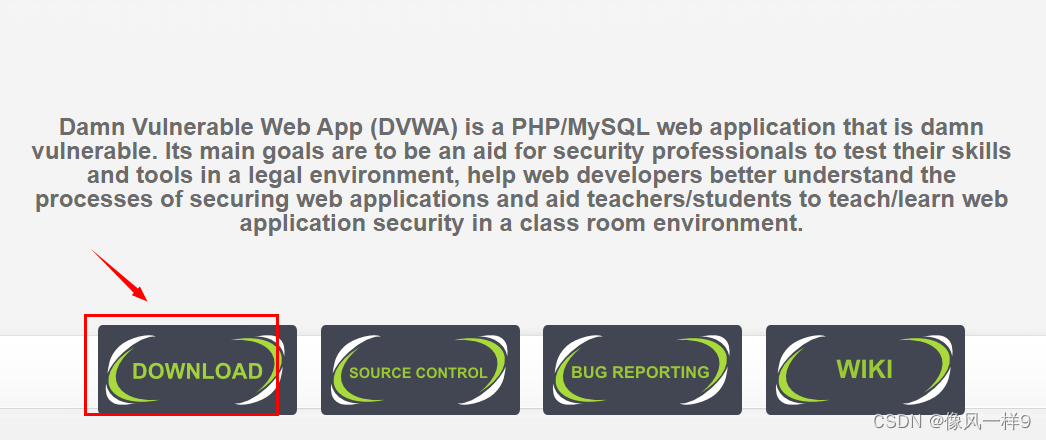

(1)下载:访问官网https://dvwa.co.uk/,在页面下方此处进行点击进行下载。

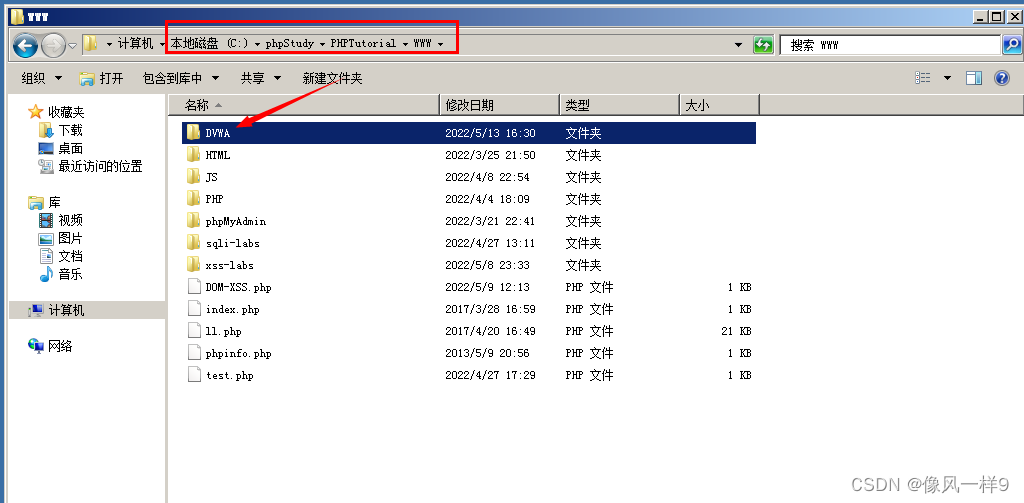

(2)解压文件该压缩包,建议将加压后的文件夹重命名为DVWA,短些方便将来访问。

(3)将DVWA文件夹复制粘贴到phpstudy网站根目录WWW文件夹下,如我的:C:\phpStudy\PHPTutorial\WWW

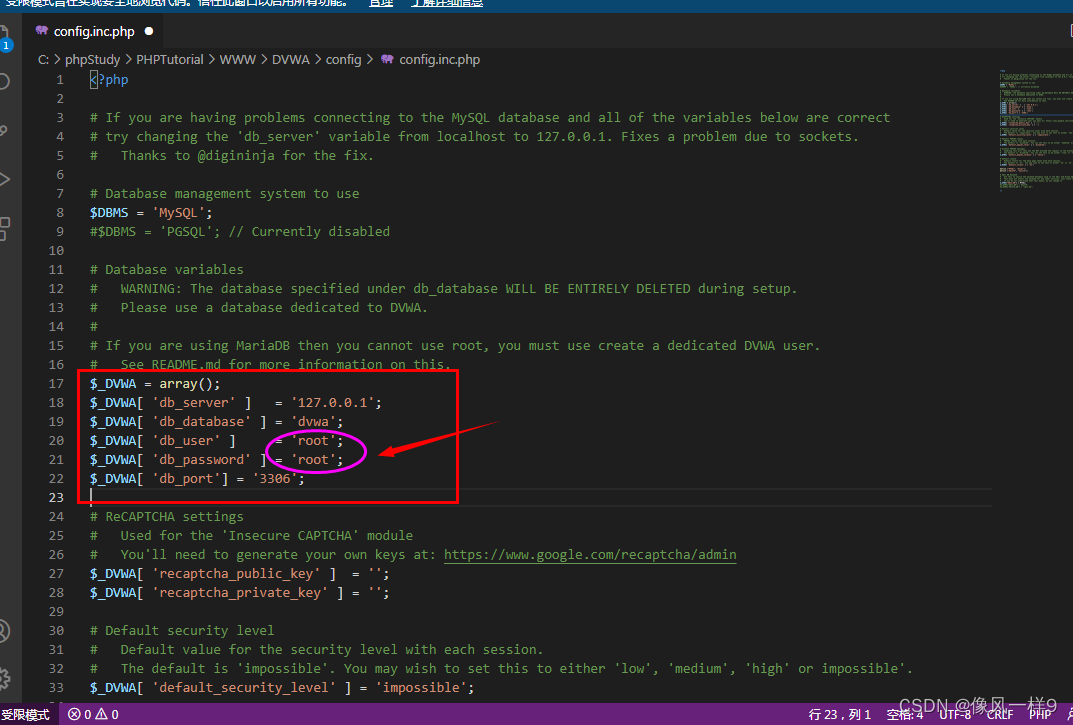

(4)在DVWA\config文件夹下,将config.inc.php.dist复制一份并命名为config.inc.php,打开config.inc.php,按下图修改。

$_DVWA[ 'db_server' ] = '127.0.0.1'; #数据库地址

$_DVWA[ 'db_database' ] = 'dvwa'; #数据库名称

$_DVWA[ 'db_user' ] = 'root'; #数据库用户名

$_DVWA[ 'db_password' ] = 'root'; #数据库密码

3 验证DVWA安装结果

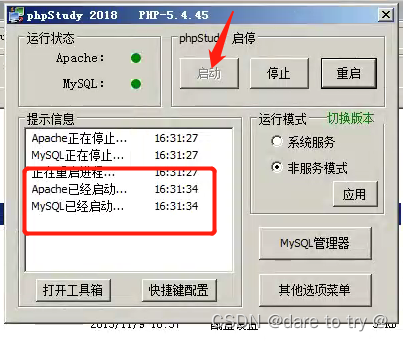

(1)在虚拟机中,打开phpstudy,并启动。

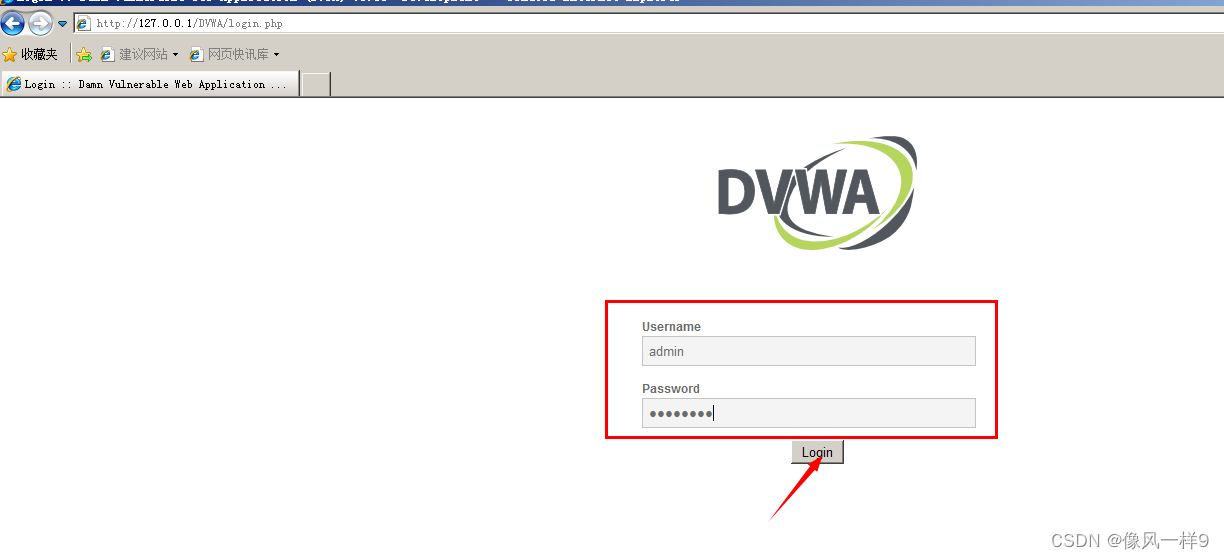

(2)在虚拟机中,打开浏览器,输入127.0.0.1/DVWA即可看是访问该漏洞平台。登录账号默认是admin,密码是password。(在出现这个页面前还有一个页面提示哪些功能安装成功哪些安装失败的,重现不了了,有些失败的在后续遇到再补充完善吧。)

(3)登录后可以看到以下界面,左侧就是一个个漏洞关卡,在这可以设置难度,共有4个难度。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?