1.计算机规模

增大传输距离

#同轴电缆

优点:耐用性好,抗电磁干扰强

缺点:传输效率低,155Mb/s,造价成本高

#双绞线

线序:

T568A:白绿、绿 白橙、蓝 白蓝、橙 白棕、棕

T568A:白橙、橙 白绿、蓝 白蓝、绿 白棕、棕

水晶头型号:RJ45 RJ11(电话线的头)

双绞线的分类:

屏蔽双绞线、

非屏蔽双绞线----优点:造价低 缺点:传输距离只有100米

#光纤

结构:纤芯是玻璃纤维

单模光纤5KM 多模光纤2KM

优点:传输距离远,传输速率高(40Gb/s),被广泛应用

缺点:造价高,要和配套光膜块使用,易弯折

#无线传输介质:蓝牙,红外线

增加接入的设备

#总线型:

优点:通讯线路利用率特别高,组网结构简单

缺点:安全性低; 同一时刻只能两个节点相互通信; 通讯线路故障,会造成网络的瘫痪

#星型

优点:组网结构简单; 中心节点有监控功能,可以监控整个网络

缺点:通讯需要通过中心节点转发,降低安全性; 不容易扩充节点数量; 中心故障,会造成网络的瘫痪

#环形(首尾相连)

优点:组网简单

缺点:网络的节点故障越多,问题就越严重; 不容易增加节点

#树形结构(层次化的星型结构)

优点:容易扩充节点数量

缺点:最高层的节点故障,造成的问题越严重; 可靠性差

#网状结构(所有节点两两互联)

优点:可靠性好

缺点:不容易增加新节点

2.网络设备

2.1集线器

#集线器内部相当于一根线

###集线器的所有连接就是一个冲突域

#特点

集线器内部为总线型结构,是一种共享型介质

任意时间只有两台设备能通信,占用通信线路

工作在物理层,没有寻址能力,所有数据广播转发

#MAC地址格式:由48位二进制组成

#冲突问题:同一时间都想要发送数据

冲突域:形成冲突的范围

解决方法:CSMA/CD 带载波侦听的 多路访问 冲突检测(如下)

当侦听不到载波时说明线路空闲;当两台主机同时发数据导致冲突时所有主机停止发送,等待随机退避时间;退避期满的主机首先开始发送

2.2网桥

将冲突域隔开,既每个网桥接口为一个冲突域

#网桥内部有站表,记录站地址(主机地址)和接口的联系

2.3交换机

#工作在2层

#多接口网桥,每个接口都能隔离冲突域,MAC地址表自主学习

#MAC地址表形成过程:

1.初始状态,交换机的MAC地址表是空的

2.主机1向主机2发送数据帧,同时交换机学习源MAC地址,因地址表为空,所以广播

3.交换机其他主机会收到数据但丢弃,主机2向主机1回复。将数据桢转发交换机

4.交换机查到对应地址表,进行单播转发,同时学习主机2的源MAC地址

#MAC地址表的特点:

MAC地址表的老化时间是300S #<---

一个MAC地址只能对应一个接口,一个接口可以对应多个MAC地址

MAC地址的洪泛攻击----造成最严重的后果是使交换机卡死

#交换机的分类

二层交换机:转发数据

三层交换机:转发数据,承担一些路由的功能

#转发数据的形式

单播

组播

广播

2.4路由器

#特点:提供路由,转发数据,隔离广播域,工作在三层

IP地址是逻辑地址,不唯一,表示不同的广播域

#ARP协议:地址解析协议,根据已知的IP地址解析出相应的MAC地址

#ARP的工作原理:

1.组网完成时,ARP表是空的

2.主机1寻找主机2的MAC地址会先广播,发送包ARP REQUEST,所有主机进行对比IP地址

主机A 主机B

发送端:源MAC:主机A 目标MAC:全F 源IP:主机A 目标IP:主机B

3.若数据IP和自己IP一致,则回复主机1,此时包为ARP REPLY,告知自己的MAC地址,同时主机2学习主机1的IP和Mac,写入ARP表中

#总结:广播请求,单播回复

ARP表特点:老化时间:180秒

#ARP表分类

正向ARP:根据已知IP解析MAC

反向ARP:根据已知MAC解析IP

免费ARP:自我介绍,地址冲突

#路由器的工作原理

主机A 主机B

发送端:源MAC:主机A 目标MAC:网关 源IP:主机A 目标IP:主机B

接收端:源MAC:网关 目标MAC:主机B 源IP:主机A 目标IP:主机B

###转发数据前会先发送ARP请求,然后再转发IP数据###

IP地址

IP地址分类:

A类:0-126,可用IP地址为2^24-2

B类:128-191,可用IP地址为2^16-2

C类:192-223,可用IP地址为2^8-2

D类:224-239,用于组播地址

E类:240-255,保留地址

#特殊地址

127.0.0.0-127.255.255.255.254---环回地址

全为0的地址:0.0.0.0-----没有IP地址,也可以代表任意地址

全为1的地址:广播地址

主机位全为0的地址:代表一个网段

主机位全为1的地址:代表网段的广播地址

169.254.0.0/16 运营商的自动私有地址

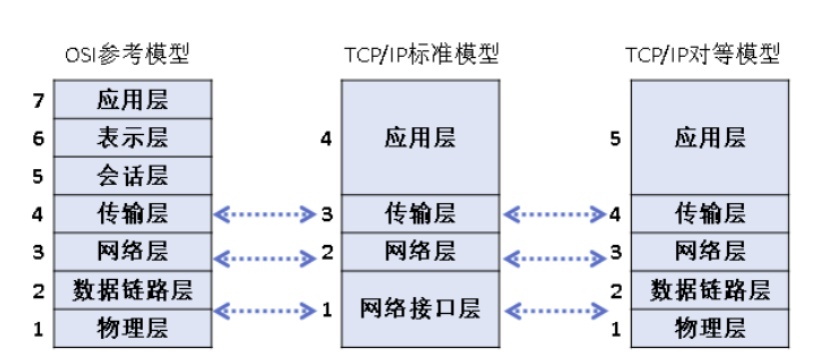

3.参考模型

3.1 OSI参考模型

OSI参考模型---开放系统互连参考模型---OSI/RM

应用层 抽象语言–>编码

表示层 编码–>二进制

会话层 应用的内部地址(无标准)----建立、维护、拆除通信双方的回话号(session id)

传输层 分段+端口号 TCP/UDP协议

网络层 路由器 逻辑寻址(IP地址寻址)

数据链路层 逻辑链路控制层LLC(校验)+介质访问控制层MAC

功能:MAC寻址,封装成帧,差错检测,流量控制

#########LLC子层:逻辑链路控制子层,为数据的传输提供一个可靠性的保证,减少数据帧出现丢失、重复、失序

#########MAC子层:媒体接入控制子层,负责识别网络层的协议

物理层 硬件,传输电信号、比特流

OSI分层的好处:

各层协作,完整的传输数据

各层功能独立,能快速定位故障问题

3.2 TCP/IP参考模型

TCP/IP参考模型-----传输控制协议/互联网协议

#TCP协议的特点:

面向连接、可靠协议;

有流量控制机制;

保证数据的完整性;

进行数据分段;

模型类型及区别:

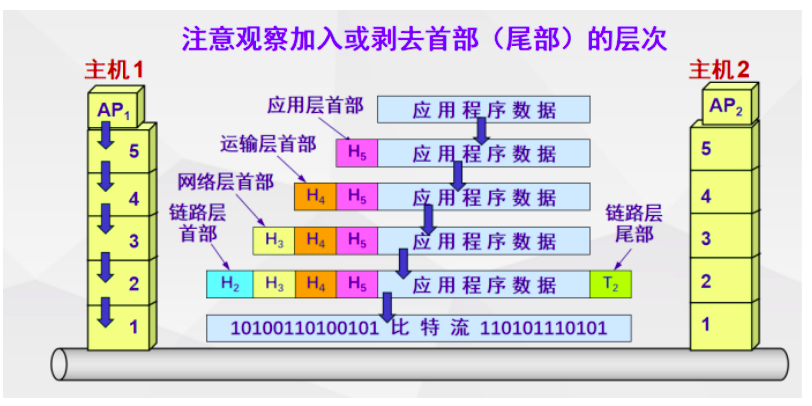

通讯过程(封装与解封装):

^^^^^^^^^数据链路层不仅有头部还要加尾部^^^^^^^^^^^^

##PDU:协议数据单元:各层的单位:

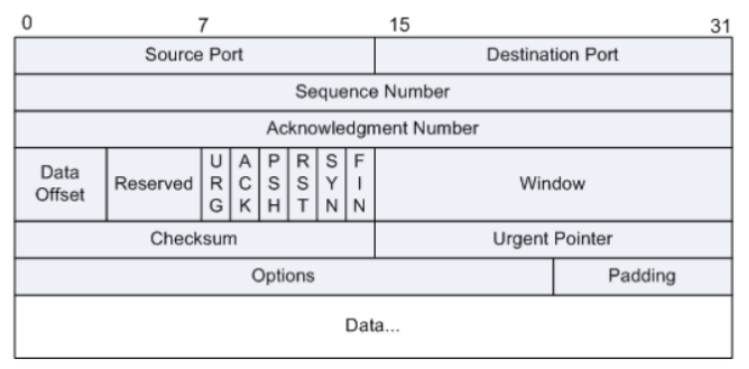

(1) TCP/IP协议簇及抓包分析

TCP协议-----传输控制协议

##头部:固定的头部长度20字节,范围:20-60字节

source port:源端口

destination port:目标端口

sequence number(seq):序列号,标识本机发送的数据报文的编号

acknowledgment number(ack):确认号

data offset:数据偏移,标识数据‘分段’在完整数据中的位置 #####(分段)

window(win):窗口,通告本机的接受能力

checksum:校验和

urgent pointer:紧急指针

options:可选项

padding:填充

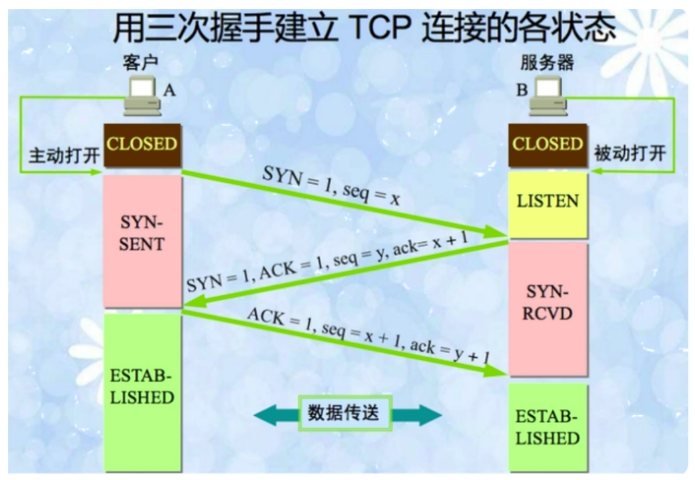

(2)TCP的三次握手

#SYN:标志连接的建立

#ACK:标志着对 对方消息的确认

1.客户端先向服务端发送一条端口数据包,syn=1标识请求建立连接,seq=x是发送的序列号

2.服务端向客户端回复一条端口数据包,ACK=1是确认标识位,seq=y服务端发送的序列号,ack=x+1表示确认接受到了上一条包的数据

3.客户端再向服务端发送端口数据包,表示收到上一条信息

4.建立连接

###如若发生丢包未接收到回复,则继续发送上一条的数据包

(3)TCP的四次挥手

#FIN :标志着断开链接

1.客户端发送断开连接请求数据,FIN=1是断开连接标识位,seq=u包的序列号

2.服务器端回复客户端数据包,seq=v服务端发送包的序列号,ack=u+1确认收到上条数据包的信息

3.服务端向客户端发送断开连接数据,FIN=1是断开连接标识位,seq=w服务端发送包的序列号,ack=u+1确认收到上条数据包的信息

4,客户端回复服务器端数据包,seq=u+1 == 上条数据的ack 表示客户端发送包的序列号,ack=w+1 == 上条数据的seq值+1 表示确认收到上条数据包

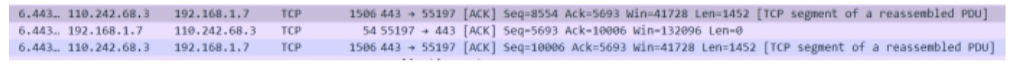

(4)TCP确认重传机制

- Ack=上一次的seq+上一次的len

- seq=上一次的Ack

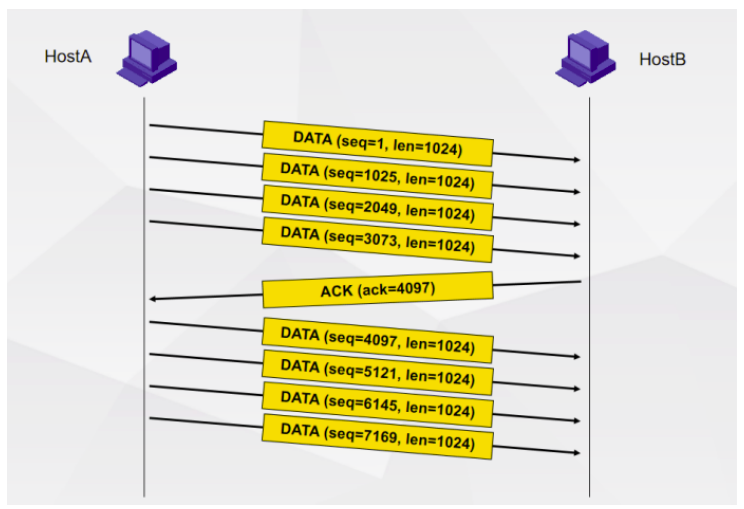

#滑动窗口机制:

通过窗口大小,通告本机的接收能力,从而实现流量控制

#完整性校验机制:

通过checksum字段,实现对数据完整性的校验

3.3 UDP协议

头部:

length:在传输层整体数据的长度(UDP头部+从应用层传输的数据长度)

UDP特点:

无连接、不可靠协议,传输数据时,尽最大努力交付

没有流量控制机制;

使用场景

对传输效率要求高,准确性要求低的场景(聊天、直播)

3.4 IP协议

网络层事实上的,标准的、唯一的协议

IP头部格式:

version:版本(IPV4 IPV6)

##IHL:IP的头部长度,IP头部的固定长度20字节

type of service:服务类型,标识业务的优先级

##total length:总长度=IP头部长度+从传输层传下的数据长度

identification:标识,区分网络上不同的IP数据

flages:标志位,是否分片

DF:DF=1,表示不分片

MF:MF=1,表示分片

##fragment offset:片偏移,表示该IP包在该片分组中的位置

time to live:生存时间,经过路由器的数量,#每经过一个路由器TTL值减1

protocol:协议,表示从上层板传下来的数据所使用的协议

header checksum:头部校验和

source address:源地址(源IP地址)

destination address:目的IP地址

- tcp分段和IP分片

TCP分段:MSS ---最大数据分段长度,1480字节

IP分片:MTU-----最大传输单元,1460字节

-----------------------------------------------------

IP分片的原因:受到二层 数据链路层种 MTU(最大传输单元)的影响。

MSS值:基于双方的MTU提前进行商议,得出一个双方都能接收的值。

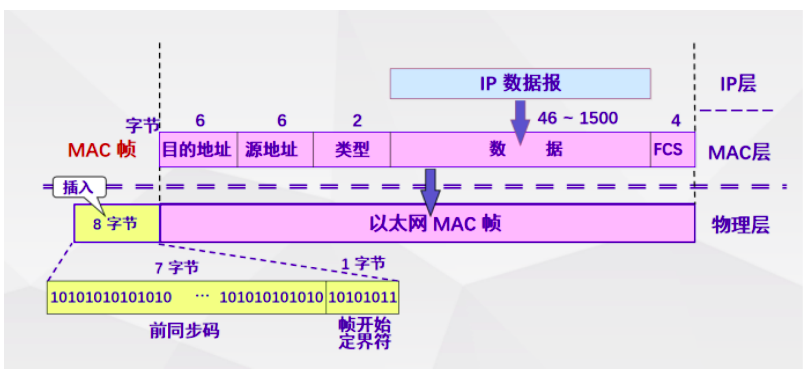

3.5 以太网二型帧协议

头部:

FCS:MAC帧的尾部,帧校验序列

帧开始定界符:标识数据帧的开始

802.3桢

IEEE802.3数据链路层分类:

-

LLC层:负责分片和提供帧类型号(802.2协议实现的),多路复用、流量控制、差错检测

-

MAC层:负责正常的MAC地址和前导码的作用

同步字段(Preamble):同步发送端和接收端的时钟频率

帧开始定界符(SOF):表示帧数据的开始位置

目标MAC地址字段(Destination Address):目标主机的MAC地址

源MAC地址字段(Source Address):发送数据的主机的MAC地址

帧长度(Length/Type):从本字段以后的本数据帧的字节数

数据字段(Data):数据区最小46个字节,最大1500个字节。如果不够这个字节数的数据,则需要填充。

帧校验字段(FCS):保证数据帧帧在传输过程中的安全性

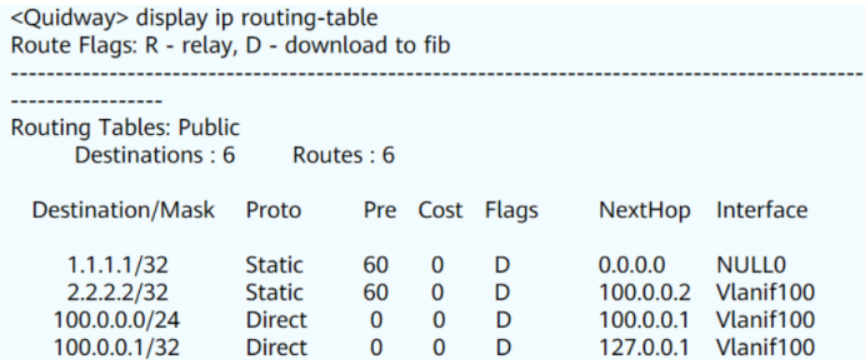

4.静态路由

4.1基本信息

#Proto(Protocol): 协议,路由的协议类型

Direct: 直连路由协议

静态路由协议: static

动态路由协议:

RIP.路由信息协议

OSPF:开放式的最短路径优先协议

#Pre(Preference):优先级,协议的优先级,取值范围: 0-255,值越小,优先级越大

Direct: 0

static: 60

RIP: 100

ospf:内部优先级:10

外部优先级:150

Cost:路由开销,当到达同一目的地的路由优先级相同时,用COST值去衡量哪条路径最优,常见的cost值:跳数、带宽、时延

Flags:标志位

NextHop :下一跳,表示对于本路由器而言,到达该路由指向的目的网络的下一个地址,指明了数据转发的下一个设备

Interface: 表示此路由的出接口,指明数据将从本路由器的哪个接口转发出去

4.2非直连路由转发过程(属于静态路由)

-

最长掩码匹配原则

###(路由条目的掩码长,不一定和目标的就相同)

###(路由条目的掩码长,不一定和目标的就相同) -

缺省匹配

-

无法匹配,则丢弃

4.2静态路由的分类

定义:手工配置,适用于小规模网络

1.缺省路由:

一般配置在网络的出口设备,目的使网中的所有流量通过这个出口设备转发至外网

一条不限定目标的路由条目,路由器查表时,在查询完本地所有的直连、静态、动态路由后,若依然没有可达路径才使用该条目;

2. 等价路由:

去往同一目的的路由,来源相同,开销相同。优先级相同,下一跳不同

3. 浮动路由(做备份)

去往同一目的地的路由,来源相同,开销相同,优先级不同,下一跳不同

去往同一目的地的路由,来源相同,开销不相同,优先级相同,下一跳不同

4. 环回口(逻辑接口)

模拟一个至多个pc

5. 路由汇总

一组具有相同前缀的路由汇聚成一条路由,从而达到减小路由表规模以及优化设备资源利用率的目的

6. 路由黑洞

路由汇总不精确导致

7、空接口防环路由–--缺省路由与路由黑洞**相遇**,必然出现环路;

可以在黑洞路由器上,编辑到达汇总网段的空接口路由来避免环路

5.动态路由

-

动态路由协议的优点:实时基于拓扑的变化而进行路由表的收敛

-

动态路由协议的缺点:

- 额外的占用硬件资源

- 安全风险

- 选路错误的风险

动态路由的分类

基于AS进行分类

- IGP内部网关协议

- EGP外部网关协议

AS:自制系统

# 标准编号

公有编号:1-64521

私有编号:64521-65535

AS之内运行的IGP路由协议:RIP OSPF ISIS EIGRP

AS之外运行的EGP路由协议:BGP

IGE协议的分类

-

基于更新时携带的子网掩码

- 有类别-----无掩码

- 无类别-----子网掩码

-

基于工作特点进行分类

- DV距离矢量:RIP、EIGRP(思科专有)--------邻居间共享路由表

- 算法:贝尔曼福特算法

- LS链路状态: OSPF、 ISIS --------邻居间共享拓扑信息

- 算法:SPF算法

- DV距离矢量:RIP、EIGRP(思科专有)--------邻居间共享路由表

RIP

RIP路由动态协议------标准的距离矢量协议

#特点:

基于UDP 520 端口分作

使用条数作为开销值(COST)

周期更新和触发更新

有V1和V2两个版本

V1和V2版本的区别 :

-

V1为 有类别路由协议-----不携带子网掩码;不支持子网划分/汇总

V2 为 无类别路由协议-----协携带网掩码;支持子网划分/汇总

-

V1是广播更新 255.255.255.255

V2是组播更新 224.0.0.9

-

V2支持手工认证(通讯会被加密,增加安全性)

# 需在对应接口进行配置加密

[R1-GigabitEthernet0/0/0]rip authentication-mode md5 usual cipher admin123

周期更新的意义

-

保活 (每30s发一次,一共发送6次)

-

没有确认机制

-

周期更新+共享路由表的机制+异步更新 极其容易出环

RIP的破环机制:

1.水平分割----从此口入不从此口出(在直线型拓扑中避免环路,其主要作用是控制重复的大量更新)

2.最大跳数为15跳

3.触发更新:毒性逆转水平分割

4.抑制计时器:

RIP的宣告

只能进行主类宣告 基于宣告的主类网段 找到属于该网段的接口

1.激活借口--收发rip信息

2.该接口的信息可以共享给邻居

OSPF

开放式最短路径优选协议

OSPF路由动态协议------无类别链路状态IGP动态路由协议

基本信息

Ospf路由器优先级:域内路由条目优先级10,域外150

- 每==30min==进行一次周期更新

- 需要结构化的部署—区域划分 地址规划

ospf协议的特点

1、没有跳数限制

2、使用组播更新变化的路由和网络信息

224.0.0.6:DR和BDR的组播接收地址,

224.0.0.5:指网络中所有运行OSPF协议的路由器

3、路由收敛速度快

4、以cost作为度量值

5、有效避免环路问题

6、在互联网上被大量使用,是应用最广泛的路由协议

路由器角色

AS:自治系统,同一个自治系统内的路由器的AS编号是一样的

IR:内部路由器,所有接口都在一个区域内

BR:边界路由器,连接多个区域

ABR:区域边界路由器

ASBR:自治系统边界路由器,连接其他的大的区域

区域划分规则

-

星型结构

骨干区域为0 ,大于0位非骨干区域,所有区域必须接到骨干区域上

-

ABR-----域间路由器

两个区域互联时,必须要存在ABR—同时工作在两个区域的路由器

Ruter-ID

- Router-ID------用于在一个OSPF域中 唯一的标识一台路由器

-

Router-ID 可以通过手工配置的方式生成

-

使用系统自动配置(自动选举)的方式

- 环回接口:IP地址最大的

- 物理接口:IP地址最大的

-

COST值

COST=开销值=参考带宽/接口带宽;

默认参考带宽为100M,整段路径的COST值最小为最佳。

若接口带宽大于参考带宽,度量值为1,将可能导致选路不佳,故在接口带宽大于参考带宽的网络中,可以进行人为修改参考带宽。

DR/BDR选举

DR/BDR选举原因:广播网络中交换路由信息能高效有序进行

选举规则:

一:自动选举DR和BDR

网段上Router ID最大的路由器将被选举为DR,第二大的将被选为BDR.

二:手动选举DR和BDR

1:优先级范围为0~255,数值越大,优先级越高,默认为1

2:如果优先级相同,则需要比较Router ID

3:如果路由器的优先级被设置为0,他将不参与DR和BDR的选举

关系状态:

DRother与DR建立邻接关系

DRother与BDR建立邻接关系

DR与BDR建立邻接关系

DRother与DRother建立邻居关系

注:DR没有抢占性,当DR出现故障的时候,BDR会成为新的DR,当BDR挂掉的时候,重新选举DR和BDR

宣告

宣告:1激活 2.传递路由或拓扑 3.区域划分

在ospf的宣告中,必须使用反掩码

拓展配置

精确宣告:

[R1-ospf-1-area-0.0.0.0]network 192.168.1.1 0.0.0.0(0.0.0.7)

IP地址 反掩码

网段(范围)宣告:

[R1-ospf-1-area-0.0.0.0]network 192.168.1.32 0.0.0.31

网段 反掩码

宣告网段不能使用0.0.0.0反掩码

ospf的数据包类型

- hello包------10秒一发

- 用于邻居间的发现,关系建立和周期保活

- LSDD包

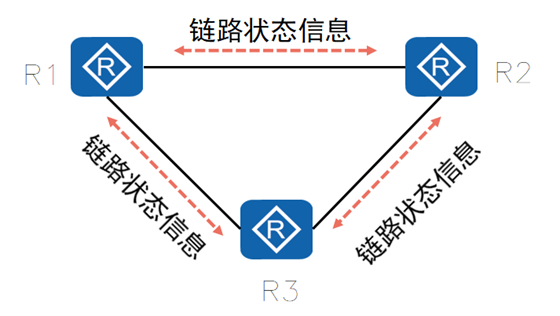

- 链路状态数据库表述包 用于携带本地的数据库目录

- LSR包

- 链路状态请求包 ,在查看完对端邻居的DD包后,基于本地位置的LSA(链路状态通告,就是具体的路由或者拓扑信息)进行信息查询 ,随后去索要未知的LSA。

- LSU包

- 链路状态更新包 , 用于携带各种LSA信息

- LSACK包

- 链路状态确认包 ,用于确认收到对方的信息

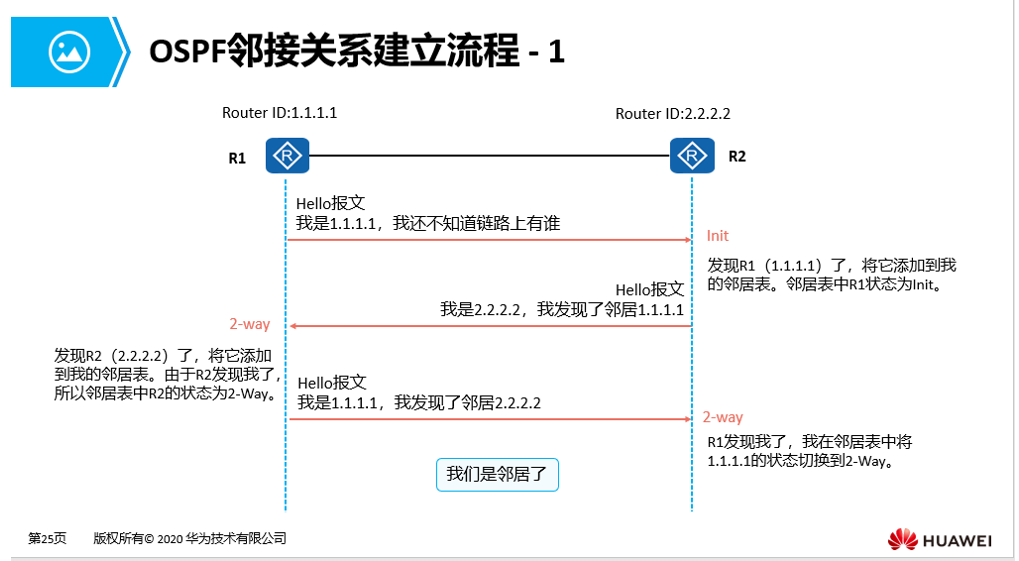

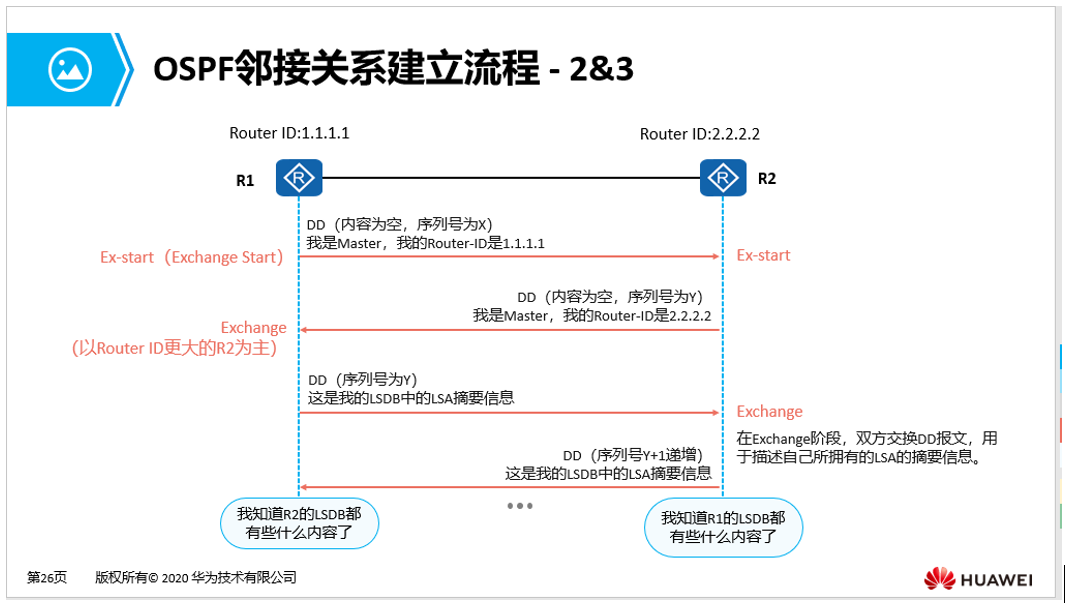

ospf的状态机

- Down状态: 表示未被激活的状态,一旦从本地发出hello包则进入下一个状态机

- Init状态: 表示处于 初始化的状态

- Tow-Way状态: 双向通信建立,建立了邻居关系

###匹配条件:在点到点的网络类型中将会直接进入下一个状态机;在MA网络中,将进行DR/BDR的选举;所有非DR/BDR的设备不能进入下一个状态机

- Exstart 状态:预启动 使用不携带数据库目录信息的DD包进行主从选举,RID数值大为主,优先进入下一个状态机

- Exchange 状态 :准交换 携带具体数据库目录信息的DD包进行目录交换 ,需要ACK确认

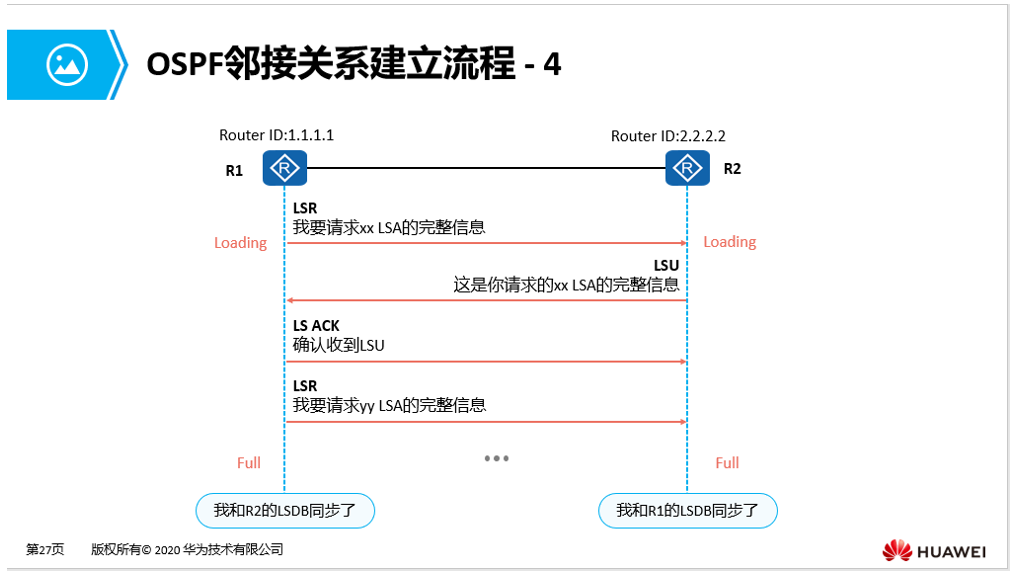

- Loanding 状态:加载 在查看完对端邻居的DD包后使用,使用LSR来询问本地位置的LSA信息,对端使用LSU进行回包,本地还需要使用ACK包进行确认

- FULL状态 :转发 邻接关系正式建立的标志

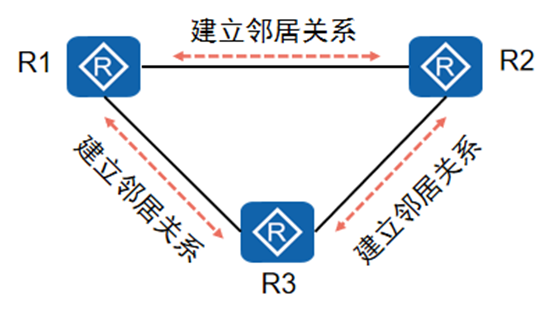

ospf的工作过程

邻居:刚认识的状态

邻接:邻居关系的升华,对彼此完全了 解

建立邻居

- (1)确认可达性,建立邻居

Router ID:标识路由器的身份

格式:点分十进制格式

手工配置:ospf 1 router-id 1.1.1.1

自动选举:

环回接口:IP地址最大的

物理接口:IP地址最大的

建立邻接关系

- A向邻居路由器B发送DBD报文,通告本地LSDB(链路状态数据库表)中所有的LSA(链路状态通告)的摘要信息

- B收到DBD报文后,与本地的LSDB做对比,向A发送LSR(链路状态请求)报文,请求对方发送自己需要的LSA的完整信息

- A收到LSR后,把对方所需要的LSA的完整信息打包成一条LSU报文,发至B

- B收到LSU(链路状态更新报文)后,向它的对方A回复LSAck报文,进行确认。

完整信息同步

完全邻接关系建立,LSDB表和 OSPF路由表形成

结构突变:

- 新增一个网段 直连新设备而新增的网段 ,直接使用更新包告知邻接关系 需要ack确认

- 断开一个网段 直接使用更新包 告知邻接关系 需要ack确认

VLAN

VALN技术:交换技术,虚拟局域网技术

VLAN作用及特点

- 限制广播域:广播被限制在一个VLAN内,节省了带宽,提高了网络处理能力

- 增强安全性:不同VLAN内的报文在传输时是相互隔离的,即一个VLAN内的用户不能和其它VLAN内的用户直接通信。(不同vlan的用户要经过三层设备通信)

- 提高了网络的健壮性:故障被限制在一个VLAN内,本VLAN内的故障不会影响其他VLAN的正常工作。

- 灵活构建虚拟工作组:用VLAN可以划分不同的用户到不同的工作组,同一工作组的用户也不必局限于某一固定的物理范围,网络构建和维护更方便灵活。

VLAN的基本概念

vlan标签:

是交换机能够分辨不同的VLAN报文,与要在报文中添加表示VLAN信息的字段

IEEE 802.1Q协议规定,在以太网数据帧的目的MAC地址和源MAC地址字段之后、协议类型字段之前加入4个字节的VLAN标签(又称VLAN Tag,简称==Tag==),用以标识VLAN信息。

设备利用VLAN标签中的VID来识别数据帧所属的VLAN,广播帧只在同一VLAN内转发,这就将广播域限制在一个VLAN内

常用设备收发数据帧的VLAN标签情况:

在一个VLAN交换网络中,以太网帧主要有以下两种格式:

- 有标记帧(Tagged帧):加入了4字节VLAN标签的帧。

- 无标记帧(Untagged帧):原始的、未加入4字节VLAN标签的帧。

常用设备中:

- 用户主机、服务器、Hub只能收发Untagged帧。

- 交换机、路由器和AC既能收发Tagged帧,也能收发Untagged帧。

- 语音终端、AP等设备可以同时收发一个Tagged帧和一个Untagged帧。

为了提高处理效率,设备内部处理的数据帧一律都是Tagged帧。

链路类型

根据链路中需要承载的VLAN数目的不同,以太网链路分为:

- 接入链路

接入链路只可以承载1个VLAN的数据帧,用于连接设备和用户终端(如用户主机、服务器等)。通常情况下,用户终端并不需要知道自己属于哪个VLAN,也不能识别带有Tag的帧,所以在接入链路上传输的帧都是Untagged帧。 - 干道链路

干道链路可以承载多个不同VLAN的数据帧,用于设备间互连。为了保证其它网络设备能够正确识别数据帧中的VLAN信息,在干道链路上传输的数据帧必须都打上Tag。

接口类型

根据接口连接对象以及对收发数据帧处理的不同,以太网接口分为:

-

Access接口

Access接口一般用于和不能识别Tag的用户终端(如用户主机、服务器等)相连,或者不需要区分不同VLAN成员时使用。它只能收发Untagged帧,且只能为Untagged帧添加唯一VLAN的Tag标签。 -

Trunk接口

Trunk接口一般用于交换机的级联、路由器、防火墙等设备的子接口。它可以允许多个VLAN的帧带Tag通过,但只允许一个VLAN的帧从该类接口上发出时不带Tag(即剥除Tag)。 -

hybrid接口:

混合模式,华为交换机接口默认的模式,即可连接PC、连接交换机、路由器的接口,可以 放通多个vlan,可以手动配置哪个vlan带标签,哪个vlan不带tag

VLAN实现过程

同一交换机VLAN内的通信

数据从主机发出后,交换机会收到此数据帧,会给此数据帧打上一个vlan tag(tag中的vlan ID就是交 换机收到数据帧接口的vlan ID),此时数据帧变成了一个802.1q格式的帧。 交换机检查目标MAC地址的主机接口所属的vlan ID,如果此vlan ID与802.1q帧格式中的vlan ID一致, 则转发该数据帧,否则丢弃。

跨交换机的同一vlan的通信

数据帧从主机出来后会进入到交换机,交换机收到后会给此数据帧打上一个vlan tag(tag中的vlan ID 就是交换机收到数据帧接口的vlan ID),此时数据帧变成了一个802.1q格式的帧。 在发送端802.1Q格式的数据帧离开交换机时,带标签发送。 接收端的交换机收到后,交换机检查目标MAC地址的主机接口所属的vlan ID,如果此vlan ID与802.1q 帧格式中的vlan ID一致,则转发该数据帧,否则丢弃。

标签的添加/剥离

接受数据帧时:

-

当接受不带VLAN标签的数据帧是,Access接口、Trunk接口、Hybrid接口都会给数据帧打上VLAN标签

-

当接收到带VLAN标签的数据帧时,Access接口、Trunk接口、Hybrid接口都会根据数据帧的VID是否为其允许通过的VLAN(Access接口允许通过的VLAN就是缺省VLAN)来判断是否接收。

发送数据帧时:

- Access接口直接剥离数据帧中的VLAN标签。

- Trunk接口只有在数据帧中的VID与接口的PVID相等时才会剥离数据帧中的VLAN标签。

- Hybrid接口会根据接口上的配置判断是否剥离数据帧中的VLAN标签。

ACL访问控制列表

- 访问控制作用在出入接口上,匹配流量,之后产生动作---------只有允许和拒绝

- 定义感兴趣流量-------帮助其他的策略抓流量(与其他协议配合使用—nat…等)

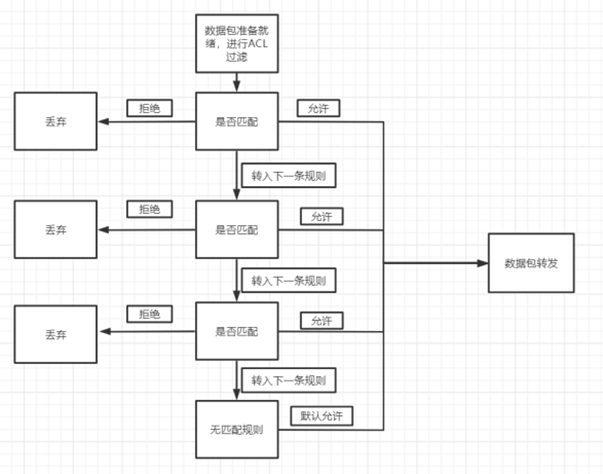

匹配规则:至上而下,逐一匹配,上条匹配按上条执行,不在查看下条。

若所有条件均与特征无关。 在思科的体系中,末尾隐含拒绝所有;在华为的体系中,末尾隐含允许所有

分类

标准:仅关注数据包中的源IP地址

由于标准ACL仅关注数据包中的源IP地址;故调用时要尽量靠近目标;避免对其他地址的访问造成误杀

- 标准ACL编号

- INTEGER<2000-2999> 标准ACL 编号

注:

一个编号 就是一张表,一张表可以容纳大量规则

[R2-acl-basic-2000]rule deny source 192.168.1.2 0.0.0.0

规定拒绝源IP为192.168.1.2

[R2-acl-basic-2000]rule permit source 192.168.2.0 0.0.0.255

允许放通192.168.2.0这个网段

- 匹配地址时,需要使用通配符

ACL的通配符与OSPF反掩码匹配规则相同;唯一区别在于通配符可以进行0 1穿插。

扩展:关注数据包中的源 目标 IP地址 协议号 或目标端口号

由于扩展ACL对流量进行了精确匹配,故可以避免误杀的情况, 因此,调用时,尽量靠近源,减少占用数据流量,

- 扩展ACL编号

- INTEGER<3000-3999> 扩展ACL编号

-

仅关注源/目标地址

[R1-acl-adv-3000]rule deny ip source 192.168.1.2 0.0.0.0 destination 192.168.3.2 0.0.0.0 规定 拒绝源IP 192.168.1.2 目标192.168.3.2 -

在关注源/目标IP地址的同时,再关注目标端口号

[R1-acl-adv-3000]rule deny tcp source 192.168.1.10 0.0.0.0 destination 192.168.1.1 0.0.0.0 destination-port eq 23 拒绝 192.168.1.10 向 192.168.1.1 的TCP协议中的端口号为23的行为

表制作完成后需到接口下调用,一个接口只能调用一张表

NAT网络地址转换

概述

-

解决IP地址不够用的问题

-

做公网地址和私网地址转换 ,实现内网到外网的访问

-

保护内网安全,增强企业内网的安全性。因为外网无法直接访问内部设备的私有IP地址

私网:由私网地址组成的网络,私有IP地址

私网地址:能重复使用的地址

-

A类:10.0.0.0-10.255.255.255 掩码:8位

-

B类:172.16.0.0-172.31.255.255 掩码:16位

-

C类:192.168.0.0-192.168.255.255 掩码:24位

-

工作原理

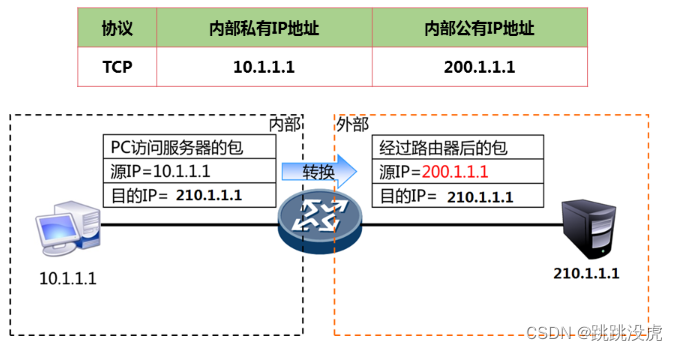

路由器对数据包进行地址转换,路由器在接收到内部数据包时将内部源IP地址转化为公有IP地址后在进行路由转发。

分类

静态NAT

- NAT表条目是通过手动配置的方式添加进去的

- 私有IP地址和公有IP地址是 1对1 的关系,不节省公网IP地址

动态NAT

- NAT表中的条目是 路由器出炉数据包 时自动形成的

- 基于NAT地址池 实现私有地址和公有地址之间的转换,比静态NAT更加节省公网IP

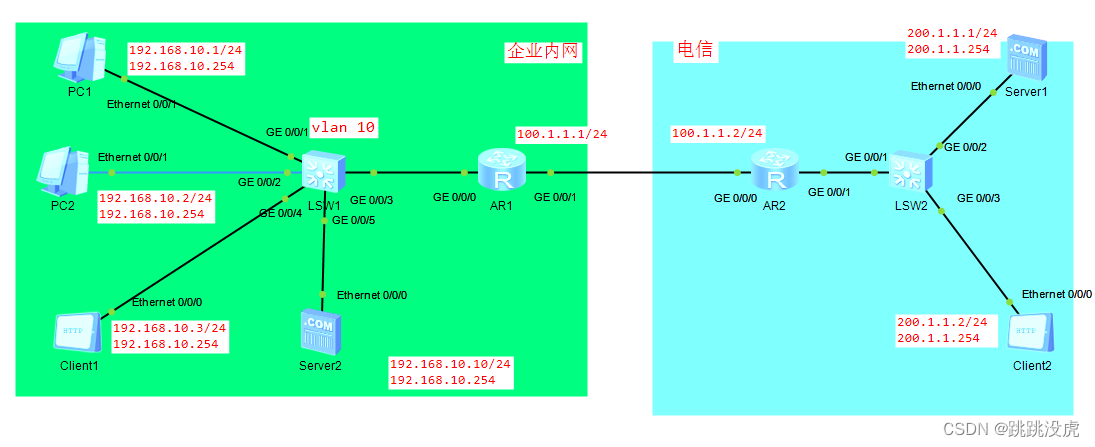

# 创建ACL,匹配内网需要上网的私有主机地址

[AR1]acl 2000

[AR1-acl-basic-2000]rule 10 permit source 192.168.10.0 0.0.0.255

[AR1-acl-basic-2000]quit

# 创建NAT地址池,专门用于地址转换的公网地址,

[R1]nat address-group 1 100.1.1.50 100.1.1.60

# 在边界设备的公网端口,配置动态NAT命名

# 通过NAT命令,将匹配私有地址的ACL和用于地址转换的公网地址结合起来

在g0/0/1端口发送数据流量时

对源头地址属于192.168.10.0/24的数据包(ACL 2000)进行地址转换(NAT)转换成地址池1中的公网IP地址

[AR1]interface gi0/0/1

[AR1-GigabitEthernet0/0/1]nat outbound 2000 address-group 1 no-pat

此时PC1/PC2都能与外网互通

静态和动态

NAPT

基于端口的动态NAT技术,将私有IP地址和端口号与公网IP地址和端口号做一个映射,解决IP不够用问 题

-

内网访问外网时,不会受到IP地址数量少的限制,不会出现网络时有时无

-

在转换IP地址的同时,还转换“端口号”

-

私有地址:公有地址 = 多:1

-

优点:非常节省公网IP地址

EasyIP-最简单的PAT

如果企业规模很小,经费有限。大概率上企业可能仅仅购买1个公网IP地址。在这种情况下,我们想要实现内网多个主机同时上网的话,就只能用“配置在公网接口”上的这个IP地址进行 NAT 转换。

- 将ACL 匹配的数据, 在发送出去的时候, 源IP地址转换为“*该接口的*”公网IP地址

- 购买一个公网IP地址,同时实现外网互联以及“地址转换”

- 私有地址:公有地址 = 多:1

- 优点:非常节省公网IP地址

NAT Server

如果想要实现外网到内网的访问那么必须得在公司的边界设(R1)上,提前设置“nat转换条目”并且这种条目,仅仅允许某一种特定的业务的流量。

- 企业内部有一个 web 服务器,私有IP地址 192.168.10.10/24

- 希望互联网用户,通过浏览器,访问公网地址 100.1.1.20 ,就可以获得我们公司内部的 web 服务器的网站

转换过程

-

数据包从内网到外网

- 怎么转换:私有→公有

- 转换对象:源IP地址

- 再查NAT表,实现地址转换

- 先查路由表,为了确定出端口

-

数据包从外网到内网

- 先查NAT表,实现地址转换

- 再查路由表,确定去往内网主机的端口

- 转换对象:目标IP地址

- 怎么转换:公有→私

. vrp网络设备命令⭐⭐⭐⭐⭐

基本命令

<Huawei>用户模式,只能做一些查看的操作

<Huawei>system-view # 进入系统模式

[Huawei] 系统模式

基本命令操作

[Huawei]sysname R1 #修改设备名称

[R1]interface GigabitEthernet 0/0/0 #进入接口模式,配置IP地址

[R1-GigabitEthernet0/0/0]

[R1-GigabitEthernet0/0/0]ip address 192.168.1.254 24 #配置IP地址

quit: #返回上一个模式

<R1>save # 保存当前配置

常见的查看操作

#常见的查看操作

<Huawei>display version # 查看版本信息

<Huawei>display current-configuration #查看本设备当前的配置

<Huawei>dis mac-address #查看MAC地址表

[Huawei]display ip interface brief #查看接口摘要

[Huawei]display ip routing-table #查看路由表

[Huawei]display ip routing-table protocol static #查看静态路由条目

# ospf:

[R4]dis ospf peer brief #查看邻居简表

[R4]dis ospf peer #查看邻居详细信息

[R4]dis ospf lsdb #链路状态数据表

[r1]dis ip routing-table protocol ospf #查看ospf路由表数据

#Vlan

[SW1]dis port vlan active #查看交换机端口所属vlan

静态路由

# 添加路由条目

ip route-static 目标网段 掩码 下一跳IP

# 防环路由 (子网汇总就配置此命令)

ip route-static 自己汇总网段 掩码 NULL 0

# 浮动静态路由(修改优先级)

ip route-static 目标网段 掩码 preference 下一跳 61

# 跟踪路由(查看每一跳)

tracert 目标IP地址

动态路由

RIP

# RIP v1版本

[R1]rip 1 #创建rip进程 为1 仅具有本地意义

[R1-rip-1]version 1 #选择版本1

# 宣告 只能进行主类宣告,基于宣告的主类网段

[R1-rip-1]network 1.0.0.0

# RIP v2版本

[R1]rip 1 #创建rip 进程为1

[R1-rip-1]version 2 #选择版本2

[R1-rip-1]undo summary # 关闭自动汇总, 若不关闭,RIPV2将会使用主类长度的掩码进行发送路由,关闭路由汇总后,将携带接口精确的掩码来发送路由。

[R1-rip-1]network 1.0.0.0 #宣告

## 扩展配置

# RIP V2 的手工汇总:(进入对应接口汇总下发)

[R2-GigabitEthernet0/0/0]rip summary-address 192.168.1.192 255.255.255.192

# RIP V2 的手工认证: (进入对应接口汇总下发)

[R1-GigabitEthernet0/0/0]rip authentication-mode md5 usual cipher admin123

# 被动接口----静默接口---一般用于客户端网关处

[R1-rip-1]silent-interface GigabitEthernet 0/0/1

# 缺省路由

[R3-rip-1]default-route originate #从源头给网络中其他路由自动下发一条缺省路由

OSPF

# 开启OSPF协议

[R1]ospf 1 router-id 1.1.1.1 #同时加上router-id

[R1-ospf-1]area 0 #区域

[R1-ospf-1-area-0.0.0.0]network 192.168.1.1 0.0.0.0 #宣告所在区域的网段

ip地址或者网段 反掩码

#汇总

[R3-ospf-1-area-0.0.0.0]abr-summary 192.168.1.0 255.255.255.128 # 做区域汇总,减少ospf路由表数量

# 汇总后配置防环

[R3]ip route-static 自己汇总网段 掩码 NULL 0

# 源头下发缺省

[R4-ospf-1]default-route-advertise always #强制给网络中运行OSPF协议的路由器下发一条默认缺省

# 重置进程

<R2>reset ospf process #重置ospf进程,可以手动指定自己想要的RID

# 接口认证

[R3-GigabitEthernet0/0/1]ospf authentication-mode md5 1 cipher wdy12345

# 区域认证

[R1-ospf-1-area-0.0.0.0]authentication-mode md5 1 cipher admin12345

# 注:接口认证优先级高于区域认证

# DR/BDR选举(修改选举的优先级,0不参与选举)

[R2-GigabitEthernet0/0/0]ospf dr-priority 0 更改路由接口优先级

VLAN

# 关闭日志信息

<SW1>undo terminal monitor 关闭系统监视信息

[SW1]dis port vlan active #查看交换机端口所属vlan

# 将接口划分到Vlan中

[SW1-GigabitEthernet0/0/2]port link-type access #设置接口类型

[SW1-GigabitEthernet0/0/2]port default vlan 10 #定义此接口的vlan

[SW1-GigabitEthernet0/0/5]port link-type trunk #定义此接口的出方向为trunk链路

[SW1-GigabitEthernet0/0/5]port trunk allow-pass vlan all #定义此接口可放通所有vlan帧型

# 路由器子接口配置

[R1-GigabitEthernet0/0/0.10]ip add 192.168.10.254 24 #配置子接口ip地址

[R1-GigabitEthernet0/0/0.10]dot1q termination vid 10 #将数据封装成802.1Q的帧

[R1-GigabitEthernet0/0/0.10]arp broadcast enable

# 交换机虚接口(vlanif)

[SW1]int Vlanif 10 进入vlanif虚接口配置vlan的网关地址

[SW1-Vlanif10]ip add 192.168.10.254 24

ACL

[R2]acl ?

INTEGER<2000-2999> # 标准ACL 编号

INTEGER<3000-3999> # 扩展ACL编号

# 标准ACL

[R2-acl-basic-2000]rule deny/permit source 192.168.1.2 0.0.0.0

拒绝/允许 源 ip/ip网段

# 进入对应接口调用

[R2-GigabitEthernet0/0/1]traffic-filter(流量过滤) outbound acl 2000

# 拓展ACL配置

[R1-acl-adv-3000]rule deny ip source 192.168.1.2 0.0.0.0 destination 192.168.3.2 0.0.0.0

规定 拒绝源IP 192.168.1.2 目标192.168.3.2

[R1-acl-adv-3000]rule deny tcp source 192.168.1.10 0.0.0.0 destination 192.168.1.1 0.0.0.0 destination-port eq 23 协议 目标端口

NAT

# NAPT

(1)R1上创建基本ACL,允许192.168.1.0/24

[R1]acl 2000

[R1-acl-basic-2000]rule permit source 192.168.1.0 0.0.0.255

(2)R1上创建NAPT地址池,设置公网地址。

[R1]nat address-group 1 100.1.1.3 100.1.1.254

(3)进入相应接口上配置NAPT

[R1]interface g0/0/1

[R1-GigabitEthernet0/0/1]nat outbound 2000 address-group 1

# EASY IP

(1)R3上创建基本ACL,允许 192.168.1.0/24 网段

[R3]acl 2000

[R3-acl-basic-2000]rule permit source 192.168.1.0 0.0.0.255

(2)在R3的公网接口上配置 EASY IP

[R3]interface g0/0/0

[R3-GigabitEthernet0/0]nat outbound 2000

####EASY IP不需要配置地址池

#NAT SERVER

# 进入公网接口配置

[R1-GigabitEthernet0/0/1]nat server protocol tcp global current-interface 23 inside 192.168.1.2 23

DHCP命令

[R1]dhcp enable #开启DHCP服务

[R1]ip pool aa #创建地址池

[R1-ip-pool-aa]network 192.168.1.0 mask 24 #给地址池里分配IP地址(分的对应的网段地址)

[R1-ip-pool-aa]gateway-list 192.168.1.254 #配置网关地址(对应的网关)

[R1-ip-pool-aa]dns-list 114.114.114.114 8.8.8.8 #配置DNS服务器地址

[R1]int g0/0/0

[R1-GigabitEthernet0/0/0]dhcp select global #进入相应接口下,下发DHCP服务

#中继器的命令

[R2]dhcp enable

[R2]int g0/0/1

[R2-GigabitEthernet0/0/1]dhcp select relay //开启DHCP中继功能

[R2-GigabitEthernet0/0/1]dhcp relay server-ip 192.168.1.1 //指定DHCP服务器的IP地址 #DHCP服务器的接口IP

Telnet服务(远程连接)命令

[telnet server]telnet server enable #//开启远程登录的服务

[telnet server]aaa #//一种安全模式

[telnet server-aaa]local-user long privilege level 15 password cipher wdy12345 #//创建用户,授权、配置用户密码

[telnet server-aaa]local-user long service-type telnet //配置用户的服务类型

[telnet server]user-interface vty 0 4 //配置用户远程登录的数量

[telnet server-ui-vty0-4]authentication-mode aaa #//配置用户认证模式

#远程登录的主机:telnet IP地址

协议端口号

#端口的详情

端口号的取值范围:0-65535,其中0和65535是系统保留的端口号

知名端口号:1-1023

动态端口号:1024-65534

DNS:域名解析协议 ,端口号53-----TCP

HTTP协议:超文本传输协议,端口号80-----TCP

HTTPS协议:安全的超文本传输协议,端口号443-----TCP

DHCP协议:动态主机配置协议 端口号:67(服务器端)、68(客户端)-----UDP

FTP协议:文件传输协议,20(数据连接)、21(控制连接)

SMTP:简单邮件传输协议:发送端, 端口号:25 -----TCP

POP3:邮局协议,POP3,接收端 端口号:110-----TCP

SSH:安全的远程登录 22-----TCP

telnet:远程登录服务 ,端口号23-----TCP

1493

1493

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?