参考文章:re学习笔记(19)i春秋-re-crackme_Forgo7ten的博客-CSDN博客

题目下载:下载地址

1.首先查壳,工具用PEiD,工具可以很方便在网上下载,发现有nsp壳,然后脱壳

2.用ollydbg脱壳

参考文章:Re-脱壳技术 脱壳学习(2): 脱壳七法_在内存镜像中搜索jmp api_Forgo7ten的博客-CSDN博客

由于上面文章操作过程已经很详细了,这里就不一一赘述了。这里主要讲解一下ESP定律:

1.适用范围?:压缩壳

2.ESP定律使用的原理?

通过了解ESP定律的原理,我们知道,函数执行完成后,ESP指针会进行还原为先前的状态。既然如此,我们就可以对ESP寄存器下一个硬件断点,使得ESP还原为调用函数之前状态的时候断下来,也就是函数执行完毕的时候断下来。

于是,我们可以将一个壳的解压缩的方式当作一个函数的调用。比如加了UPX壳的程序在运行的时候,开始运行的就是UPX解压缩的函数,此时它会保存EBP,然后移动ESP,给函数留出足够的栈帧,当所有的解压缩完成后,它需要把所有的栈帧再进行还原,使得ESP恢复为调用函数之前的状态,此时的硬件断点就会断下来,正好为解压缩函数执行完毕的时候,而解压缩完成后,就会进行跳转到OEP,此时我们只需要F8往下跟几步,就能很快的找到OEP了!!!

3.IDA静态分析

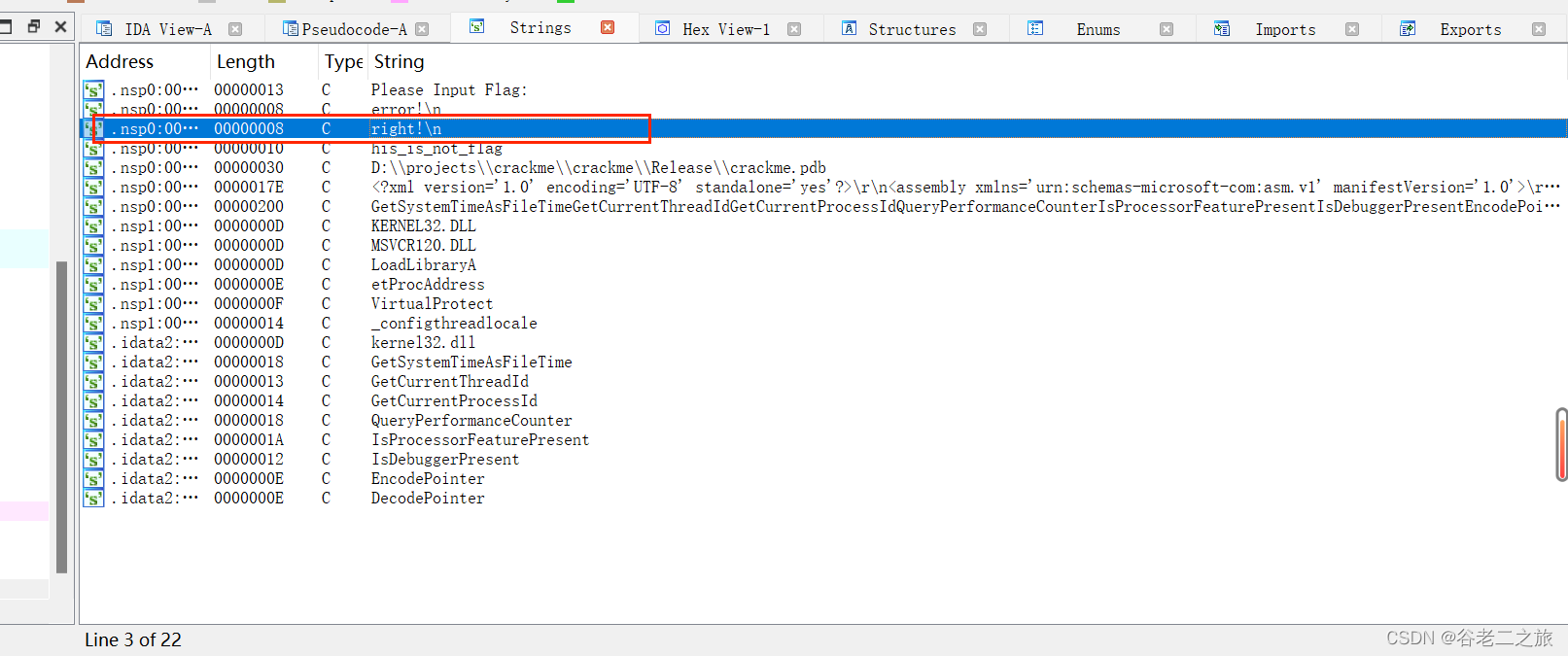

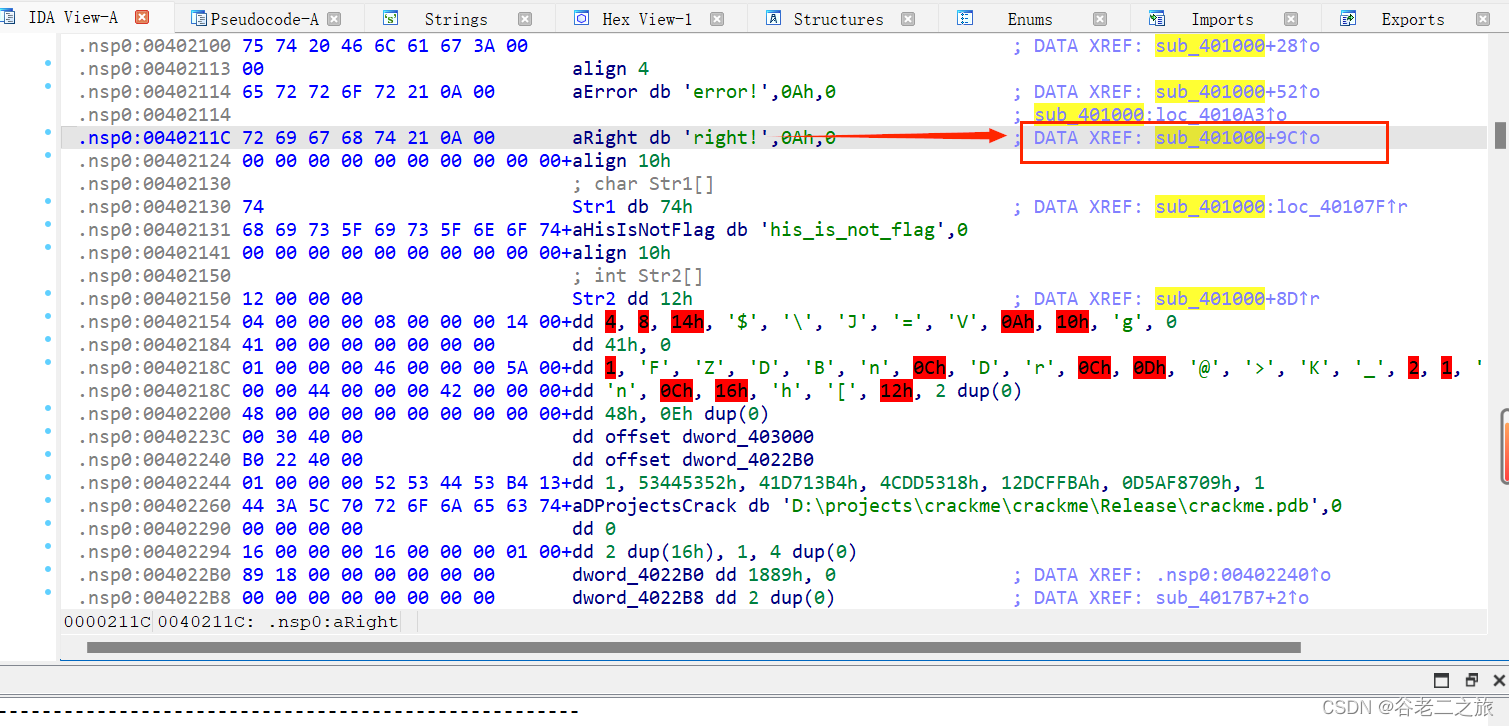

根据string窗口找到对应函数,交叉引用,双击 right!\n 字符串

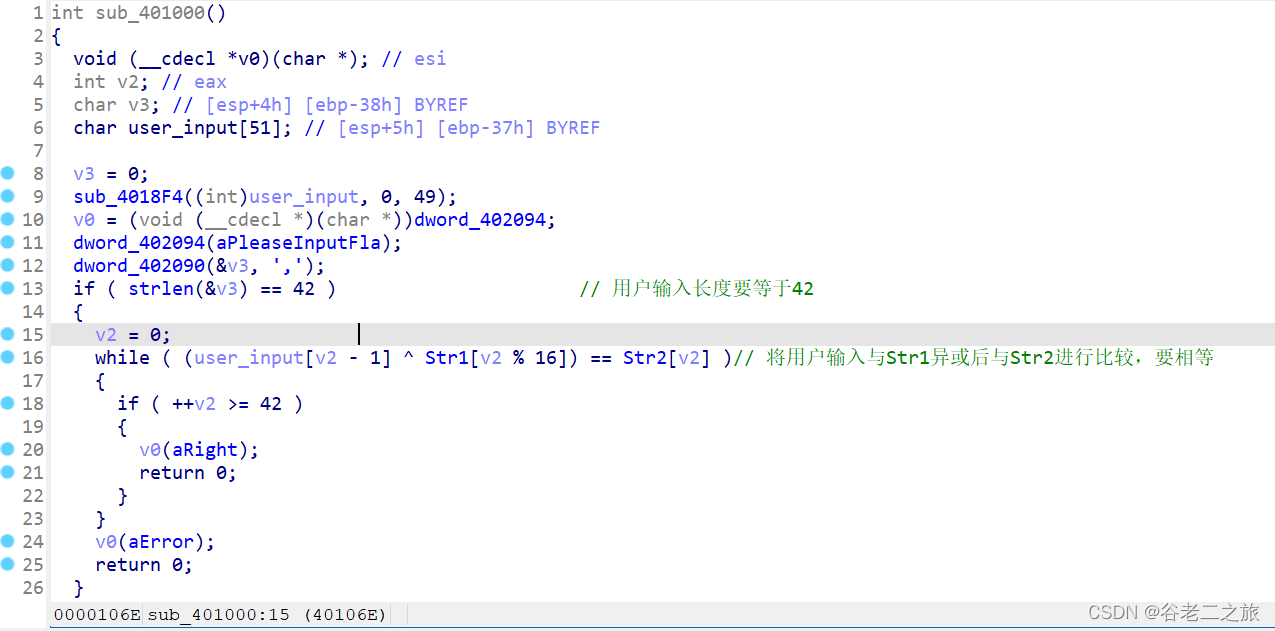

分析IDA伪代码

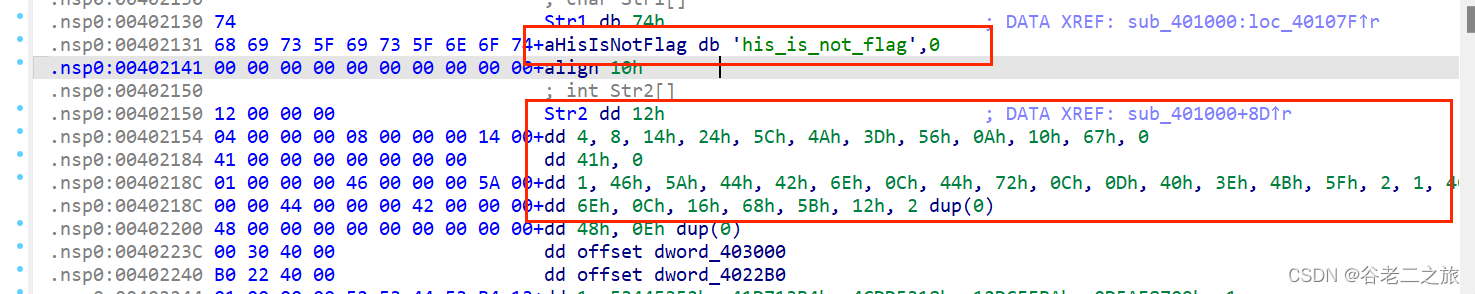

然后通过反汇编窗口的面向文本的列表视图解析str2,str1

反汇编窗口有两种显示格式:默认的基于图形的视图(这个视图只有指令有,数据没有)

和面向文本的列表视图(空格键转换)

伪代码窗口:与反汇编窗口用TAB键转换

4.用python写脚本

最终的结果为flag{59b8ed8f-af22-11e7-bb4a-3cf862d1ee75}

3165

3165

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?