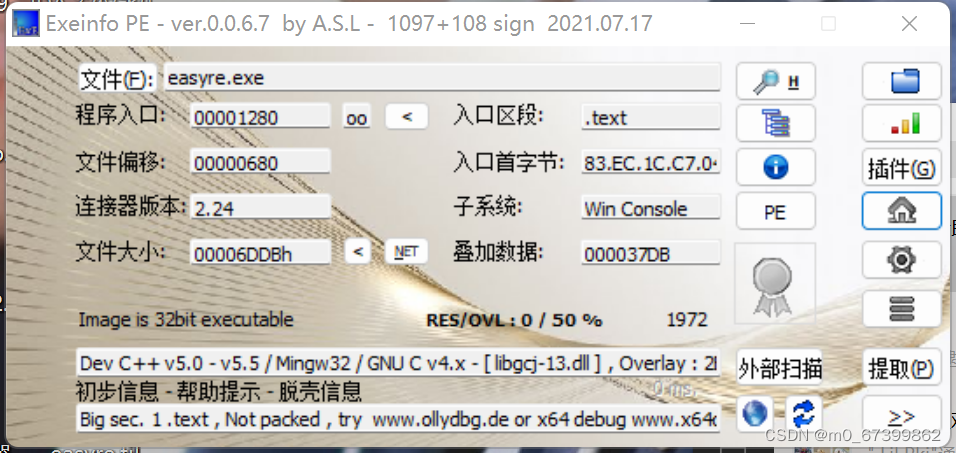

可以看出该文件有壳,且位数为32位数

先脱壳,脱壳后再检查一次,发现确实脱壳了

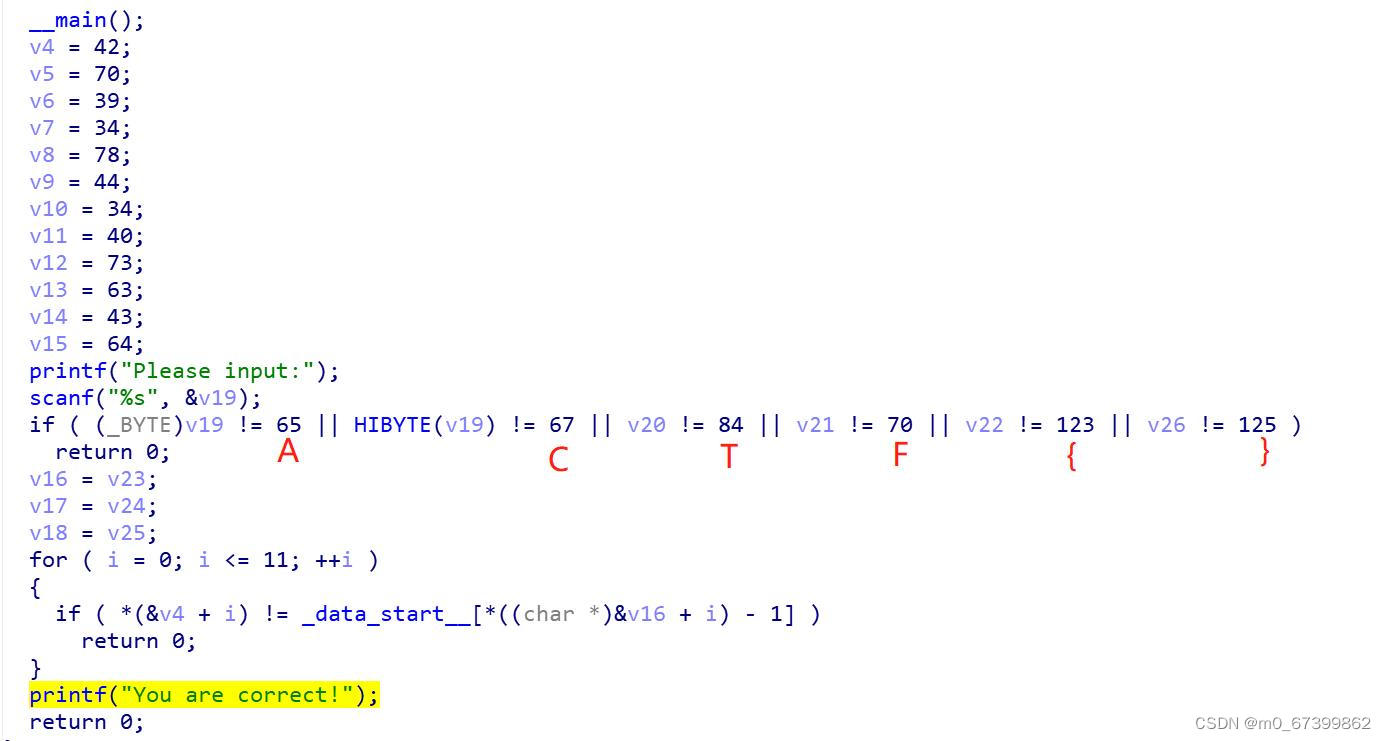

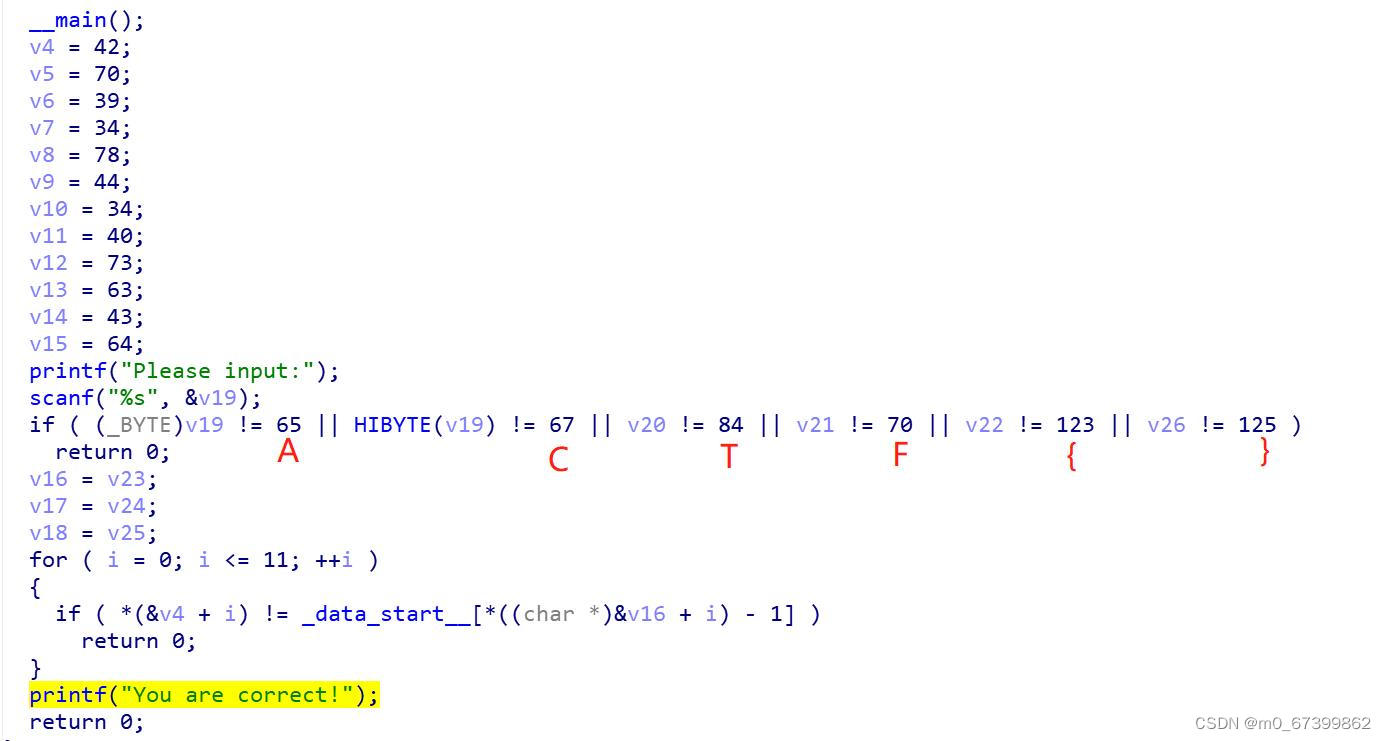

用IDA32打开,并查看伪代码

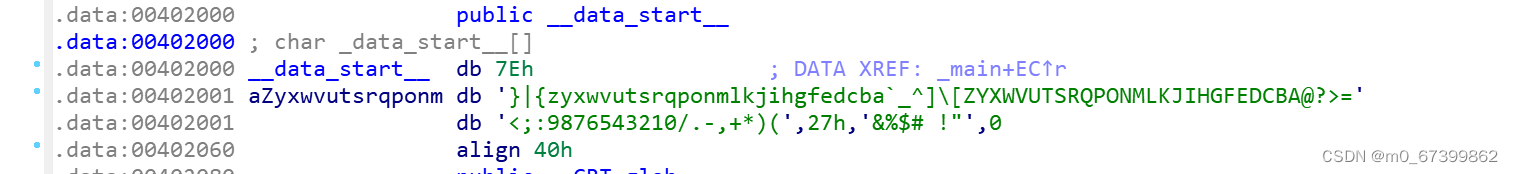

从for循环了解到flag长度应该是12,将flag的ASCII值作为下标取值,与v4数组比较。很简单,只需要利用v4数组在_data_start__中找位置,就是我们flag的值

从for循环了解到flag长度应该是12,将flag的ASCII值作为下标取值,与v4数组比较。很简单,只需要利用v4数组在_data_start__中找位置,就是我们flag的值

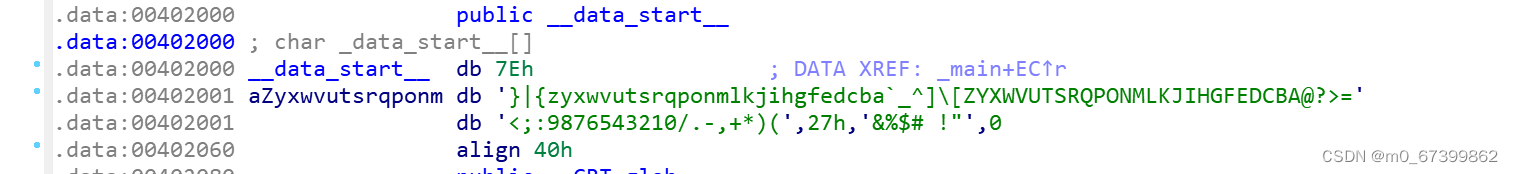

用hex view看会更清晰

用脚本可得出flag

可以看出该文件有壳,且位数为32位数

先脱壳,脱壳后再检查一次,发现确实脱壳了

用IDA32打开,并查看伪代码

从for循环了解到flag长度应该是12,将flag的ASCII值作为下标取值,与v4数组比较。很简单,只需要利用v4数组在_data_start__中找位置,就是我们flag的值

从for循环了解到flag长度应该是12,将flag的ASCII值作为下标取值,与v4数组比较。很简单,只需要利用v4数组在_data_start__中找位置,就是我们flag的值

用hex view看会更清晰

用脚本可得出flag

103

103

2162

2162

1062

1062

5755

5755

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?