1.解压打开得到流量包和sslkey.log文件

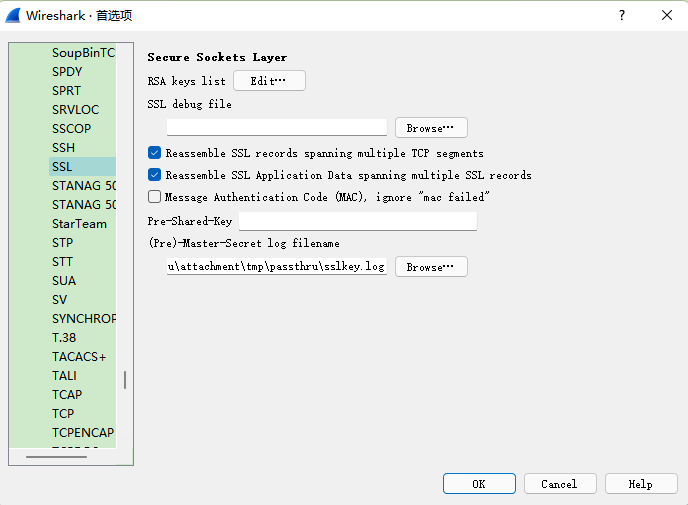

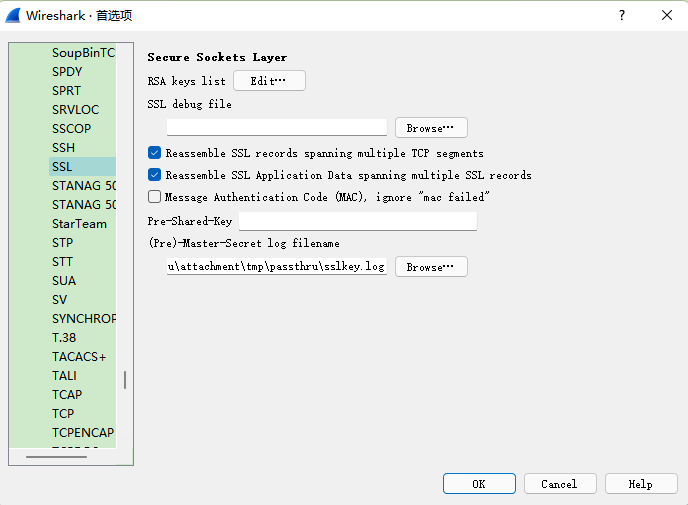

2.在wireshark中打开流量包,编辑-首选项-Protocols-SSL/TLS,导入sslkey.log解密包内容

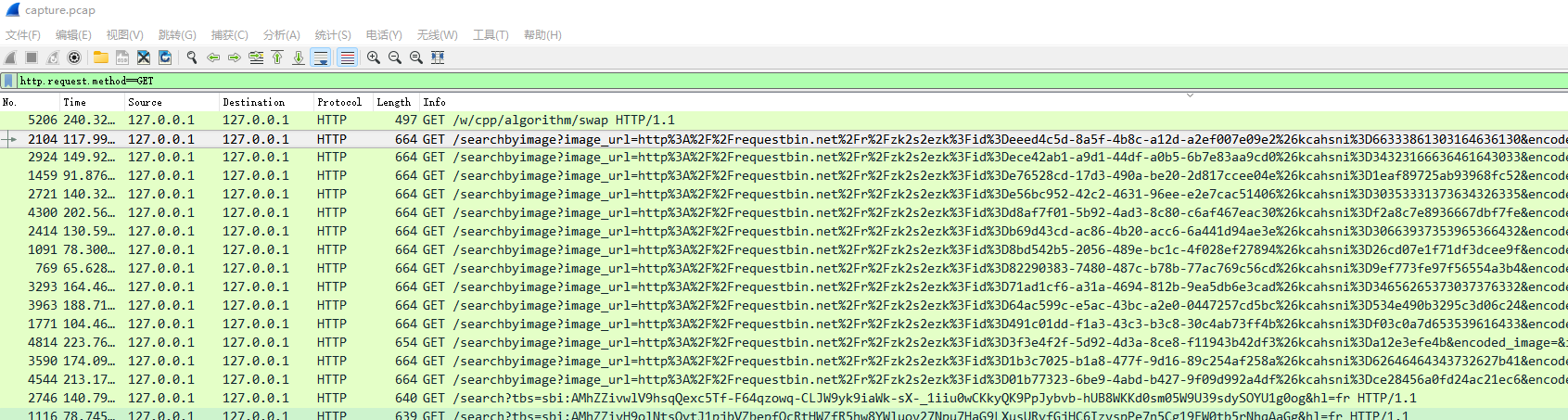

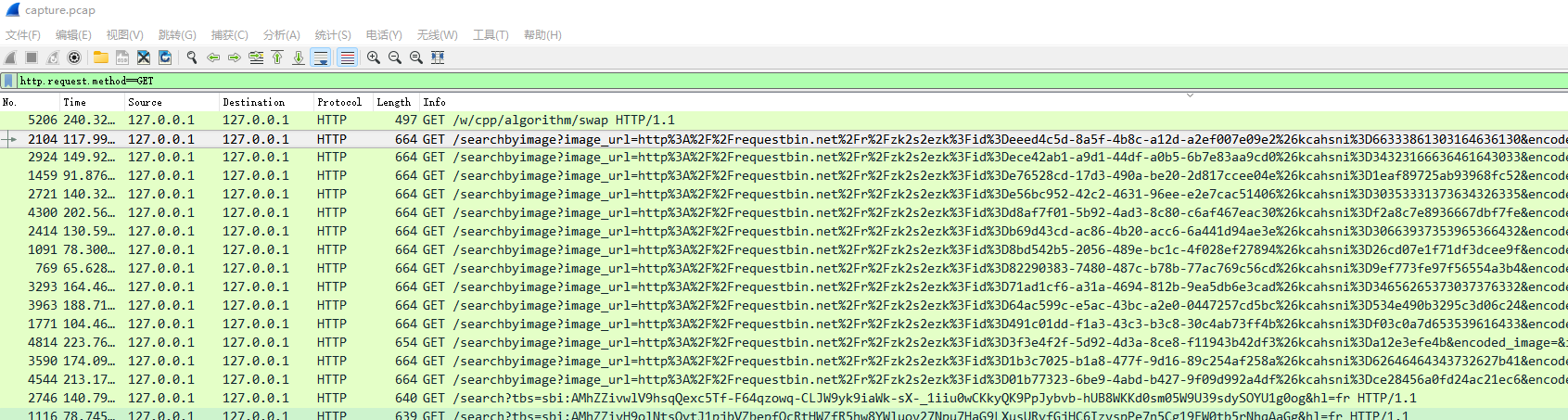

3.过滤出HGET请求的包,或通过名称排序,在这14个包的URL中其中一个参数名是:kcahsni,而题目名是:inshack

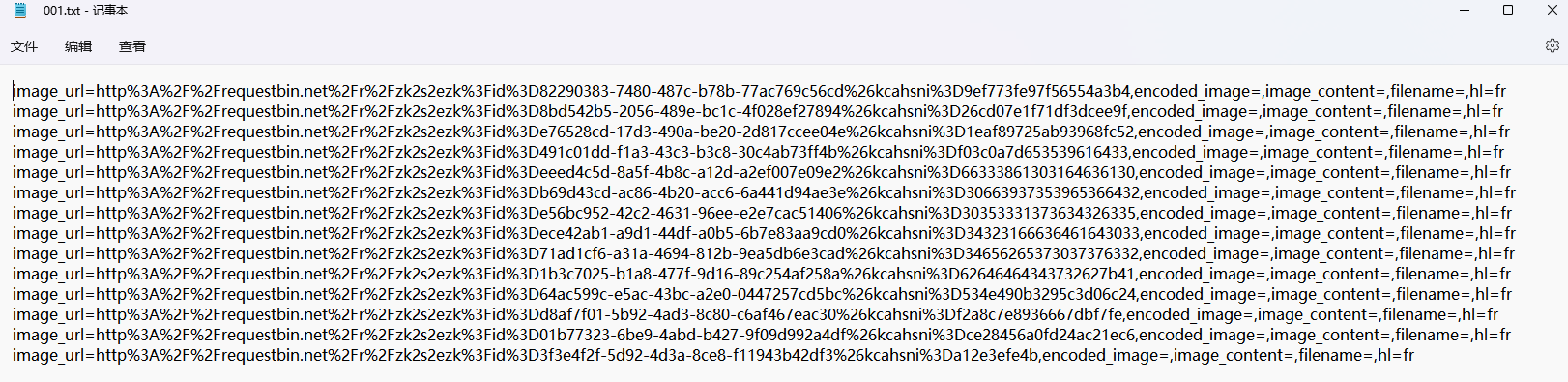

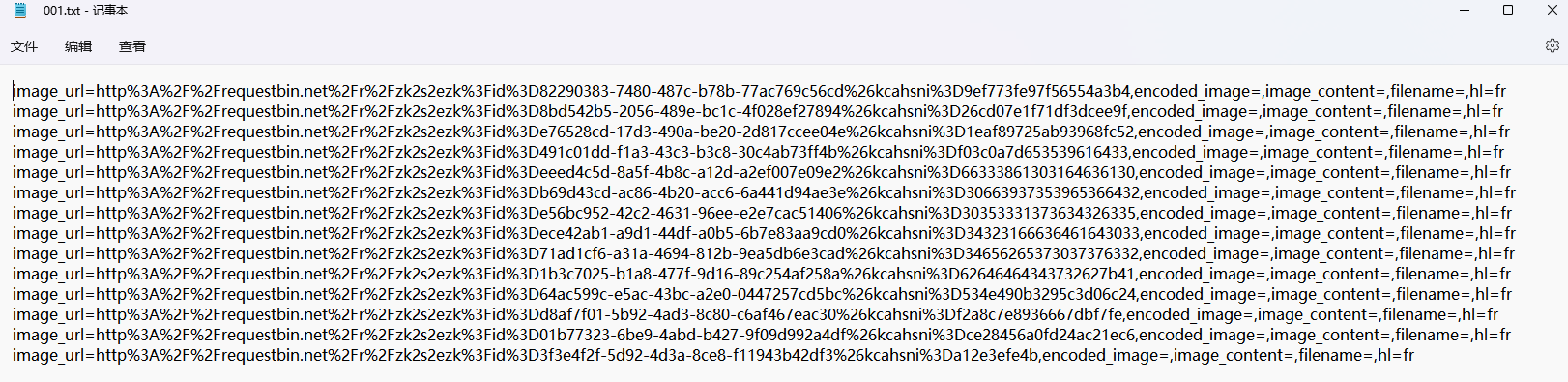

4.右键-复制-摘要为文本,逐条复制出来,注意顺序

在大佬wp中,可以使用Tshark直接取出来,可以尝试一下

tsh 该博客介绍了如何处理一个安全挑战,涉及解压文件、使用Wireshark解密SSL流量、过滤HTTP请求、从包中提取关键参数、使用Python脚本处理文本并逆序结果,最终获取flag。

该博客介绍了如何处理一个安全挑战,涉及解压文件、使用Wireshark解密SSL流量、过滤HTTP请求、从包中提取关键参数、使用Python脚本处理文本并逆序结果,最终获取flag。

1.解压打开得到流量包和sslkey.log文件

2.在wireshark中打开流量包,编辑-首选项-Protocols-SSL/TLS,导入sslkey.log解密包内容

3.过滤出HGET请求的包,或通过名称排序,在这14个包的URL中其中一个参数名是:kcahsni,而题目名是:inshack

4.右键-复制-摘要为文本,逐条复制出来,注意顺序

在大佬wp中,可以使用Tshark直接取出来,可以尝试一下

tsh 1447

1447

430

430

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?